For bedriftens IT-system trenger du et konkret bevis for å vise at din nettvirksomhet er solid mot ulike typer nettangrep, spesielt brute-force-angrep.

Innholdsfortegnelse

Hva er et brute-force-angrep?

Et brute-force-angrep er et av de farligste nettangrepene som du kanskje ikke har noe triks for å konfrontere! Et brute-force-angrep sikter mot hjertet av nettstedet ditt eller enhetens sikkerhet, påloggingspassordet eller krypteringsnøklene. Den bruker den kontinuerlige prøv-og-feil-metoden for å utforske dem bestemt.

Måtene for brute-force angrep er varierte, hovedsakelig i:

- Hybride brute-force-angrep: prøver eller sender inn tusenvis av forventede ord og ordbokord, eller til og med tilfeldige ord.

- Omvendt brute-force-angrep: prøver å få avledningsnøkkelen til passordet ved hjelp av uttømmende forskning.

Hvorfor trenger vi verktøy for penetrasjonstesting?

De brute-force-angriperne bruker ulike verktøy for å oppnå dette målet. Du kan bruke disse brute-force-angrepsverktøyene selv for penetrering. Denne testingen kalles også «pentesting» eller «pentesting».

Penetrasjonstesten er praksisen med å prøve å hacke dine egne IT-systemer på samme måte som hackere gjør. Dette gjør at du kan identifisere eventuelle sikkerhetshull.

Merk: Følgende verktøy kan generere mange forespørsler som du bare bør gjøre mot applikasjonsmiljøet ditt.

Gobuster

Gobuster er et av de kraftigste og raskeste brute-force-verktøyene som ikke trenger en kjøretid. Den bruker en katalogskanner programmert av Go-språket; det er raskere og mer fleksibelt enn tolket manus.

Funksjoner

- Gobuster er også kjent for sin fantastiske støtte for samtidighet, som gjør at den kan håndtere flere oppgaver og utvidelser, og opprettholde hastigheten.

- Et lettvektsverktøy uten Java GUI fungerer bare på kommandolinjen på mange plattformer.

- Innebygd hjelp

Modi

- dir – den klassiske katalogmodusen

- dns – DNS-underdomenemodus

- s3 – Oppregne åpne S3-bøtter og se etter eksistens- og bøttelister

- vhost – virtuell vertsmodus

Imidlertid lider den av en feil, dårlig for rekursiv katalogsøking, noe som reduserer effektiviteten for kataloger på flere nivåer.

BruteX

BruteX er et flott alt-i-ett brute force shell-basert og åpen kildekodeverktøy for alle dine behov for å nå målet.

- Åpne porter

- Brukernavn

- Passord

Bruker kraften til å sende inn et stort antall mulige passord på systematiske måter.

Den inkluderer mange tjenester som er samlet fra noen andre verktøy som Nmap, Hydra & DNS enum. Dette lar deg skanne etter åpne porter, starte brute force FTP, SSH og automatisk bestemme hvilken tjeneste som kjører til målserveren.

Dirsearch

Dirsearch er et avansert brute force-verktøy basert på en kommandolinje. Det er en AKA-nettbaneskanner og kan brute force-kataloger og filer på webservere.

Dirsearch har nylig blitt en del av de offisielle Kali Linux-pakkene, men den kjører også på Windows, Linux og macOS. Den er skrevet i Python for å være lett kompatibel med eksisterende prosjekter og skript.

Det er også mye raskere enn det tradisjonelle DIRB-verktøyet og inneholder mange flere funksjoner.

- Proxy-støtte

- Multithreading

- Bruker-agent randomisering

- Støtte for flere utvidelser

- Skannerarena

- Be om forsinkelse

For rekursiv skanning er Dirsearch vinneren. Den går gjennom og kryper, og søker etter ytterligere kataloger. Ved siden av hastighet og enkelhet, er det fra de beste Brute-force-rommene for enhver pentester.

Callow

Callow er et brukervennlig og tilpassbart brute-force-innloggingsverktøy. Skrevet i python 3. Den er designet for å møte nybegynnernes behov og omstendigheter.

Det har blitt gitt fleksible brukereksperimenter for enkel feilhåndtering, spesielt for nybegynnere å forstå og lett forstå.

SSB

Secure Shell Bruteforcer (SSB) er et av de raskeste og enkleste verktøyene for brute-force SSH-servere.

Å bruke det sikre skallet til SSB gir deg et passende grensesnitt, i motsetning til de andre verktøyene som knekker passordet til en SSH-server.

Thc-Hydra

Hydra er et av de mest kjente verktøyene for pålogging som brukes enten på Linux eller Windows/Cygwin. I tillegg for Solaris, FreeBSD/OpenBSD, QNX (Blackberry 10) og macOS. Den støtter mange protokoller som AFP, HTTP-FORM-GET, HTTP-GET, HTTP-FORM-POST, HTTP-HEAD, HTTP-PROXY og mer.

Installert som standard på Kali Linux, Hydra designet med både kommandolinje og grafiske versjoner. Den kan knekke en enkelt eller liste over brukernavn/passord ved hjelp av brute-forcing-metoden.

Det er også parallellisert, det veldig raske og fleksible verktøyet som lar deg sikre uautorisert tilgang til systemet ditt eksternt.

Noen andre hackerverktøy for pålogging brukes for samme funksjon, men bare Hydra støtter mange forskjellige protokoller og parallelliserte tilkoblinger.

Burp Suite

Burp Suite Professional er et viktig verktøysett for nettsikkerhetstestere, og det kommer med raske og pålitelige funksjoner. Den kan også automatisere monotone testoppgaver. I tillegg er den designet av eksperters manuelle og halvautomatiske sikkerhetstestfunksjoner. Mange eksperter bruker det til å teste OWASPs topp ti sårbarheter.

Burp tilbyr mange unike funksjoner, fra økende skannedekning til å tilpasse den til mørk modus. Den kan teste/skanne funksjonsrike moderne webapplikasjoner, JavaScript, teste APIer.

Det er et verktøy designet egentlig for å teste tjenester, ikke for hacking, slik som mange andre. Så den registrerer komplekse autentiseringssekvenser og skriver rapporter for sluttbrukere direkte bruk og deling.

Den har også fordelen av å lage applikasjonssikkerhetstesting utenfor båndet (OAST) som når mange usynlige sårbarheter som andre ikke kan. Videre er det den første som drar nytte av bruken av PortSwigger Research, som setter deg i forkant.

Patator

Patator er et brute-force-verktøy for flerbruk og fleksibel bruk innenfor en modulær design. Det vises i refleks frustrasjon ved å bruke noen andre verktøy og skript for passord som får angrep. Patator velger en ny tilnærming til å ikke gjenta gamle feil.

Patator, skrevet i Python, er et flertrådsverktøy som ønsker å tjene penetrasjonstesting på en mer fleksibel og pålitelig måte enn forfedre. Den støtter mange moduler, inkludert følgende.

- FTP

- SSH

- MySQL

- SMTP

- Telnet

- DNS

- SMB

- IMAP

- LDAP

- rlogg inn

- Zip-filer

- Java Keystore-filer

Pydictor

Pydictor er en annen stor ordbok hacking kraftig verktøy. Når det kommer til lange tester og passordstyrketester, kan det forbløffe både nybegynnere og profesjonelle. Det er et verktøy som angripere ikke kan dispensere i våpenhuset sitt. Dessuten har den et overskudd av funksjoner som lar deg nyte virkelig sterk ytelse under enhver testsituasjon.

- Permanent assistent: lar deg lage en generell ordliste, en sosial ingeniørordliste, en spesiell ordliste ved hjelp av nettinnholdet, osv. I tillegg inneholder den et filter som hjelper deg med å fokusere ordlisten din.

- Svært tilpasset: du kan tilpasse ordlisteattributtene etter dine behov ved å bruke filter etter lengde, leet-modus og flere funksjoner.

- Fleksibilitet og kompatibilitet: den er i stand til å analysere konfigurasjonsfilen, med muligheten til å fungere problemfritt enten på Windows, Linux eller Mac.

Pydictor ordbøker

- Numerisk ordbok

- Alfabet Ordbok

- Ordbok for store bokstaver

- Numerisk kombinert med store bokstaver

- Store bokstaver sammen med små bokstaver

- Tall sammen med små bokstaver

- Kombinere store bokstaver, små bokstaver og tall

- Legger til statisk hode

- Manipulerende ordbokkompleksitetsfilter

Ncrack

Ncrack er et slags nettverks-cracking-verktøy med høyhastighetsytelse. Den er designet for bedrifter for å hjelpe dem med å teste nettverksenhetene sine for svake passord. Mange sikkerhetseksperter anbefaler å bruke Ncrack for å revidere sikkerheten til systemnettverk. Det ble utgitt som et frittstående verktøy eller som en del av Kali Linux.

Med en modulær tilnærming og dynamisk motor, kan Ncrack designet med en kommandolinje tilpasse oppførselen sin i henhold til nettverksfeedbacken. Og den kan utføre pålitelig bred revisjon for mange verter samtidig.

Funksjonene til Ncrack er ikke begrenset til et fleksibelt grensesnitt, men sikrer full kontroll over nettverksoperasjoner for brukeren. Det muliggjør fantastiske sofistikerte brute-forcing-angrep, kjøretidsinteraksjon og timingmaler for å lette bruken, for eksempel Nmap.

De støttede protokollene inkluderer SSH, RDP, FTP, Telnet, HTTP(S), WordPress, POP3(S), IMAP, CVS, SMB, VNC, SIP, Redis, PostgreSQL, MQTT, MySQL, MSSQL, MongoDB, Cassandra, WinRM, OWA og DICOM, som kvalifiserer det for et bredt spekter av bransjer.

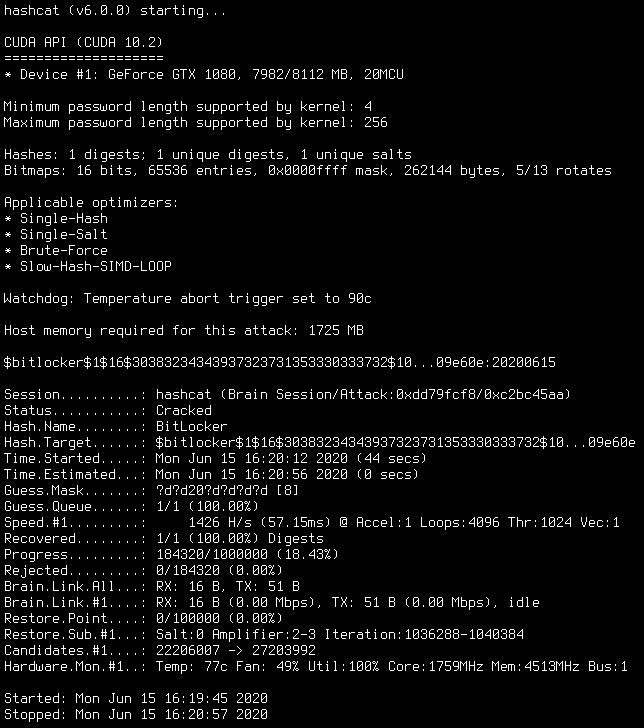

Hashcat

Hashcat er et passordgjenopprettingsverktøy. Den kan fungere på Linux, OS X og Windows og støtter mange hashcat-støttede Hashcat-algoritmer som MD4, MD5, SHA-familie, LM-hasher og Unix Crypt-formater.

Hashcat har blitt kjent på grunn av sine optimaliseringer, delvis avhengig av programvaren som skaperen av Hashcat har oppdaget.

Hashcat har to varianter:

- CPU-basert passordgjenopprettingsverktøy

- GPU-basert passordgjenopprettingsverktøy

GPU-verktøyet kan knekke noe hashcat-arv på kortere tid enn CPU-verktøyet (MD5, SHA1 og andre). Men ikke alle algoritmer kan knekkes raskere av GPUer. Imidlertid hadde Hashcat blitt beskrevet som den raskeste passordknekkeren i verden.

Konklusjon

Etter dette detaljerte showet har du et variert arsenal av verktøy å bytte mellom. Velg det som passer deg best for hver situasjon og omstendighet du står overfor. Det er ingen grunn til å tro at det ikke er mangfold i alternativer. I noen tilfeller er de enkleste verktøyene de beste, og i andre tilfeller det motsatte.

Utforsk deretter noen av etterforskningsverktøyene for etterforskning.