Software Composition Analysis (SCA) er en teknikk som moderne IT-team kan bruke til å finne alle åpen kildekodekomponenter og administrere dem.

Bedrifter må vite alt om en applikasjon de bruker og hvordan den er sammensatt for å kunne avgjøre om den er sikker og i samsvar med regelverket.

Hvis du bruker en applikasjon med en kompromittert eller sårbar åpen kildekode-komponent, er det alltid en risiko for å bli utnyttet av angripere.

Og når dette skjer, kan du miste alle sensitive data til virksomheten din og kunder som er lagret i applikasjonen. Dette kan føre til tapt kundetillit, lekket forretningsinformasjon, finansiell risiko og overholdelsesrelaterte straffer.

Derfor må du vite hva du bruker og alle lisensforpliktelsene og begrensningene for en applikasjon med åpen kildekode.

Men å gjøre alt dette manuelt er en ganske vanskelig oppgave. I de fleste tilfeller kan koden og dens sårbarheter bli oversett hvis du går denne veien.

SCA-verktøy forenkler og letter prosessen ved automatisk å analysere åpen kildekode-komponenter.

I denne artikkelen skal jeg snakke om alt om SCA og hvorfor det er viktig for applikasjonssikkerhet.

Følg med!

Innholdsfortegnelse

Hva er Software Composition Analysis (SCA)?

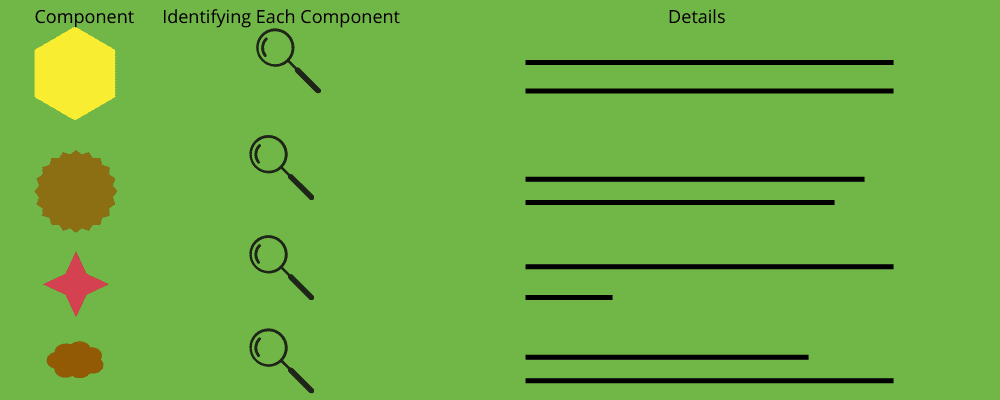

Software Composition Analysis (SCA) er en prosess som oppdager åpen kildekode-komponenter som brukes i en applikasjons kodebase. Denne automatiserte prosessen er en del av applikasjonssikkerhetstesting, som evaluerer en applikasjons sikkerhet, kodekvalitet og samsvar.

Du kan finne mange SCA-verktøy tilgjengelig på markedet som kan utføre denne prosessen. Disse verktøyene vil hjelpe deg med å oppdage og administrere åpen kildekodekomponenter, deres indirekte og direkte avhengigheter, støttebiblioteker, utdaterte avhengigheter, potensielle utnyttelser og sårbarheter.

Skanning av en applikasjon ved hjelp av et SCA-verktøy vil generere en omfattende materialliste som avslører en applikasjons komplette oversikt over eiendelene. Dette hjelper deg å forstå applikasjonen mer om hva som har gått med til å lage den og om den er trygg å bruke eller ikke.

Konseptet med SCA er likevel ikke helt nytt. Med den økende populariteten til åpen kildekode-verktøy gjennom årene, først og fremst på grunn av tilgjengelighet og kostnadseffektivitet, har SCA blitt en nødvendig prosess for appsikkerhetsprogrammer.

En SCA-løsning gir utviklerne dine bedre utviklingsverktøy og veileder utviklere til å omfavne sikkerhet i applikasjonsutviklingens livssyklus.

Hvordan fungerer SCA?

For å utføre SCA ved hjelp av en SCA-løsning, må du peke den mot appens byggefiler. Du kan finne disse filene på en oppsamlingsserver, en utvikleres skrivebord eller en byggekatalog fra en CI/CD-pipeline.

SCA-verktøy vil skanne programmets kodebase for å gjenkjenne filene som kan komme fra et tredjepartsprodukt. Verktøyene kan bruke forskjellige identifikasjonstaktikker, som en unik forhåndsberegnet liste over hashes fra filer i en kjent applikasjon.

Så når SCA-verktøyet kjører, vil det beregne filhasher i appen din og matche dem alle mot listen. Hvis hashen samsvarer, vil SCA-verktøyet finne produktet og versjonen du bruker, og analysere kildekoden for å oppdage proprietære kodebiter som brukes i koden din.

SCA-verktøy vedlikeholder og oppdaterer også sårbarhetslisten slik at du kan bruke den til å finne problemer i applikasjonen år etter utgivelsen. De kan inspisere åpen kildekode, pakkeadministratorer, binære filer, manifestfiler, beholderbilder osv.

Etter å ha identifisert åpen kildekode-komponentene, vil verktøyet kompilere dem til en stykkliste (BOM) og sammenligne den med ulike databaser som kan være kommersielle eller statlige ledet, som National Vulnerability Database (NVD), som inneholder data om vanlige og kjente sårbarheter i programvare.

Dessuten kan SCA-verktøyet gi forskjellige utganger, for eksempel:

- Lisensliste: Det er en oversikt over applikasjonslisenser relatert til tredjepartskomponenter som brukes i appen din. De kan være svært restriktive og kan utgjøre en forretningsrisiko, som du kan unngå for å holde deg sikker.

- Bill of Materials (BOM): Det er en oversikt over programvarepakker fra tredjeparter for å betjene sikkerhets- og samsvarsbehov.

- Kjente sårbarheter: De er kritiske sikkerhetsfeil i tredjeparts applikasjonskomponenter for å oppdage alvorlighetsgraden og typen sårbarhet i hvilke filer.

På denne måten kan SCA-verktøy oppdage lisenser, analysere kodekvalitet med versjonskontroll, bidragshistorikk osv. Denne informasjonen vil hjelpe utviklere med å identifisere potensielle sikkerhets- og samsvarssårbarheter og raskt rette opp problemene.

Nøkkelfunksjoner ved SCA

Noen av nøkkelfunksjonene til SCA er:

Nøyaktig stykkliste

Et SCA-verktøy vil nøyaktig lage en stykkliste (BOM) for applikasjonene dine. Den vil beskrive appkomponenter, versjoner som brukes og lisenstype. Målet med BOM er å hjelpe utviklere og sikkerhetsteam å forstå appkomponenter bedre og vurdere lisensierings- og sikkerhetsproblemene deres.

Derfor, hvis verktøyet gir ut noen sårbarheter, kan de fikse dem raskt og beskytte applikasjonen og dataene deres mot angripere.

Finne og spore komponenter

Å spore komponenter manuelt er en stor utfordring og noen ganger umulig siden virksomheter håndterer ulike forsyningskjeder, inkludert tredjepartsleverandører, partnere, åpen kildekode-prosjekter, etc.

Et SCA-verktøy vil finne alle åpen kildekode-komponenter fra en apps kildekode, byggeavhengigheter, containere, underkomponenter, binærfiler og OS-komponenter.

Håndheve retningslinjer

Lisensoverholdelse og sikkerhetsvurdering er nyttig overalt i en organisasjon, med tanke på alle, fra utviklere til seniorledere. SCA viser behovet for å lage sikkerhetspolicyer, gi OS-kunnskap og opplæring til teammedlemmene dine, og reagere raskt på sikkerhetshendelser og lisensoverholdelse. Videre kan du bruke SCA-verktøy for å automatisere godkjenningsprosessene dine, konfigurere bruk og utstede utbedringsnormer.

Kontinuerlig overvåking

Hvis du kan administrere arbeidsbelastninger effektivt, vil det bidra til å øke produktiviteten til hele teamet ditt. Ved å bruke et SCA-verktøy kan du oppnå begge deler, da det tilbyr kontinuerlig overvåking av applikasjonen din for å oppdage sikkerhetsproblemer og sårbarheter. Disse verktøyene lar deg sette opp handlingsbare varsler slik at du kan få umiddelbar informasjon om nylig oppdagede sårbarheter i dine sendte produkter og nåværende.

Omfattende database

Hver SCA-løsning har en database som må berikes med data samlet fra flere kilder. Jo mer omfattende denne databasen er, desto bedre vil SCA-verktøyet være til å oppdage åpen kildekode-komponenter og risiko forbundet med dem.

Men hvis du ikke opprettholder en detaljert database som oppdateres kontinuerlig, blir det vanskelig å oppdage komponentene og deres riktige versjoner nøyaktig. Som et resultat synes du det er vanskelig å oppdatere lisenser, installere patcher og oppdateringer og rette opp sikkerhetsproblemer i tide.

Inventar

Prosessen med SCA starter med å utføre en skanning for å lage en beholdning som inneholder alle open source-applikasjonskomponentene, inkludert transitive og direkte avhengigheter.

En detaljert oversikt over applikasjonens komponenter lar deg administrere applikasjonen din på en enkel måte, og utføre hver prosess uten forvirring, enten det er versjonskontroll eller å lage noen oppdateringer. Det er også nødvendig for å sikre samsvar med hver komponent du bruker, noe som ikke ville vært mulig hvis du ikke kjenner en komponent du har brukt i utgangspunktet.

Omfattende rapportering

Et godt SCA-verktøy kommer med omfattende rapportering for flere brukstilfeller, fra inventar og lisensiering til feil- og sårbarhetssporing og due diligence.

Dette gjør det enkelt for deg å få innsikt på hvert trinn, slik at du kan ta informerte beslutninger. De er nyttige for å administrere applikasjonskomponenter, versjonskontroll, samsvarskrav og sikkerhet. I tillegg er de nyttige for DevSecOps og DevOps.

Lisensoverholdelse

Etter å ha identifisert alle open source-komponentene i applikasjonen din ved hjelp av SCA-verktøyet, vil det gi deg fullstendig informasjon om hver komponent. Den kan inkludere data om hver komponents åpen kildekode-lisens, lisensens kompatibilitet med forretningsretningslinjene dine og attribusjonskrav.

Dette er nødvendig for å opprettholde lisensoverholdelse og sikre at du ikke bruker noen komponent som ikke er i samsvar med retningslinjene dine eller utgjør en risiko.

Støtte for flere språk

SCA-løsninger kan støtte mange språk og er kompatible med et bredt spekter av applikasjoner og prosjekter.

Integrering

SCA-verktøy er enkle å integrere med ulike byggemiljøer på ulike stadier av applikasjonsutviklingens livssyklus. Den kan integreres sømløst med lagrene dine, CI-servere, pakkebehandlere, IDE-er og byggeverktøy.

Som et resultat gir det utviklere muligheten til å velge det mest passende byggemiljøet for prosjektet ditt og forenkler prosessen deres.

Fordeler med SCA

Organisasjoner fra små til bedrifter utvikler applikasjoner for ulike bruksområder. Men alle kan ikke investere så mye i å utvikle dem, spesielt individuelle utviklere og små bedrifter.

Dermed kan de bruke åpen kildekode-komponenter som er gratis å bruke og endre i henhold til kravene. Utviklere og team bruker flere og flere åpen kildekode-komponenter for å lage applikasjonene sine. Men ikke alle er sikre.

Det er her SCA-verktøyene hjelper dem ved å finne alle open source-komponentene i applikasjonen din og hvor sikre og kompatible de er å bruke. Dette hjelper deg med å finne lisensieringsproblemer og sårbarheter raskere, redusere utbedringskostnader og utføre automatisert skanning for å oppdage og fikse sikkerhetsproblemer med mindre menneskelig innsats.

Her er fordelene i detalj:

Eliminere forretningsrisiko

De fleste bedrifter vet ikke alt om alle komponentene som brukes i applikasjonene deres. Kanskje er en komponent fra en tredjepartsleverandør eller en annen grunn. Men hvis du ikke vet hva som ligger i søknaden din, er det alltid en iboende risiko forbundet med antallet nettangrep som skjer hver dag.

Ved å utføre Software Composition Analysis (SCA), kan de forstå alle open source-komponentene som brukes. Derfor, hvis et problem oppstår, kan du raskt utbedre det ved å bruke riktig automatisering og prosesser og være trygg mot sikkerhets- og lisensoverholdelsesrisiko.

Innovasjon

Å bruke åpen kildekode-komponenter gir deg større fleksibilitet og frihet og sparer penger og tid. Derfor kan du bidra med tiden din til innovasjoner for å opprettholde markedskravene. SCA gjør det mulig for produktinnovasjon å være tryggere og kompatibel samtidig som den sikrer effektiv lisensadministrasjon.

Sårbarhetsprioritering

Moderne SCA-løsninger tetter gapet mellom problemoppdagelse og utbedring. Et godt SCA-verktøy tilbyr muligheter til å prioritere sårbarheter med åpen kildekode. Dette er mulig med proaktiv og automatisk identifisering av sikkerhetssårbarheter. Når de har disse dataene, kan de prioritere hvilket problem de skal løse først basert på alvorlighetsrapporten.

Dette sparer utviklere og andre sikkerhetseksperter fra å kaste bort tid på å gå gjennom sider med varsler og prøve å svare på hvilke sårbarheter som er mer alvorlige og kan utnyttes i en applikasjon.

Rask utbedring av sårbarhet

Bortsett fra prioritering hjelper SCA-verktøy bedrifter og enkeltpersoner raskt med å utbedre sårbarheter som ligger til grunn for en applikasjon. Den kan automatisk oppdage plasseringen av sårbarheten og foreslå hvordan du kan fikse den. Den vil også gi deg informasjon om hvordan implementering av reparasjonen kan påvirke bygget ditt.

SCA-verktøy kan starte den automatiserte utbedringsprosessen basert på sårbarhetsalvorlighet, sårbarhetsdeteksjon, alvorlighetsgrad, ny versjonsutgivelse og sårbarhetspolicyer opprettet basert på disse faktorene. Verktøyet vil også hjelpe deg å holde appkomponentene dine med åpen kildekode lappet, noe som er en utmerket strategi for risikoreduksjon.

Raskere tid-til-marked

De fleste applikasjoner bruker nå åpen kildekode-komponenter fordi de er kostnadseffektive og lett tilgjengelige. Dette lar deg utvikle kode raskere og distribuere applikasjonen din til markedet for å møte kundenes krav.

Og for å sikre at du bruker den sikre åpen kildekode-komponenten, er det fordelaktig å bruke SCA-verktøy. Det bidrar til å sikre at applikasjonene dine oppfyller juridiske forpliktelser og at du har utbedret alle sårbarhetene.

Hvem bruker SCA-verktøy og hvorfor?

Bedrifter fra forskjellige sektorer bruker en eller annen form for programvare for å akselerere arbeidsstyrken, kommunisere jevnt og forbedre produktiviteten.

Derfor er det en økende etterspørsel etter applikasjoner overalt, som utviklere og virksomheter streber etter å levere. For å møte denne enorme etterspørselen, krever de løsninger som kan fremskynde arbeidet deres og muliggjøre raskere distribusjon av tjenester og produkter. Samtidig må de sørge for at deres utplasseringer er trygge mot cyberangripere som er utbredt i disse dager.

Derfor hjelper SCA-verktøy bedrifter, og individuelle utviklere finner åpen kildekode-komponenter som brukes i applikasjonene deres og sikrer deres sikkerhet.

SCA-verktøy brukes av utviklingsteam som henvender seg til flere bransjer og domener, fra IT, markedsføring og e-handel til helsevesen, finans, EduTech og mange flere. I tillegg er komplekse og skybaserte apper etterspurt, noe som øker behovet for robuste SCA-verktøy. Det hjelper også DevOps-teamene med å akselerere utviklingsprosessene med fokus på sikkerhet.

Hva skal du se etter når du velger et SCA-verktøy?

Å velge det beste SCA-verktøyet kan være utfordrende siden mange alternativer er tilgjengelige på markedet.

Derfor må du ta hensyn til dine spesifikke krav. La oss se på noen av nøkkelfaktorene du må vurdere for å velge et SCA-verktøy.

Er det utviklervennlig?

Utviklerne dine ville være opptatt med å lage kode basert på sluttmålet, designkravene og brukerbehovene. De er pålagt å iterere raskt når det kreves og produsere kode av bedre kvalitet. Hvis SCA-verktøyet ikke er utviklervennlig, vil de finne det vanskeligere å omfavne verktøyet og bruke lengre tid på å forstå og bruke det, noe som vil redusere produktiviteten deres.

Men hvis du gir dem et SCA-verktøy som er utviklervennlig, noe som betyr enkelt å konfigurere og bruke, vil det øke produktiviteten og spare tid og krefter.

Hvordan er komponentdeteksjonen?

Et godt SCA-verktøy må ha en omfattende database for å identifisere åpen kildekodekomponenter som brukes i en applikasjon. Jo mer den kan oppdage, jo større er sjansene dine for å oppdage sårbarheter og fikse dem.

Derfor, før du velger et SCA-verktøy, sjekk hvor omfattende det er å oppdage komponentene ved å sammenligne det med andre verktøy.

Hva med sårbarhetsidentifikasjon og utbedring?

SCA-verktøyet du velger må også gi en omfattende sårbarhetsdeteksjon av alle identifiserte åpen kildekode-komponenter. Jo mer jo bedre. Dette vil avdekke et høyere antall problemer i komponentene som du kan løse umiddelbart og beskytte applikasjonen din mot utnyttelser.

Det ville også hjelpe om verktøyet kunne gi anbefalinger om hvordan man kan rette opp disse sikkerhetssårbarhetene.

Hva er rapporteringskvaliteten?

Siden rapportering er en må-ha-funksjon i et SCA-verktøy, må du sammenligne rapporteringsmulighetene til forskjellige SCA-verktøy du har valgt på kortlisten. Rapporteringsmulighetene kan variere fra ett verktøy til et annet.

For dette, sjekk kvaliteten på rapportene du får, hvor detaljerte de er og hvor enkle de er å forstå. Du kan gjøre dette ved å prøve den GRATIS prøveversjonen som tilbys av de fleste SCA-løsninger.

Hvor mange falske positive?

SCA-verktøy gir generelt ikke ut flere falske positiver enn DAST-verktøy. Det er imidlertid fortsatt en sjanse for at de kan. For dette kan å utføre et proof-of-concept hjelpe til med å evaluere et verktøys signal-til-støy-forhold. Derfor må du sammenligne SCA-verktøy basert på antall falske positiver de resulterer i i gjennomsnitt.

Hva med integrasjoner?

Velg et SCA-verktøy som sømløst kan integreres med ditt nåværende byggemiljø for å eliminere problemer. I tillegg må den også kobles til andre verktøy og tjenester som containere, sikkerhetssystemer, CI/CD-verktøy, IDE-er, SCM-er osv. for å utvide appens funksjonalitet.

Noen gode SCA-verktøy

Her er noen av de gode SCA-verktøyene du kan vurdere for applikasjonene dine:

Veracode: Veracode gjør det enkelt for deg å utføre SCA. Du kan komme i gang i utviklingsmiljøet ditt ved å starte skanninger fra kommandolinjen. Det vil gi raskere tilbakemelding i IDE og pipeline.

Dette verktøyet vil redusere tiden det tar å teste applikasjonen for åpen kildekode-komponenter. Den har funksjoner for automatisk utbedring for å lage automatiske pull-forespørsler, minimere forstyrrelser og anbefale intelligente reparasjoner for raskere reparasjonshastigheter og nøyaktighet.

Revenera: Fra fullstendige programvarepakker til kodebiter, Reveneras programvaresammensetningsanalyseprodukter skanner kildekoden din, binærfiler og avhengigheter for programvaresårbarheter og problemer med lisensoverholdelse.

I tillegg integreres den med vanlige byggeverktøy og gir en av de største åpen kildekodekunnskapsbasene i bransjen, med mer enn 14 millioner komponenter. Revisjonsteamene deres støtter også grunnleggende revisjoner og due diligence-arrangementer som fusjoner og oppkjøp.

Andre bemerkelsesverdige SCA-verktøy er Black Duck, Snyk, Checkmarx og mer.

Noen SCAs beste praksis

Selv om du bruker et førsteklasses SCA-verktøy, kan det hende du ikke oppnår et høyt nivå av sikkerhet og tilfredshet. Årsaken ligger i «hvordan» du bruker den.

Her er noen av de beste fremgangsmåtene du kan følge for å lykkes med et SCA-verktøy:

- Rask implementering: Inkorporer et SCA-verktøy på et tidlig stadium av livssyklusen for programvareutvikling. Gjør også teamet ditt kjent med sikkerhetsrisikoer og deres konsekvenser for å motivere dem til å ta ansvarlige og kalkulerte beslutninger.

- Juridisk veiledning: Rådfør deg med det juridiske teamet ditt for å vurdere hvilke åpen kildekode-lisenser i appen din som er svakere eller ikke akseptable i henhold til forretningsretningslinjene dine. Vær rask med å håndheve disse avgjørelsene.

- Automatiser skanning: Du må automatisere skanning ved å bruke SCA-verktøyet i CI/CD-pipelinen. Ta tak i sårbarheter basert på alvorlighetsgraden, og start med de høyeste risikosårbarhetene. Når du har fikset dem, vil du kanskje blokkere bygningene med middels alvorlige sårbarheter.

- Kontinuerlige oppdateringer: Sørg for at SCA-verktøyet du bruker oppdaterer sårbarhetsdata og komponentdeteksjonsfunksjoner regelmessig. På denne måten kan den oppdage flere komponenter og deres underliggende problemer som du kan fikse og gjøre appen sikrere.

- Velg tredjepartskomponenter med omhu: Du må velge åpen kildekodekomponenter fra en tredjepart med omhu før du legger dem til i appen din. Skjerm dem basert på produsentens pålitelighet, oppdateringsfrekvens, oppdateringsinnsats og sårbarhetshistorikk.

- Ikke bruk utdaterte komponenter: Du må erstatte komponenter som produsenten ikke lenger støtter. Hvis du kjører komponenter som aldri blir oppdatert, utgjør det en sikkerhetsrisiko.

Konklusjon

Software Composition Analysis (SCA) bidrar til å forbedre applikasjonens sikkerhet og samsvar ved å oppdage åpen kildekode-komponenter som kan være sårbare og gjøre det mulig for deg å fikse dem i tide.

Dette beskytter applikasjonen og dataene dine mot nettangrep. Det bidrar også til å redusere kostnadene, forbedrer virksomhetens smidighet og gjør det mulig for utviklere å lære hvordan de kan innlemme appsikkerhet under planleggings- og designstadiene.

Å oppnå alt dette er mulig ved å implementere det beste SCA-verktøyet basert på bedriftens behov. Du kan også følge noen av de beste fremgangsmåtene for å lykkes mer i SCA-arbeidet ditt.