Fortify Static Code Analyzer (SCA) analyserer kildekoden og finner årsaken til sikkerhetssårbarheter.

En Fortify-skanning prioriterer de mest alvorlige problemene og veileder hvordan utviklere bør fikse dem.

Innholdsfortegnelse

Fortify Static Code Analyzer

Fortify Static Code Analyzer har ulike sårbarhetsanalysatorer som Buffer, Content, Control Flow, Dataflow, Semantic, Configuration og Structural. Hver av disse analysatorene godtar en annen type regel som er skreddersydd for å tilby informasjon som er nødvendig for typen analyse som utføres.

Fortify Static Code Analyzer har følgende komponenter;

- Fortify Scan Wizard. Det er et verktøy som tilbyr alternativer for å kjøre skript etter eller før analysen.

- Revisjon arbeidsbenk. Det er en GUI-basert app som organiserer og administrerer resultatene som er analysert.

- Redaktør for tilpassede regler. Det er et verktøy som lar utviklere lage og redigere tilpassede regler for analyse.

- Plugin for IntelliJ og Android Studio. Denne plugin gir analyseresultater innenfor IDE.

- Plugin for Eclipse. Dette verktøyet er integrert med Eclipse og viser resultater i IDE.

- Bambus-plugin. Det er en plugin som samler resultatene fra Bamboo Job som kjører en analyse.

- Jenkins-plugin. Denne plugin samler analyseresultater fra Jenkins Job.

Funksjoner i Fortify SCA

#1. Støtter flere språk

Noen av språkene som støttes på Fortify SCA er; ABAP/BSP, ActionScript, ASP (med VBScript), COBOL, ColdFusion, Apex, ASP.NET, C# (.NET), C/C++, Classic, VB.NET, VBScript, CFML, Go, HTML, Java (inkludert Android ), JavaScript/AJAX, JSP, Kotlin, Visual Basic, MXML (Flex), Objective C/C++, PHP, PL/SQL, Python, Ruby, Swift, T-SQL og XML.

#2. Fleksible distribusjonsalternativer

- Fortify On-Prem gir en organisasjon full kontroll over alle aspekter av Fortify SCA.

- Fortify On Demand gjør det mulig for utviklere å jobbe i et Software As Service-miljø.

- Fortify Hosted lar utviklere nyte begge to verdener (On Demand og On-Prem) gjennom et isolert virtuelt miljø med full datakontroll.

#3. Integrerer enkelt med CI/CD-verktøy

- Utviklere kan enkelt integrere Fortify SCA med store IDE-er som Visual Studio og Eclipse.

- Utviklere har kontroll over ulike handlinger ettersom verktøyet integreres med åpen kildekode-verktøy som Sonatype, WhiteSource, Snyk og BlackDuck.

- Du kan også integrere Fortify SCA med eksterne kodelagre som Bitbucket og GitHub. Verktøyet kan dermed sjekke kode som er presset til slike plattformer for sårbarheter og sende rapporter.

#4. Sanntidsvarsler

Du trenger ikke vente til du er ferdig med koding for å gjøre testene dine, da Fortify SCA gir sanntidsoppdateringer mens du koder. Verktøyet har konfigurasjons- og strukturanalysatorer bygget for hastighet og effektivitet og hjelper deg med å produsere sikre applikasjoner.

#5. Revisjonsassistent drevet av maskinlæring

Revisjon av et system er raskt ved å bruke Audit Assistant, som bruker maskinlæringsalgoritmer. Assistenten identifiserer alle sårbarhetene og prioriterer dem ut fra konfidensnivået. Organisasjoner kan dermed spare revisjonskostnader ettersom verktøyet genererer rapporter.

#6. Fleksibilitet

Brukere kan velge hvilken type skanning de vil utføre basert på deres behov. Hvis du for eksempel vil ha nøyaktige og detaljerte skanninger, kan du velge alternativet for omfattende skanning. Utviklere kan også velge alternativet for rask skanning hvis de bare vil oppdage større trusler.

Hva gjør Fortify SCA?

Fortify SCA har flere roller i et typisk utviklingsøkosystem. Følgende er noen av rollene;

Statisk testing bidrar til å bygge bedre kode

Static Application Security Testing (SAST) hjelper med å identifisere sikkerhetssårbarheter i de tidlige utviklingsstadiene. Heldigvis er de fleste av disse sikkerhetssårbarhetene rimelige å fikse.

En slik tilnærming reduserer sikkerhetsrisikoen i applikasjoner ettersom testingen gir umiddelbar tilbakemelding på problemene som ble introdusert til kode under utviklingen.

Utviklere lærer også om sikkerhet gjennom Static Application Security Testing, og de kan dermed begynne å produsere sikker programvare.

Fortify SCA bruker en omfattende kunnskapsbase med sikre kodingsregler og flere algoritmer for å analysere kildekoden til en programvareapplikasjon for sikkerhetssårbarheter. Tilnærmingen analyserer enhver mulig vei som data og utførelse kan følge for å identifisere sårbarheter og tilby løsninger.

Finner sikkerhetsproblemer tidlig

Fortify SCA etterligner en kompilator. Etter en Fortify-skanning leser dette verktøyet kildekodefilene og konverterer dem til en mellomstruktur forbedret for sikkerhetsanalyse.

Alle sikkerhetssårbarhetene er enkle å finne i mellomformatet. Verktøyet kommer med en analysemotor som består av flere spesialiserte analysatorer som deretter vil bruke sikre kodingsregler for å analysere om koden bryter noen sikker kodingspraksis.

Fortify SCA kommer også med en regelbygger hvis du ønsker å utvide statiske analysefunksjoner og inkludere tilpassede regler. Resultatene i en slik setting kan sees i forskjellige formater basert på oppgaven og publikum.

Fortify Software Security Center (SSC) hjelper til med å administrere resultater

Fortify Software Security Center (SSC) er et sentralisert administrasjonsregister som gir synlighet til en organisasjons hele programsikkerhetsprogram. Gjennom SSC kan brukere revidere, gjennomgå, prioritere og administrere utbedringstiltak når sikkerhetstrusler identifiseres.

Fortify SSC tilbyr et nøyaktig omfang og bilde av applikasjonens sikkerhetsstilling i en organisasjon. SSC ligger på en sentral server, men mottar resultater fra forskjellige applikasjonssikkerhetstestingsaktiviteter, fra sanntid, dynamisk til statisk analyse.

Hvilken type kodeanalyse kan Fortify SCA gjøre?

En forsterkningsskanning låner fra de skadelige kongedømmenes arkitektur når du gjør kodeanalyse. Dette er typene analyser som Fortify SCA gjør;

- Inndatavalidering og -representasjon – problemer knyttet til inputvalidering og -representasjon kommer fra alternative kodinger, numeriske representasjoner og metategn. Eksempler på slike problemer er «Buffer Overflows», «Cross-Site Scripting»-angrep og «SQL Injection», som oppstår når brukerne stoler på inndata.

- API-misbruk. Innringeren som ikke overholder slutten av kontrakten er den vanligste typen API-misbruk.

- Sikkerhetsegenskaper. Denne testen skiller mellom programvaresikkerhet og sikkerhetsprogramvare. Analysen vil fokusere på autentisering, rettighetsadministrasjon, tilgangskontroll, konfidensialitet og kryptografi.

- Tid og tilstand. Datamaskiner kan bytte mellom ulike oppgaver veldig raskt. Tids- og tilstandsanalyse søker etter defekter som oppstår fra uventede interaksjoner mellom tråder, informasjon, prosesser og tid.

- Feil. Fortify SCA vil sjekke om feil gir for mye informasjon til potensielle angripere.

- Kodekvalitet. Dårlig kodekvalitet fører vanligvis til uforutsigbar oppførsel. Imidlertid kan angripere ha en sjanse til å manipulere en applikasjon til deres fordel hvis de kommer over kode som er dårlig skrevet.

- Innkapsling. Dette er prosessen med å trekke sterke grenser. En slik analyse kan bety å skille mellom validerte og uvaliderte data.

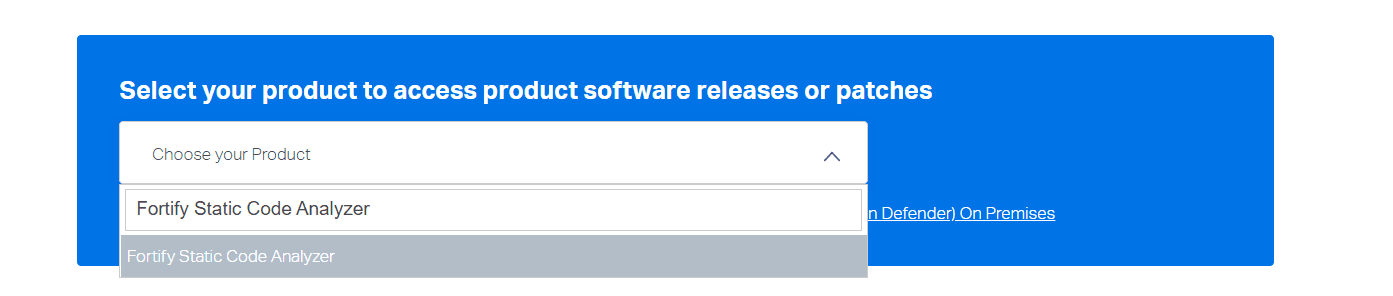

Last ned og installer Fortify SCA

Før du starter installasjonsprosessen, må du;

- Sjekk systemkravene fra den offisielle dokumentasjonen

- Få Fortify-lisensfil. Velg pakken din fra Microfocus-nedlastingssiden. Søk etter Fortify Static Code Analyzer, opprett kontoen din og få en Fortify-lisensfil.

- Sørg for at du har Visual Studio Code installert eller en annen støttet koderedigerer

Hvordan installere på Windows

Fortify_SCA_and_Apps_<version>_windows_x64.exe

NB:

- Klikk på Neste etter å ha godtatt lisensavtalen.

- Velg hvor du vil installere Fortify Static Code Analyzer og klikk på Neste.

- Velg komponentene du vil installere og klikk på Neste.

- Spesifiser brukere hvis du installerer en utvidelse for Visual Studio 2015 eller 2017.

- Klikk Neste etter å ha spesifisert banen for fortify.license-filen.

- Angi innstillingene som kreves for å oppdatere sikkerhetsinnhold. Du kan bruke Fortify Rulepack-oppdateringsserveren ved å spesifisere URL-en som https://update.fortify.com. Klikk Neste.

- Spesifiser om du vil installere en eksempelkildekode. Klikk Neste.

- Klikk Neste for å installere Fortify SCA og applikasjoner.

- Klikk Oppdater sikkerhetsinnhold etter installasjon og deretter Fullfør etter at installasjonen er fullført.

Hvordan installere på Linux

Du kan følge de samme trinnene for å installere Fortify SCA på et Linux-basert system. Men på det første trinnet, kjør dette som installasjonsfilen;

Fortify_SCA_and_Apps__linux_x64.run

Du kan alternativt installere Fortify SCA ved å bruke ledeteksten på kommandolinjen.

Åpne terminalen og kjør denne kommandoen

./Fortify_SCA_and_Apps__linux_x64.run --mode text

Følg alle instruksjonene som anvist på kommandolinjen til du fullfører installasjonsprosessen.

Hvordan kjøre en Fortify-skanning

Når du er ferdig med installasjonen, er det på tide å sette opp verktøyet for sikkerhetsanalyse.

- Gå over til installasjonskatalogen og naviger til bin-mappen ved å bruke ledeteksten.

- Skriv scapostinstall. Du kan deretter skrive s for å vise innstillinger.

- Sett opp lokaliteten ved å bruke disse kommandoene;

Skriv 2 for å velge Innstillinger.

Skriv 1 for å velge Generelt.

Skriv 1 for å velge Locale

For språk, skriv engelsk: no for å angi språket som engelsk.

- Konfigurer sikkerhetsinnholdsoppdateringer. Skriv 2 for å velge Innstillinger og skriv deretter 2 igjen for å velge Fortify Update. Du kan nå bruke Fortify Rulepack-oppdateringsserveren ved å spesifisere URL-en som https://update.fortify.com.

- Skriv inn sourceanalyzer for å sjekke om verktøyet er fullt installert.

Fortify SCA vil nå kjøre i bakgrunnen og sjekke all koden din for sikkerhetssårbarheter.

Innpakning

Tilfeller av systemer som blir hacket og data som er kompromittert har blitt utbredt i denne internettæraen. Heldigvis har vi nå verktøy som Fortify Static Code Analyzer som kan oppdage sikkerhetstrusler mens kode skrives, sende varsler og gi anbefalinger om håndtering av slike trusler. Fortify SCA kan øke produktiviteten og redusere driftskostnadene når de brukes med andre verktøy.

Du kan også utforske Software Composition Analysis (SCA) for å forbedre applikasjonens sikkerhet.