I dag er bedrifter under et enormt press for å holde virksomheten i gang. Hvis virksomheten din er satt til å fungere sømløst, må sikkerhetsteamet ditt beskytte virksomheten mot alle trusler som kan forstyrre driften din.

Saken er at det som er sikkert i dag, kan være innenfor et usikkerhetsområde i morgen. Dette fenomenet er forårsaket av det faktum at etter hvert som algoritmer utvikler seg, dukker nye sårbarheter opp, og cyberangripere utvikler nye måter å bryte kryptografien som de fleste bedrifter er avhengige av.

Krypteringsanalyse, kjent som kodesporing, er en grundig forståelse av teknikker som brukes til å dekryptere og spørre om kode, chiffer eller kryptert tekst. Kryptanalyse bruker numeriske regler for å søke etter en algoritmes følsomhet og forgrener seg videre til kryptografi i informasjonssikkerhetssystemer.

Denne guiden lærer deg alt du trenger å vite om kryptoanalyse. Du vil ha en detaljert forståelse av emnet og lære hvordan du kan gjøre organisasjonen din immun mot kryptoanalyse.

Innholdsfortegnelse

Hva er kryptoanalyse?

Kryptanalyseprosessen tar sikte på å studere kryptografiske systemer for å identifisere svakheter og informasjonslekkasjer. Du kan vurdere det som å utforske feil i et kryptografisk systems underliggende matematiske arkitektur, inkludert implementeringssårbarheter som sidekanalangrep og svake entropiinnganger.

Kryptografiske systemer refererer til et datasystem som bruker kryptografi, en metode for å beskytte informasjon og kommunikasjon gjennom kode slik at bare de det er ment å behandle den.

Kryptoanalyse vs. Kryptografi

Helt fra definisjonen, i kryptografi, er du opptatt av å skjule en melding ved å konvertere den til skjult tekst før du overfører den over usikre kanaler. På den annen side innebærer kryptoanalyse at du får klartekst fra skjulte meldinger over en usikker kanal.

Kryptografi har vist seg å være en ressurs når informasjonen overføres. Et utmerket eksempel for å vise frem brukstilfellene er i banktransaksjoner og e-postmeldinger der det er nødvendig å sikre informasjon. Kryptografiordninger inkluderer hemmelige nøkler, offentlige nøkler og hashfunksjoner.

Krypteringsanalyse er en kunst knyttet til å dekryptere chiffertekst til vanlig tekst. I dette tilfellet prøver en autorisert person å dekryptere meldingen din ved å avlytte kanalen.

Hvem bruker kryptoanalyse?

Tallrike organisasjoner bruker kryptoanalyse, inkludert myndigheter som ønsker å dekryptere andre nasjoners private kommunikasjon, bedrifter som tester sikkerhetsfunksjoner for deres sikkerhetsprodukter, hackere, crackere, uavhengige forskere og akademiske utøvere som ønsker å identifisere sårbarheter i kryptografiske protokoller og algoritmer.

Fremgangen innen kryptologi forplantes av den uendelige kampen mellom kryptografer som ønsker å sikre data og kryptoanalytikere som jobber med å knekke kryptosystemer.

Målene til en angriper er knyttet til deres spesifikke behov for å utføre kryptoanalyse. Vellykket kryptoanalyse går vanligvis ikke utover å utlede informasjon fra skjult tekst. Imidlertid er det nok basert på angripernes behov, hvis mål varierer fra en angriper til en annen, men er ikke begrenset til:

- Total pause – Finne hemmelige nøkler.

- Global deduksjon – Finne tilsvarende funksjonelle algoritmer for kryptering og dekryptering uten kunnskap om hemmelige nøkler.

- Informasjonsfradrag – Få informasjon om chiffertekster og ren tekst.

- Distinguishing-algoritme – Skille krypteringsutdata fra tilfeldige bitspermutasjoner.

La oss se på et praktisk eksempel som er lett å forstå. Du bør imidlertid vite at dette eksemplet ikke gjelder moderne kryptografiske chiffer, men det er lurt å bygge forståelsen din.

Frekvensanalyseteknikken kan brukes på grunnleggende krypteringsalgoritmer. De grunnleggende klassekrypteringsalgoritmene utfører monoalfabetiske erstatninger som erstatter hver bokstav med en forhåndsbestemt kartbokstav fra det samme alfabetet.

Denne modellen er en forbedring fra mer grunnleggende teknikker som flyttet bokstaver med et konstant antall posisjoner og erstattet de gamle bokstavene med nye fra den resulterende alfabetiske posisjonen.

Mens de monoalfabetiske substitusjonssifferene er motstandsdyktige mot blinde søk, er de ikke immune og kan lett brytes ned med penn og papir. Så hvordan? Frekvensanalyse bruker den karakteristiske egenskapen at naturlig språk ikke er tilfeldig og monoalfabetisk substitusjon skjuler ikke de statistiske egenskapene til språket.

La oss ta en nærmere titt, og begrense det til et spesifikt alfabet som «E» med en bestemt frekvens, for eksempel 12,7 %. Når du erstatter E for å få en chiffertekst, beholder den resulterende teksten sin opprinnelige frekvens. Hvis denne frekvensen er kjent for kryptoanalytikeren, kan de raskt bestemme substitusjonene for å dechiffrere chifferteksten din.

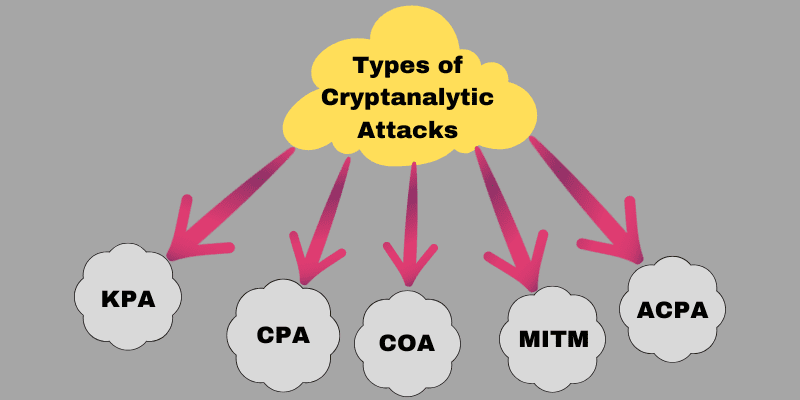

Typer kryptoanalytiske angrep

Kryptanalytiske angrep utnytter feil i systemet ditt og dechiffrerer kryptografien. For å starte et kryptoanalyseangrep, må du kjenne til metodene og de generelle egenskapene til renteksten. En vanlig kan være på alle språk, inkludert engelsk eller Java-kode.

Her er en liste over typer angrep. De fem første er de vanligste; de andre er sjeldne og av og til utelatt; det er godt å kjenne dem.

Hvordan fungerer krypteringsanalyse?

Kjernemålet som driver kryptoanalyse er å avsløre feil eller omgå kryptografiske algoritmer. Kryptografer bruker forskning fra kryptoanalytikere for å fremme eksisterende algoritmer eller oppgradere subpar-metoder.

Med kryptografi som skaper og forbedrer krypteringssiffer og andre teknikker, fokuserer kryptoanalyse på den annen side på å dechiffrere krypterte data. De to operasjonene kommuniserer og er begrenset under domenet kryptologi, den matematiske studien av koder, chiffer og relaterte algoritmer.

Forskere sliter med å følge nøye med på å utvikle angrepsstrategier som slår krypteringssystemer, og starter dekryptering av krypterte algoritmer uten å trenge krypteringsnøkler. Ofte bruker du kryptoanalyse for å avsløre feil i unnfangelsen og utførelsesmetoder.

Slik beskytter du deg mot kryptoanalytiske angrep

Dessverre er det ikke mye du kan gjøre for å etablere immunitet mot kryptoanalyse i tillegg til å bruke et sikkert krypteringsskjema, chiffer på tvers av hele den digitale infrastrukturen og holde programvaren oppdatert. Men her er noen tips du kan bruke for å øke sikkerheten.

- Bruk oppdaterte kryptering og hashing-algoritmer. Et godt scenario ville være å unngå verktøy som SHA1 og MD5, som ikke lenger anses som sikre.

- Bruk lange krypteringsnøkler. For eksempel bør RSA-nøklene dine være minst 2048 biter lange for VPN-håndtrykk.

- Husk å ødelegge erstattede nøkler.

- Bruk sterke passord og implementer en testet tilfeldig tallgenerator for å kurere nøklene dine.

- Salt hashen. Her legger du til tilfeldig støy til hashene dine. Du bør holde saltet ditt langt og randomisert, akkurat som når du jobber med passord.

- Bruk perfekt fremadrettet hemmelighold (PFS) for å forhindre tidligere og fremtidige økter fra dekryptering hvis nøklene dine er kompromittert. Dette brukes ofte i virtuelle private nettverk (VPN).

- Tilsløre kryptert trafikk – Du sørger for at trafikken din virker regelmessig og ikke avslører det faktum at den er kryptert. Programvare som Obfsproxy er et godt eksempelverktøy som fungerer godt med Tor-nettverket.

- Integrer et inntrengningsdeteksjonssystem (IDS) i infrastrukturen din – Dette systemet vil varsle deg om et brudd eller angrep. Dette stopper imidlertid ikke bruddet. Det reduserer imidlertid responstiden din, og sparer systemet fra alvorlig skade. Det ville være best å ha en god IDS integrert i systemet ditt.

Anvendelser av kryptoanalyse

Krypteringsanalyse har flere virkelige applikasjoner. Det kan noen ganger kombineres med kryptografi for å oppnå sitt fulle potensial. Her er noen applikasjoner:

#1. Integritet i lagring

Du kan bruke kryptoanalyse for å opprettholde integritet i lagring. I dette tilfellet bruker du låser og nøkler i tilgangskontrollsystemet for å beskytte data mot uønsket tilgang. Du kan også lage kryptografiske kontrollsummer for å fastslå ektheten til data som er lagret i dynamiske miljøer der virus er utsatt for modifiserte datatilnærminger.

Kontrollsummen utvikles og sammenlignes med en forventet verdi under dataoverføring. Cryptanalysis hjelper til med å sikre lagringsmedier som er sårbare for angrep etter høye datamengder eller de som har vært utsatt i lange perioder.

#2. Identitetsautentisering

Ved identitetsautentisering er hovedfokuset ditt å bekrefte en brukers autoritet til å få tilgang til data. Krypteringsanalyse forenkler denne prosessen under passordutveksling. Moderne systemer kombinerer kryptografiske transformasjoner med en persons attributter for å identifisere brukere pålitelig og effektivt.

Passordene lagres i krypterte formater der applikasjoner med tilgang kan bruke dem. Siden passordene er lagret i ren tekst, settes ikke systemenes sikkerhet i fare.

#3. Systemlegitimasjon

Du kan bruke kryptoanalyse og kryptografi for å opprette et systems legitimasjon. Når brukere logger på systemet ditt, må de alltid fremvise bevis på personlig legitimasjon før de slippes inn.

Elektronisk legitimasjon opprettes nå for å lette elektroniske verifikasjoner. Denne teknikken brukes ofte i smartkort for å utføre kryptografiske operasjoner, inkludert lagring av data.

#4. Digitale signaturer

Digitale signaturer brukes ofte i kommunikasjon for å autentisere at meldinger er fra en kjent avsender. Dette er beslektet med penn og papir-dokumentsignering. Selvfølgelig, hvis digitale signaturer skal erstatte analoge signaturer, er de fremstilt ved hjelp av kryptoanalyseteknologi.

Dette har virket nyttig i tilfeller der organisasjoner har team distribuert på mange steder og ennå ikke har møtt personlig for å utføre noe samarbeidet papirarbeid. Med digitale signaturformater kan alle som har den offentlige nøkkelen verifisere et dokument, slik det er utbredt brukt i kryptovaluta-domenet.

#5. Elektroniske pengeoverføringer (ETFer)

Nylig har du sett elektroniske penger erstatte kontanttransaksjoner. Elektroniske pengeoverføringer, virtuelle valutaer, digitale gullpenger, kryptovalutaer og direkte innskudd er alle kryptografibaserte eiendeler. Vurder minibankuttak, debetkortbetalinger og bankoverføringer er eksempler på elektroniske pengeoperasjoner.

Hvordan være en kryptoanalytiker

Du kan vurdere å bli kryptoanalytiker etter å ha sett det store utvalget av kryptoanalyseapplikasjoner. Hvis du gjør det, vil du sannsynligvis jobbe med å utvikle algoritmer, chiffer og sikkerhetssystemer for å kryptere data. Du bør også forvente å analysere og dekryptere informasjon i kryptografiske metoder og telekommunikasjonsprotokoller.

Du kan også vente på å utføre roller som å designe sikkerhetssystemer, beskytte kritisk informasjon fra å bli fanget opp, teste beregningsmodeller for pålitelighet, kryptere økonomiske data, utvikle statistiske og matematiske modeller for å analysere data, for å løse sikkerhetsproblemer. Hvis det er spennende nok, les med og se hvordan du blir det.

Du kan få en bachelorgrad i informatikk, ingeniørfag, matematikk eller et relatert felt som elektro- og elektronikkteknikk. Noen organisasjoner kan imidlertid fortsatt ansette deg basert på intens trening og praktisk erfaring uten en teknisk grad. Å ha noen cybersikkerhetssertifiseringer er en ekstra fordel.

Siste ord

Krypteringsanalyse er mer et middel til et cyberangrep enn et angrep i seg selv. Og med de fleste krypteringssystemer som er motstandsdyktige mot forsøk på kryptoanalyse, krever forståelsen av de som er sårbare sofistikerte matematiske evner, som det ikke er noen spøk å tilegne seg.

Hvis du vurderer å lære kryptoanalyse, er det et spennende felt å jobbe med et bredt spekter av produkter, som i finans-, lagrings- og identitetssektorene.

Du har sett hvor kraftig kryptoanalyse er og hvor mye den kan bidra til å bygge applikasjoner i den virkelige verden. Det ville være greit å forfølge kryptoanalyse, og det ville være enda bedre å bruke ferdighetene dine, som å bygge sikrere verktøy.

Deretter kan du sjekke ut datakrypteringen: kritisk terminologi.