Cybersikkerhet har utviklet seg til et stadig mer bekymringsfullt felt for bedrifter og organisasjoner globalt, uavhengig av deres størrelse eller form.

I takt med den teknologiske utviklingen, finner nettkriminelle stadig nye metoder og sofistikerte teknikker for å omgå sikkerhetssystemer. Dette resulterer i at datasikkerhet og nettverksbeskyttelse er en betydelig utfordring for mange organisasjoner.

Det siste tiåret, spesielt de siste årene, har vi sett en kraftig økning i antall cyberangrep, noe som er dokumentert av WHO og Interpol. Dette skyldes i hovedsak økningen i fjernarbeid, som har medført nye sikkerhetsrisikoer og utfordringer.

Statistikk viser at det skjer omtrent 2200 cyberangrep daglig, og et gjennomsnittlig cyberangrep hvert 39. sekund. Dette betyr at et nettverk angripes mens vi diskuterer dette.

Selv om det er umulig å eliminere cyberangrep fullstendig, er det avgjørende for virksomheter å forstå og identifisere de forskjellige typene cyberangrep, og å ta proaktive grep for å forebygge dem. Dette er et av de viktigste skrittene for virksomheter i dag.

Derfor har jeg satt sammen en liste over de største cybersikkerhetstruslene du bør kjenne til, samt metoder for å forebygge dem. Før vi går inn på detaljene, la oss se på hvorfor cyberangrep utgjør en så stor trussel mot bedrifter over hele verden.

Hvordan truer cyberangrep bedrifter og organisasjoner?

Hovedmålet med et cyberangrep er å få uautorisert tilgang til et bedriftsnettverk eller datasystem, for å stjele, endre, ødelegge eller avsløre sensitiv informasjon.

Når en nettkriminell gjennomfører et cyberangrep, kan det føre til tap av data, forstyrrelser, brudd eller manipulasjon. Dette kan resultere i store økonomiske tap, skade på omdømmet og tap av kundetillit for organisasjoner.

Store selskaper som Dropbox, Uber, Twilio, og Revolut, har alle opplevd cyberangrep i en eller annen form. Disse har lidd konsekvensene av phishing-forsøk og store datainnbrudd. For eksempel, i september 2022 ble informasjon om 50 000 Revolut-kunder kompromittert, inkludert adresser, navn, e-postadresser og deler av betalingskortinformasjon.

Det er viktig å merke seg at cyberangrep ikke bare retter seg mot store selskaper. Små og mellomstore bedrifter (SMB) er like utsatt for cyberangrep, ofte fordi de har færre sikkerhetstiltak.

Faktisk, ifølge Verizons 2021 Data Breach Investigations Report (DBIR), var 1 av 5 ofre for datainnbrudd SMB-er i 2021, med en gjennomsnittlig tapskostnad på 21 659 dollar.

Cyberangrep medfører betydelig tap av omdømme, og skadekostnadene øker i takt med at angrepene blir mer avanserte. Eksperter spår at kostnadene ved cyberkriminalitet vil nå 10,5 billioner dollar innen 2025, med en årlig vekst på 15 % de neste fem årene.

Med en slik alvorlig situasjon er det viktig for virksomheter å forstå statistikken om cybersikkerhet, fremme en cybersikkerhetskultur, investere i opplæring og bevisstgjøring om cybersikkerhet, og ta forebyggende tiltak på alle nivåer. Dette starter med kunnskap om de vanligste og største cybersikkerhetsrisikoene.

La oss derfor gå rett på listen.

Skadelig programvare

Skadelig programvare, eller malware, er en av de største truslene mot cybersikkerheten. Den angriper et bedriftsnettverk gjennom skadelige programmer som virus, løsepengeprogramvare, ormer, roboter, kryptojacking, trojanere og adware. Målet er å skade serverdata, ødelegge data eller stjele konfidensiell informasjon.

Malware er en betydelig trussel på grunn av de mange metodene og programmene den bruker for å infiltrere et system eller nettverk. Den spres ofte via spam-e-poster, skadelige nedlastinger eller tilkobling til infiserte enheter.

Et nylig eksempel på et malware-angrep er Emotet trojaneren, som dukket opp rundt 2014 og ble stoppet i 2021. Dette angrepet ble spredt via e-poster som inneholdt ondsinnede lenker eller vedlegg.

For å forebygge malware-angrep er det viktig å installere antivirus- og anti-malware-programvare, bruke brannmurer, oppdatere nettlesere og operativsystemer regelmessig, og unngå å klikke på mistenkelige lenker. Hvis du trenger programvare for å fjerne skadelig programvare, vil jeg anbefale Malware Bytes» tjeneste for fjerning av skadelig programvare, som gir en grundig trusselanalyse og sikrer kontinuerlig produktivitet på arbeidsplassen.

Les også: Hvordan fjerne skadelig programvare fra PC (Windows og macOS)?

Phishing

Phishing er en utbredt type cyberangrep som representerer 90 % av alle datainnbrudd. Det er en form for sosial manipulering.

I et phishing-angrep utgir angriperen seg som en betrodd enhet for å sende falske e-poster, SMS-meldinger, meldinger på sosiale medier eller telefonsamtaler. Målet er å lure brukere til å klikke på skadelige lenker eller oppgi sensitive detaljer, noe som fører til skadelige nedlastinger eller datainnbrudd.

For eksempel, Crelan Bank i Belgia ble offer for et Business Email Compromise (BEC) phishing-angrep. Angriperen kompromitterte en leders e-postkonto og instruerte bankansatte om å overføre penger til en konto kontrollert av angriperen, noe som resulterte i et tap på omtrent 75,8 millioner dollar.

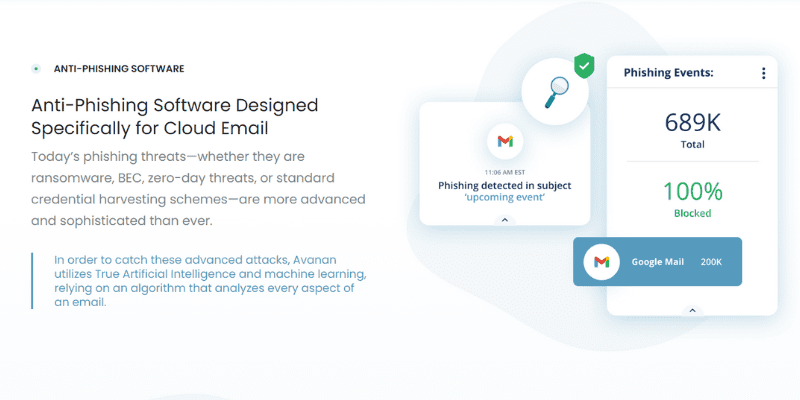

Derfor er det viktig å bruke Multi-Factor Authentication (MFA), sterke e-postsikkerhetsløsninger, dobbeltsjekke e-poster og avsenderadresser, og bruke verktøy som Avanans anti-phishing programvare for å unngå å bli offer for phishing.

Løsepengeprogramvare

Løsepengeprogramvare er en annen vanlig og alvorlig cybertrussel, som innebærer å kryptere eller stjele en organisasjons konfidensielle data og kreve løsepenger for å gjenopprette dem. Dette gjør det til et lønnsomt og kostbart angrep.

Mange sikkerhetseksperter kaller 2020 «året for løsepengeprogramvare», med en økning på 148 % under COVID-19-pandemien.

I mai 2021 mistet Brenntag, en nordamerikansk kjemikaliedistributør, 150 GB med data på grunn av et løsepengeangrep utført av DarkSide-gruppen. Angriperne krevde 7,5 millioner dollar i løsepenger, men selskapet klarte å forhandle prisen ned til 4,4 millioner dollar, som de betalte for å hindre offentliggjøring av de kompromitterte dataene.

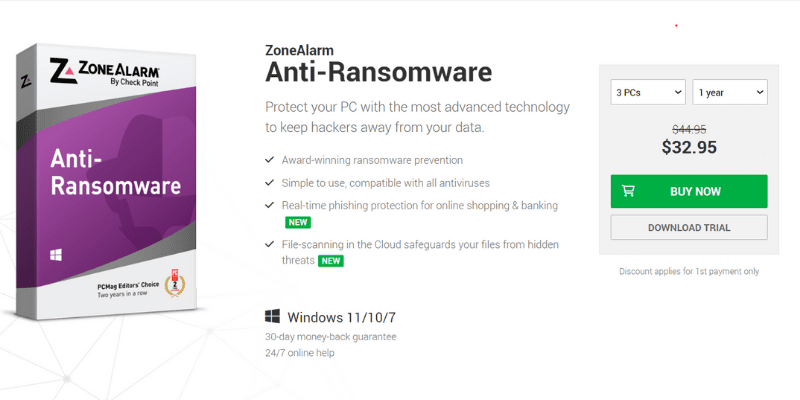

For å beskytte deg mot løsepengeprogramvare, er det viktig å ta regelmessige sikkerhetskopier, ha sterk endepunktsikkerhet og installere pålitelig anti-løsepengeprogramvare, som for eksempel ZoneAlarm.

Angrep på forsyningskjeden

Et angrep på forsyningskjeden er et cyberangrep som rettes mot en organisasjons pålitelige tredjepartsleverandører, som tilbyr programvare, maskinvare eller andre tjenester som er kritiske for organisasjonens forsyningskjede.

Dette angrepet utnytter tilliten mellom et selskap og dets leverandører. Derfor er det svært viktig å granske og undersøke tredjepartsleverandører.

Angrep på programvareforsyningskjeden innebærer å injisere skadelig kode i en bedriftsapplikasjon, for å infisere brukere eller få tilgang til sensitiv informasjon. Angrep på maskinvareforsyningskjeden innebærer å kompromittere de fysiske komponentene i en applikasjon for samme formål, noe som skader selskapets tillit og omdømme.

Et nylig eksempel på et angrep på forsyningskjeden er SolarWinds Orion-angrepet i 2020. Angriperne infiltrerte SolarWinds» programvareutviklingsmiljø og integrerte skadelig kode i Orion-plattformoppdateringer. Dette førte til at over 18 000 organisasjoner installerte bakdører i nettverkene sine via vanlige programvareoppdateringer, og ga angriperne tilgang til konfidensiell informasjon fra flere globale private selskaper og offentlige etater.

For å forhindre dette angrepet er det viktig å ha god programvaresikkerhet, riktig oppdateringsadministrasjon og bruke verktøy som AquaSecs komplette livssyklus for programvareforsyningskjedesikkerhet, som sikrer leverandørkjedens koblinger for å opprettholde kodeintegritet og redusere risikoen for angrep.

Nulldagsangrep

Et nulldagsangrep skjer når en hacker utnytter en sårbarhet i en programvare før utviklerne har funnet en løsning. Når en sårbarhet oppdages, har utviklerne null dager på seg for å fikse den, noe som gir hackere en mulighet til å utnytte den umiddelbart.

I 2020 ble videokonferanseplattformen Zoom rammet av et nulldagsangrep som ga hackere ekstern tilgang til brukernes datamaskiner som kjørte Windows 7 eller eldre versjoner. Angriperen kunne få full kontroll over datamaskinen hvis offeret var administrator.

For å beskytte seg mot nulldagsangrep er det viktig å ha en pålitelig oppdateringsprosess og en god beredskapsplan. I tillegg kan programvare for forebygging av nulldagsangrep, som Opawats Zero-day forebyggingsløsning, være nyttig for å sikre høy e-postsikkerhet.

Man-in-the-middle-angrep

Som navnet antyder, innebærer et man-in-the-middle-angrep (MITM) at en angriper plasserer seg mellom to kommuniserende parter, og kaprer forbindelsen mellom en vert og en klient.

MITM-angrep innebærer at angriperen avskjærer klient-server-kommunikasjonen og oppretter en ny kommunikasjonslinje for å stjele personlige data og bankinformasjon, manipulere brukere til å utføre handlinger, initiere pengeoverføringer med mer.

Et kjent MITM-angrep var da Lenovo i 2014 leverte PC-er med Superfish Visual adware. Dette gjorde det mulig for angripere å vise annonser på krypterte nettsteder, endre nettstedenes SSL og legge til sine egne. Dette lot hackere se brukerens nettaktivitet og påloggingsinformasjon når de surfet på Chrome eller Internet Explorer.

For å forebygge MITM-angrep er det viktig å bruke data- og enhetskryptering, VPN-er, flerfaktorautentisering og pålitelige sikkerhetsløsninger, som for eksempel Impervas nettapplikasjonsbrannmur.

DDoS-angrep

Et Distributed Denial of Service (DDoS)-angrep oversvømmer en webserver med trafikk fra roboter, noe som forstyrrer den normale brukeropplevelsen, ytelsen og oppetiden på nettstedet.

Stor mengde irrelevant trafikk til et nettsted overbelaster ressursene, noe som gjør det vanskelig å håndtere eller gi en god opplevelse til brukerne. Dette kan føre til servernedetid og gjøre nettstedet utilgjengelig.

Et vellykket DDoS-angrep kan i stor grad skade en bedrifts omdømme og troverdighet. DDoS-angrep har økt betydelig siden 2020, og statistikk viser en 67 % økning i løsepenge-DDoS-angrep i 2021.

I februar 2020 ble Amazon Web Services rammet av et massivt DDoS-angrep rettet mot en AWS-kunde. Angrepet brukte CLDAP refleksjon, som forsterker dataforespørslene som sendes til målets IP-adresse med 56 til 70 ganger.

For å forebygge DDoS-angrep bør man gjennomføre risikovurderinger, bruke brannmurer og trafikkstyringsløsninger, og installere tjenester som Cloudflares nettverkstjenester.

SQL-injeksjon

SQL-injeksjon oppstår når en angriper manipulerer en SQL-spørring på en databasedrevet nettside eller applikasjon. Angriperen injiserer skadelig kode i SQL-spørringene, slik at de kan se, redigere, slette eller manipulere kritisk databaseinformasjon.

I et kjent eksempel brukte hackere SQL-injeksjon for å infiltrere bedriftssystemer, deriblant 7-Eleven-kjeden, og stjal 130 millioner kredittkortnumre.

Bruk av systemer for inntrengingsdeteksjon og verktøy som ManageEngines EventLog Analyzer kan bidra til å redusere risikoen for at SQL-injeksjon kompromitterer bedriftens database.

XSS

Cross-site scripting (XSS)-angrep innebærer at en angriper legger inn skadelig kode på et legitimt nettsted.

Denne koden kjøres deretter som et infisert skript i brukerens nettleser, slik at hackeren kan etterligne brukeren eller stjele konfidensiell informasjon, som bankdetaljer eller påloggingsinformasjon.

Du kan forebygge XSS-angrep ved å kode data ved utgang, filtrere input ved ankomst og bruke passende svarhoder. Du kan også oppdage og redusere SQL-injeksjon med ManageEngine’s EventLog Analyzer for å forhindre uautorisert datatilgang.

Passordbaserte angrep

I passordbaserte angrep hacker en angriper en brukers passord ved hjelp av verktøy som Hashcat og Aircrack. Et passordbasert angrep kan være et brute force-angrep, et keylogger-angrep eller et ordbokangrep.

I et brute force-angrep bruker angriperen prøve-og-feil-metoden for å gjette en brukers påloggingsinformasjon. Ordbokangrep bruker vanlige ord for å gjette passord, spesielt når de er svake. Keylogger er et malware-angrep som registrerer tastetrykk og samler inn informasjon som passord og kredittkortdetaljer.

I tillegg til å bruke sterke passord og oppdatere dem regelmessig, kan sikre administrasjonsløsninger som IPBan Pro hjelpe deg å eliminere hackere og brute force-innlogginger.

Avlytting

Et avlyttingsangrep innebærer å avskjære informasjon mellom to parter for å få tilgang til sensitive data. Det kan inkludere å lytte til, ta opp eller avskjære data som overføres over nettverket.

Avlytting, også kjent som sniffing eller spoofing, kan omfatte verbal kommunikasjon, tekstmeldinger, e-post, faks, videokonferanser og annen dataoverføring over nettverk.

Dette angrepet kan føre til identitetstyveri, økonomisk tap, skade på omdømme, kompromitterte data med mer. For å forhindre risiko for avlytting, bruk sterke autentiserings- og krypteringsløsninger, som NordVPNs neste generasjons kryptering, spre bevissthet om cybersikkerhet og sørg for god fysisk sikkerhet.

IoT-angrep

Økningen i fjernarbeid har ført til en økning i angrep mot smarte enheter og tingenes internett (IoT). IoT-angrep økte til 1,51 milliarder mellom januar og juni 2021.

Disse angrepene retter seg mot IoT-baserte nettverk og enheter, som sikkerhetskameraer eller smarte termostater, for å få kontroll over enheten eller stjele data.

I juli 2015 gjennomførte hackere et Jeep-hack og tok kontroll over en Jeep SUV ved å bruke CAN-bussen og utnytte en sårbarhet i fastvareoppdateringen. Dette gjorde det mulig for dem å kontrollere kjøretøyets hastighet og andre handlinger.

For å forebygge IoT-angrep, bruk IoT-sikkerhetsløsninger for bedrifter, industri og helsevesen.

Skybaserte angrep

Sårbarheter i skyen øker enormt, med en økning på 150 % de siste fem årene. Disse angrepene rettes mot skybaserte tjenester, som skylagring, cloud computing og SaaS- og PaaS-modeller.

Disse angrepene kan føre til tap av data, uautorisert tilgang til sensitiv informasjon og forstyrrelser i tjenester. I juli 2021 opplevde Kesaya et skybasert løsepengeangrep, som ga hackere kontroll over deres verktøy for fjernovervåking og nettverkssikkerhet.

For å sikre skysikkerhet bør man bruke en AI-drevet skysikkerhetsplattform som Orca, for å eliminere risiko.

Kryptojacking

Et kryptojacking-angrep innebærer at en angriper kaprer en annens datamaskin for å utvinne kryptovaluta. Hackere får tilgang til offerets enhet ved å infisere den med skadelige annonser eller sende popup-vinduer eller e-poster med skadelige lenker.

Du kan forhindre kryptojacking ved å oppdatere programvare, installere annonseblokkering eller en kryptojacking-blokkering, som Acronis sin Cryptojacking-programvareblokkering, som blokkerer trusler på datamaskinen din. Acronis tilbyr også andre cyberbeskyttelsestjenester.

DoS-angrep

Et Denial of Service (DoS)-angrep oversvømmer et målrettet nettverk med falske forespørsler, overvelder serveren og gjør den utilgjengelig for brukerne.

I motsetning til DDoS-angrep, starter DoS-angrep fra ett enkelt system. I 2018 kunngjorde Panda Security spredning av et kryptojacking-skript kjent som «WannaMine» som infiserte flere bedriftsnettverk.

For å forhindre DoS-angrep, bruk Content Delivery Networks (CDN), IP-blokkering, hastighetsbegrensning og installasjon av løsninger som Radwares DDoS-angrepsforebygging.

Vannhull

Et vannhullsangrep er et cyberangrep som rettes mot en gruppe brukere eller en organisasjon ved å infisere nettsidene de ofte besøker.

Akkurat som rovdyr venter ved vannhull, lurer nettkriminelle på vanlige eller nisjenettsteder og venter på muligheten til å infisere disse nettstedene og derigjennom også ofrenes nettsteder.

I 2015 ble Forbes offer for et vannhullsangrep, der en kinesisk hackergruppe utnyttet sårbarheter i Adobe Flash Player og Internet Explorer. Dette gjorde at angriperne kunne infisere brukere som besøkte Forbes» nettsted.

Mange små og mellomstore bedrifter bruker Fortinets cybersikkerhetsløsninger for å beskytte nettverkene sine mot cyberangrep, som vannhullsangrep.

Drive-by-angrep

Et drive-by-nedlastingsangrep innebærer skadelig kode som utløser en uønsket nedlasting av et skadelig program til en brukers enhet, uten deres viten.

For å forebygge drive-by-angrep, fjern utdatert programvare, oppdater nettsteder og operativsystemer, bruk sterke passord for administratorkontoer, og bruk Fortinet cybersikkerhetsløsninger.

Trojansk hest

Et trojansk hestvirus er en skadelig programvare som skjuler seg som legitime programmer. Når programvaren installeres, kan den føre til datamanipulasjon og kompromittering.

Angriperne bruker sosial manipulering for å få brukeren til å ta spesifikke handlinger, som utløser nedlasting og installasjon av skadelig programvare. Antivirusprogramvare som Spybot kan bidra til å beskytte deg mot skadelig programvare og andre cybertrusler.

Konklusjon

Bedrifter av alle størrelser står overfor en økende risiko for cyberangrep, noe som truer deres økonomi, salg, omdømme og troverdighet. Med så mange trusler er det viktig å ha robuste cybersikkerhetstiltak for å holde cyberkriminelle på avstand og sikre