Økende risiko for cyberangrep krever robuste metoder for datalagring og distribusjon i nettskyen.

Nettskybasert databehandling er et mye brukt konsept som benytter eksterne servere for å tilby tilgang til dataressurser ved behov, som applikasjoner, servere og datalagring. Denne fleksibiliteten, med tilgang til ressurser fra eksterne lokasjoner, har økt bruken av nettskytjenester betydelig.

Statistikk viser at markedet for nettskyapplikasjoner forventes å vokse fra 100 milliarder dollar i 2018 til hele 168,6 milliarder dollar i 2025.

Den økte distribusjonen av nettskyen har imidlertid også ført til en økning i frekvensen av sikkerhetsangrep mot nettskyen. Hele 45 % av datainnbruddene er nettskybaserte, noe som gjør nettsikkerhet til en betydelig bekymring for bedrifter av alle typer og størrelser.

Derfor har behovet for nye og moderne sikkerhetsstrategier ført til konseptet Cloud Native Security. Dette refererer til sikkerhetstiltakene som skal beskytte nettskybaserte data, applikasjoner og infrastruktur.

Denne artikkelen vil gå dypere inn i forståelsen av Cloud Native Security – hva det betyr, nøkkelkonsepter, beste praksis, sårbarheter og mer. Les videre hvis du vil lære mer om dette konseptet!

Hva er Cloud Native Security?

Cloud Native Security er en sikkerhetspraksis som tar sikte på å sikre nettskybaserte applikasjoner, plattformer og infrastruktur ved å bruke en leveringsmodell for nettskybasert databehandling.

Hovedfokuset ligger i å dra nytte av de unike egenskapene til nettskybasert databehandling, som skalerbarhet, automatisering og fleksibilitet.

Sikkerhet bygges inn fra begynnelsen av utviklingsprosessen og gjennom hele produksjonen, og det sikres flere sikkerhetslag og kontinuerlig overvåkning for å avdekke nye sårbarheter.

Den moderne Cloud Native-arkitekturen benytter seg av avansert infrastruktur og programvareteknologi for å gjøre det mulig for selskaper og bedrifter å distribuere sine applikasjoner samtidig og sikkert, med vekt på den nettsky-første infrastrukturen.

Hvordan fungerer Cloud Native Security?

Cloud Native handler om å fornye, innovere og transformere måten selskaper utfører programvareutvikling på.

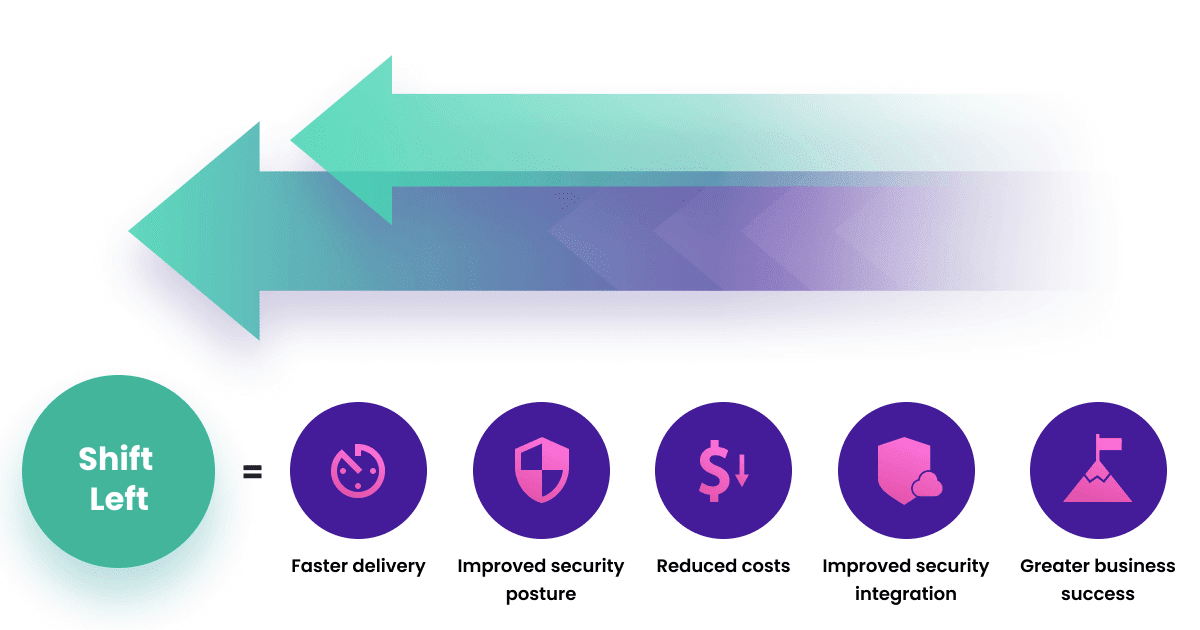

Selv om det blir stadig mer populært å flytte sikkerheten til venstre i programvareutviklingsprosessen, er det mye mer effektivt å ha sikkerhet ved hvert kontrollpunkt og å integrere sikkerhet gjennom hele programvareutviklingslivssyklusen (SDLC).

Denne «shift-left»-metoden prioriterer sikkerhet i den tidligste fasen av SDLC, noe som gjør det enklere å utbedre sårbarheter og forebygge flaskehalser.

Cloud Native Security implementerer det samme prinsippet og adresserer sikkerhetsutfordringer ved å utbedre sårbarheter på en effektiv måte.

Her er noen effektive måter Cloud Native Security fungerer på:

- Automatisert distribusjon av sikkerhetskontroller: Cloud Native Security benytter automatisering for å distribuere sikkerhetskontroller, slik som kryptering og systemer for detektering av inntrenging, for å sikre at sikkerhetskontrollene er oppdaterte og korrekt konfigurert.

- Kontinuerlig integrasjon/kontinuerlig distribusjon (CI/CD): CI/CD-pipelines muliggjør rask og automatisert distribusjon av sikkerhetsoppdateringer og oppgraderinger.

- Containerisering: Cloud Native Security utnytter containerisering for å sikre og isolere data og applikasjoner.

- Mikrotjenestearkitektur: Cloud Native Security benytter en mikrotjenestearkitektur for å redusere virkningen av sikkerhetsproblemer. Hvis det oppstår et sikkerhetsproblem i en mikrotjeneste, påvirker det ikke nødvendigvis hele applikasjonen.

- Samsvar: Cloud Native Security oppfyller regulatoriske standarder og sikkerhetssertifiseringer, slik som SOC 2 og ISO 27001, som sikrer at organisasjoner er i samsvar med disse standardene.

Nettskybasert databehandlings skalerbarhet og fleksibilitet gjør det mulig for organisasjoner å reagere raskt og møte skiftende sikkerhetsbehov og krav – noe som gjør Cloud Native Security til en fleksibel og effektiv løsning for sikkerhet i nettskyen for data og applikasjoner.

Viktigheten og målene for Cloud Native Security

Cloud Native Security har som mål å etablere et robust sikkerhetsrammeverk for å sikre best mulig sikkerhet for data og applikasjoner og redusere risikoen for cybertrusler.

Her er de viktigste fordelene med Cloud Native Security:

#1. Forbedret overvåking og synlighet

Cloud Native Security muliggjør kontinuerlig testing gjennom alle CI/CD-lagene, slik at sikkerhetsteam kan spore og løse sikkerhetsproblemer på system- og komponentnivå.

Takket være Cloud Native-applikasjoner kan du enkelt overvåke bruks- og aktivitetslogger. Ved å sørge for at ansatte og andre teammedlemmer har minimal tilgang til ressursene og spore bruksstatistikken ved hjelp av dashboards, blir det mye enklere å forstå bruksmønsteret.

Dermed kan uautoriserte tilgangsforsøk avvises og varsler sendes ut for å signalisere slike forsøk.

#2. Enkel administrasjon

Automatisering er en av de viktigste forskjellene mellom tradisjonell sikkerhet og Cloud Native Security eller applikasjoner.

Cloud Native Security gjør ressurser automatisk tilgjengelige, med muligheter for automatisk problemløsning, automatisk skalerbarhet og automatisk utbedring – noe som gjør administrasjonen svært enkel.

Det garanterer forbedret administrasjon og en enkel brukeropplevelse for teammedlemmene.

#3. Forbedret kundeopplevelse

I Cloud Native-teknologi sendes og distribueres applikasjonsoppdateringer i små grupper som en del av en testprosess.

Den samler automatisk tilbakemeldinger og forslag fra brukerne samtidig for å gjøre de nødvendige endringene.

Denne prosessen reduserer bekymringen rundt distribusjon og feilsøking i etterkant, slik at utviklerne kan fokusere mer på applikasjonenes funksjoner og kundenes respons på dem.

#4. Automatisk trusseldeteksjon

Cloud Native Security-teknologien strømlinjeformer arbeidsflyter og identifiserer og eliminerer trusler automatisk ved å inkludere maskinlæringsteknikker og algoritmer (ML).

Dens automatiserte verktøy bruker datautvinning og dynamiske analyseverktøy for tidligere hendelser for å identifisere cybertrusler og varsle de relevante teamene på forhånd.

Den sikrer og utbedrer applikasjonene i sanntid ved hjelp av hendelsesdrevet mekanisering i tilfelle datainnbrudd.

#5. Kontinuerlig forsikring om overholdelse

Cloud Native-applikasjoner muliggjør kompatibilitet med regler og forskrifter som er relevante for bruken av nettskyinfrastrukturen. For eksempel er lokaliseringslover og datasuverenitetsforskrifter viktige for å beskytte data.

Selv om disse lovene og forskriftene varierer mellom ulike domener og land, sikrer en nettskyinfrastruktur samsvar med disse forskriftene som standard – og setter en standard for sikkerhetstiltak i nettskyen.

#6. Sømløs distribusjon og fleksibilitet

Cloud Native Security og applikasjoner krever rask distribusjon, noe som gjør det enklere for sikkerhetsteam å bruke sikkerhetsoppdateringer på tvers av flere miljøer.

Dette er viktig fordi utdatert programvare og applikasjoner kan ha alvorlige sikkerhetsmessige konsekvenser. Derfor er det viktig å oppdatere nettskyinfrastrukturen med de nyeste sikkerhetstiltakene for å forebygge og bekjempe utviklende cybertrusler.

#7. Reduserte utviklingskostnader

Alle Cloud Native Technology-applikasjonene benytter seg av mikrotjenester, som du enkelt kan overføre mellom ulike prosjekter.

Derfor, når du må lage nye applikasjoner, kan du bruke mikrotjenestene fra det gamle prosjektet i det nye.

Denne prosessen reduserer utviklingskostnadene betydelig og lar utviklerne investere mer tid i applikasjonene i stedet for rammeverket, ettersom Cloud Native-teknologi deler rammeverket inn i flere tjenester.

#8. Datasikkerhet

Cloud Native-sikkerhet benytter seg av kraftige nøkkelbaserte datakrypteringsalgoritmer for å hindre eksterne brukere og ondsinnede hackere fra å få tilgang til og avskjære datafiler og data som overføres til og fra nettskyen.

I tillegg kan du begrense tilgangen til sensitive data til kun autoriserte brukere, og av denne grunn flytter organisasjoner som banker dataene sine til nettskyen.

#9. Nettverkssikkerhet

Cloud Native-implementeringer muliggjør forbedret nettverkssikkerhet, takket være sikkerhetstiltak som kontinuerlig overvåking av nettverkstrafikk for rapportering og tilpassbare brannmurregler.

Den logger også brukertilgang til og fra applikasjonene og nettverkstrafikken i de respektive applikasjonene.

Denne loggingsprosessen for applikasjonens trafikkflyt utvikler en dyp forståelse av hvordan applikasjonen brukes – noe som gjør det enkelt å analysere, oppdage og forutsi nettverkstrusler.

Enten du ønsker å håndtere sårbarheter på en enkel måte, automatisere trusseldeteksjon eller aktivere høy datasikkerhet til en rimelig pris, er Cloud Native Security et pålitelig alternativ for organisasjonens nettskyinfrastruktur.

De fire C-ene for Cloud Native Security

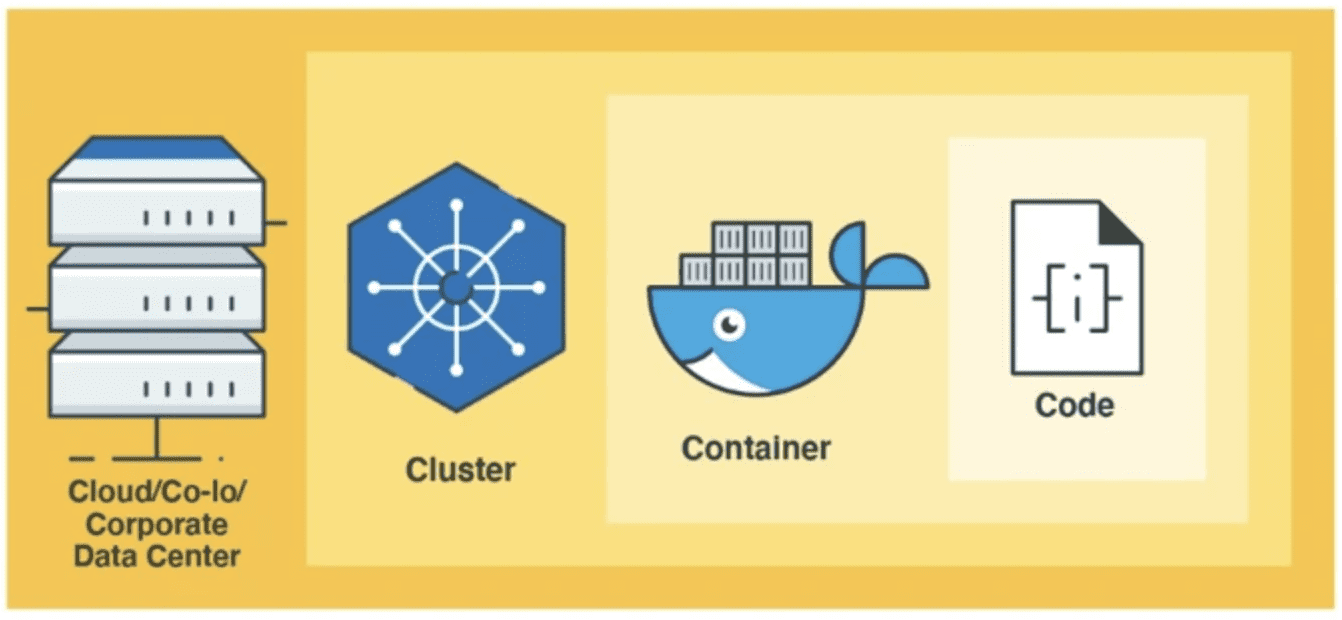

Cloud Native Security følger en lagdelt sikkerhetstilnærming, som anses som den beste modellen for å sikre programvare- og applikasjonssystemer.

En typisk Cloud Native-infrastruktur består av fire sikkerhetslag: Nettsky (Cloud), Kode (Code), Container og Klynge (Cluster).

La oss se nærmere på hver enkelt av dem og deres betydning.

Nettsky

Nettskyinfrastrukturen er grunnlaget for alle sikkerhetslagene og utgangspunktet for å konfigurere sikkerhet for applikasjonene.

Det er viktig å aktivere applikasjonssikkerhet på nettskylaget, siden det er vanskelig for utviklere å konfigurere dette på kodenivå. Nettskytilbyderne gir tydelige anbefalinger for hvordan man skal kjøre sikre applikasjonsarbeidsbelastninger.

Grensesnittet for nettskylaget samhandler med eksterne miljøer, inkludert tredjeparts-plugins, brukere og eksterne API-er. Dermed vil sikkerhetssårbarheter i nettskylaget ha en betydelig innvirkning på alle applikasjoner, tjenester og prosesser i nettskyen.

Klynge

Etter nettskylaget kommer klyngelaget. Her distribueres applikasjoner i nettskyinfrastrukturen, modularisert i containere og gruppert i forskjellige klynger.

Beskyttelse av en klynge innebærer å sikre programvaren og applikasjonene som kjører i klyngene, samt den sikre kommunikasjonskonfigurasjonen i klyngen.

Container

Containerlaget, som kommer etter kodelaget, er den mest avgjørende delen av distribusjon av applikasjoner og programvare i Cloud Native Security-distribusjoner.

Ettersom programvaren og miljøet er pakket inn i containere, er det helt nødvendig å beskytte containere i moderne nettskyløsninger.

Kode

Den siste «C»-en er kodelaget. Å styrke og utvikle nettsikkerhet gjennom applikasjonens kode er en av DevSecOps beste praksiser.

Det innebærer å flytte sikkerheten ned på applikasjonskodenivået og prioritere applikasjonssikkerhet tidlig i programvare- og applikasjonsutviklingens livssyklus. Ved å identifisere sikkerhetssårbarheter tidligere i utviklingslivssyklusen kan bedrifter spare mye tid, penger og krefter.

Cloud Native-sikkerhetssårbarheter

Selv om Cloud Native Security har som mål å modernisere nettskyinfrastrukturen og programvarearkitekturen for bedrifter, medfører det sikkerhetsimplikasjoner som kan overraske mange.

Her er de vanligste Cloud Native-sikkerhetssårbarhetene du bør vurdere før du integrerer dem i din infrastruktur.

#1. Feilkonfigurerte containere

Nylig kunngjorde NSA at feilkonfigurasjoner er en vanlig sårbarhet og trussel i nettskyen.

I den serverløse Cloud Native-verdenen er det enkelt å starte nye webservere og lage nye containere. Men uten grundig sikkerhet er det mulig med tillatende nettverkstilgang, slik at nettskynettverket blir tilgjengelig for alle.

Ofte gjør applikasjonsutviklere konfigurasjonsendringer eller skriver konfigurasjonsregler og -retningslinjer som gjelder for hele pakken med applikasjoner. Som et resultat kan feilkonfigurasjoner i DevSecOps-prosessen avdekke datalagring eller skape sårbare arbeidsbelastninger.

#2. Usikre standarder

Ikke alle Cloud Native-verktøy og applikasjoner er sikre som standard, siden noen leveres med fleksible innstillinger og konfigurasjoner. Ifølge en studie fra Accurics skyldes imidlertid 48 % av sikkerhetsbruddene i Cloud Native-applikasjoner usikre standardinnstillinger.

Usikre standardinnstillinger oppstår når sikkerhetsteam distribuerer nettskybaserte systemer med feilkonfigurerte eller utilstrekkelige sikkerhetsinnstillinger, noe som fører til at sensitive data kompromitteres eller lekkes.

Derfor er det viktig å konfigurere nøye og evaluere sikkerhetsinnstillingene for det nettskybaserte systemet for å forhindre uautorisert tilgang til sensitiv informasjon.

#3. Lekkasje av hemmeligheter

Lagring av sensitiv informasjon, slik som krypteringsnøkler og databaselegitimasjon i en applikasjon eller organisasjonens databaser, kan utsette dem for trusler og sikkerhetssårbarheter.

I 2021 ble rundt 6 millioner passord og sensitiv informasjon, slik som API-nøkler, stjålet. Stjålet legitimasjon i bulk fra en bedrifts database kan sette kunder og sluttbrukere i fare, noe som kan føre til enorme straffer.

Lekkede hemmeligheter og data kan føre til alvorlige konsekvenser, som tyveri, driftsavbrudd og uautorisert systemtilgang. Derfor er det viktig å sikre og administrere sensitive data på en riktig måte gjennom kryptering, sikre lagringssystemer og tilgangskontroller, slik som Multi-Factor Authentication (MFA), for å forhindre risikoen for overtillatelser.

#4. Sårbarheter i programvareforsyningskjeden

Akkurat som det finnes en forsyningskjede for tradisjonelle produkter, finnes det også en for programvareprodukter.

Mange distribusjonsmodeller og tredjepartsrammeverk muliggjør design og levering av kode til produksjonsteamet. Risikoen ved bruk av tredjeparts- og nettskybaserte applikasjoner gir imidlertid opphav til sårbarheter i programvareforsyningskjeden.

Dette skjer når komponentene i programvareforsyningskjeden, slik som biblioteket eller pakken, blir kompromittert. I 2021 ble sårbarhetene i programvareforsyningskjeden, inkludert sårbarheter i åpen kildekode, nesten tredoblet.

En årvåken og proaktiv tilnærming til Cloud Native Security, som følger beste praksis, er avgjørende for å redusere sikkerhetsrisikoen.

Læringsressurser

Her er en liste over nyttige læringsressurser og bøker fra Amazon som gir deg dyptgående innsikt i Cloud Native Security og tips for hvordan du integrerer det i dine systemer.

#1. Cloud Native Security Cookbook: Oppskrifter for en sikker nettsky (1. utgave)

Denne Cloud Native Security Cookbook av Josh Armitage ble publisert i 2022 og gir innsikt i hvordan du kan bruke Azure, AWS og GCP for å forbedre sikkerheten i Cloud Native-systemer.

Forfatteren deler sine erfaringer om avveiningene som utviklere og sikkerhetseksperter må gjøre med forskjellige nettskytilbydere, og hvordan de kan implementere eksisterende løsninger for å utvikle mer robuste løsninger.

#2. Cloud Native Security (1. utgave)

Denne omfattende veiledningen om Cloud Native Security av Chris Binnie dekker en detaljert studie om hvordan man minimerer angrepsoverflaten og reduserer cyberrisikoen for å beskytte Cloud Native-infrastrukturen.

Dette er den beste boken hvis du vil ha detaljert kunnskap om hvordan du styrker og herder dine Cloud Native-eiendeler.

#3. Kubernetes Security and Observability: En helhetlig tilnærming til sikring av containere og Cloud Native-applikasjoner (1. utgave)

Denne boken av Brendan Creane og Amit Gupta fokuserer på de viktigste metodene for observerbarhet og sikkerhet, slik at du kan utnytte kraften i Cloud Native-applikasjoner.

Så hvis du vil lære arkitekturen bak Kubernetes-sikkerhet for hybrid- og multinettskyløsninger, bør du skaffe deg denne helhetlige veiledningen.

#4. Praktisk Cloud Native Security med Falco: Risiko- og trusseldeteksjon for containere, Kubernetes og nettsky (1. utgave)

Denne veiledningen av Loris Degioanni introduserer leserne for konseptet Falco, en åpen kildekodestandard for kontinuerlig trussel- og risikodeteksjon i Kubernetes, nettskyer og containere.

Du kan lære alt om Falco, fra implementeringen til å skrive dine egne sikkerhetsregler for å øke hastigheten på trusseldeteksjonen i nettskyinfrastrukturen din.

#5. Native Cloud Security – En komplett veiledning – 2019-utgaven

Hvis du trenger svar på dine unike spørsmål om Cloud Native Security, er denne boken for deg.

Forfatteren Gerardus Blokdyk gir alle de essensielle verktøyene du trenger for en grundig Cloud Native Security-selvevaluering, slik at du kan identifisere forbedringsområder innenfor din Cloud Native Security-infrastruktur.

Konklusjon: Cloud Native Security er fremtiden

Gartner spår at over halvparten av IT-selskapenes utgifter vil flyttes fra den tradisjonelle IT-infrastrukturen til den offentlige nettskyen innen 2025 – en økning fra 41 % i 2022.

Av alle fordelene IT-selskapene oppnår med nettskyinfrastruktur, er imidlertid sikkerhet fortsatt en av de største utfordringene de står overfor, hovedsakelig på grunn av menneskelige feil, feilkonfigurasjoner og iboende arkitektoniske sårbarheter.

Sørg for at du forstår viktigheten, målene, fordelene og den beste praksisen for Cloud Native Security gjennom denne artikkelen og de nevnte læringsressursene for å muliggjøre en skalerbar og fleksibel Cloud Native-applikasjonsinfrastruktur for din organisasjon.

Deretter kan du undersøke den beste programvaren for håndtering av sårbarheter.