Innenfor cybersikkerhet er det en utbredt oppfatning at med tilstrekkelig tid, kan ethvert system bli kompromittert. Denne tanken, ubehagelig som den kan være, understreker den grunnleggende realiteten i cybersikkerhetsfeltet.

Selv de mest robuste sikkerhetstiltakene er ikke immune mot feil. Trusler er i kontinuerlig utvikling, og nye angrepsmetoder blir stadig utviklet. Det er derfor fornuftig å anta at et angrep på et system på et eller annet tidspunkt er uunngåelig.

Følgelig bør enhver organisasjon som verdsetter beskyttelsen av sine systemer investere i trusselidentifikasjon før et angrep faktisk finner sted. Ved å oppdage trusler tidlig, kan organisasjoner raskt iverksette tiltak for å begrense skaden, redusere risikoen og konsekvensene av angrepet, og i noen tilfeller forhindre at angriperne iverksetter fullskalaangrep.

I tillegg til å stoppe angrep, kan trusseldeteksjon også avdekke ondsinnede aktører som potensielt kan stjele data, samle informasjon for fremtidige angrep eller til og med etterlate seg smutthull som kan utnyttes senere.

En effektiv metode for å oppdage trusler og svakheter før de misbrukes av ondsinnede aktører, er gjennom det som kalles trusseljakt.

Trusseljakt

Når et cyberangrep skjer, for eksempel et datainnbrudd, et malwareangrep eller et tjenestenektangrep, er det ofte et resultat av at cyberkriminelle har operert i systemet over en periode. Dette kan variere fra noen få dager til uker, eller til og med måneder.

Jo lengre tid angripere kan operere uoppdaget i et nettverk, desto større skade kan de forårsake. Det er derfor essensielt å identifisere og eliminere angripere som kan gjemme seg i et nettverk før de faktisk setter i gang et angrep. Det er her trusseljakt spiller en sentral rolle.

Trusseljakt er en proaktiv sikkerhetsaktivitet der sikkerhetseksperter gjennomfører en grundig undersøkelse av et nettverk for å lokalisere og nøytralisere potensielle trusler eller sårbarheter som kan ha unngått de eksisterende sikkerhetstiltakene.

I motsetning til passive sikkerhetstiltak som automatisk trusseldeteksjon, er trusseljakt en aktiv prosess som involverer en detaljert gjennomgang av nettverksendepunkter og data som er lagret i et nettverk. Målet er å identifisere ondsinnede eller mistenkelige aktiviteter som kan indikere at en trussel er tilstede.

Trusseljakt går utover det å bare søke etter kjente trusler. Det handler også om å avdekke nye og ukjente trusler i et nettverk, eller trusler som har omgått nettverkets forsvar og som ennå ikke er adressert.

Ved å implementere en effektiv trusseljaktstrategi kan organisasjoner lokalisere og stoppe ondsinnede aktører før de iverksetter angrep, noe som reduserer skaden og beskytter systemene deres.

Hvordan trusseljakt fungerer

For å være vellykket og effektiv, er trusseljakt i stor grad avhengig av den innsikten, strategiske tenkningen, etiske vurderinger, kritiske analysen og problemløsningsferdighetene som sikkerhetsekspertene har. Disse unike menneskelige egenskapene utfyller det som kan oppnås gjennom automatiserte sikkerhetssystemer.

For å starte en trusseljakt, begynner sikkerhetseksperter med å definere og forstå omfanget av nettverkene og systemene der jakten skal utføres. Deretter samles alle relevante data, som loggfiler og trafikkdata, inn for analyse.

Interne sikkerhetseksperter er avgjørende i disse innledende trinnene, ettersom de har en detaljert forståelse av nettverkene og systemene som er i bruk.

De innsamlede sikkerhetsdataene analyseres ved hjelp av ulike teknikker for å identifisere uregelmessigheter, skjult skadelig programvare eller angripere, mistenkelig eller risikabel aktivitet, og trusler som sikkerhetssystemer kan ha merket som løst, men som i realiteten ikke ble håndtert.

Hvis en trussel blir avdekket, blir den grundig undersøkt og adressert for å forhindre at den blir utnyttet av ondsinnede aktører. Hvis ondsinnede aktører blir identifisert, blir de fjernet fra systemet, og tiltak settes i verk for å forhindre ytterligere kompromittering av systemet.

Trusseljakt gir organisasjoner muligheten til å lære mer om sine egne sikkerhetstiltak og forbedre systemene sine for å styrke sikkerheten og forebygge fremtidige angrep.

Betydningen av trusseljakt

Noen av fordelene med trusseljakt inkluderer:

Redusere skaden ved et fullskala cyberangrep

Trusseljakt gir fordelen med å oppdage og stoppe cyberangripere som har infiltrert et system, før de kan samle nok sensitiv informasjon til å iverksette et mer alvorlig angrep.

Ved å stoppe angripere før de får gjennomført angrepene, reduseres skaden som ville blitt forårsaket av et datainnbrudd. Gjennom trusseljaktens proaktive natur kan organisasjoner reagere raskere på angrep, og dermed redusere risikoen og virkningen av cyberangrep.

Minimere falske positiver

Når automatiske cybersikkerhetsverktøy brukes til å oppdage og identifisere trusler basert på forhåndsdefinerte regler, kan det oppstå tilfeller der de gir varsler om ikke-eksisterende trusler. Dette kan føre til at mottiltak settes i verk mot falske trusler.

Trusseljakt, som drives av menneskelig ekspertise, eliminerer falske positiver ved at sikkerhetseksperter kan foreta grundige analyser og ekspertvurderinger av den reelle naturen til en oppfattet trussel. Dette reduserer antallet falske alarmer.

Forbedre sikkerhetseksperters forståelse av et selskaps systemer

En utfordring som oppstår etter implementering av sikkerhetssystemer er å verifisere hvor effektive de er. Trusseljakt kan gi svar på dette, ettersom sikkerhetseksperter foretar detaljerte undersøkelser og analyser for å oppdage og fjerne trusler som har omgått de installerte sikkerhetstiltakene.

Dette gir også den fordelen at interne sikkerhetseksperter får en bedre forståelse av systemene, hvordan de fungerer og hvordan de kan forbedres.

Holde sikkerhetsteam oppdatert

Gjennomføring av trusseljakt innebærer bruk av den nyeste teknologien for å oppdage og begrense trusler og svakheter før de blir utnyttet.

Dette er fordelaktig for å holde en organisasjons sikkerhetsteam oppdatert om trusselbildet og aktivt engasjere dem i å oppdage ukjente svakheter som kan utnyttes.

Slike proaktive aktiviteter resulterer i bedre forberedte sikkerhetsteam som er oppdatert om nye og kommende trusler, og forhindrer dermed at de blir overrasket av angripere.

Redusere etterforskningstiden

Regelmessig trusseljakt skaper en kunnskapsbase som kan benyttes til å akselerere prosessen med å etterforske et angrep dersom det skulle forekomme.

Trusseljakt innebærer grundig gjennomgang og analyse av systemer og sårbarheter som er avdekket. Dette fører til økt kunnskap om systemet og dets sikkerhet.

Derfor, dersom et angrep skulle oppstå, kan en etterforskning dra nytte av data fra tidligere trusseljakter, noe som gjør etterforskningen raskere, slik at en organisasjon kan reagere raskere og mer effektivt på angrep.

Organisasjoner kan ha stor nytte av å gjennomføre regelmessige trusseljakter.

Trusseljakt vs. Trusselintelligens

Selv om de er relatert og ofte brukes sammen for å styrke en organisasjons cybersikkerhet, er trusselintelligens og trusseljakt to forskjellige konsepter.

Trusselintelligens innebærer å samle inn og analysere informasjon om nye og eksisterende cybertrusler. Målet er å forstå taktikken, teknikkene, prosedyrene, motivene, målene og atferden til trusselaktørene bak cybertruslene og angrepene.

Denne informasjonen deles deretter med organisasjoner for å hjelpe dem med å oppdage, forhindre og redusere cyberangrep.

Trusseljakt, på den annen side, er en proaktiv prosess for å lete etter potensielle trusler og sårbarheter som kan eksistere i et system, med mål om å adressere dem før de utnyttes av trusselaktører. Denne prosessen utføres av sikkerhetseksperter. Trusselintelligensinformasjon brukes av sikkerhetseksperter som utfører trusseljakt.

Typer trusseljakt

Det finnes tre hovedtyper trusseljakt. Disse inkluderer:

#1. Strukturert jakt

Dette er en form for trusseljakt som er basert på en indikator for angrep (IoA). En indikator for angrep er et bevis på at et system for øyeblikket blir forsøkt aksessert av uautoriserte aktører. IoA oppstår før et datainnbrudd.

Derfor er strukturert jakt i tråd med taktikken, teknikkene og prosedyrene (TTP-er) som brukes av en angriper. Målet er å identifisere angriperen, hva de prøver å oppnå, og svare før de forårsaker skade.

#2. Ustrukturert jakt

Denne typen trusseljakt baseres på en kompromitteringsindikator (IoC). En kompromitteringsindikator er bevis på at et sikkerhetsbrudd har skjedd, og at et system har blitt åpnet av uautoriserte aktører tidligere. I denne formen for trusseljakt leter sikkerhetseksperter etter mønstre i et nettverk før og etter at en kompromitteringsindikator er identifisert.

#3. Situasjons- eller enhetsdrevet

Denne formen for trusseljakt baseres på en organisasjons interne risikovurdering av systemene og sårbarhetene som er identifisert. Sikkerhetseksperter bruker eksternt tilgjengelige og de nyeste angrepsdataene for å lete etter lignende angrepsmønstre og atferd i et system.

Nøkkelelementer ved trusseljakt

Effektiv trusseljakt involverer detaljert innsamling og analyse av data for å identifisere mistenkelig aktivitet og mønstre som kan indikere potensielle trusler i et system.

Når slike aktiviteter er oppdaget i et system, må de undersøkes grundig for å forstå dem ved hjelp av avanserte sikkerhetsundersøkelsesverktøy.

Etterforskningen bør deretter generere konkrete strategier som kan implementeres for å håndtere de identifiserte sårbarhetene og eliminere truslene før de blir utnyttet av angripere.

En viktig komponent i prosessen er å rapportere funnene fra trusseljakten og gi anbefalinger som kan implementeres for å styrke organisasjonens systemsikkerhet.

Trinn i trusseljakt

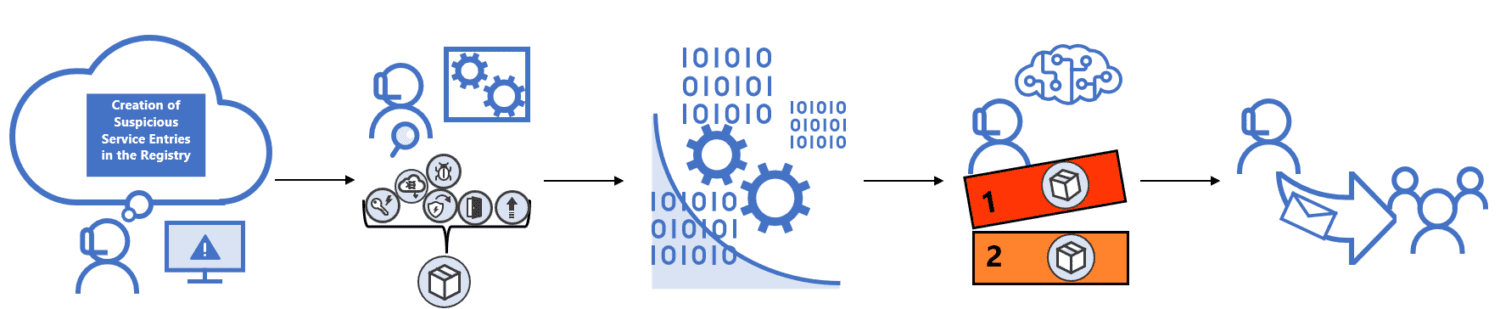

Bildekilde: Microsoft

Bildekilde: Microsoft

En effektiv trusseljakt inkluderer følgende trinn:

#1. Formulere en hypotese

Målet med trusseljakt er å avdekke ukjente trusler eller sårbarheter som kan bli utnyttet av angripere. Ettersom trusseljakt har som mål å finne det ukjente, er det første steget å formulere en hypotese basert på sikkerhetsstatusen og kunnskapen om sårbarheter i en organisasjons system.

Denne hypotesen gir trusseljakten en retning og et grunnlag for strategiene som følges gjennom hele prosessen.

#2. Datainnsamling og analyse

Etter at en hypotese er formulert, er det neste trinnet å samle inn data og trusselintelligens fra nettverkslogger, trusselintelligensrapporter og historiske angrepsdata. Målet er å bekrefte eller avkrefte hypotesen. Spesialiserte verktøy kan brukes for datainnsamling og analyse.

#3. Identifiser utløsere

Utløsere er mistenkelige hendelser som krever ytterligere og grundig undersøkelse. Informasjon fra datainnsamling og analyse kan bekrefte den opprinnelige hypotesen, for eksempel tilstedeværelsen av uautoriserte aktører i et nettverk.

Gjennom analysen av innsamlede data kan mistenkelig atferd i et system bli oppdaget. Disse mistenkelige aktivitetene er utløsere som må undersøkes nærmere.

#4. Etterforskning

Når utløsere har blitt oppdaget i et system, blir de undersøkt for å forstå den fulle omfanget av risikoen, hvordan hendelsen kan ha skjedd, motivet til angriperne og de potensielle konsekvensene av angrepet. Resultatet av denne undersøkelsesfasen informerer om tiltakene som vil bli iverksatt for å løse de avdekkede risikoene.

#5. Tiltak

Når en trussel er grundig undersøkt og forstått, implementeres strategier for å løse risikoen, forebygge fremtidige angrep og forbedre sikkerheten til de eksisterende systemene for å håndtere de nylig avdekkede sårbarhetene eller teknikkene som kan utnyttes av angripere.

Når alle trinnene er fullført, gjentas prosessen for å se etter flere sårbarheter og bedre sikre systemene.

Utfordringer i trusseljakt

Noen av de største utfordringene som oppstår i en trusseljakt inkluderer:

Mangel på kvalifisert personell

Trusseljakt er en menneskedrevet sikkerhetsaktivitet, og effektiviteten er derfor avhengig av ferdighetene og erfaringen til trusseljegerne som utfører aktiviteten.

Med mer erfaring og kompetanse kan trusseljegere være i stand til å identifisere svakheter eller trusler som overses av tradisjonelle sikkerhetssystemer eller annet sikkerhetspersonell. Det er både kostbart og vanskelig for organisasjoner å anskaffe og beholde eksperter innen trusseljakt.

Vanskeligheter med å identifisere ukjente trusler

Trusseljakt er svært utfordrende å gjennomføre ettersom det krever identifisering av trusler som har unngått tradisjonelle sikkerhetssystemer. Disse truslene har dermed ingen kjente signaturer eller mønstre for enkel identifisering, noe som gjør oppgaven vanskelig.

Innsamling av omfattende data

Trusseljakt er sterkt avhengig av å samle inn store mengder data om systemer og trusler for å veilede hypotesetesting og undersøkelser av utløsere.

Denne datainnsamlingen kan vise seg å være utfordrende siden den kan kreve avanserte tredjepartsverktøy, og det er også en risiko for at prosessen ikke er i samsvar med personvernlovgivningen. I tillegg må ekspertene arbeide med store mengder data som kan være utfordrende å håndtere.

Holde seg oppdatert med trusselintelligens

For at en trusseljakt skal være vellykket og effektiv, må ekspertene som utfører prosessen ha oppdatert trusselintelligens og kunnskap om taktikken, teknikkene og prosedyrene som brukes av angripere.

Uten tilgang til informasjon om den nyeste taktikken, teknikkene og prosedyrene som brukes i angrep, kan hele trusseljakts-prosessen bli hindret og gjort ineffektiv.

Konklusjon

Trusseljakt er en proaktiv prosess som organisasjoner bør vurdere å implementere for å styrke systemenes sikkerhet.

Ettersom angripere jobber døgnet rundt for å finne måter å utnytte sårbarheter i et system, er det fordelaktig for organisasjoner å være proaktive og lete etter sårbarheter og nye trusler før angripere finner dem og utnytter dem til skade for organisasjonen.

Du kan også utforske noen gratis verktøy for rettsmedisinske undersøkelser for IT-sikkerhetseksperter.