AWS Secrets Manager er en tjeneste som gir deg et sikkert sted å oppbevare alle dine sensitive opplysninger, inkludert passord, databasedetaljer og annen konfidensiell informasjon.

Cyberangrep er en økende trussel globalt, med mål om å stjele sensitive data og økonomiske ressurser, noe som kan føre til store problemer for organisasjoner.

Derfor er det viktig å benytte seg av robuste verktøy som Secrets Manager for å beskytte dine verdifulle data.

I denne artikkelen vil vi se nærmere på AWS Secrets Manager og de fordelene denne tjenesten kan gi.

La oss begynne!

Hva er AWS Secrets Manager?

AWS Secrets Manager er et hjelpemiddel som gjør det enkelt for brukere å håndtere, endre og hente hemmelige data, for eksempel passord, API-nøkler og påloggingsinformasjon for databaser og applikasjoner. Dette verktøyet administrerer hele livssyklusen til disse opplysningene.

En «hemmelighet» i denne sammenhengen er all sensitiv informasjon som er viktig for din organisasjon og som du ønsker å beskytte. Dette kan være påloggingsdetaljer som brukernavn og passord, OAuth-tokens, AWS-legitimasjon, SSH-nøkler, krypteringsnøkler, sertifikater og private nøkler.

Hovedformålet med AWS Secrets Manager er å styre og sikre data som brukes for å få tilgang til IT-ressurser, tjenester, applikasjoner og systemer. Den lagrer og organiserer hemmeligheter og data sentralt, noe som forenkler tilgangen for autoriserte brukere uten å kreve komplisert kode.

AWS Secrets Manager gir deg muligheten til å rullere hemmeligheter på tvers av ulike AWS-tjenester, som Redshift, RDS og DocumentDB. Dette sikrer at alle nøkler og databaselegitimasjoner holdes oppdatert kontinuerlig i disse tjenestene. Du kan også rotere hemmeligheter når det trengs, eller etter en fastsatt tidsplan, ved hjelp av verktøyets innebygde konsoll, AWS SDK eller AWS CLI.

I tillegg gir AWS Secrets Manager økt datakontroll og sterk kryptering for å ivareta databeskyttelsen. Du kan også overvåke og kontrollere den beskyttede informasjonen din gjennom ulike integrasjoner.

Tjenesten er særlig populær blant større virksomheter og programvarehus.

AWS Secrets Manager: Funksjoner

#1. Hemmelig lagring og administrasjon

Secrets Manager gjør det ikke bare mulig å lagre hemmeligheter, men også å administrere dem effektivt. Du kan utføre forskjellige operasjoner med dataene dine for å styre dem:

- Opprett en ny hemmelighet og database

- Endre en eksisterende hemmelighet

- Søk etter en bestemt hemmelighet

- Slett en hemmelighet som ikke lenger er nødvendig

- Gjenopprett en hemmelighet som har gått tapt eller blitt slettet

- Kopier en hemmelighet til en annen AWS-region

- Gjør en kopi av en hemmelighet om til en selvstendig hemmelighet i AWS Secrets Manager

Du kan lagre din påloggingsinformasjon på plattformen etter at du har opprettet en konto i Amazon Aurora, Amazon RDS, Amazon DocumentDB eller Amazon Redshift. Dette kan gjøres via Secrets Manager-konsollen, AWS SDK eller AWS CLI.

#2. Robust sikkerhet

AWS Secrets Manager benytter seg av sterk kryptering for å sikre at alle dine hemmeligheter er beskyttet mot uautorisert tilgang. Dine hemmeligheter krypteres ved hjelp av AWS Key Management Service (KMS)-nøkler.

Secrets Manager bruker AWS Identity and Access Management (IAM) for å gi autoriserte brukere sikker tilgang til sine hemmeligheter. Tjenesten tilbyr avansert tilgangskontroll og autentisering.

- Autentisering brukes for å verifisere identiteten til brukeren som sender forespørselen. Dette gjøres via en påloggingsprosess som krever flerfaktorautentisering (MFA), tilgangsnøkler og passord.

- Tilgangskontroll sikrer at godkjente brukere kun kan utføre spesifikke operasjoner på hemmeligheter.

I tillegg til dette benytter Secrets Manager seg av policyer som definerer hvilke brukere som har tilgang til hvilke ressurser og hvilke handlinger de kan utføre på disse hemmelighetene eller ressursene. Med AWS IAM-roller kan du skaffe midlertidig legitimasjon for sikkerhet i IAM for servere, applikasjoner, containere og andre arbeidsbelastninger som kjører utenfor AWS.

Du kan også bruke de samme IAM-rollene og policyene for dine arbeidsbelastninger som du har opprettet for AWS-apper, for å få tilgang til ressursene dine både i AWS og på lokale enheter (som applikasjonsservere).

#3. Rullering av hemmeligheter

AWS Secrets Manager gir deg muligheten til å rullere hemmeligheter etter en tidsplan eller ved behov, uten å forstyrre eller kreve omstart av dine aktive applikasjoner.

Rullering av hemmeligheter refererer til prosessen med å oppdatere en organisasjons hemmeligheter med jevne mellomrom. Når du rullerer en hemmelighet, må du oppdatere dataene eller legitimasjonen både i hemmeligheten og i den tilhørende tjenesten eller databasen. Du kan også automatisere rulleringen av hemmeligheter for å spare tid, ved å sette opp og automatisere prosessen via konsollen og AWS CLI.

For å oppdatere en hemmelighet benytter AWS Secrets Manager funksjonen AWS Lambda og kaller den basert på den angitte tidsplanen. Du må sette opp en tidsplan for å aktivere rullering etter en bestemt periode, for eksempel hver 90. eller 30. dag. Dette kan også gjøres ved hjelp av et cron-uttrykk.

I tillegg kan Secrets Manager merke versjonen av hemmeligheten under rullering ved hjelp av iscenesettelsesetiketter. Den kan kalle opp en funksjon flere ganger under rullering, og gi den ulike parametere.

Slik kan du rullere en hemmelighet:

- Lag en ny versjon av hemmeligheten. Denne kan inneholde et nytt brukernavn og passord, samt andre hemmelige data.

- Endre den eksisterende legitimasjonen i tjenesten eller databasen. Dette sørger for at den nye legitimasjonen stemmer overens med den nye hemmelige versjonen. Basert på den implementerte rulleringsstrategien vil en ny bruker med samme tilgangstillatelser som den eksisterende brukeren opprettes.

- Test den nylig opprettede hemmelige versjonen ved å la den få tilgang til tjenesten eller databasen. Avhengig av tilgangstypen som applikasjonene dine krever, kan du inkludere lese- og skrivetilgang.

- Fullfør rulleringen ved å flytte den nye versjonen fra den gamle til den aktive versjonen. Behold den gamle versjonen og legg den til den forrige versjonen for å unngå å miste hemmeligheten.

#4. Overvåking av hemmeligheter

Ettersom brudd og feil kan oppstå når som helst, er det viktig å holde øye med hemmelighetene dine og iverksette nødvendige tiltak i tide. AWS Secrets Manager gjør det mulig å overvåke dataene dine ved hjelp av overvåkingsverktøy, og rapportere umiddelbart hvis noe går galt.

Du kan bruke logger for å undersøke uventede endringer eller bruk. Hvis du oppdager noe, kan du rulle tilbake uønskede endringer og gjenopprette den forrige versjonen. I tillegg kan du konfigurere automatiske kontroller for å oppdage forsøk på sletting eller uautorisert bruk av hemmeligheter.

Dette får du med overvåking av hemmeligheter:

- Logg hendelser ved hjelp av AWS CloudTrail: AWS CloudTrail kan registrere API-kall som hendelser fra konsollen for rullering og sletting av hemmeligheter. Den viser registrerte hendelser fra de siste 90 dagene. Du kan også konfigurere CloudTrail til å levere loggfiler direkte til Amazon S3-bøtter fra flere AWS-regioner og -kontoer.

- Overvåk med CloudWatch: Med CloudWatch kan du enkelt overvåke dine hemmeligheter ved å la tjenesten samle inn og bearbeide rådata til lesbare beregninger i sanntid. Dataene lagres i 15 måneder for å måle ytelsen til tjenesten eller appen din.

- Match hendelser ved hjelp av EventBridge: Med EventsBridge kan du matche hendelser fra AWS CloudTrail-loggfiler. For å gjøre dette må du sette opp regler som leter etter disse hendelsene og sender en ny hendelse for å iverksette tiltak mot et mål.

- Overvåk planlagte slettinger av hemmeligheter: Ved å kombinere Amazon CloudWatch-logger, Simple Notification Service (SNS) og CloudTrail, kan du sette opp alarmer for å bli varslet ved uautoriserte forsøk på å slette en hemmelighet.

Når du mottar et varsel, har du tid til å vurdere om du virkelig ønsker å slette hemmeligheten, eller stoppe slettingen. Du kan også la en bruker benytte en ny hemmelighet og gi dem tilgangstillatelser.

#5. Integrasjoner

AWS Secrets Manager integreres med mange andre Amazon- og AWS-verktøy. Listen inkluderer Alexa for Business, AWS App2Container, App Runner, Amazon AppFlow, AWS AppConfig, Amazon Athena, Amazon DocumentDB, AWS DataSync, AWS CodeBuild, Amazon ElasticCache, Amazon EMR, AWS Elemental Live, Amazon QuickSight, Amazon Redshift, AWS Migration Hub, Amazon RDS og flere.

Hvorfor bruke AWS Secrets Manager

Forbedret sikkerhet

Secrets Manager bidrar til å øke sikkerheten i organisasjonen din, da du ikke lenger trenger å legge inn legitimasjon direkte i applikasjonens kildekode. Ved å lagre legitimasjonen i Secrets Manager, unngår du at sikkerheten kompromitteres av personer som får tilgang til appen eller dens komponenter.

Gjenoppretting etter katastrofer

En katastrofe, som for eksempel et strømbrudd, kan ramme når som helst. Dette kan føre til tap av viktig informasjon, passord og annen påloggingsinformasjon. Eller du kan miste dataene dine ved et uhell.

Ved å bruke dette verktøyet kan du erstatte direkte påloggingsinformasjon med et API-kall til AWS Secrets Manager under kjøretid, for å hente den nødvendige legitimasjonen dynamisk ved behov.

Redusert risiko

Secrets Manager lar deg konfigurere en rulleringsplan slik at hemmeligheter kan rulleres automatisk når tiden er inne. På denne måten kan du erstatte langsiktige hemmeligheter med kortsiktige, noe som reduserer risikoen for sikkerhetsbrudd.

Rullering av påloggingsinformasjon krever heller ikke oppdateringer av applikasjoner eller endringer i applikasjonsklienter, ettersom du ikke lagrer påloggingsinformasjonen sammen med applikasjonen.

Overholdelse av krav

Med den økende risikoen for sikkerhets- og personvernbrudd, krever reguleringsorganer som GDPR og HIPAA at organisasjoner overholder gjeldende standarder for å sikre at kunde- og forretningsdata håndteres på en sikker måte. Det er derfor viktig å bruke applikasjoner eller tjenester som er trygge og i samsvar med gjeldende regelverk.

Med AWS Secrets Manager kan du overvåke dine hemmeligheter for å avdekke sårbarheter eller risikoer som kan kompromittere dataene dine, og iverksette tiltak på forhånd. Dette beskytter i hovedsak din virksomhets- og kundeinformasjon, noe som er avgjørende for å opprettholde overholdelse. Det gir deg også et bedre grunnlag for revisjoner gjennom dokumentasjon.

Videre kan du bruke AWS Configs for å vurdere dine hemmeligheter og hvordan de overholder organisasjonens interne retningslinjer, forskrifter og bransjenormer. Dette gjør det mulig å definere krav til overholdelse og interne kontroller for hemmeligheter, og identifisere hemmeligheter som ikke er kompatible.

Bedre kontroll

Du får bedre kontroll over hemmeligheter, systemer og andre data med detaljerte retningslinjer og tilgangskontroller. AWS IAM sikrer at rett person har rett tilgang til de riktige ressursene. Administratorer kan opprette eller slette kontoer, tillate eller begrense tilgang for brukere, legge til eller fjerne medlemmer, og utføre mange andre handlinger basert på behov og situasjoner.

AWS Secrets Manager: Hvordan sette opp og bruke det

Slik kan du sette opp og bruke AWS Secrets Manager:

- Konfigurer din AWS-konto med de nødvendige detaljene.

- Logg inn på din AWS-konto.

- Gå til AWS Secrets Manager-konsollen.

- Finn alternativet «Lagre en ny hemmelighet» og klikk på det for å opprette og lagre din hemmelighet.

Hvordan lage og lagre en ny hemmelighet

For å opprette en hemmelighet i Secrets Manager, trenger du tillatelse fra de administrerte policyene SecretsManagerReadWrite. Når en hemmelighet er opprettet, genererer Secret Manager en CloudTrail-loggoppføring.

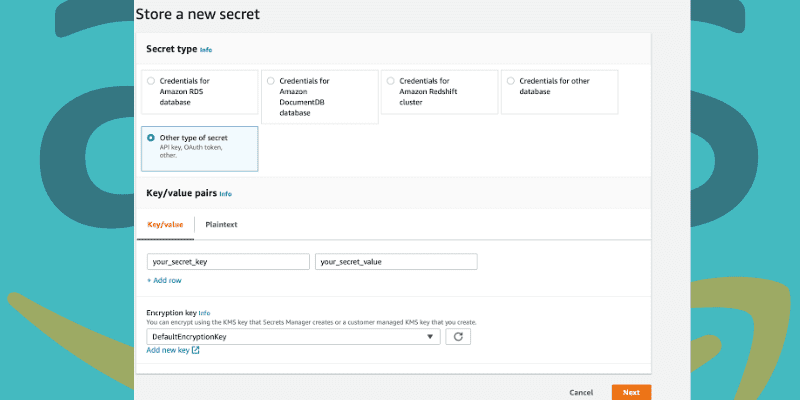

Følg trinnene nedenfor for å lagre tilgangstokener, API-nøkler og legitimasjon i AWS Secrets Manager:

Kilde: Stack Overflow

Kilde: Stack Overflow

Du kommer til siden «Velg hemmelig type». Utfør deretter følgende trinn:

- Velg «Annen type hemmelighet» for den typen hemmelighet du ønsker å opprette.

- Du vil se nøkkel/verdi-par. Skriv inn en hemmelighet i et nøkkel/verdi-par i JSON-format. Eller velg fanen «Klartekst» og skriv inn din hemmelighet i et format du ønsker. Det er mulig å lagre hemmeligheter på opptil 65536 byte.

- Velg AWS KMS-nøkkelen som skal brukes av Secret Manager for å kryptere den hemmelige verdien. For det meste kan du bruke den administrerte nøkkelen «aws/secretsmanager». Dette er uten kostnad.

- For å få tilgang til en hemmelighet fra en annen AWS-konto, eller bruke din egen KMS-nøkkel for å aktivere rullering eller implementere en policy for denne nøkkelen, velg «Legg til ny nøkkel» eller velg en kundeadministrert nøkkel fra listen. En kundestyrt nøkkel er imidlertid ikke kostnadsfri.

- Velg «Neste».

- Skriv inn et hemmelig navn og en beskrivelse. Navnet må være mellom 1 og 512 Unicode-tegn.

- Du kan legge til merkelapper (tags) til en hemmelighet fra «Tags»-delen. Du kan også inkludere en ressurspolicy ved å velge «Rediger tillatelser».

- I tillegg er det mulig å kopiere en hemmelighet til en annen AWS-region ved å velge «Kopier hemmelighet». Disse trinnene er valgfrie.

- Velg «Neste».

I tillegg til konsollen kan du også lagre en hemmelighet ved hjelp av AWS SDK og AWS CLI.

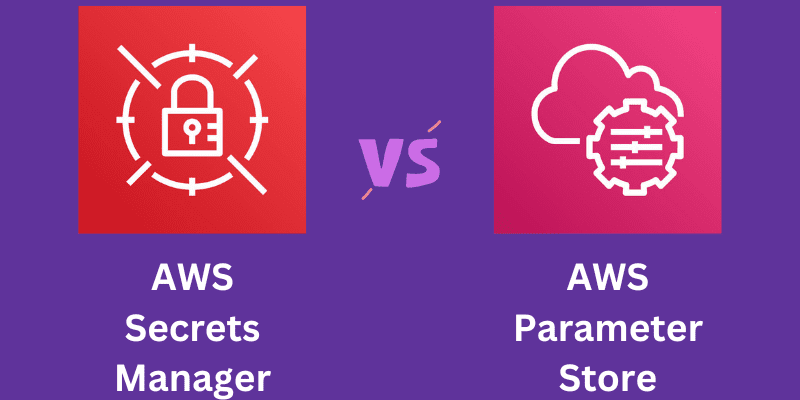

AWS Secrets Manager vs. AWS Parameter Store

AWS Parameter Store er et administrasjonsverktøy fra AWS Systems Manager (SSM) som lar brukere lage nøkkelverdi-parametre. Disse kan brukes til å lagre applikasjonskonfigurasjoner, påloggingsinformasjon, produktnøkler og tilpassede miljøvariabler.

AWS Secrets Manager er en tjeneste som gjør det mulig å opprette, lagre, administrere, hente og rullere legitimasjon, nøkler, API-tokens og lignende.

Begge tjenestene har lignende grensesnitt der det er enkelt å deklarere dine nøkkelverdi-par for hemmeligheter og parametere. Likevel skiller de seg på følgende måter:

| AWS Secrets Manager | AWS Parameter Store | |

| Lagringsstørrelse | Lagrer opptil 10 kb med hemmelig størrelse | Lagrer opptil 4096 tegn eller 4 kb for en oppføring, og kan gå opp til 8 kb for avanserte parametere |

| Begrensninger | Kan lagre 500 000 hemmeligheter/region/konto | Kan lagre 10 000 betalte standardparametere/regioner/kontoer |

| Kostnad | $0,40/hemmelig/måned | Gratis for standardparametere, og $0,05/10 000 API-kall for avanserte parametere |

| Rullering | Tilbyr automatisk rullering for enhver hemmelighet når som helst, og kan konfigureres | Ikke beregnet for konfidensielle data som trenger kryptering, så begrensede bruksområder |

| Bruksområder | Bredere bruksområder da man kan lagre ulike typer legitimasjon | Kan lagre blant annet appkonfigurasjonsvariabler som produktnøkler og URL-er |

Konklusjon

Uansett om du representerer en liten, mellomstor eller stor bedrift, kan du bruke AWS Secrets Manager til å opprette og lagre dine hemmeligheter. Tjenesten tilbyr forbedret sikkerhet, personvern, tilgangskontroll og funksjoner som bidrar til å beskytte hemmelighetene dine mot uautorisert tilgang.

Du kan også undersøke hvordan du utfører AWS sikkerhetsskanning og konfigurasjonsovervåking.