Hva er Asymmetrisk Kryptering? En Dypdykk

Data er av uvurderlig verdi, og i feil hender kan de forårsake betydelig skade for enkeltpersoner, organisasjoner og tredjeparter. For å beskytte oss mot dette, benytter vi oss av kryptering – en metode for å sikre data under lagring og overføring via internett.

I denne artikkelen vil vi utforske asymmetrisk kryptering, en nøkkelkomponent innen moderne datasikkerhet. La oss begynne.

Hva er Kryptering?

Kryptering er prosessen med å transformere data til et format som er vanskelig å tyde, kjent som chiffertekst. Denne transformasjonen utføres ved hjelp av en kompleks algoritme. Når data krypteres, sikrer man at kun autoriserte parter får tilgang til informasjonen.

Kryptografiske nøkler er kjernen i krypteringsprosessen. Disse nøklene er generert matematisk, basert på ulike krypteringsparametere og en avtale mellom avsender og mottaker.

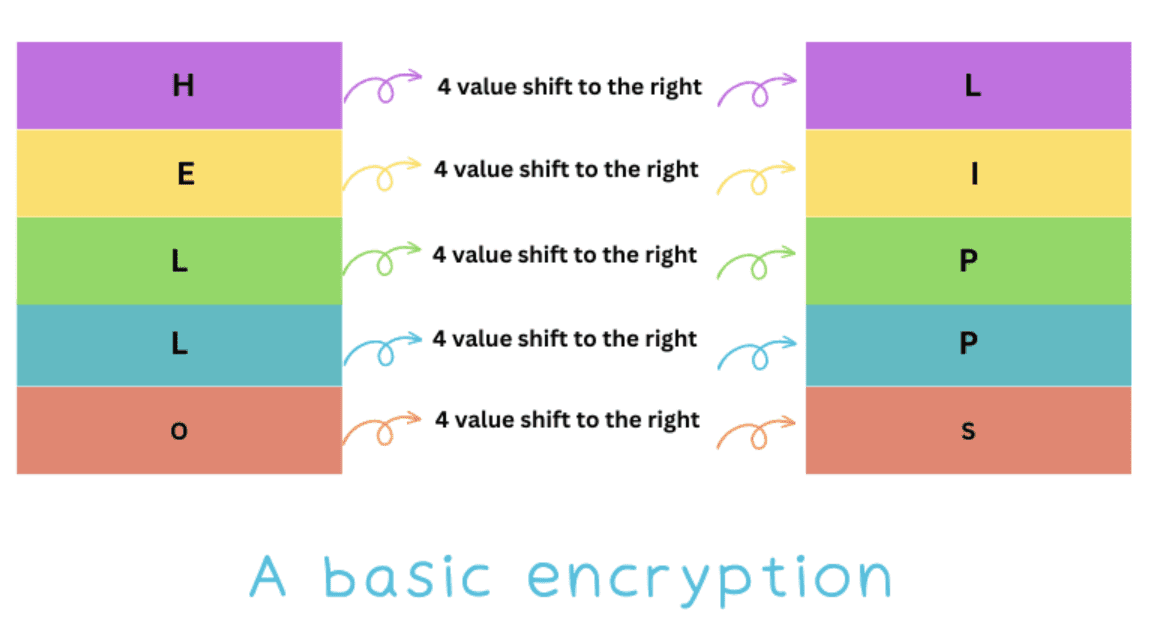

La oss illustrere dette med et enkelt eksempel:

Tenk deg at Bob ønsker å sende en melding til John, en venn som er interessert i kryptografi. Bob skriver meldingen og bruker deretter en krypteringsmetode. I dette tilfellet forskyver Bob ASCII-verdien av hver bokstav med fire posisjoner. For eksempel vil bokstaven «A» (ASCII-verdi 65) bli til «E» (ASCII-verdi 69). Denne forskyvningen resulterer i chifferteksten.

Fordi John og Bob har avtalt denne metoden, kan de kommunisere trygt. Hvis Bob skriver «Hei, John», vil chifferteksten bli «LIPPS0$NRLR».

Dekryptering er prosessen med å gjenopprette den opprinnelige meldingen fra chifferteksten. Se en ASCII-tabell for å forstå dette i detalj.

Les også: Oversikt over de beste tekst-til-ASCII-konvertererne.

Hva er Asymmetrisk Kryptering?

Asymmetrisk kryptering, også kalt offentlig nøkkelkryptering, benytter to nøkkelpar for å kryptere og dekryptere meldinger:

- Offentlig nøkkel: Brukes for å kryptere meldinger.

- Privat nøkkel: Brukes for å dekryptere meldinger. Den private nøkkelen er hemmelig og må holdes konfidensiell av eieren.

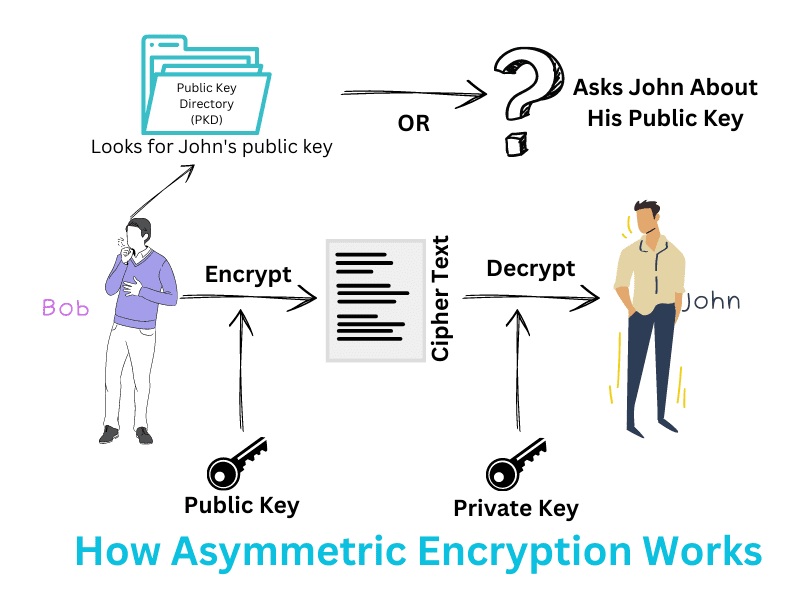

La oss igjen bruke Bob og John som eksempel. Bob innså at hans tidligere metode for å sende krypterte meldinger ikke var sikker. Derfor velger han asymmetrisk kryptering.

Bob ber først John om hans offentlige nøkkel. Dette kan gjøres personlig eller via et Public Key Directory (PKD), der enheter registrerer og deler sine offentlige nøkler. Alle som ønsker å sende en sikker melding til John, trenger hans offentlige nøkkel.

Bob krypterer meldingen med Johns offentlige nøkkel, og John kan dekryptere den med sin private nøkkel.

Prosessen kan også fungere motsatt. Data kryptert med en privat nøkkel, kan dekrypteres med den tilhørende offentlige nøkkelen. Hvis Bob krypterer meldingen med sin private nøkkel, kan John dekryptere den med Bobs offentlige nøkkel.

Asymmetrisk kryptering krever to nøkler for å fungere, i motsetning til symmetrisk kryptering, som bruker en enkelt nøkkel for både kryptering og dekryptering.

Hvordan Fungerer Asymmetrisk Kryptografi?

Asymmetrisk kryptografi baserer seg på algoritmer som bruker komplekse matematiske funksjoner for å generere nøkkelpar. Denne nøkkelgenereringen varierer basert på avtalen mellom avsender og mottaker.

Moderne verktøy og programmeringsspråk har vanligvis innebygde biblioteker for kryptografi. Dette eliminerer behovet for å «finne opp hjulet på nytt» og forenkler implementeringen.

Her er den typiske prosessen når noen sender en kryptert melding:

➡️ Både avsender og mottaker genererer offentlige og private nøkler basert på visse parametere.

➡️ Avsenderen finner mottakerens offentlige nøkkel i et register.

➡️ Avsenderen krypterer meldingen ved hjelp av den offentlige nøkkelen.

➡️ Meldingen sendes til mottakeren, som dekrypterer den med sin private nøkkel.

➡️ Hvis mottakeren ønsker å svare, gjentas prosessen (i motsatt retning).

Fordeler med Asymmetrisk Kryptering

Asymmetrisk kryptering har flere fordeler, som inkluderer:

- Meldingsautentisering: Bekrefter meldingens ekthet og avsender. Dette er en av hovedårsakene til at digitale signaturer er så populære.

- Praktisk: Nøkkeldistribusjonen er enkel, og offentlige nøkler er lett tilgjengelige.

- Oppdager manipulering: Oppdager tukling med data under overføring.

- Hindrer avvisning: Avsenderen kan ikke nekte for å ha sendt en melding.

La oss nå gå gjennom ulempene.

Ulemper med Asymmetrisk Kryptering

Ulempene med asymmetrisk kryptering er:

- Sakte: Krypteringsprosessen er treg, noe som gjør den uegnet for overføring av store datamengder.

- Ikke-autentiserte offentlige nøkler: Det finnes ingen garanti for at en offentlig nøkkel tilhører den den utgir seg for å tilhøre. Dette krever at brukeren må verifisere nøkkelens ekthet.

- Ikke-gjenopprettelig privat nøkkel: Hvis den private nøkkelen mistes, kan meldingene aldri dekrypteres.

- Sikkerhetsbrudd ved lekkasje av privat nøkkel: Kompromittering av den private nøkkelen kan føre til lekkasje av data og meldinger.

La oss se på de vanlige bruksområdene.

Bruksområder for Asymmetrisk Kryptering

#1. Digitale Signaturer

Digitale signaturer, som ofte bruker RSA-algoritmen, genererer et par offentlige og private nøkler. Den digitale signaturen opprettes med en privat nøkkel og verifiseres med den offentlige nøkkelen.

#2. Kryptert E-post

E-post kan sendes sikkert via internett ved å kryptere innholdet med den offentlige nøkkelen og dekryptere det med den private.

#3. SSL/TLS

SSL/TLS er en sikker protokoll for nettverkskommunikasjon. Den kombinerer symmetrisk og asymmetrisk kryptering for å etablere en sikker forbindelse mellom sender og mottaker. Asymmetrisk kryptering brukes ofte for å bekrefte identiteten til en server, spesielt når øktnøkler genereres.

#4. Kryptovalutaer

Asymmetrisk kryptografi er en nøkkelkomponent i kryptovalutaer. Offentlige nøkler brukes for overføringer, mens private nøkler brukes for å autorisere transaksjoner. Bitcoin er et godt eksempel på en kryptovaluta som benytter asymmetrisk kryptering.

#5. Kryptert Nettsurfing

Nettlesere bruker asymmetrisk kryptering for å sikre dataoverføring. Når du besøker et nettsted med HTTPS, opprettes en sikker tilkobling gjennom en «handshake» der nettleseren og serveren blir enige om krypteringsmetoden. Asymmetrisk kryptering er avgjørende for å etablere denne sikre tilkoblingen, selv om symmetrisk kryptering ofte brukes for selve dataoverføringen.

#6. Deling av Nøkler for Symmetrisk Kryptering

Asymmetrisk kryptering kan brukes for å trygt dele symmetriske nøkler over en forbindelse.

Symmetrisk vs. Asymmetrisk Kryptering

| Asymmetrisk Kryptering | Symmetrisk Kryptering | |

| Nøkler | To nøkler: Offentlig (kryptering) og privat (dekryptering). | En enkelt nøkkel for både kryptering og dekryptering. |

| Chiffertekststørrelse | Chifferteksten er like lang eller lengre enn meldingen. | Chifferteksten er lik eller kortere enn meldingen. |

| Hastighet og Effektivitet | Langsommere krypteringsprosess, mindre effektiv for store dataoverføringer. | Raskere krypteringsprosess, mer effektiv for store datamengder. |

| Algoritmer | RSA, ECC, EL Gamal, Diffie-Hellman, m.fl. | RC4, DES, 3DES, AES, m.fl. |

| Nøkkelstørrelse | 2048-bit eller lengre. | 128 eller 256-bit. |

| Formål | Datakryptering, autentisering og opprettelse av sikker tilkobling. | Masseoverføring av data. |

Når Bruke Asymmetrisk Kryptering?

Bruk asymmetrisk kryptering når:

- Du trenger en sikrere metode for meldingskryptering.

- Du overfører små datamengder (pga. treg prosess).

- Du skal verifisere digitale signaturer.

- Du håndterer kryptovalutaer og skal autorisere transaksjoner.

Avsluttende Ord

Asymmetrisk kryptering er en grunnpilar for mange teknologier, fra TLS/SSL til verifisering av digitale signaturer. Takket være tilgjengelige kryptografiske biblioteker, kan du raskt implementere asymmetrisk kryptografi i dine verktøy og programmeringsspråk.

For mer informasjon, les vår detaljerte artikkel om symmetrisk kryptering.