DNS Sinkhole: En dyptgående analyse

Et DNS-sinkhull er en enkel, men kraftig teknikk designet for å avskjære DNS-forespørsler som er mistenkelige eller ondsinnet. I stedet for å la disse forespørslene gå til den tiltenkte skadelige destinasjonen, blir de omdirigert til en trygg IP-adresse. Dette gir en effektiv måte å blokkere, overvåke og analysere potensielt skadelig trafikk på.

Selv om internettleverandøren din allerede kan bruke denne mekanismen for å beskytte sine kunder, er det fullt mulig å sette opp et DNS-sinkhull på din egen datamaskin, eller som systemansvarlig for et nettverk av maskiner.

Til tross for det enkle konseptet, har et DNS-sinkhull flere viktige bruksområder innen cybersikkerhet.

La oss se nærmere på hva du trenger å vite om DNS-sinkhull.

Formålet med DNS-sinkhull

I cybersikkerhet er det viktig å forstå at alle sikkerhetskonsepter, uansett hvor små de virker, spiller en rolle i å styrke og forbedre den totale sikkerhetsstrategien. DNS-sinkhull er intet unntak.

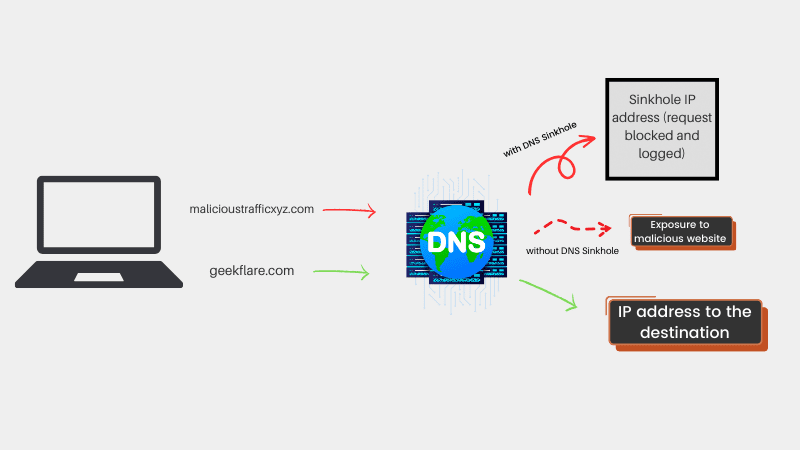

Et DNS-sinkhull har en sentral rolle i å overvåke nettverkstrafikk og forhindre at brukere uforvarende kobler seg til skadelige nettsteder. Men hvordan fungerer det egentlig?

Først og fremst identifiserer det DNS-forespørsler som forsøker å koble til domener som er kjent for å være knyttet til skadelige aktiviteter, og blokkerer disse forbindelsene. Dette kan for eksempel forhindre en bruker i å klikke på en phishing-lenke i en e-post.

I tillegg kan en hyppig registrering av skadelige DNS-forespørsler tyde på at en eller flere datamaskiner i nettverket kan være infisert med skadelig programvare eller spionprogrammer.

Alle forespørsler som blir avskåret, blir omdirigert til en forhåndsdefinert IP-adresse som viser en advarsel eller en melding til brukeren. Denne mekanismen kan også brukes til å blokkere tilgangen til uautoriserte domener, som sosiale medier eller underholdningsnettsteder, for eksempel på et arbeidsplassnettverk.

Uansett om det dreier seg om forsøk på å koble til uautoriserte eller skadelige nettsteder, lar prosessen med å avskjære DNS-forespørsler deg også logge mistenkelig aktivitet og overvåke nettverket ditt mer effektivt.

I bunn og grunn fungerer et DNS-sinkhull som et «svart hull» der all den skadelige nettverkstrafikken samles opp.

Hvordan fungerer et DNS-sinkhull?

Et DNS-sinkhull er plassert på DNS-serveren, som er der DNS-forespørsler fra en datamaskin eller et nettverk havner. Denne serveren fungerer som en veileder til destinasjonen på nettet.

For å oppsummere, oversetter DNS-serveren domenenavn til de tilsvarende IP-adressene, som deretter laster inn ressursen vi etterspør. Hvis dette er nytt for deg, kan det være nyttig å lære mer om hvordan DNS fungerer.

Et DNS-sinkhull konfigureres på DNS-serveren for å avskjære forespørsler og omdirigere skadelig trafikk til en bestemt IP-adresse for å beskytte systemet. Det opprettholder en liste over kjente usikre nettsteder og IP-adresser. Denne listen kan være manuell eller leveres av sikkerhetstjenester fra tredjeparter.

For eksempel, hvis nettstedet xyz.com prøver å koble til en IP-adresse 192.158.1.XX, som er kjent for å være knyttet til skadelig aktivitet, vil sinkhullet avskjære forespørselen og omdirigere den til en forhåndsdefinert IP-adresse. Dette resulterer i at en advarsel vises og forbindelsen blokkeres.

Hvis DNS-serveren ikke har et sinkhull konfigurert, vil brukeren potensielt få tilgang til et skadelig nettsted, som kan infisere datamaskinen og utsette hele nettverket for fare.

Kort sagt, et DNS-sinkhull beskytter både enkeltbrukere og tilkoblede nettverk mot trusler.

Hvordan setter man opp et DNS-sinkhull?

Du kan implementere et DNS-sinkhull på din egen datamaskin, arbeidsmaskinen, eller innenfor et brannmurmiljø.

Prosessen for å konfigurere et DNS-sinkhull i en brannmur vil variere avhengig av hvilken tjeneste du bruker.

For eksempel, hvis du bruker en Palo Alto Networks-brannmur, må du konsultere den offisielle dokumentasjonen for å finne instruksjoner om hvordan du legger til en IP-adresse for sinkhullet. Det er viktig å forsikre deg om at brannmuren din faktisk støtter denne funksjonen.

Hvis du ønsker å sette opp et DNS-sinkhull på din personlige datamaskin, er her noen generelle trinn du kan følge:

- Identifiser IP-adressen til sinkhullet fra din vertbaserte DNS-leverandør, eller velg å opprette ditt eget DNS-sinkhull ved å sette opp en DNS-server som en omdirigeringsserver fra en separat Linux-maskin.

- Hvis du oppretter en sinkhullserver fra grunnen av, kan du bruke åpne kilder eller kommersielle lister over kjente skadelige domener og legge dem til i blokkeringslisten.

- Når du har IP-adressen for sinkhullet, legger du den inn i DNS-serverkonfigurasjonen og tester den ved å prøve å besøke et kjent skadelig nettsted.

De spesifikke stegene for å sette opp et DNS-sinkhull vil avhenge av hvilken type sinkhull du velger å bruke.

La oss se nærmere på de forskjellige typene DNS-sinkhull du kan velge mellom.

Typer DNS-sinkhull

Det er hovedsakelig tre typer DNS-sinkhull:

- Du kan lage ditt eget ved å dedikere en hel datamaskin som omdirigeringsserver.

- Du kan aktivere DNS-sinkhullfunksjonen i en applikasjonsbrannmur.

- Du kan benytte deg av en skybasert DNS-tjeneste som tilbyr DNS-sinkhull.

Å lage et DNS-sinkhull fra grunnen av krever teknisk kompetanse og en del arbeid. Selv om det gir deg full kontroll og mulighet for tilpasning, kan det være tidkrevende å vedlikeholde. Du vil også være ansvarlig for oppdatering av lister over blokkerte domener.

Dette bør kun vurderes dersom du har den nødvendige ekspertisen og tid.

Den andre typen DNS-sinkhull kan enkelt settes opp via brannmuren din. Sjekk om din brannmur tilbyr støtte for DNS-sinkhull, og følg instruksjonene for å konfigurere det.

Den siste typen DNS-sinkhull er ofte den enkleste og mest praktiske. Her administreres hele serveren av DNS-leverandøren. Du trenger bare å følge leverandørens instruksjoner for å integrere den i nettverket ditt, og du trenger ikke konfigurere noe ytterligere i nettverket med vertstjenester.

Et eksempel på en slik tjeneste er Amazon Route 53, som er en av tjenestene som tilbys av AWS.

Beste praksis for implementering av DNS-sinkhull

Som systemadministrator eller nettverksadministrator er det viktig å sørge for at implementeringen av et DNS-sinkhull er så effektivt som mulig. Her er noen tips:

- Benytt deg av en dynamisk oppdatert liste over skadelige domener.

- Sørg for at all skadelig trafikk blir omdirigert til riktig sinkhullsadresse.

- Bruk en logganalysator for å overvåke og analysere blokkert nettverksaktivitet for å identifisere mulige problemer.

- Sørg for at sinkhullet er isolert og sikkert, slik at angripere ikke kan ta kontroll eller oppdage det.

Fordeler ved å bruke DNS-sinkhull

Det er mange fordeler ved å bruke et DNS-sinkhull, inkludert:

- Forbedret nettverksovervåking ved å identifisere mistenkelige forbindelser og analysere dem videre.

- Få innsikt i hvilke systemer eller brukere som utsettes for skadelig trafikk.

- Blokkerer tilgang til uautoriserte nettsteder som en form for DNS-filtrering.

- Reduserer risikoen for å bli infisert av skadelig programvare via nedlastinger eller nettsider.

Oppsummering

Et DNS-sinkhull er en enkel løsning med betydelige fordeler. Det kan integreres på mange måter og kan implementeres av både privatpersoner og bedrifter. Det er imidlertid viktig å huske på at et DNS-sinkhull ikke fjerner skadelig programvare fra datamaskinen. Det blokkerer også bare kjente skadelige forespørsler og er ikke en erstatning for en fullverdig skybrannmur.

For optimal sikkerhetsbeskyttelse bør man vurdere å kombinere bruk av brannmurer, endepunktsikkerhet og DNS-sinkhull.