Den digitale handelsarenaen har opplevd en betydelig vekst de siste årene, drevet av teknologiske fremskritt som har gitt flere mennesker tilgang til internett og muliggjort flere online transaksjoner.

I dag er mange bedrifter avhengige av sine nettsider som en essensiell inntektskilde. Derfor er det avgjørende å prioritere sikkerheten til disse nettplattformene. I denne artikkelen skal vi utforske en samling av ledende skybaserte VAPT (Vulnerability Assessment and Penetration Testing) verktøy som er tilgjengelige i dag, og se hvordan de kan være nyttige for oppstartsbedrifter, små og mellomstore virksomheter.

For å starte må en e-handelsbedriftseier forstå forskjellene og likhetene mellom sårbarhetsvurdering (VA) og penetrasjonstesting (PT) for å ta informerte valg om hva som er mest gunstig for bedriften. Selv om VA og PT tilbyr utfyllende tjenester, er det noen nyanser i hva de har som mål å oppnå.

Forskjellen mellom sårbarhetsvurdering og penetrasjonstesting

Ved en sårbarhetsvurdering (VA) er testerens mål å sørge for at alle åpne sikkerhetshull i applikasjonen, nettsiden eller nettverket er definert, identifisert, klassifisert og prioritert. En sårbarhetsvurdering kan sies å være en øvelse der man lager en liste over sårbarheter. Dette kan oppnås ved bruk av skanneverktøy, som vi kommer nærmere inn på senere i artikkelen. Det er viktig å gjennomføre en slik øvelse fordi den gir virksomheter innsikt i hvor svakhetene er, og hva de må utbedre. Denne øvelsen gir også viktig informasjon som bedrifter trenger når de konfigurerer brannmurer, som for eksempel WAF-er (Web Application Firewalls).

Penetrasjonstesting (PT), derimot, er en mer direkte og målrettet prosess. Målet her er ikke bare å undersøke applikasjonens forsvar, men også å utnytte de sårbarhetene som er identifisert. Hensikten med dette er å simulere reelle cyberangrep på applikasjonen eller nettsiden. Noe av dette kan gjøres ved hjelp av automatiserte verktøy, som vi skal se på i denne artikkelen, men det kan også utføres manuelt. Dette er spesielt viktig for at virksomheter skal forstå risikonivået en sårbarhet utgjør, og hvordan de best kan sikre seg mot potensiell ondsinnede angrep.

Vi kan derfor konkludere med at en sårbarhetsvurdering gir grunnlaget for penetrasjonstesting. Derfor er det viktig å ha verktøy som kan hjelpe deg med å oppnå begge deler.

La oss se nærmere på noen alternativer…

Astra

Astra er et komplett skybasert VAPT-verktøy som fokuserer spesielt på e-handel. Det støtter blant annet WordPress, Joomla, OpenCart, Drupal, Magento og PrestaShop. Det leveres med en rekke applikasjonstester, skadelig programvaretester og nettverkstester for å evaluere sikkerheten til nettapplikasjonen din.

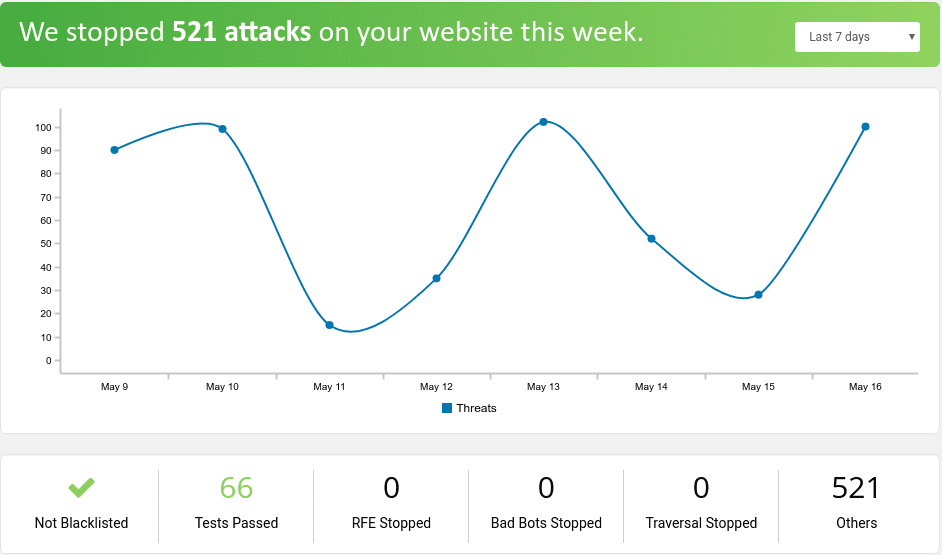

Det leveres med et intuitivt kontrollpanel som presenterer en grafisk analyse av trusler som er blokkert på nettsiden din over en angitt tidsperiode.

Noen funksjoner inkluderer:

- Statisk og dynamisk kodeanalyse

Med statisk og dynamisk kodeanalyse sjekkes applikasjonens kode både før og under kjøring for å sikre at trusler oppdages i sanntid, slik at de umiddelbart kan rettes opp.

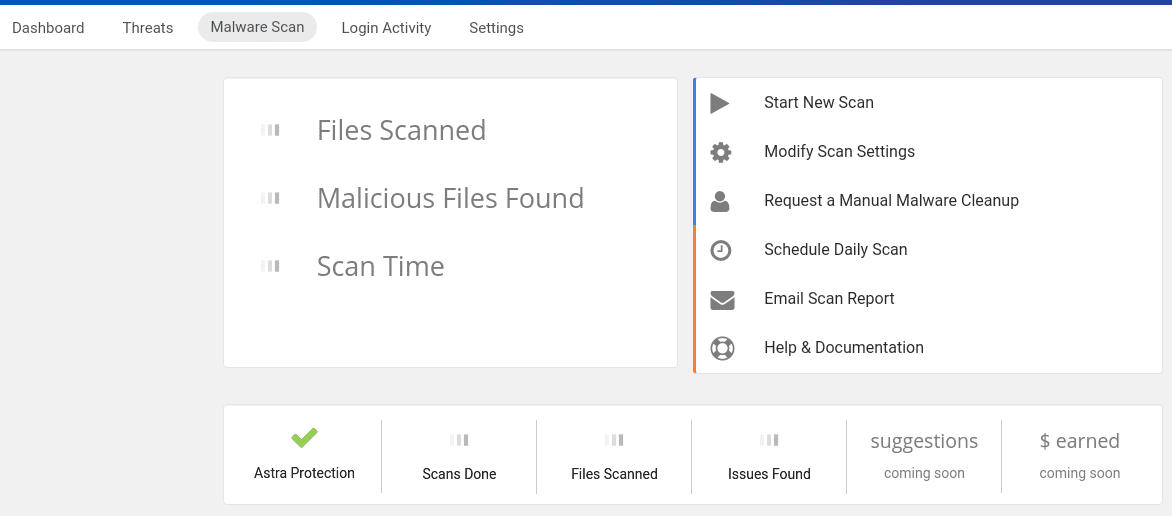

Astra utfører også automatisert applikasjonsskanning for å finne og fjerne kjent skadelig programvare. I tillegg sjekker den filforskjeller for å verifisere integriteten til filene dine, som kan ha blitt endret av et internt program eller en ekstern angriper. I skanningsdelen for skadelig programvare kan du få nyttig informasjon om potensielt skadelig programvare på nettsiden din.

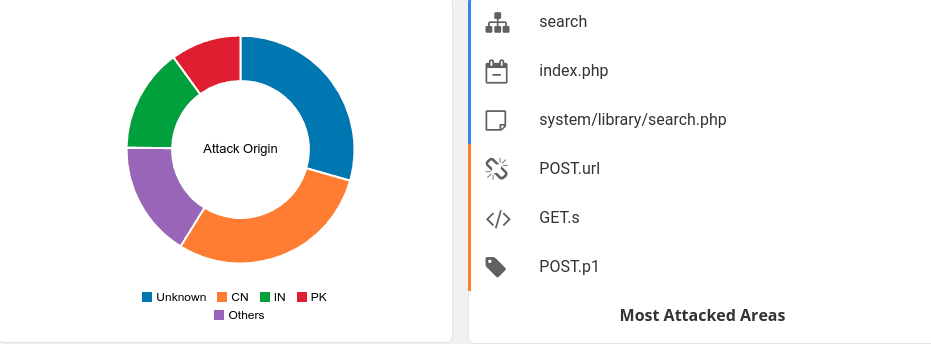

Astra utfører også automatisk trusseldeteksjon og logging, som gir deg innsikt i hvilke deler av applikasjonen som er mest utsatt for angrep, og hvilke deler som blir mest utnyttet basert på tidligere angrepsforsøk.

- Betalingsgateway og infrastrukturtesting

Astra gjennomfører penetrasjonstesting av betalingsgateway for applikasjoner med betalingsintegrasjoner, og også infrastrukturtester for å sikre sikkerheten til applikasjonens driftsinfrastruktur.

Astra inkluderer også penetrasjonstesting av nettverk som omfatter rutere, svitsjer, skrivere og andre nettverksenheter som kan utsette virksomheten din for interne sikkerhetsrisikoer.

Astra’s tester er basert på de viktigste sikkerhetsstandardene, inkludert OWASP, PCI, SANS, CERT og ISO27001.

Invicti

Invicti er en bedriftsløsning for mellomstore og store bedrifter som tilbyr mange funksjoner. Den har en robust skannefunksjon som er varemerkebeskyttet som Proof-Based-Scanning™-teknologi med full automatisering og integrasjon.

Invicti har et stort antall integrasjoner med eksisterende verktøy. Den integreres enkelt med problemsporingsverktøy som Jira, Clubhouse, Bugzilla og AzureDevops. Den har også integrasjoner med prosjektstyringssystemer som Trello, og med CI (Continuous Integration)-systemer som Jenkins, Gitlab CI/CD, Circle CI og Azure. Dette gjør at Invicti kan integreres i SDLC (Software Development Life Cycle). Byggeprosessen din kan dermed inkludere en sårbarhetssjekk før du lanserer nye funksjoner på bedriftens applikasjon.

Et eget dashbord gir deg innsikt i hvilke sikkerhetsfeil som finnes i applikasjonen din, alvorlighetsgraden deres, og hvilke som er fikset. Det gir deg også informasjon om sårbarheter fra skanneresultater og mulige sikkerhetshull.

Tenable

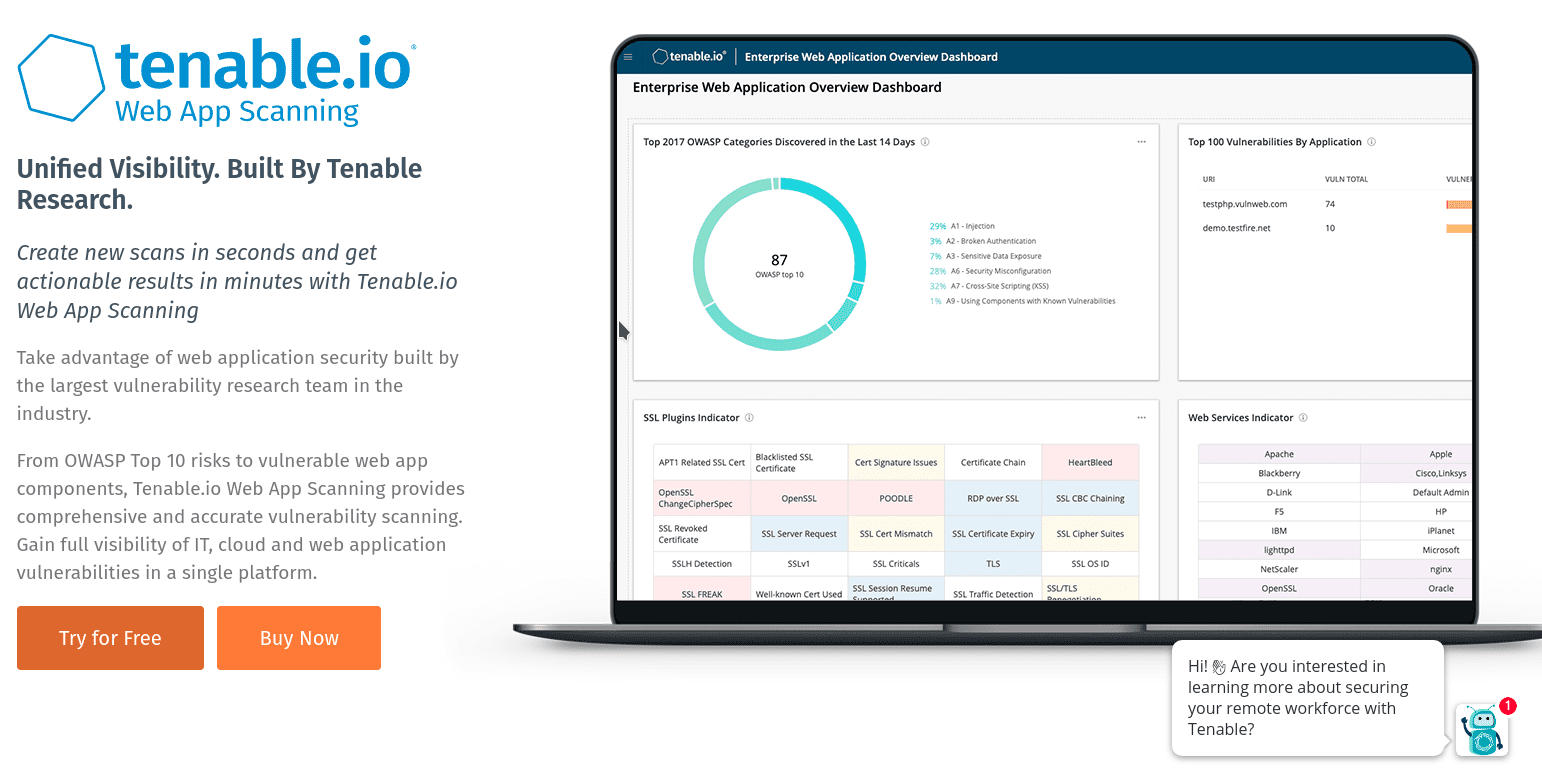

Tenable.io er et skanneverktøy for nettapplikasjoner som gir deg viktig innsikt i sikkerhetsstatusen til alle dine nettapplikasjoner.

Det er enkelt å sette opp og komme i gang med. Dette verktøyet fokuserer ikke bare på én enkelt applikasjon, men på alle nettappene du har distribuert.

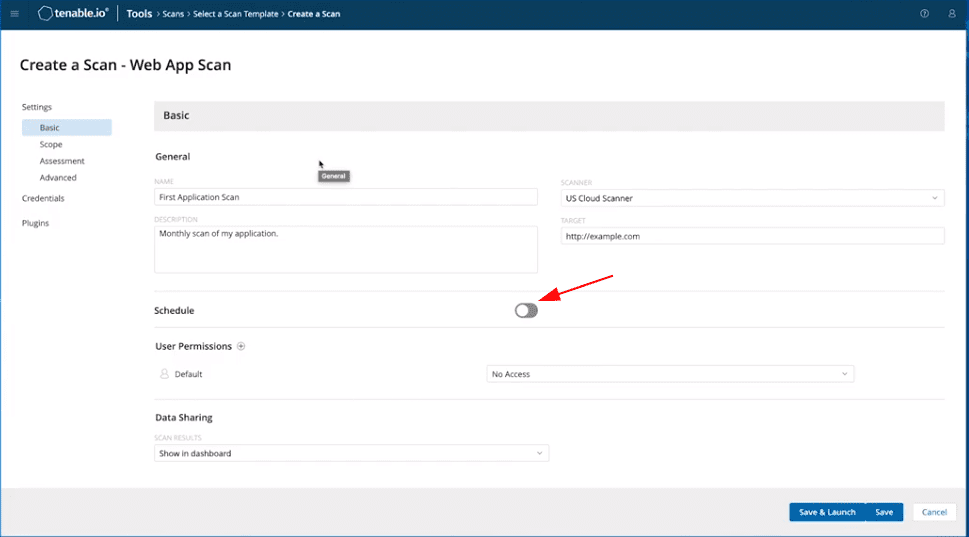

Sårbarhetsskanningen er også basert på de velkjente OWASP Top Ten Vulnerabilities. Dette gjør det enkelt for alle sikkerhetsansvarlige å starte en nettapplikasjonsskanning og forstå resultatene. Du kan planlegge en automatisert skanning for å unngå gjentakende oppgaver med manuell skanning av applikasjoner.

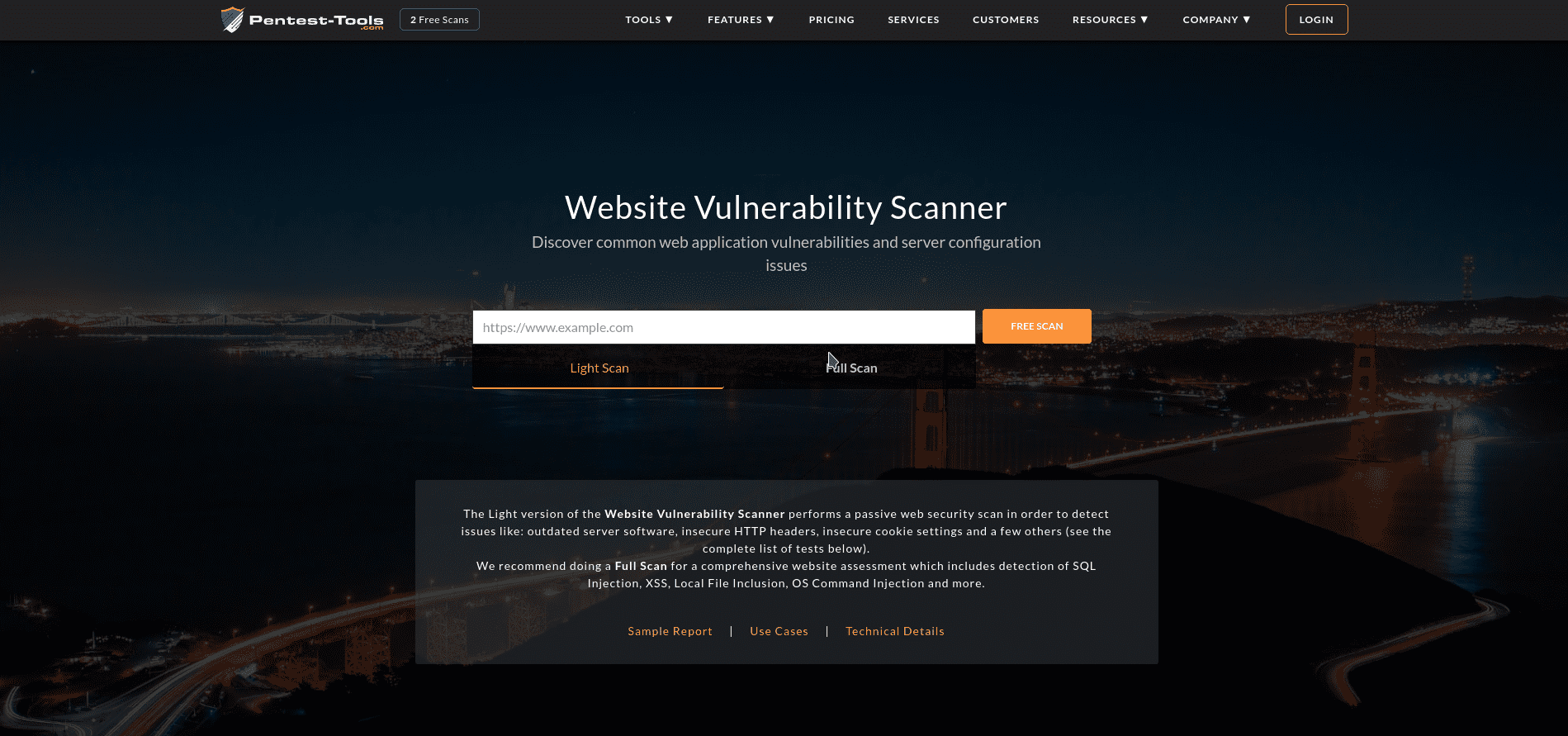

Pentest-verktøy tilbyr full skanneinformasjon om sårbarheter du kan finne på et nettsted.

Den dekker nettfingeravtrykk, SQL-injeksjon, skripting på tvers av nettsteder, ekstern kjøring av kommandoer, lokal/ekstern filinkludering, etc. Gratis skanning er også tilgjengelig, men med begrensede funksjoner.

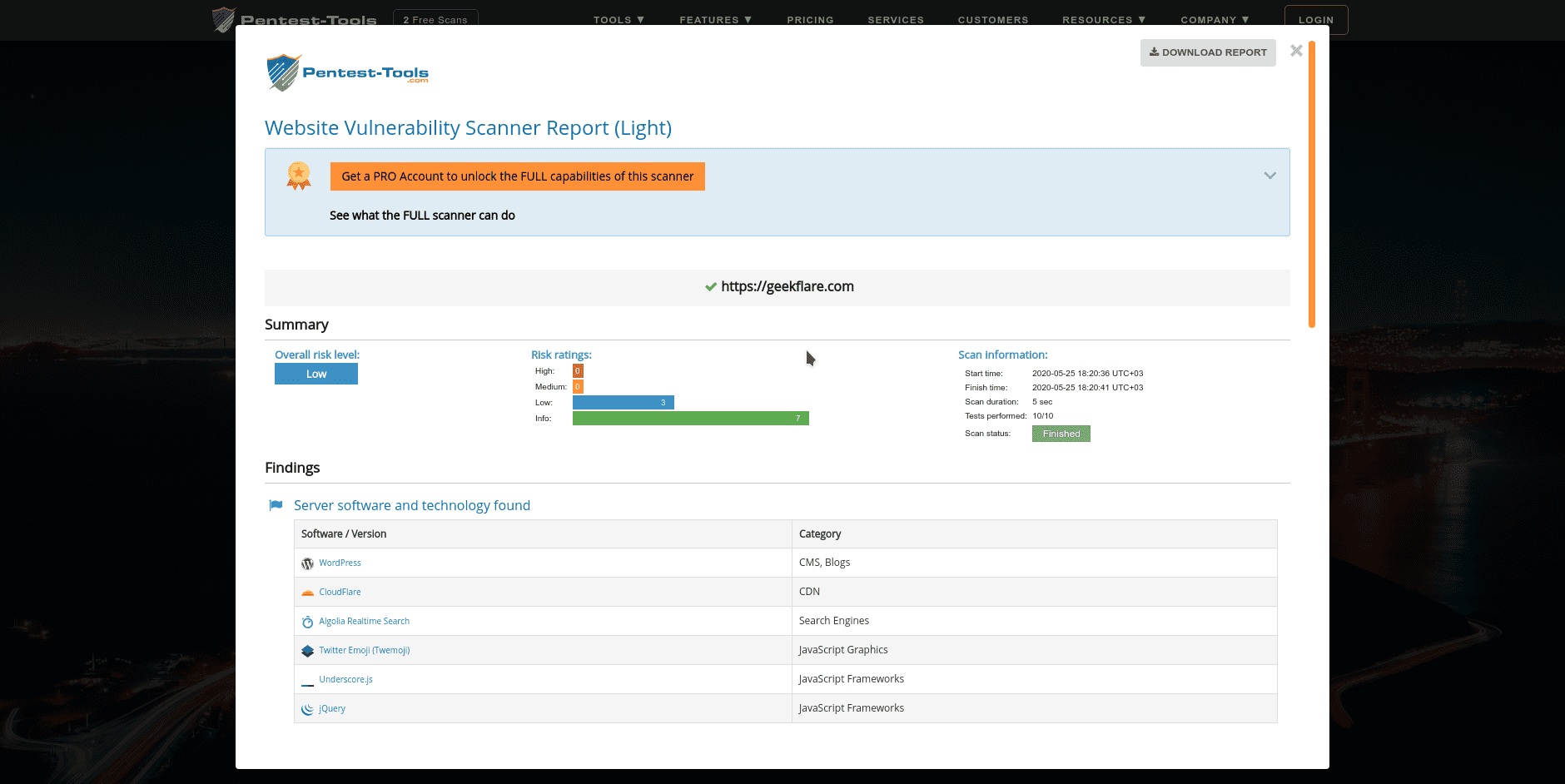

Rapporteringen viser detaljer om nettsiden din og de ulike sårbarhetene (hvis noen) og alvorlighetsgraden deres. Her er et skjermbilde av den gratis «Light» Scan-rapporten.

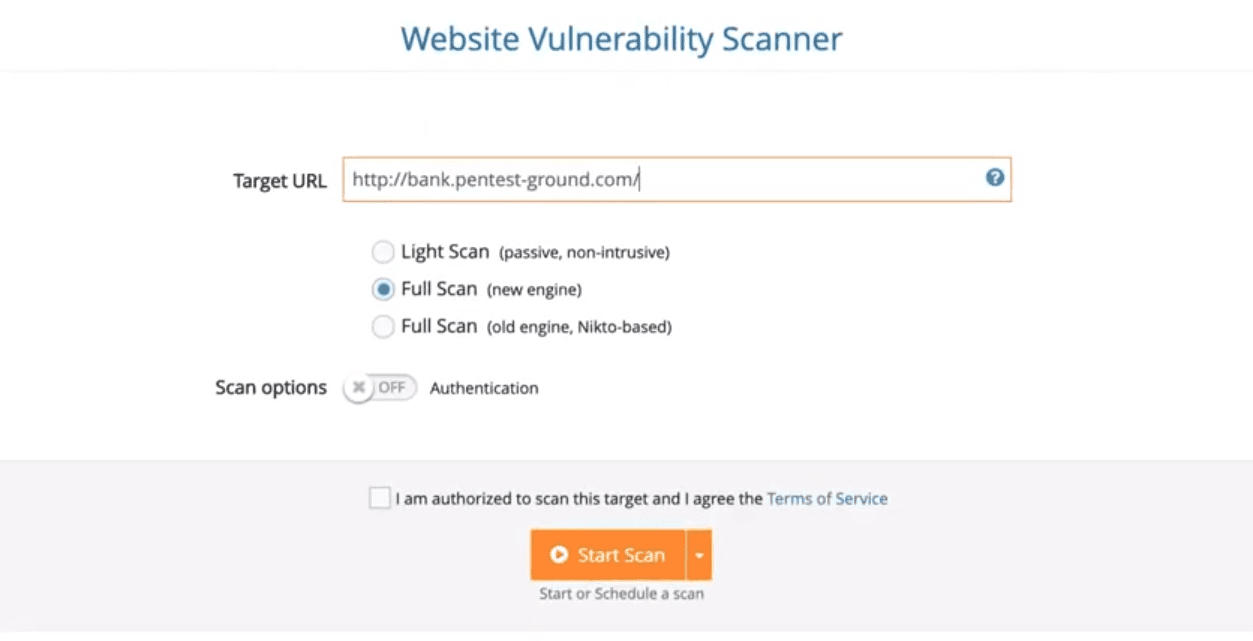

I PRO-kontoen kan du velge skannemodus du ønsker å bruke.

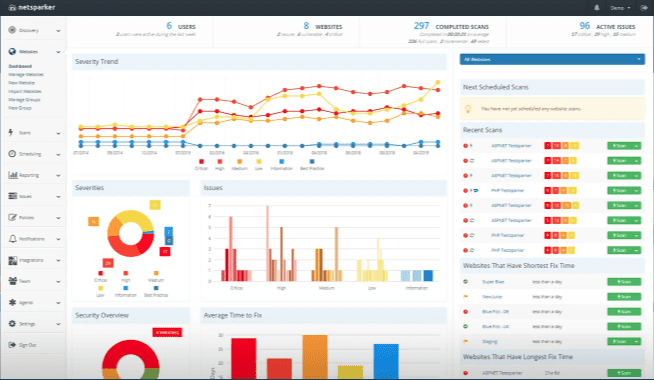

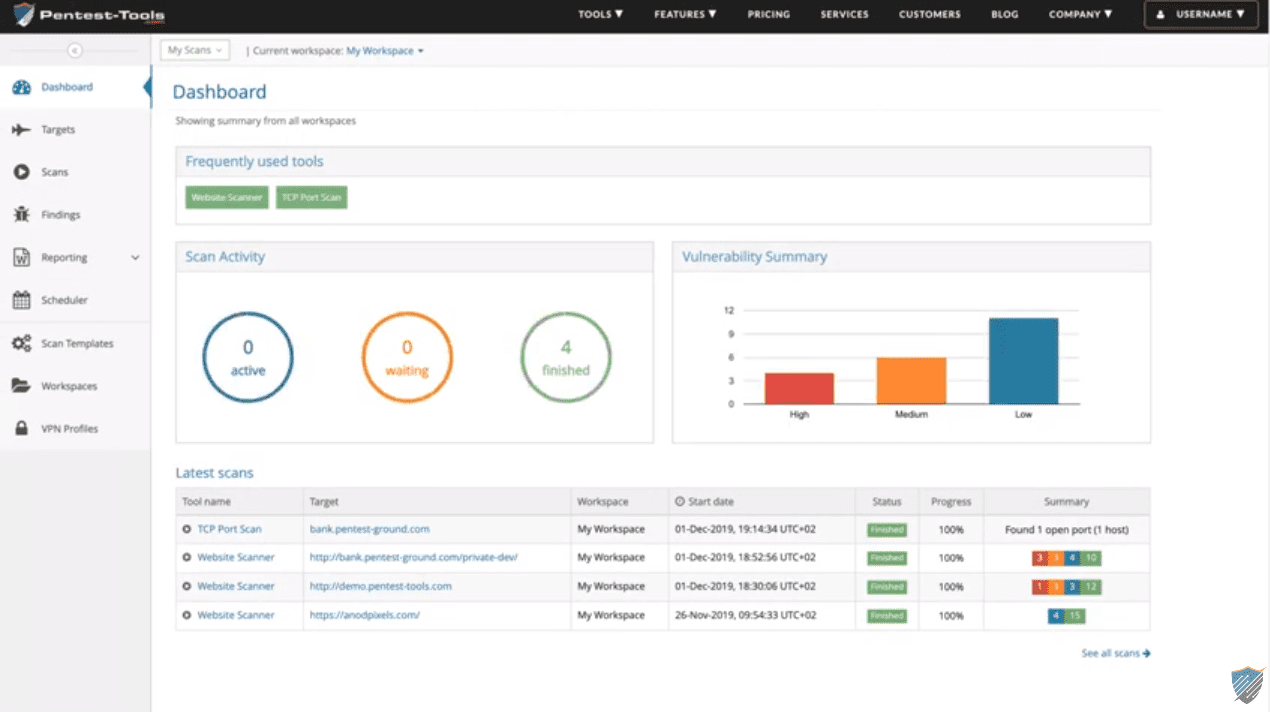

Kontrollpanelet er brukervennlig og gir god oversikt over alle utførte skanninger og deres varierende alvorlighetsgrader.

Trusselskanning kan også planlegges. Verktøyet har i tillegg en rapporteringsfunksjon som gjør det mulig for en tester å generere sårbarhetsrapporter fra utførte skanninger.

Google SCC

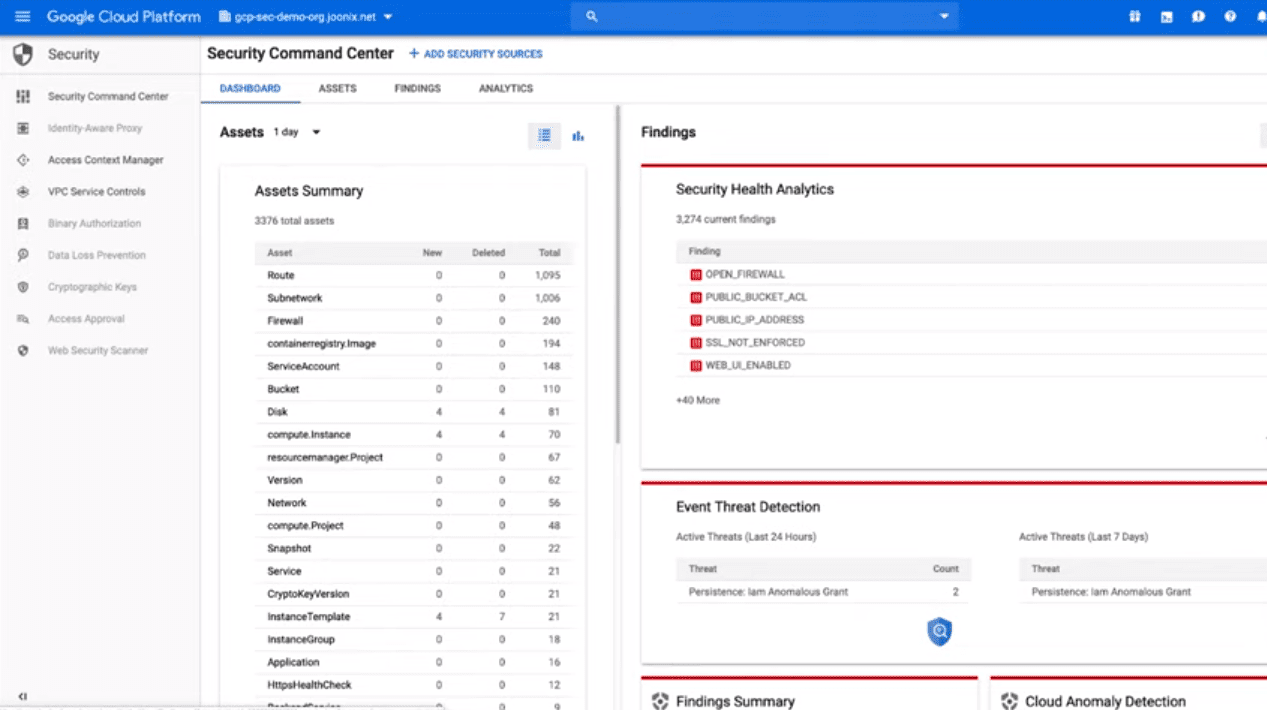

Sikkerhetskommandosenteret (SCC) er en sikkerhetsovervåkingsressurs for Google Cloud.

Dette gir Google Cloud-brukere muligheten til å sette opp sikkerhetsovervåking for sine eksisterende prosjekter uten å bruke ekstra verktøy.

SCC inkluderer en rekke innebygde sikkerhetskilder, blant annet:

- Cloud Anomaly Detection – Nyttig for å oppdage feilaktige datapakker generert fra DDoS-angrep.

- Cloud Security Scanner – Nyttig for å oppdage sårbarheter som Cross-site Scripting (XSS), bruk av klartekstpassord og utdaterte biblioteker i appen din.

- Cloud DLP Data Discovery – Viser en liste over lagringscontainere som inneholder sensitive og/eller regulerte data.

- Forseti Cloud SCC Connector – Dette lar deg utvikle dine egne tilpassede skannere og detektorer.

Det inkluderer også partnerløsninger som CloudGuard, Chef Automate, Qualys Cloud Security og Reblaze, som alle kan integreres i Cloud SCC.

Konklusjon

Nettsikkerhet kan være en utfordring, men heldigvis finnes det mange verktøy som gjør det enklere å finne sårbarheter og redusere risikoen på nettet. Hvis du ikke allerede har gjort det, bør du prøve en av løsningene nevnt ovenfor i dag for å beskytte din nettbaserte virksomhet.