Sikkerhetstesting gjennom penetrasjonstesting har blitt en uunnværlig komponent i enhver moderne strategi for å beskytte webapplikasjoner. Profesjonelle penetrasjonstestløsninger er å foretrekke fremfor gratisalternativer eller løsninger med åpen kildekode, da de gir et sterkere forsvar mot angrep rettet mot sensitive API-er og webapplikasjoner.

Nettangrep utvikler seg kontinuerlig. Derfor implementerer selskaper, offentlige instanser og andre organisasjoner stadig mer avanserte metoder for cybersikkerhet for å beskytte webapplikasjonene sine mot digitale trusler. Blant disse metodene er penetrasjonstesting, som med sin økende popularitet, er på god vei til å bli et marked verdt 4,5 milliarder dollar innen 2025, ifølge prognoser fra konsulentselskapet Markets and Markets.

Hva innebærer penetrasjonstesting?

Penetrasjonstester er simulerte nettangrep utført mot et datasystem, nettverk, nettsted eller applikasjon. Disse testene utføres vanligvis av sikkerhetsspesialister som prøver å bryte gjennom en organisasjons sikkerhetssystemer for å identifisere eventuelle svakheter. Det finnes også automatiserte tester som kan redusere testtid og kostnader.

Målet med disse testene, uavhengig av om de er automatiserte eller manuelle, er å avdekke sårbarheter som nettkriminelle kan utnytte til å begå sine handlinger, slik at disse kan elimineres før et reelt angrep finner sted.

Penetrasjonstesting har flere fordeler som gjør det populært, men det har også noen ulemper.

Fordeler og ulemper ved penetrasjonstesting

Den største fordelen med penetrasjonstesting er evnen til å identifisere sårbarheter og gi innsikt som kan brukes til å eliminere dem. I tillegg gir resultatene av penetrasjonstester bedre forståelse av de digitale ressursene (hovedsakelig webapplikasjoner) som skal beskyttes. Økt bevissthet rundt applikasjoner og bedre beskyttelse bidrar også til å øke tilliten hos kundene.

Penetrasjonstesting har også sine ulemper. En av de mest relevante er de høye kostnadene som kan oppstå ved feil under testingen. Testene kan også reise etiske spørsmål, da man simulerer aktiviteten til kriminelle som mangler etiske hensyn.

Mange gratis sikkerhetsverktøy med åpen kildekode kan være egnet for små eller nyetablerte nettsteder. Kostnaden for manuell penetrasjonstesting avhenger av ferdighetene til testerne. Generelt sett vil god manuell testing være kostbar. Hvis penetrasjonstesting utføres som en del av en programvareutviklingsprosess, kan manuell testing føre til at utviklingssyklusen blir langsommere.

For å unngå risiko i forretningskritiske webapplikasjoner, er det fordelaktig å benytte seg av premium penetrasjonstestløsninger, da disse tilbyr ekstra fordeler som detaljerte rapporter, spesialisert støtte og veiledning for feilsøking.

Les videre for å lære om de beste løsningene for penetrasjonstesting av dine kritiske webapplikasjoner.

Invicti

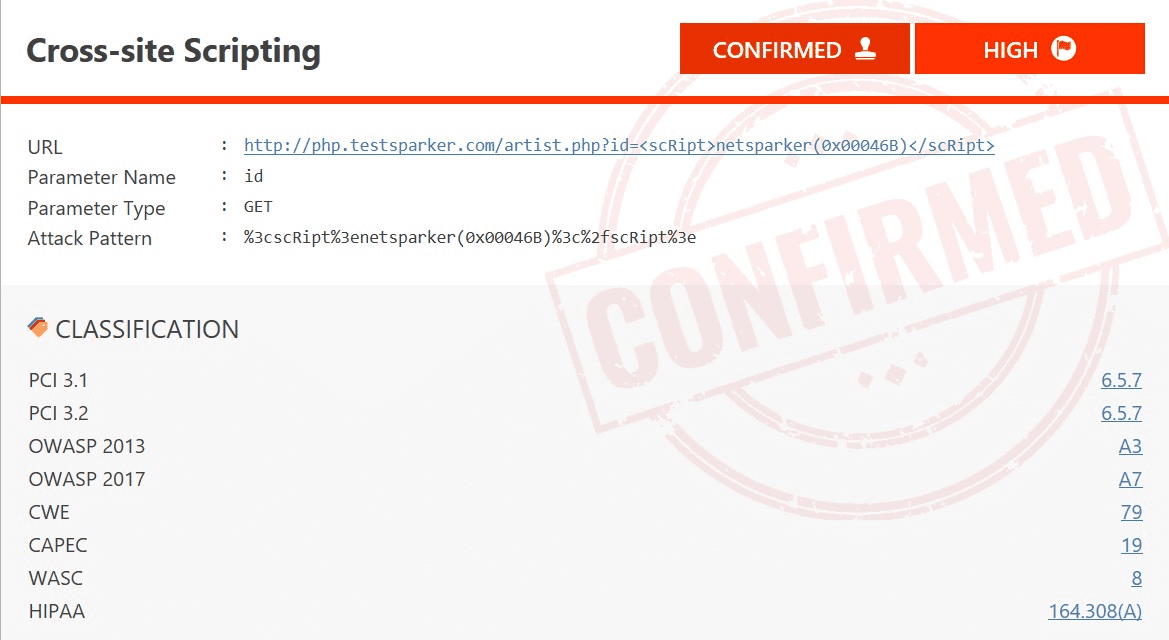

Penetrasjonstestløsninger som Invicti Vulnerability Scanner gir bedrifter muligheten til å skanne tusenvis av webapplikasjoner og API-er for sårbarheter i løpet av få timer. Disse løsningene kan også integreres i en programvareutviklingslivssyklus (SDLC) for regelmessig å skanne webapplikasjoner for sårbarheter som kan dukke opp ved hver kodeendring. Dette bidrar til å forhindre at sikkerhetsbrudd kommer inn i produksjonsmiljøer.

Et viktig aspekt ved penetrasjonstestverktøy er dekningsgraden. Verktøyet må dekke alle mulige veier inn i en webapplikasjon eller et web-API. Hvis en sårbar parameter i en API eller applikasjon ikke blir testet, vil ikke sårbarheten bli oppdaget. Invictis webapplikasjonssikkerhetsskanner skiller seg ut ved å tilby bredest mulig dekning, slik at ingen sårbarheter blir oversett.

Invicti bruker en Chrome-basert skannemotor som kan tolke og gjennomsøke enhver webapplikasjon, uansett om den er gammel eller ny, så lenge den er tilgjengelig gjennom HTTP- og HTTPS-protokoller. Invictis skannemotor støtter JavaScript og kan gjennomsøke HTML5, Web 2.0, Java, enkelt-sideapplikasjoner, samt enhver applikasjon som bruker JavaScript-rammeverk som AngularJS eller React.

Indusface WAS

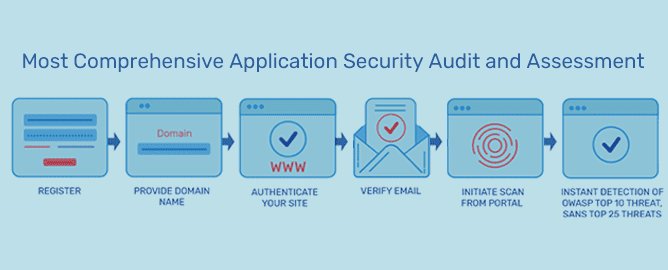

For penetrasjonstesting er Indusface WAS (Web Application Scanner) en anerkjent programvare som har oppnådd gode anmeldelser på G2. Den inkluderer ikke bare sårbarhetsskanning, men også administrert penetrasjonstesting og malware-oppdagelse.

Noen av funksjonene som kan utføres i Indusface WAS fra et penetrasjonstestperspektiv, inkluderer planlagte skanninger, utnyttelse av kjente sårbarheter, ubegrenset bevis på konsepter, risikoscore og administrert støtte fra penetrasjonstesteksperter.

Dette sikrer at nettstedet og applikasjonen din kontinuerlig overvåkes for å finne vanlige sårbarheter som SQL-injeksjon, OWASP Top 10-sårbarheter, cross-site scripting og mer. Indusface WAS er designet for å være brukervennlig, slik at du kan oppnå beskyttelse raskt og enkelt.

I tillegg sjekker penetrasjonstestprogramvaren proaktivt applikasjonen din for nyavslørte trusler umiddelbart etter at de har blitt identifisert.

Ved å kombinere sårbarhetsvurderingsverktøyet med manuelle angrepstaktikker, analyseres skannerapportene med hensyn til forretningskonteksten til de identifiserte sårbarhetene. Dette sikrer at det ikke er falske positiver, og at farlige sårbarheter blir prioritert.

Indusface WAS støtter plattformer som Android, iOS og Windows. Den er unik i sin evne til å utføre API-penetrasjonstesting og bidrar til å sikre at API-endepunktene dine er konfigurert i henhold til de nyeste sikkerhetskravene.

Med Indusface WAS kan du finne hver eneste sårbarhet og maksimere sikkerhetsstyrken.

Nessus

Nessus utfører punkt-i-tid penetrasjonstesting for å hjelpe sikkerhetseksperter raskt og enkelt å identifisere og fikse sårbarheter. Nessus» løsning kan oppdage programvarefeil, manglende oppdateringer, skadelig programvare og feilkonfigurasjoner på en rekke operativsystemer, enheter og applikasjoner.

Nessus lar deg kjøre legitimasjonsbaserte skanninger på ulike servere. I tillegg tillater de forhåndskonfigurerte malene at den kan fungere på tvers av flere nettverksenheter som brannmurer og svitsjer.

Et av hovedmålene til Nessus er å gjøre penetrasjonstesting og sårbarhetsvurdering enkel og intuitiv. Dette oppnås ved å tilby tilpassbare rapporter, forhåndsdefinerte retningslinjer og maler, sanntidsoppdateringer og unike funksjoner for å dempe visse sårbarheter slik at de ikke vises i en angitt periode i standardvisningen av skanneresultater. Brukere av verktøyet fremhever muligheten for å tilpasse rapportene og redigere elementer som logoer og alvorlighetsnivåer.

tipsbilk.net-brukere får 10 % rabatt ved kjøp av Nessus-produkter. Bruk kupongkoden SAVE10.

Verktøyet tilbyr ubegrensede vekstmuligheter takket være en plugin-arkitektur. Leverandørens egne forskere legger stadig til plugins i økosystemet for å inkludere støtte for nye grensesnitt eller nye typer trusler som oppdages.

Intruder

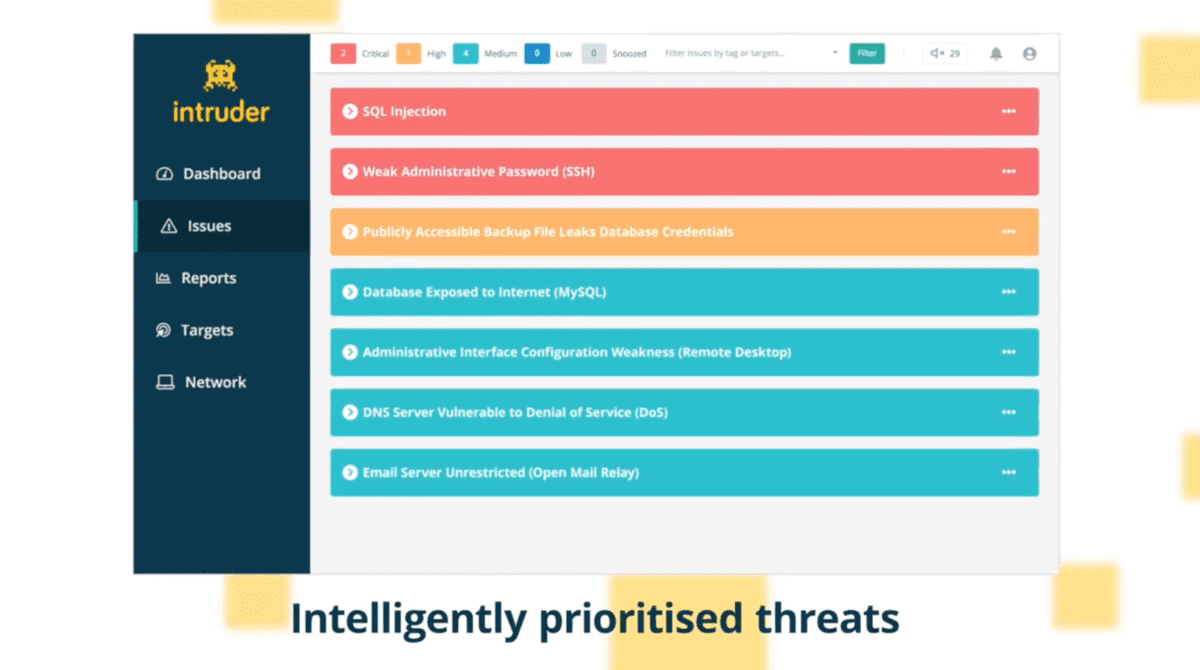

Intruder er en automatisert sårbarhetsskanner som kan finne cybersikkerhetssvakheter i en organisasjons digitale infrastruktur og forhindre kostbart datatap eller eksponering.

Intruder integreres sømløst i ditt tekniske miljø for å teste systemenes sikkerhet fra samme perspektiv (internett) som potensielle nettkriminelle som forsøker å kompromittere det. Dette oppnås ved hjelp av penetrasjonsprogramvare som er enkel og rask, slik at du raskt kan oppnå beskyttelse.

Intruder inkluderer en funksjon kalt Emerging Threat Scans, som proaktivt sjekker systemene dine for nye sårbarheter så snart de blir avdekket. Denne funksjonen er like nyttig for små og store bedrifter, da den reduserer den manuelle innsatsen som kreves for å holde tritt med de siste truslene.

Som en del av sitt engasjement for enkelhet, bruker Intruder en proprietær støyreduksjonsalgoritme som skiller informasjon fra det som krever tiltak, slik at du kan fokusere på det som virkelig er viktig for virksomheten din. Deteksjonen som utføres av Intruder inkluderer:

- Sikkerhetsproblemer på nettlageret, som SQL-injeksjon og cross-site scripting (XSS).

- Infrastruktursvakheter, som muligheten for ekstern kjøring av kode.

- Andre sikkerhetskonfigurasjonsfeil, som svak kryptering og unødvendig eksponerte tjenester.

En fullstendig oversikt over alle de over 10 000 sjekkene som Intruder utfører, finnes på deres nettportal.

Probely

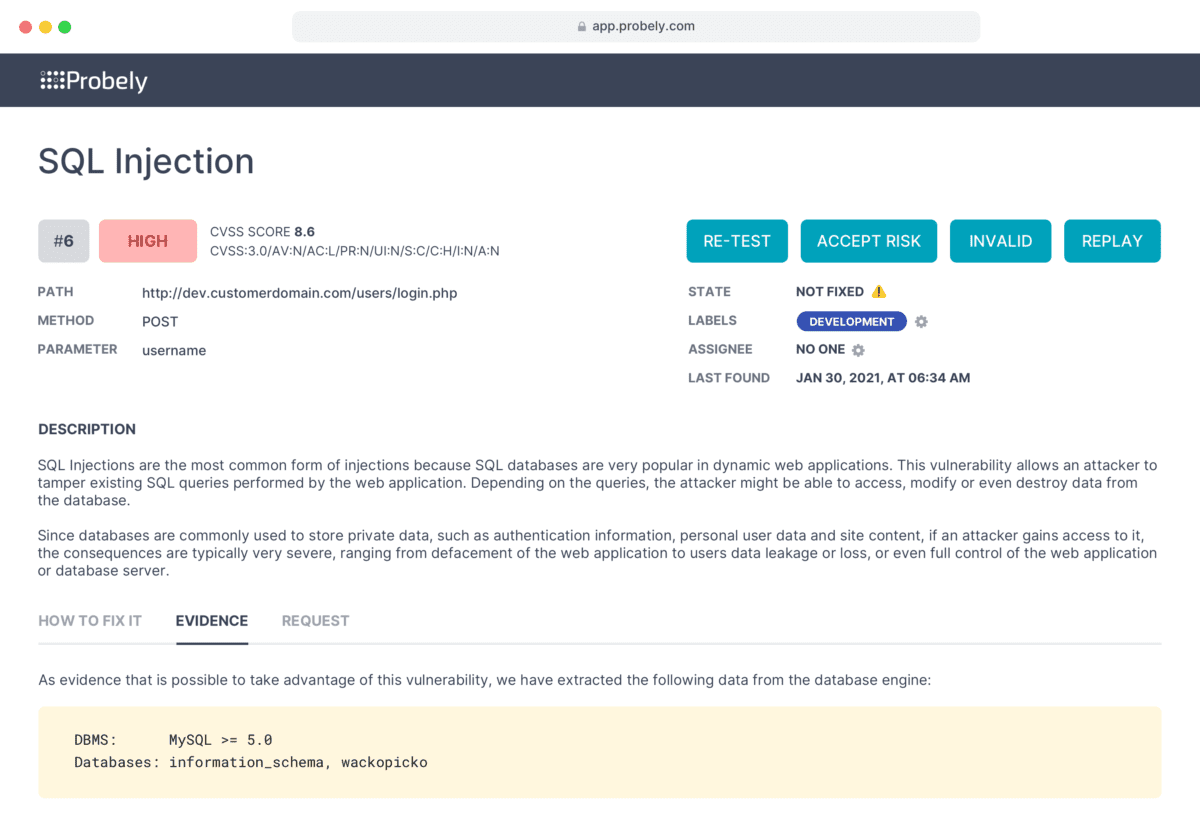

Mange voksende selskaper har ikke egne medarbeidere med ekspertise innen cybersikkerhet, og de er avhengige av utviklings- eller DevOps-teamene sine for å utføre sikkerhetstesting. Standardversjonen av Probely er spesielt utviklet for å forenkle penetrasjonstesting i denne typen bedrifter.

Hele brukeropplevelsen til Probely er skreddersydd for behovene til voksende selskaper. Produktet er elegant og brukervennlig, slik at du kan begynne å skanne infrastrukturen din på ikke mer enn 5 minutter. Problemer som oppdages under skanningen, vises sammen med detaljerte instruksjoner om hvordan de kan utbedres.

Med Probely kan sikkerhetstesting utføres av DevOps- eller utviklingsteamene mer uavhengig av spesifikt sikkerhetspersonell. I tillegg kan testene integreres i SDLC for å automatisere dem og gjøre dem til en del av programvareproduksjonspipelinen.

Probely integreres gjennom tillegg med de mest populære verktøyene for teamutvikling som Jenkins, Jira, Azure DevOps og CircleCI. For verktøy som ikke har støtte for tillegg, kan Probely integreres gjennom API-et, som tilbyr samme funksjonalitet som nettappen, da hver nye funksjon først legges til API-et og deretter til brukergrensesnittet.

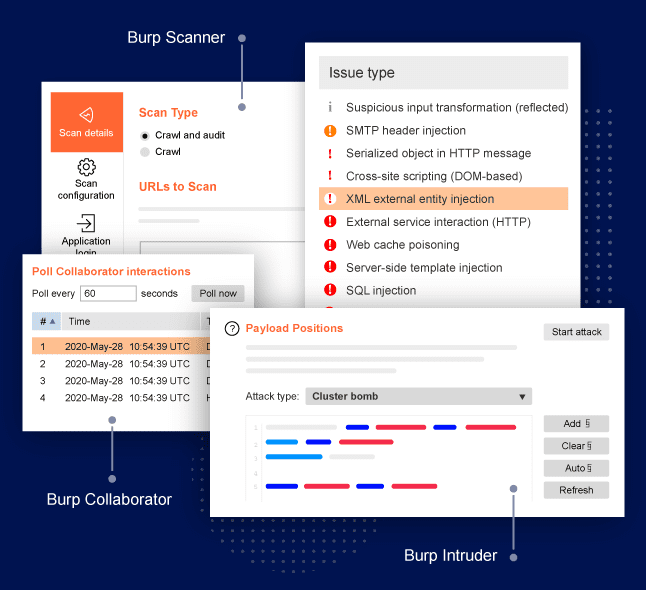

Burp Suite

Burp Suite Professional verktøysett utmerker seg ved å automatisere repeterende testoppgaver og deretter utføre dyptgående analyser med sine manuelle eller halvautomatiske sikkerhetstestverktøy. Verktøyene er utviklet for å teste de 10 vanligste OWASP-sårbarhetene, samt de nyeste hacketeknikkene.

Burp Suites manuelle penetrasjonstestfunksjoner fanger opp alt nettleseren din ser, med en kraftig proxy som lar deg endre HTTP/S-kommunikasjon som går gjennom nettleseren. Individuelle WebSocket-meldinger kan endres og publiseres på nytt for senere analyse av svar, alt i samme vindu. Som et resultat av testene blir alle skjulte angrepsflater avdekket takket være en avansert automatisk oppdagelsesfunksjon for skjult innhold.

Data fra rekognosering grupperes og lagres i et objektivt nettstedskart, med filtrerings- og kommentarfunksjoner som utvider informasjonen fra verktøyet. Dokumentasjon og utbedringsprosesser forenkles ved å generere lettleste rapporter for sluttbrukere.

Parallelt med brukergrensesnittet tilbyr Burp Suite Professional et kraftig API som gir tilgang til intern funksjonalitet. Med dette kan utviklingsteam opprette egne utvidelser for å integrere penetrasjonstesting i prosessene sine.

Detectify

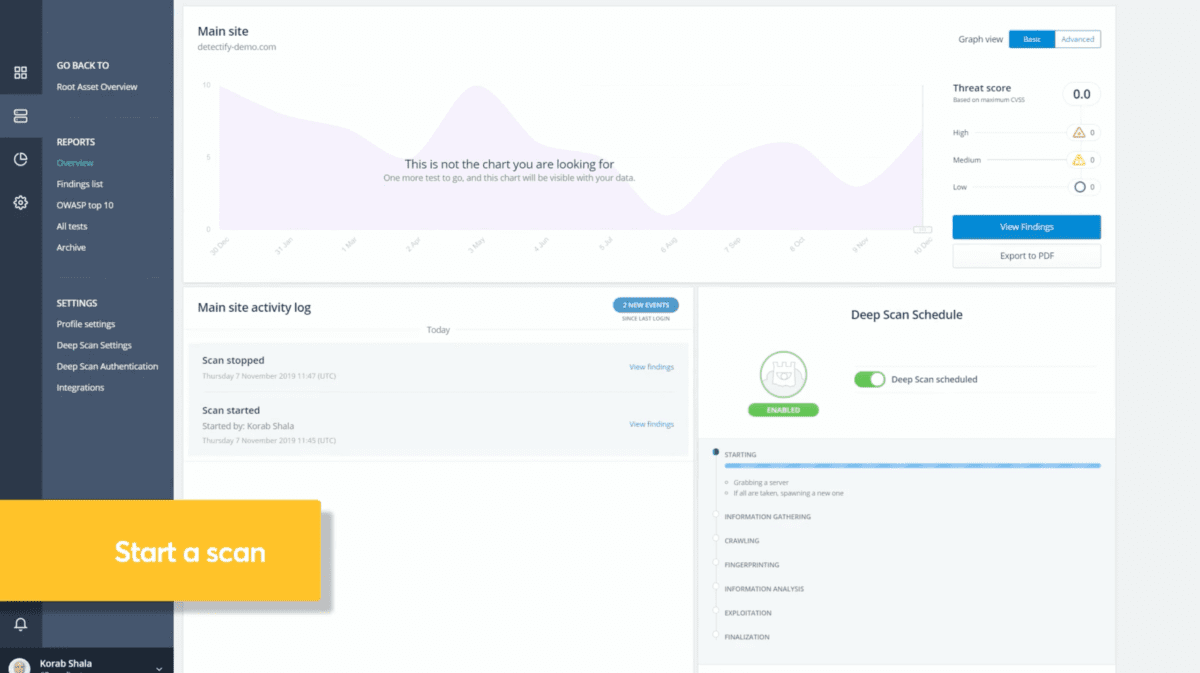

Detectify tilbyr et helautomatisert verktøy for penetrasjonstesting som lar bedrifter være oppmerksomme på trusler mot deres digitale ressurser.

Detectifys Deep Scan-løsning automatiserer sikkerhetssjekker og hjelper deg med å finne udokumenterte sårbarheter. Asset Monitoring overvåker kontinuerlig underdomener, ser etter eksponerte filer, uautoriserte innganger og feilkonfigurasjoner.

Penetrasjonstesting er en del av en pakke med verktøy for inventar og overvåking av digitale ressurser, som inkluderer sårbarhetsskanning, vertsoppdagelse og programvarefingeravtrykk. Den komplette pakken bidrar til å unngå ubehagelige overraskelser som ukjente verter som presenterer sårbarheter eller underdomener som lett kan kapres.

Detectify henter de siste sikkerhetsfunnene fra et fellesskap av håndplukkede etiske hackere og utvikler disse til sårbarhetstester. Takket være dette gir Detectifys automatiserte penetrasjonstesting tilgang til eksklusive sikkerhetsfunn og testing av over 2000 sårbarheter i webapplikasjoner, inkludert OWASP Top 10.

Hvis du ønsker å være beskyttet mot nye sårbarheter som dukker opp nesten daglig, er det ikke tilstrekkelig med kvartalsvise penetrasjonstester. Detectify tilbyr sin Deep Scan-tjeneste, som gir et ubegrenset antall skanninger, samt en kunnskapsbase med over 100 tips for utbedring. De tilbyr også integrasjon med samarbeidsverktøy som Slack, Splunk, PagerDuty og Jira.

Detectify tilbyr en gratis 14-dagers prøveperiode uten krav om kredittkortopplysninger eller andre betalingsmetoder. I løpet av prøveperioden kan du utføre et ubegrenset antall skanninger.

AppCheck

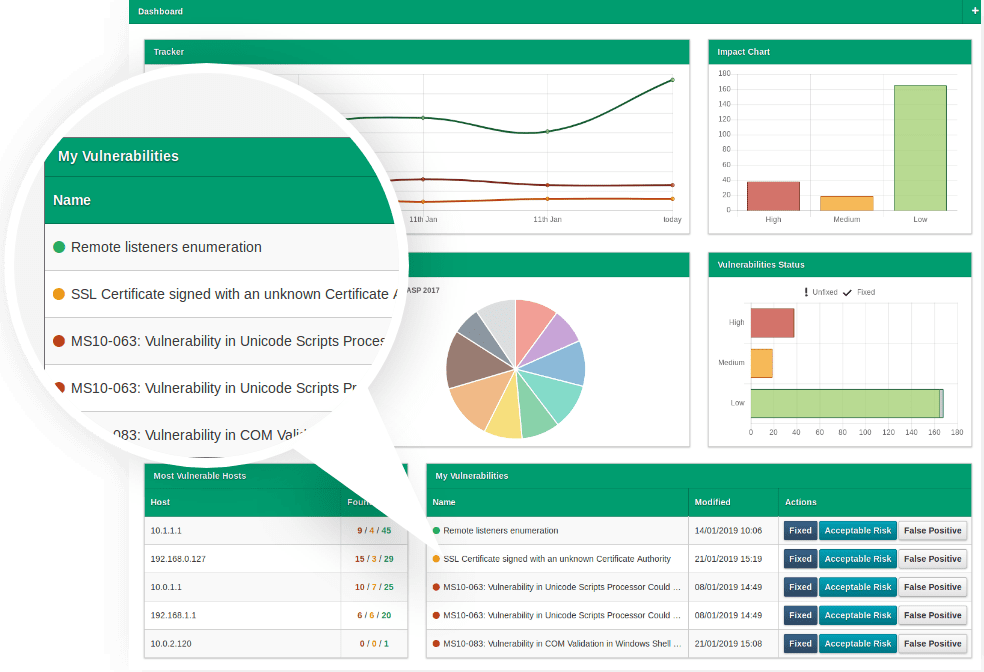

AppCheck er en komplett sikkerhetsskanningsplattform utviklet av eksperter innen penetrasjonstesting. Den er utviklet for å automatisere oppdagelsen av sikkerhetsproblemer i apper, nettsteder, skyinfrastrukturer og nettverk.

AppChecks penetrasjonstestløsning integreres med utviklingsverktøy som TeamCity og Jira for å gjennomføre evalueringer i alle faser av en applikasjons livssyklus. Et JSON API gjør at den kan integreres med utviklingsverktøy som ikke har innebygd støtte.

Med AppCheck kan du starte skanninger i løpet av sekunder ved hjelp av forhåndsbygde skanneprofiler utviklet av AppChecks egne sikkerhetseksperter. Du trenger ikke laste ned eller installere programvare for å starte skanningen. Når arbeidet er utført, rapporteres funn med omfattende detaljer, inkludert lettfattelige forklaringer og råd om utbedring.

Et detaljert planleggingssystem gjør at du kan glemme å starte skanninger. Med dette systemet kan du konfigurere tillatte skannetider, samt automatiske pauser og gjenopptakelser. Du kan også konfigurere automatiske skanningsgjentakelser for å sikre at ingen nye sårbarheter går ubemerket hen.

Et konfigurerbart dashbord gir en fullstendig og tydelig oversikt over sikkerhetsstatusen din. Dette dashbordet lar deg oppdage sårbarhetstrender, spore utbedringsfremdrift og få et overblikk over områdene i miljøet ditt som er mest utsatt.

AppCheck-lisenser innebærer ingen begrensninger, og tilbyr ubegrenset antall brukere og ubegrenset skanning.

Qualys

Qualys Web Application Scanning (WAS) er en penetrasjonstestløsning som oppdager og katalogiserer alle webapplikasjoner i et nettverk, og skalerer fra noen få til tusenvis av applikasjoner. Qualys WAS lar webapplikasjoner tagges og deretter brukes i kontrollrapporter og til å begrense tilgangen til skannedata.

WASs Dynamic Deep Scan-funksjon dekker alle applikasjoner i et nettverk, inkludert apper som er under aktiv utvikling, IoT-tjenester og APIer som støtter mobile enheter. Omfanget dekker offentlige skyforekomster med progressive, komplekse og autentiserte skanninger. Dette gir umiddelbar innsikt i sårbarheter som SQL-injeksjon, cross-site scripting (XSS) og hele OWASP Top 10. For å utføre penetrasjonstesting bruker WAS avansert skripting med Selenium, et system for automatisering av nettlesere med åpen kildekode.

For å utføre skanninger mer effektivt, kan Qualys WAS operere på tvers av en gruppe med flere datamaskiner ved hjelp av automatisk lastbalansering. Planleggingsfunksjonene lar deg angi nøyaktig starttidspunkt for skanningene og hvor lenge de skal vare.

Takket være sin modul for malware-deteksjon med atferdsanalyse, kan Qualys WAS identifisere og rapportere eksisterende skadelig programvare i applikasjonene og nettstedene dine. Sårbarhetsinformasjonen som genereres av automatiserte skanninger kan samles med informasjon fra manuelle penetrasjonstester, slik at du får et fullstendig bilde av sikkerhetsstatusen til webapplikasjonene dine.

Klar for premium?

Etter hvert som webapplikasjonsinfrastrukturen din vokser i størrelse og kritisk betydning, begynner penetrasjonstestløsninger med åpen kildekode eller gratisalternativer å vise svakheter. Det er da du bør vurdere å investere i en premium penetrasjonstestløsning. Alle alternativene som presenteres her tilbyr forskjellige planer for ulike behov, så du bør vurdere hva som passer best for deg slik at du kan begynne å teste applikasjonene dine og forberede deg på angrep fra ondsinnede aktører.