Viktige punkter for sikring av Samba-server

- Krypter SMB-trafikk for å unngå uautorisert tilgang og cyberangrep. Benytt Transport Layer Security (TLS) for å sikre kommunikasjonen til din Linux Samba-server.

- Implementer strenge tilgangskontroller og tillatelser for delte ressurser via konfigurasjonsfilen /etc/samba/smb.conf. Definer klare regler for tilgang, rettigheter og restriksjoner for å sørge for at kun autoriserte brukere har tilgang til ressurser.

- Bruk sterke, unike passord for SMB-brukerkontoer for å forbedre sikkerheten. Oppdater Linux og Samba regelmessig for å beskytte mot sårbarheter og angrep, og unngå den utdaterte SMBv1-protokollen.

- Sett opp brannmurregler for å begrense tilgangen til SMB-porter og vurder nettverkssegmentering for å skille SMB-trafikk fra usikre nettverk. Overvåk SMB-logger for mistenkelig aktivitet og sikkerhetshendelser, og begrens gjestetilgang og anonyme forbindelser.

- Implementer vertsbaserte begrensninger for å styre tilgang fra spesifikke verter og nekte andre. Ta ytterligere grep for å styrke nettverket og sikre dine Linux-servere.

SMB (Server Message Block)-protokollen spiller en viktig rolle for fil- og skriverdeling i nettverksmiljøer. Standardoppsettet for Samba kan imidlertid introdusere betydelige sikkerhetsrisikoer, som gjør nettverket sårbart for uautorisert tilgang og angrep.

Dersom du drifter en Samba-server, er det viktig å være ekstra forsiktig med de innstillingene du bruker. Her er 10 viktige trinn for å forsikre at din SMB-server holder seg sikker og beskyttet.

1. Aktiver kryptering av SMB-trafikk

Som standard er ikke SMB-trafikk kryptert. Dette kan bekreftes ved å analysere nettverkspakker med verktøy som tcpdump eller Wireshark. Det er viktig å kryptere all trafikk for å hindre at uvedkommende kan overvåke og analysere dataene.

Vi anbefaler at du konfigurerer Transport Layer Security (TLS) for å kryptere og sikre trafikk til og fra din Linux Samba-server.

2. Implementer strenge tilgangskontroller og rettigheter for delte ressurser

For å sikre at brukere ikke får tilgang til uønskede ressurser, bør du bruke strenge tilgangskontroller. Samba bruker konfigurasjonsfilen /etc/samba/smb.conf, hvor du kan definere regler for tilgang og tillatelser.

Ved hjelp av spesifikk syntaks kan du definere hvilke ressurser som skal deles, hvilke brukere eller grupper som skal ha tilgang, og om ressursen kan leses, skrives til eller vises. Her er et eksempel på hvordan du kan definere en ressurs og implementere tilgangskontroller:

[sambashare]

comment= Samba Example

path = /home/your_username/sambashare

browseable = yes

writable = yes

valid users = @groupname

I eksemplet over definerer vi en ny delingsmappe med en angitt sti, og begrenser tilgangen til en spesifikk gruppe. Det finnes flere andre metoder for å konfigurere tilgang til delinger. Du kan finne mer informasjon i vår guide om hvordan du setter opp en nettverksdelt mappe på Linux med Samba.

3. Bruk sterke og unike passord for SMB-brukerkontoer

Det er avgjørende for sikkerheten å ha robuste passordretningslinjer for SMB-brukerkontoer. Som systemadministrator bør du oppfordre alle brukere til å opprette sterke, unike passord.

For å effektivisere prosessen kan du bruke verktøy for automatisk generering av passord. Du bør også vurdere å rotere passordene jevnlig for å redusere risikoen for datainnbrudd og uautorisert tilgang.

4. Oppdater Linux og Samba jevnlig

En enkel, men effektiv måte å beskytte seg mot cyberangrep er å sørge for at du bruker oppdaterte versjoner av kritisk programvare. SMB er et populært mål for angripere og er utsatt for sårbarheter.

Det har vært flere alvorlige SMB-sårbarheter som har ført til fullstendig systemkompromittering eller tap av konfidensielle data. Det er viktig å holde både operativsystemet og de kritiske tjenestene oppdatert.

5. Unngå å bruke SMBv1-protokollen

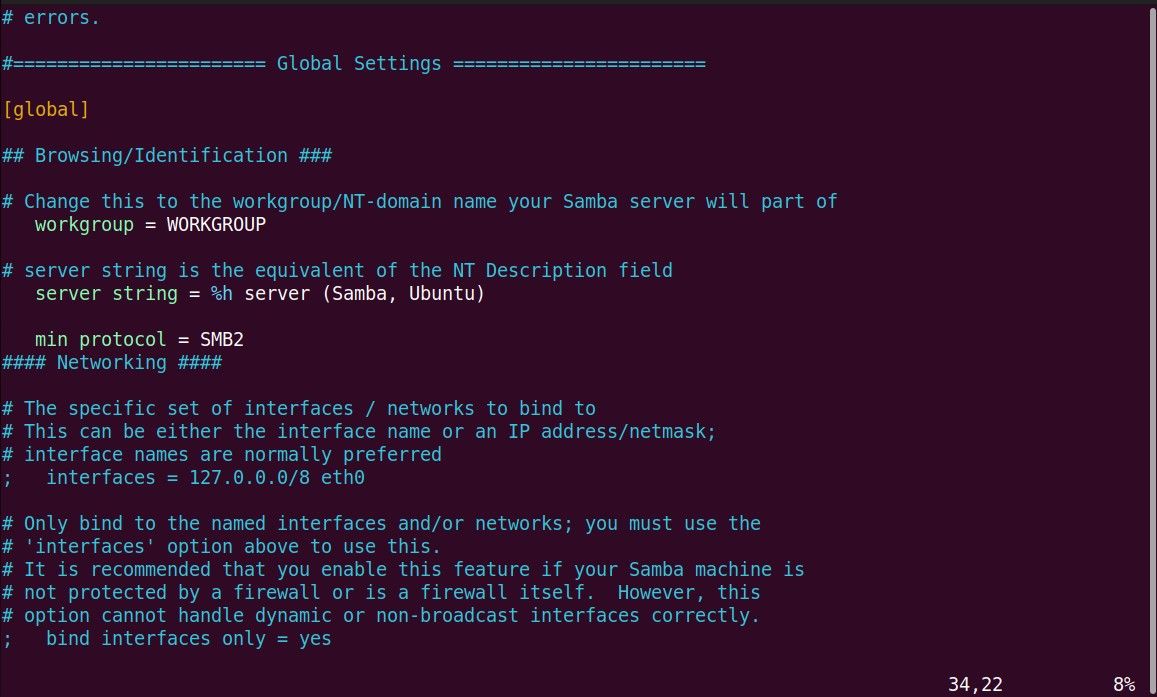

SMBv1 er en usikker protokoll. Ved bruk av SMB, enten på Windows eller Linux, bør du unngå SMBv1 og kun bruke SMBv2 eller nyere versjoner. For å deaktivere SMBv1, legg til følgende linje i konfigurasjonsfilen:

min protocol = SMB2

Dette sikrer at minimumsprotokollnivået som brukes, vil være SMBv2.

6. Håndhev brannmurregler for å begrense tilgangen til SMB-porter

Konfigurer brannmuren din til å kun tillate tilgang til SMB-porter (vanligvis port 139 og 445) fra klarerte kilder. Dette forebygger uautorisert tilgang og reduserer risikoen for SMB-baserte angrep fra eksterne trusler.

Vurder også å installere et IDS-system sammen med en dedikert brannmur for bedre kontroll og loggføring av nettverkstrafikk. Hvis du er usikker på hvilken brannmur du skal bruke, finnes det flere gode, gratis alternativer for Linux.

7. Implementer nettverkssegmentering for å isolere SMB-trafikk fra usikre nettverk

Nettverkssegmentering innebærer å dele et datanettverk i flere mindre delnett for å forbedre sikkerheten, ytelsen og administrerbarheten.

For å isolere SMB-trafikk fra uklarerte nettverk, kan du opprette et eget nettverkssegment for SMB-trafikk og konfigurere brannmurregler for å kun tillate SMB-trafikk til og fra dette segmentet. Dette gir deg bedre kontroll og overvåking av SMB-trafikk.

På Linux kan du bruke iptables eller lignende verktøy for å konfigurere brannmurregler som styrer trafikkflyten mellom ulike nettverkssegmenter. Du kan opprette regler som tillater SMB-trafikk til og fra SMB-segmentet, samtidig som all annen trafikk blokkeres. Dette vil effektivt isolere SMB-trafikken fra uklarerte nettverk.

8. Overvåk SMB-logger for mistenkelig aktivitet og sikkerhetshendelser

Overvåking av SMB-logger for mistenkelig aktivitet og sikkerhetshendelser er en viktig del av nettverkssikkerheten. SMB-logger inneholder informasjon om SMB-trafikk, som filtilgang, autentisering og andre hendelser. Regelmessig overvåking kan hjelpe deg med å identifisere og håndtere potensielle trusler.

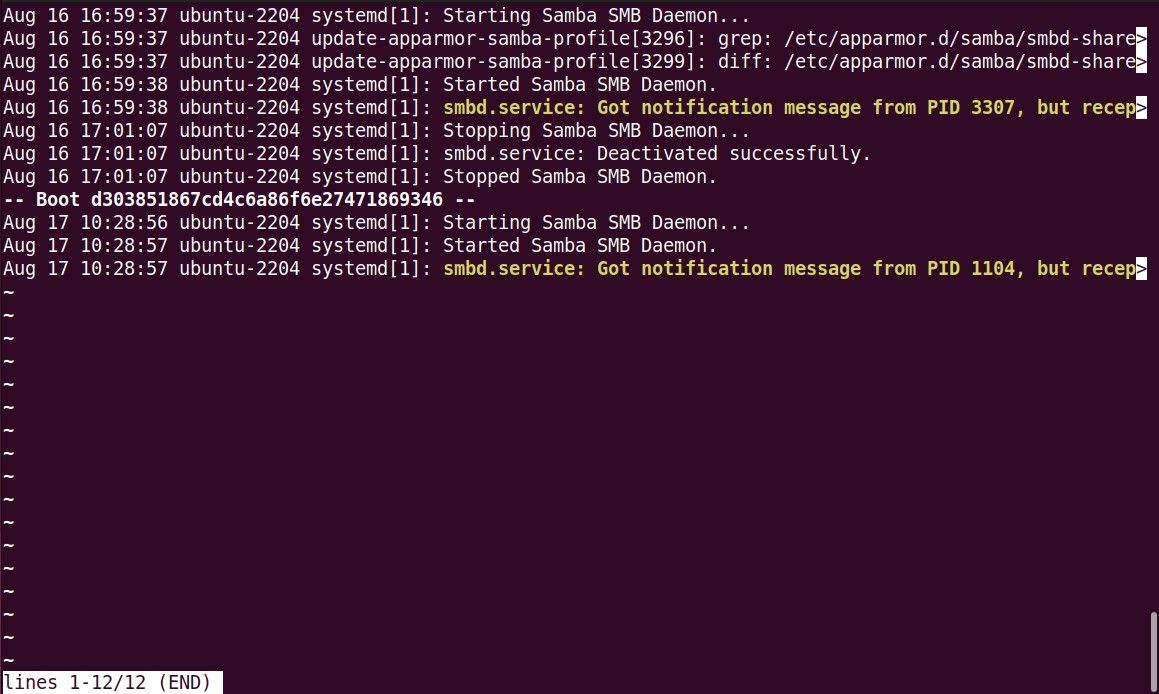

På Linux kan du bruke journalctl-kommandoen og filtrere utdata med grep-kommandoen for å vise og analysere SMB-logger.

journalctl -u smbd.service

Dette viser loggene for smbd.service-enheten, som er ansvarlig for å administrere SMB-trafikk. Du kan bruke -f-alternativet for å følge loggene i sanntid, eller -r-alternativet for å se de nyeste logginnleggene først.

For å søke etter spesifikke hendelser i loggene, kan du sende utdata fra journalctl-kommandoen til grep. For eksempel, for å finne mislykkede autentiseringsforsøk, kan du kjøre:

journalctl -u smbd.service | grep -i "authentication failure"

Dette vil vise alle logginnlegg som inneholder teksten «autentiseringsfeil», slik at du raskt kan identifisere mistenkelig aktivitet eller brute-force-forsøk.

9. Begrens bruk av gjestetilgang og anonyme forbindelser

Gjestetilgang gir brukere tilgang til Samba-serveren uten brukernavn eller passord, mens anonyme forbindelser tillater tilkobling uten autentisering.

Begge alternativene utgjør en sikkerhetsrisiko dersom de ikke håndteres korrekt. Vi anbefaler å deaktivere disse. Du må legge til eller endre noen linjer i Samba-konfigurasjonsfilen. I den globale delen av smb.conf-filen bør du legge til eller endre følgende:

map to guest = never

restrict anonymous = 2

10. Implementer vertsbaserte begrensninger

Som standard kan en tilgjengelig Samba-server nås av alle verter (IP-adresser) uten begrensninger. Med tilgang menes her etablering av en forbindelse, ikke direkte tilgang til ressurser.

For å tillate tilgang for bestemte verter og nekte andre, kan du bruke alternativene «hosts allow» og «hosts deny». Her er syntaksen du kan legge til i konfigurasjonsfilen:

hosts allow = 127.0.0.1 192.168.1.0/24

hosts deny = 0.0.0.0/0

Her ber du Samba om å nekte alle tilkoblinger, bortsett fra de som kommer fra den lokale verten og 192.168.1.0/24-nettverket. Dette er også en av de grunnleggende måtene å sikre SSH-serveren din på.

Nå vet du hvordan du sikrer din Samba Linux-server

Linux er et utmerket valg for hosting av servere. Men når du jobber med servere, må du være forsiktig og ekstra oppmerksom, siden Linux-servere ofte er mål for trusselaktører.

Det er viktig å investere tid i å styrke nettverket ditt og sikre dine Linux-servere. I tillegg til å konfigurere Samba korrekt, finnes det en rekke andre tiltak du bør iverksette for å sikre at din Linux-server er beskyttet mot angrep.