I dag har trusler mot cybersikkerhet økt betraktelig. Fjernarbeid, IoT-enheter, virtuelle nettverk og edge computing presenterer ulike sikkerhetsutfordringer. Den nåværende sikkerhetsstrukturen din er kanskje ikke tilstrekkelig for å håndtere disse problemene. Her kommer Cybersecurity Mesh Architecture (CSMA) inn som en ny tilnærming for å styrke organisasjonens sikkerhet.

Hva er Cybersecurity Mesh Architecture, hvilke fordeler gir den, og hvordan kan du implementere den? La oss undersøke det.

Cybersecurity Mesh Architecture

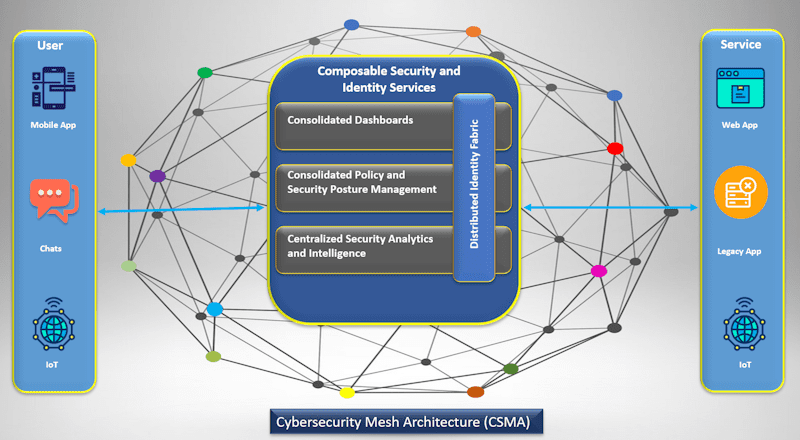

Cybersecurity Mesh Architecture (CSMA) er et sikkerhetsrammeverk foreslått av Gartner. Det gir organisasjoner en fleksibel og skalerbar tilnærming for å sikre IT-infrastrukturen mot angrep.

Bildekilde: OpenText

Bildekilde: OpenText

CSMA fungerer ved å implementere distribuerte sikkerhetskontroller. Dette oppnås ved å sentralisere data og kontroll, noe som fremmer et bedre samarbeid mellom de ulike sikkerhetsverktøyene du bruker.

Dermed forbedrer organisasjoner sin evne til å oppdage sikkerhetshendelser, reagere raskere på trusler, og opprettholde en konsistent policy og håndtering.

CSMA gir også bedrifter mulighet til å ha adaptiv og detaljert tilgangskontroll for å bedre beskytte IT-ressursene.

Grunnleggende Lag i CSMA

Cybersecurity Mesh Architecture (CSMA) presenterer et sikkerhetsrammeverk som er skalerbart, fleksibelt og sammensatt. Dette gjør at ulike sikkerhetskontroller og verktøy kan fungere sammen.

De fire grunnleggende lagene i CSMA definerer de viktigste sikkerhetsmålene og funksjonene.

#1. Sikkerhetsanalyse og Intelligens

Det første laget, sikkerhetsanalyse og intelligens, samler og analyserer data fra ulike sikkerhetsløsninger i en organisasjon.

CSMA har sentralisert administrasjon, som gjør det mulig for organisasjoner å samle, aggregere og analysere store datamengder fra et sentralt sted.

Sikkerhetsinformasjon og hendelsesadministrasjon (SIEM) kan analysere disse dataene og utløse passende reaksjoner for å redusere trusler.

#2. Distribuert Identitetsstruktur

Det distribuerte identitetsstrukturlaget håndterer desentralisert identitetsadministrasjon, katalogtjenester, adaptiv tilgang, identitetskontroll og rettighetsstyring.

Disse verktøyene bestemmer hvem som har tilgang til data, hvor data skal brukes og endres. Samtidig hjelper de sikkerhetsteamene med å skille mellom ondsinnede aktører og legitime brukere.

Kort sagt, fokuserer dette laget på å gi identitets- og tilgangsadministrasjon, som er essensielt for en «zero trust» sikkerhetstilnærming.

#3. Konsolidert Policy- og Holdningsstyring

For å håndheve en sentral sikkerhetspolicy på tvers av forskjellige miljøer, må du oversette policyen til konfigurasjoner og regler for hvert miljø eller sikkerhetsverktøy.

Laget for konsolidert policy- og holdningsstyring oversetter policyen din til de nødvendige reglene og konfigurasjonsinnstillingene for hvert spesifikke sikkerhetsverktøy eller miljø. I tillegg kan det tilby dynamiske autorisasjonstjenester.

#4. Konsoliderte Dashbord

Hvis organisasjonen din har implementert frakoblede sikkerhetsløsninger, må du veksle mellom ulike dashbord. Dette kan hindre sikkerhetsoperasjoner.

Dette laget tilbyr et enkelt dashbord for å vise og administrere organisasjonens sikkerhetssystem.

Dette gjør at sikkerhetsteamet kan oppdage, undersøke og håndtere sikkerhetshendelser mer effektivt.

Hvorfor Organisasjoner Trenger CSMA

98 % av store selskaper bruker, eller planlegger å bruke, minst to skyinfrastrukturer, og 31 % bruker allerede fire eller flere skyinfrastrukturer.

Organisasjoner i dag kan ikke fungere ordentlig uten ressurser utenfor sine egne lokaler.

Enheter som brukes, fra IoT-verktøy til WAN, opererer både i og utenfor fysiske lokasjoner.

Organisasjoner må derfor finne måter å utvide sikkerhetskontrollene til enheter og verktøy utenfor sitt fysiske område. Dette er nødvendig for å beskytte nettverk og enheter mot løsepengevirus, distribuerte tjenestenektangrep (DDoS), phishing-angrep og andre sikkerhetstrusler.

CSMA kan hjelpe organisasjonen din med å håndtere en rekke angrep. Det lar sikkerhetsteamet administrere både synlige og skjulte trusler i skyen. Metoden er ideell for å beskytte spredte digitale IT-ressurser i skyen og lokalt.

Implementering av CSMA sikrer at sikkerhetspolicyer og praksis håndheves for alle sikkerhetsverktøy og miljøer bedriften din bruker.

Alle sikkerhetsløsninger i organisasjonen din vil samarbeide for å gi overlegen trusselintelligens og responsteknologi.

Med ett enkelt dashbord kan sikkerhetsekspertene dine overvåke hele sikkerhetssystemet til organisasjonen din.

Nøkkelfunksjoner i Cybersecurity Mesh

Nedenfor er nøkkelfunksjonene i CSMA:

- Ved å implementere CSMA utvider sikkerhetskontrollene beskyttelsen utover den fysiske plasseringen.

- CSMA beskytter individuelle enheter og identiteter i stedet for bare bedriftens nettverk. Denne tilnærmingen reduserer risikoen for uautorisert tilgang til arbeidsenheter og kompromittert legitimasjon.

- CSMA tilbyr dynamisk og adaptiv sikkerhet. Etter hvert som sikkerhetslandskapet endres, justerer CSMA sikkerhetsverktøy basert på kontekstuell informasjon og risikovurdering for å redusere nye sikkerhetstrusler.

- CSMA tilbyr en skalerbar og fleksibel tilnærming til cybersikkerhet. Med CSMA på plass kan du raskt skalere distribusjonen og integrasjonen av sikkerhetsverktøy. Dette gir bedriften din et sterkere sikkerhetsnivå som takler sikkerhetsutfordringer i det digitale miljøet.

- CSMA fremmer samhandling mellom ulike individuelle sikkerhetsverktøy og -tjenester. Dette sikrer samarbeid og kommunikasjon mellom sikkerhetsverktøy for å oppnå bedre sikkerhet.

Organisasjoner kan forbedre sikkerheten med CSMA, og håndtere utfordringer knyttet til distribuerte systemer, skytjenester, IoT og cybertrusler.

Fordeler med CSMA

Nedenfor er de lovende fordelene ved å implementere CSMA:

Omfattende Sikkerhet

CSMA er en fleksibel sikkerhetstilnærming som dekker behovene i moderne IT-miljøer. Den er tilpasset for å beskytte hvert endepunkt, og dens desentraliserte design dekker enheter utenfor det sentrale nettverket.

CSMA tilpasser seg raskt endrede trusler ved å integrere ulike verktøy og fremme interoperabilitet.

Den er skalerbar, dekker økende organisasjonsbehov og tar en proaktiv holdning til å forutse potensielle risikoer.

CSMA sikrer en konsekvent og omfattende sikkerhetsposisjon som følger dagens utfordringer og nye trusler, noe som gjør den til en helhetlig tilnærming til cybersikkerhet.

Skalerbarhet

CSMA muliggjør sømløs integrering av nye sikkerhetsløsninger i bedriften din.

Etter hvert som IT-systemer utvides, inkludert eksterne og skybaserte plattformer, opprettholder CSMA konsekvent sikkerhet.

CSMA er en fremtidsrettet løsning. Den utvikler seg med organisasjonens skiftende behov og nye trusler.

Tilpasningsevnen sikrer at bedriftens sikkerhet forblir robust og i takt med det stadig utviklende IT-landskapet.

Forbedret Samarbeid

CSMA forbedrer kommunikasjonen mellom en organisasjons sikkerhetssystemer. Dette øker trusseldeteksjonen og responstiden.

Ved å koble sammen ulike sikkerhetsverktøy, reagerer CSMA på trusler og forhindrer dem aktivt, noe som fører til et sterkere og mer proaktivt forsvar.

Forbedret Effektivitet

CSMA effektiviserer sikkerheten ved å forene ulike verktøy. Dette hindrer sikkerhetspersonell i å hele tiden veksle mellom plattformer, og øker effektiviteten.

Med dette sentraliserte systemet kan team bedre distribuere løsninger og allokere ressurser til viktige sikkerhetsutfordringer, og dermed styrke organisasjonens forsvar.

Bedre Identitets- og Tilgangsstyring

CSMA styrker Identity and Access Management (IAM) ved å tilpasse seg «zero trust»-modellen, og muliggjør skalerbare og tilpasningsdyktige tilgangskontrollpolicyer.

Den legger til rette for mikrosegmentering for detaljert tilgangskontroll, desentraliserer tilgangsbeslutninger og gir adaptiv tilgang med sanntidsovervåking.

I tillegg forbedrer CSMA sin motstandskraft og integrasjonsevner, og styrker IAMs evne til å beskytte ressurser og administrere brukeridentiteter effektivt. Dette skaper et robust sikkerhetsrammeverk for moderne organisasjoner.

Enkel Implementering

CSMA gir et rammeverk for rask distribusjon av sikkerhetsløsninger. Den fleksible designen tilpasser seg endrede forretnings- og sikkerhetskrav. Dette sikrer at bedriften din alltid har effektive løsninger mot kjente og ukjente trusler.

Kostnadseffektiv Løsning

Cybersecurity Mesh er kostnadseffektiv på grunn av skalerbarheten og kompatibiliteten med eksisterende systemer.

Du investerer basert på dine gjeldende sikkerhetsbehov, og ettersom organisasjonen din vokser, kan du utvide sikkerhetsnettverket uten betydelige kostnader.

Dette gjør det til et økonomisk valg for både kortsiktige og langsiktige sikkerhetskrav.

Hvordan Implementere CSMA

Nedenfor er trinnene for å implementere Cybersecurity Mesh Architecture i bedriften din:

#1. Vurder Angrepsoverflaten Din

Først må du undersøke det eksisterende systemet for å identifisere sikkerhetssvakheter.

Lag en liste over alle ressurser i organisasjonen din, fra databehandlingsevner til lagrede data. Ranger deretter hver ressurs basert på dens betydning og alvoret i risikoen.

Denne grundige vurderingen av angrepsoverflaten sikrer målrettet innsats der det er mest nødvendig.

#2. Kjøp Sikkerhetsverktøy

Når du har identifisert angrepsoverflaten, er neste trinn å investere i pålitelige sikkerhetsverktøy og teknologi.

Du bør velge blant følgende verktøy for å forbedre sikkerheten til ressursene dine:

Informasjonssikkerhetsverktøy

Disse verktøyene sørger for at sensitive data i bedriften din er beskyttet.

Du må kanskje ha et styringssystem for informasjonssikkerhet på plass. Du bør også investere i datasikkerhetsløsninger og e-postsikkerhetsløsninger for å beskytte data i din bedrift.

Autentiseringsverktøy

Du må implementere ulike autentiseringsverktøy i bedriften din for å sikre at bare autentiserte og autoriserte brukere får tilgang til IT-infrastrukturen din.

Vanligvis krever bedrifter passordbehandlere og multifaktorautentisering for å sikre sikkerhet på applikasjonsnivå.

Du kan undersøke disse populære autentiseringsplattformene for å velge den rette løsningen for din bedrift.

Les mer: JWT vs. OAuth: Hvilket er best for optimal nettsikkerhet

Nettverkssikkerhetsløsninger

Nettverkssikkerhet krever kontinuerlig overvåking av nettverket. Gjennom kontinuerlig overvåking kan sikkerhetseksperter oppdage svakheter og potensielle trusler, og legge til rette for forebyggende tiltak.

Sikkerhetsspesialister kan implementere verktøy som SIEM (Security Information and Event Management) og NDR (Network Detection and Response).

Observasjon av innkommende og utgående datapakker er avgjørende for å identifisere skadelig trafikk og iverksette nødvendige forsvarsmekanismer.

SIEM-løsninger varsler om uregelmessigheter, som uautoriserte inntrengninger eller gjentatte mislykkede påloggingsforsøk.

Endepunktsikkerhetsverktøy

Endepunktsikkerhet er viktig i dag siden selskaper har spredte ressurser.

Ifølge Ponemon Institute-forskning har 68 % av bedriftene opplevd ett eller flere endepunktsangrep som har kompromittert IT-infrastrukturer eller dataressurser.

CSMA krever implementering av endepunktdeteksjon og -respons (EDR)-verktøy for å styrke endepunktsikkerheten.

Løsninger for Sikkerhetskopiering og Katastrofegjenoppretting

Etter uventede sikkerhetsbrudd er et system for sikkerhetskopiering og katastrofegjenoppretting viktig for å hente viktige forretningsdata.

I samarbeid vil sikkerhets- og forretningsutviklingsteamene utarbeide en plan for sikkerhetskopiering og katastrofegjenoppretting. Dette utnytter de beste løsningene og verktøyene for sikkerhetskopiering og katastrofegjenoppretting.

#3. Fokus på Interoperabilitet

Når du implementerer CSMA, innebærer prioritering av interoperabilitet at ulike sikkerhetsverktøy og -systemer kan kommunisere og samarbeide sømløst.

Organisasjoner kan integrere ulike sikkerhetsløsninger, både lokalt og skybasert, ved å standardisere protokoller, dataformater og grensesnitt.

Denne sammenkoblede strukturen effektiviserer sikkerhetsoperasjonene og gir et mer omfattende forsvar, ettersom informasjon fra ulike kilder samarbeider for å identifisere, redusere og svare på trusler.

#4. Desentraliser Identifikasjonshåndtering

For å sikre at bare autoriserte brukere får tilgang til bedriftens nettverk, er det viktig å ha et desentralisert identitetsadministrasjonssystem på plass.

Implementering av autentiseringsprotokoller, «zero trust» nettverkssikkerhet, identitetsbevis og andre tiltak kan bidra til å skape et robust sikkerhetssystem utover perimetersikkerhet i CSMA.

#5. Sentraliser Administrasjon av Sikkerhetspolicy

Når du implementerer CSMA, betyr sentralisering av sikkerhetspolicyer at du konsoliderer regler og protokoller fra ulike verktøy og endepunkter til et enhetlig system eller plattform.

Denne enhetlige tilnærmingen sikrer konsekvent håndhevelse av policyer i hele organisasjonen, uavhengig av nettets desentraliserte natur.

Ved å strømlinjeforme oppdateringer, revisjoner og modifikasjoner på ett sted, kan du sikre ensartede sikkerhetstiltak.

Dermed kan sikkerhetsteamet ditt raskt reagere på nye trusler og redusere potensielle sårbarheter som skyldes ulike policyimplementeringer.

#6. Styrk Perimetersikkerheten

I CSMA innebærer styrking av perimetersikkerhet å forbedre forsvaret rundt individuelle endepunkter i stedet for bare bedriftens nettverk.

Dette betyr å utstyre hver enhet, applikasjon eller datakilde med egne sikkerhetsprotokoller, ofte støttet av brannmurer, systemer for inntrengningsdeteksjon og -forebygging, avansert kryptering, osv.

Ved å bruke et «zero trust»-prinsipp, der hver tilgangsforespørsel verifiseres uavhengig av kilden, og integrere kontinuerlig overvåking og regelmessige oppdateringer, sikrer CSMA en forsterket perimetersikkerhet, tilpasset den desentraliserte naturen i moderne IT-miljøer.

Utfordringer ved Implementering av CSMA

Selv om implementering av CSMA har mange fordeler, følger det også med en rekke utfordringer:

- Etablering og administrasjon av et desentralisert sikkerhetssystem kan være komplisert, spesielt i store miljøer.

- Integrering av eldre systemer med ny teknologi under CSMA-rammeverket kan skape kompatibilitetsproblemer.

- CSMA kan kreve spesialiserte ferdigheter, noe som kan føre til mangel på fagfolk med erfaring innen dette oppsettet.

- Å sikre enhetlig policyhåndheving i et distribuert rammeverk kan være en vanskelig oppgave.

- Ulike sikkerhetsløsninger samarbeider kanskje ikke sømløst, noe som kan føre til sikkerhetshull.

Til tross for disse utfordringene kan organisasjoner implementere CSMA og dra nytte av fordelene gjennom grundig planlegging, tilstrekkelig opplæring og kontinuerlig overvåking.

Konklusjon

Cybersecurity Mesh Architecture er et svært tilpasningsdyktig og praktisk rammeverk for å utvide sikkerheten på tvers av dine distribuerte IT-ressurser med et enhetlig sett med teknologier.

CSMA får individuelle sikkerhetsløsninger til å fungere sammen for å tilby overlegen sikkerhet for IT-ressurser som befinner seg lokalt og i skyen. Det er derfor ingen grunn til at organisasjonen din ikke skal ta i bruk CSMA.

I tillegg bør du sørge for at alle i bedriften din følger beste praksis for cybersikkerhet for å forebygge sikkerhetstrusler.