Viktige Punkter

- Fremveksten av uautoriserte appmodifikasjoner for Signal og Telegram har tiltrukket seg nettaktører med onde hensikter som sprer skadelig programvare og overvåker uvitende brukere.

- Enkelte falske Telegram-modifikasjoner som er infisert med spionprogrammer, har lekket brukernes konfidensielle data, mens falske Signal-modifikasjoner har gjort det mulig for hackere å logge seg inn på ofrenes Signal-kontoer.

- For å beskytte deg mot falske Signal- og Telegram-applikasjoner, bør du alltid undersøke utviklere, sjekke rangeringer og tilbakemeldinger, unngå tredjeparts app-butikker, nøye gå gjennom apptillatelser og benytte sikkerhetsprogramvare.

Signal og Telegram er to av verdens mest brukte sikre meldingsapplikasjoner. De har forpliktet seg til å verne om brukernes personvern, er lett tilgjengelige og har mange spennende funksjoner.

Det er imidlertid menneskets natur å alltid ønske seg mer. En økning i uautoriserte appmodifikasjoner for Signal og Telegram, som lover flere funksjoner, har vunnet terreng blant brukerne, noe som har blitt utnyttet av nettaktører som distribuerer skadelig programvare og annet.

Hva er appmodifikasjoner?

Appmodifikasjoner er ikke nødvendigvis en dårlig idé i seg selv. Programvare modifiseres ofte av teknologientusiaster, tredjepartsutviklere og fans. Dette gjøres gjerne av dem som føler at den grunnleggende applikasjonen mangler visse funksjoner eller inneholder unødvendige funksjoner som påvirker ytelsen negativt.

Noen programvarefirmaer misliker konseptet og gjør sitt ytterste for å stoppe de modifiserte versjonene av deres produkter. Andre er mer åpne for det og oppfordrer utviklere til å skape sine egne klienter eller modifiserte versjoner av den samme applikasjonen.

Hvordan opererer spionprogramvare i Telegram- og Signalkopier?

Her begynner ting å bli alvorlig: nettaktører har oppdaget at det finnes et marked for appmodifikasjoner og utnytter dette til å spre skadelig programvare. Dette er nettopp det som har skjedd med visse Telegram-kopier, som ble avdekket av cybersikkerhetsfirmaet Kaspersky, som publiserte sine resultater i september 2023. I mellomtiden oppdaget ESET i august 2023 at trusselaktører også skaper falske Signal-modifikasjoner for å overvåke uvitende brukere.

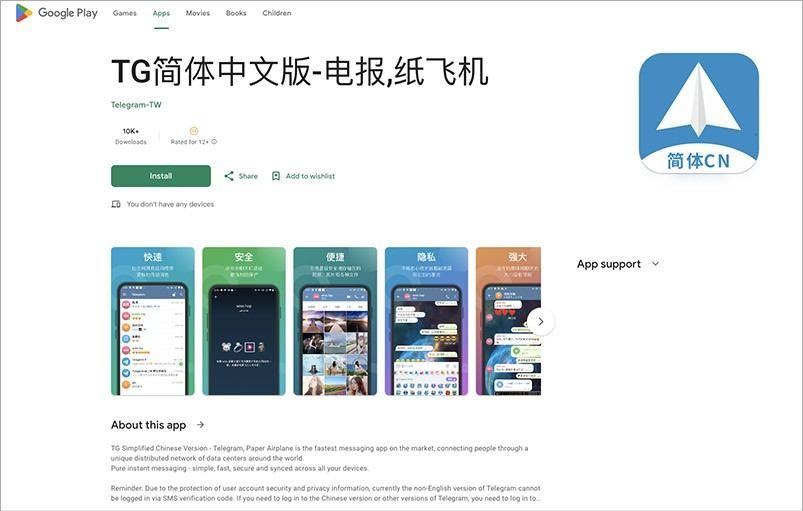

Falske Telegram-modifikasjoner dukket opp i Google Play som applikasjonsversjoner for tradisjonell kinesisk, uigurisk og forenklet kinesisk. Den ondsinnede utvikleren anstrengte seg for å virke overbevisende ved å bruke bilder som lignet dem Telegram bruker i sine offisielle kanaler, mens applikasjonsbeskrivelsene var skrevet på de nevnte språkene. Modifikasjonen ble markedsført som en raskere og lettere versjon av Telegram.

Kort sagt, det så ut som en fullt ut legitim modifikasjon, lik dem Telegram selv støtter og oppmuntrer utviklere til å skape. Men det var en betydelig forskjell: den falske Telegram-applikasjonen hadde en vesentlig annerledes kode, noe som gjorde det mulig for skaperne å overvåke alle som lastet den ned og brukte den. De som gjorde feilen med å installere denne modifikasjonen, fikk kontaktene, meldingene, filene, navnene og telefonnumrene sine avslørt. All denne informasjonen ble overført til trusselaktøren mens folk brukte applikasjonen.

Bildekredit: Kaspersky

Bildekredit: Kaspersky

Med Signal valgte trusselaktøren en litt annen tilnærming. De designet en modifikasjon kalt Signal Plus Messenger og skapte et falskt nettsted for å virke mer legitimt. Den skadelige programvaren som ble funnet i den falske Signal-modifikasjonen var utvilsomt farligere enn i den falske Telegram-applikasjonen, da den gjorde det mulig for skaperne å logge seg inn på målets Signal-konto.

Begge modifikasjonene kan klassifiseres som spionprogrammer, en type skadelig programvare som er utviklet for å samle informasjon om målet uten deres viten eller samtykke.

ESET og Kaspersky mener at den samme hackergruppen, GREF, sto bak begge modifikasjonene, i tillegg til flere andre ondsinnede applikasjoner. Gruppen skal ha forbindelser til den kinesiske regjeringen og distribuerer vanligvis ondsinnet kode som har blitt identifisert som BadBazaar.

Hvorfor er spionprogramvare inkludert i disse Telegram- og Signal-applikasjonene?

Hvorfor distribuerer de disse ondsinnede modifikasjonene? Ifølge ESET-rapporten er en av hovedårsakene å spionere på etniske minoriteter i Kina.

De falske applikasjonene ble senere fjernet fra Google Play Store og Samsung Galaxy Store, men skaden var allerede skjedd. Det er trygt å anta at de ble lastet ned av tusenvis av mennesker (over hele verden, ikke bare i Kina) hvis private data ble avslørt og sannsynligvis havnet i hendene på den kinesiske regjeringen.

Det er selvfølgelig andre svindlere som distribuerer modifikasjoner som er drevet av spionprogramvare, og de fleste av dem er økonomisk motiverte. Det virkelige spørsmålet er, hvordan kunne disse ondsinnede applikasjonene dukke opp i to store, anerkjente app-butikker i utgangspunktet? Har ikke disse butikkene moderatorer som har som oppgave å identifisere ondsinnet kode?

Googles trendrapport for juli [PDF] ga en forklaring, der det ble sagt at forskerne avdekket at trusselaktører omgår sikkerhetskontroller gjennom versjonskontroll. Dette betyr at de først skaper fullt ut legitime modifikasjoner og deretter injiserer skadelig programvare via en oppdatering. Selvfølgelig bør alle oppdateringer også analyseres av Google før godkjenning, men selskapet har åpenbart problemer med å fjerne sin app-butikk for skadelig programvare.

Hvordan kan du beskytte deg mot falske Signal- og Telegram-applikasjoner?

Det at disse spesifikke Signal- og Telegram-modifikasjonene ikke lenger er tilgjengelige i Google Play Store og Samsung Galaxy Store, betyr ikke så mye, siden det er mer enn sannsynlig at de vil dukke opp igjen i en eller annen form. Selv om de ikke gjør det, vil andre falske modifikasjoner ta deres plass.

For å være trygg må du vite hvordan du skiller mellom ekte og falske applikasjoner, legitime modifikasjoner og dem som inneholder skadelig programvare.

1. Undersøk utvikleren

Før du laster ned en modifisert applikasjon, bør du undersøke litt om menneskene bak den. Er de pålitelige? Hvem er de? Er aktivitetene deres godkjent av den opprinnelige utvikleren?

2. Sjekk rangeringer og tilbakemeldinger

Det er alltid lurt å se hva andre sier, og sjekke rangeringer og tilbakemeldinger. Dette er ikke en feilfri metode, men det kan likevel hjelpe deg med å avgjøre om modifikasjonen du ønsker å laste ned er trygg.

3. Unngå tredjeparts app-butikker

Som en generell tommelfingerregel bør du unngå å laste ned programvare fra tredjeparts app-butikker eller tilfeldige nettsteder. Google Play Store kan ha sine problemer, men den har også visse beskyttelsesmekanismer på plass og er et mye tryggere alternativ. Med det sagt, finnes det noen få anerkjente nettsteder for trygge APK-nedlastinger.

4. Gå gjennom apptillatelser

Applikasjoner som Signal og Telegram er bygget rundt personvern, og de vil aldri be om uvanlige tillatelser. En ondsinnet modifikasjon kan derimot gjøre det. For å sjekke om en mistenkelig applikasjon ber om uvanlige tillatelser, naviger til Innstillinger > Apper, finn den aktuelle applikasjonen og trykk på den. Alternativt kan du trykke lenge på applikasjonen på startskjermen og velge Appinfo > Tillatelser. På grunn av variasjoner i hvordan Android fungerer på forskjellige enheter, kan menynavnene og prosessene variere litt, men den generelle prosessen vil være den samme.

5. Benytt sikkerhetsprogramvare

Selv om du gjør feilen med å laste ned en spionprogramvareinfisert appmodifikasjon, kan sikkerhetsprogramvare være i stand til å beskytte deg. Det finnes flere gratis antivirus-applikasjoner for Android som vil gjøre jobben.

Vær forsiktig med modifiserte applikasjoner

Modifiserte applikasjoner gir brukere muligheten til å oppleve programvare på en ny måte, men de kan også utgjøre en sikkerhetsrisiko. Dette betyr ikke at du bør unngå modifiserte versjoner av populære applikasjoner helt, men du må være ekstra forsiktig.

Signal og Telegram er langt foran andre meldingsapplikasjoner når det gjelder sikkerhet og personvern. For den gjennomsnittlige personen er de bra nok som de er.