La oss utforske 192.168.1.1 og undersøke de beste metodene for å sikre maksimal sikkerhet.

Hver enhet som kobler seg til internett, krever en unik identitet, som vi kjenner som en IP-adresse. Det finnes hovedsakelig to typer: offentlige og private.

Offentlige IP-adresser gjør det mulig for enheter å kommunisere med resten av internett. Private IP-adresser, derimot, er ment for intern kommunikasjon i et nettverk.

Dette private adressenettverket brukes av en WiFi-ruter, som distribuerer internettforbindelse til alle enheter som er tilkoblet og danner et lokalt nettverk.

Hvilken rolle spiller 192.168.1.1 i dette?

192.168.1.1 er en standard IP-adresse (også kalt standard gateway) som ofte er tildelt ruteren i det private nettverket.

Det finnes også andre adresser, som for eksempel 10.10.0.1, men 192.168… er det vanligste valget for mange ruterprodusenter.

For vanlige brukere er det primære målet å få tilgang til ruterens administrasjonsgrensesnitt for å konfigurere nettverksinnstillinger. De nøyaktige tilpasningsalternativene vil likevel variere avhengig av rutermodell og produsent.

På en Windows-datamaskin kan du åpne ledeteksten og skrive kommandoen «ipconfig/all» for å finne standard gateway for den aktive nettverkstilkoblingen.

Du kan deretter velge å la innstillingene være som de er, eller gjøre noen justeringer for å oppnå et mer sikkert og effektivt hjemmenettverk.

Etablering av et robust hjemmenettverk

Det er ikke vanlig at folk bekymrer seg for at WiFi-ruteren deres kan bli hacket.

Siden ruteren er inngangsporten til hjemmenettverket ditt, er det rimelig å anta at alle tilkoblede enheter blir sårbare dersom ruteren blir kompromittert.

Likevel finnes det alltid tiltak du kan ta for å styrke sikkerheten.

Endre standardpassordet

Å endre det standard passordet til et sterkere, er det første steget alle brukere bør ta umiddelbart.

De spesifikke trinnene kan variere avhengig av ruterens grensesnitt.

Du finner som regel disse alternativene under seksjoner som «sikkerhet», «vedlikehold» eller lignende.

Hvis du har glemt det opprinnelige passordet, prøv vanlige passord som «passord», «admin» eller «root». Eventuelt kan du kontakte din internettleverandør for mer informasjon. Standardpassordet er også noen ganger skrevet under enheten eller på esken.

Du kan også bruke smarttelefonen for å finne det aktive passordet.

For iPhone, gå til Innstillinger > Wi-Fi, og trykk på 🛈-ikonet ved siden av det tilkoblede nettverket. Trykk deretter på «passord» for å avsløre det.

For Android, gå til Innstillinger > Nettverk og Internett, og trykk på det aktive Wi-Fi-nettverket. Trykk deretter på tannhjulikonet, og deretter på «Del». Dette vil vise en QR-kode for Wi-Fi-deling, med passordet angitt under.

Vær oppmerksom på at denne prosedyren gjelder standard Android, og kan variere noe avhengig av din spesifikke Android-versjon.

Og ja, hvorfor ikke også endre påloggingsbrukernavnet?

Noen rutere fra Internett-leverandører tillater kanskje ikke endring av brukernavnet.

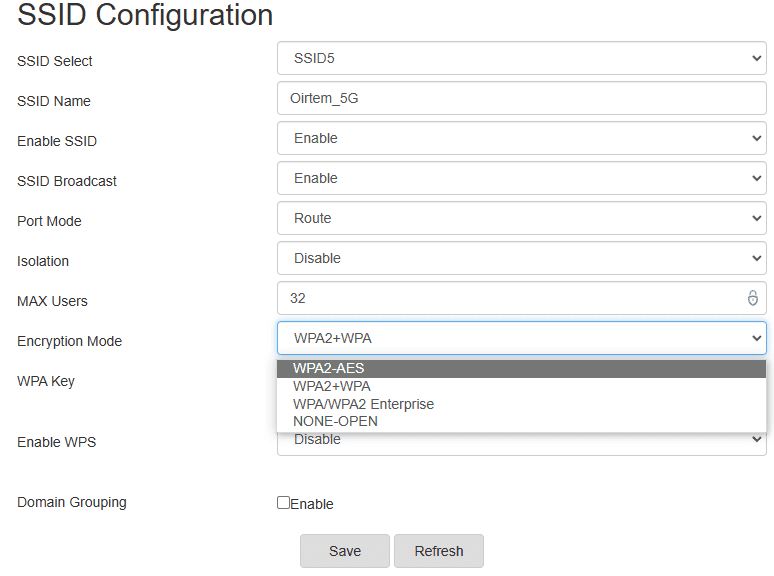

Krypteringsmetode

Når vi kobler oss til ruteren, tenker vi sjelden over hvor trygt dataene overføres over nettverket.

Selv om du er hjemme, er det ikke garantert at dataene dine er trygge for nysgjerrige øyne, som for eksempel cyberkriminelle i nabolaget, eller andre innenfor WiFi-rekkevidden din.

Kryptering sørger for å redusere denne sårbarheten.

Kryptering betyr i praksis at klartekst blir gjort om til noe uleselig.

Det finnes flere krypteringsstandarder:

- WEP

- WPA

- WPA2 (AES)

- WPA2+WPA

- WPA3 (AES)

- Ingen (ingen kryptering) osv

Som en generell regel bør du alltid bruke den nyeste WPA-versjonen som ruteren din støtter. For eksempel støtter min ruter maksimalt WPA2-AES, som er utdatert sammenlignet med den nyere WPA3.

Videre vil det være fordelaktig å bytte til AES WPA-kryptering og deaktivere TKIP (en utdatert krypteringsprotokoll).

Det er viktig å merke seg at å sette krypteringen til åpen/ingen gjør det mulig for andre i nærheten å se all din aktivitet, inkludert hvilke nettsider du besøker og personlig informasjon, noe som er sterkt frarådet.

Til slutt, bruk av blandede moduser (som WPA+WPA2) er heller ikke sikkert. Du bør eksklusivt bruke de nyeste sikkerhetsprotokollene.

MAC-adressefiltrering

En MAC-adresse (Media Access Control) identifiserer en enhet i et nettverk og er knyttet til maskinvaren.

Dette er en praktisk måte å holde uvedkommende borte, selv om de skulle klare å knekke WiFi-passordet ditt.

Kort sagt må du legge inn MAC-adressen til hver enhet som skal koble seg til WiFi-ruteren.

Dette kalles MAC-adressefiltrering, og er et ekstra sikkerhetstiltak som ofte brukes for å forhindre WiFi-tyveri.

Det er imidlertid viktig å merke seg at dette ikke er en veldig pålitelig beskyttelse mot avanserte aktører. I slike tilfeller er det viktigste sikkerhetstiltaket å benytte sterkest mulig kryptering.

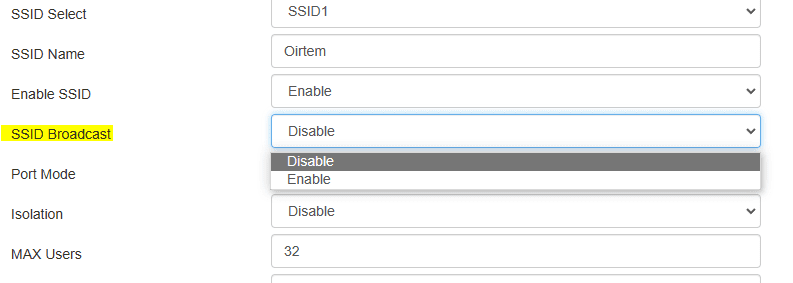

SSID-konfigurasjon

Service Set Identifier (SSID) er navnet på WiFi-ruteren din. Dette er navnet som vises når du søker etter tilgjengelige WiFi-nettverk.

Det første du bør gjøre er å endre standard SSID-navnet, da det kan avsløre rutermodellen din, noe som gjør den mer sårbar for hacking.

Deretter kan du deaktivere SSID-kringkasting, noe som vil skjule nettverksnavnet når enheter søker etter nettverk i nærheten.

Du må da legge til nettverket manuelt på alle enhetene dine. For dette trenger du informasjon som nettverkets SSID, passord og krypteringsmetode (som nevnt over).

Dette gjør det private nettverket ditt vanskeligere å oppdage og mer beskyttet mot angrep.

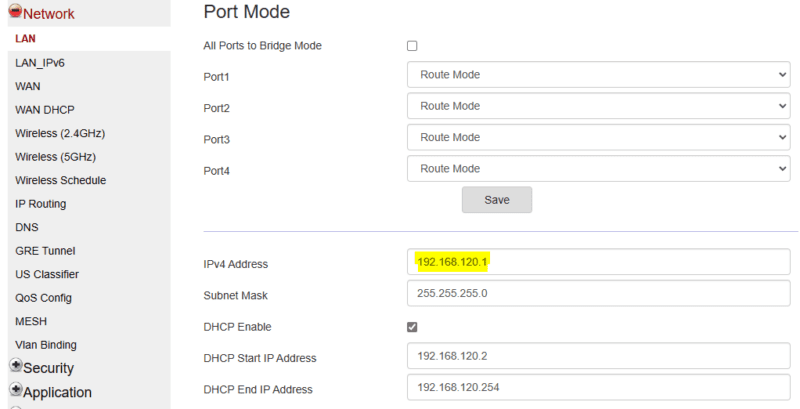

Innloggings-URL

Å endre 192.168.1.1 til noe annet, som for eksempel 192.168.120.1, vil øke sikkerheten ytterligere.

Hovedårsaken til dette er å avvike fra standardkonfigurasjonen, på samme måte som vi gjorde med passord og SSID.

Husk å sørge for at DHCP start- og slutt-IP-adressene stemmer overens med LAN IPv4-adressen. Hvis ikke, kan du få en feilmelding som sier «LAN-adresse og DHCP må være i samme subnett!».

Eksempelvis var mine opprinnelige konfigurasjoner:

IPv4: 192.168.1.1

DHCP start IP-adresse: 192.168.1.2

DHCP slutt IP-adresse: 192.168.1.254

Her angir DHCP start- og slutt-IP-adresser et område av IP-adresser som ruteren vil tildele dynamisk til de tilkoblede enhetene, som smarttelefoner, datamaskiner og smart-TV-er.

Da jeg endret ruterens innloggings-URL (standard gateway) til 192.168.120.1, måtte DHCP endres tilsvarende (ser du forskjellen?).

Andre sikkerhetstiltak

Noen andre funksjoner som manglet i min ISP-leverede ruter inkluderer gjestenettverk, automatiske fastvareoppdateringer, rekkeviddekontroll, deaktivering av ekstern administratortilgang og mer.

I bunn og grunn koker det ned til hvilken maskinvare og hvilke sikkerhetsprotokoller du har tilgjengelig.

Relatert: Sjekk ut noen av de beste WiFi-rutere for personlig og forretningsbruk.

For eksempel kan du sette opp et gjestenettverk som har mange alternativer som nettverkshastighetsbegrensninger, tidsplaner og mer. Kort sagt, det lar deg dele nettverket ditt med andre uten å endre innstillingene for hjemmenettverket ditt.

På samme måte sørger automatiske fastvareoppdateringer for at ruteren din ikke er sårbar.

Et annet viktig alternativ kan være å slå av ekstern tilgang. Selv om det kan være praktisk å få tilgang til ruteren fra utsiden, kan en hacker utnytte denne ekstra tilgangen.

Vurder å installere en premium VPN på ruteren din hvis dataene dine er ekstremt sensitive. Dette vil beskytte dataene dine med flere lag med kryptering, som tilsvarer sikkerheten i banksektoren.

Sjekk også om det finnes brannmurkonfigurasjon i ruterinnstillingene dine. Dette er vanligvis en enkel innstilling du kan slå på. Det er alltid tryggere å ha brannmuren aktivert, spesielt hvis det ikke hindrer det daglige arbeidet ditt.

Oppsummering

192.168.1.1 er standard gateway som gir deg tilgang til WiFi-ruterens administrasjonspanel.

Det finnes imidlertid flere sikkerhetsjusteringer du bør vurdere, inkludert å endre denne URL-en til en annen. Det anbefales også å oppdatere standard SSID, passord og stort sett alt til en sikrere versjon, som diskutert i denne artikkelen.

Selv om det kan virke unødvendig, kan det være lurt å oppgradere til en nyere og sikrere ruter.

PS: Internettkilder trenger ikke å være stasjonære, spesielt når du har muligheten til å bruke bærbare rutere.