Cybersikkerhet handler om å beskytte datasystemer mot skadelige aktører, og for å gjøre dette, har man tatt i bruk sikkerhetspraksiser fra militæret. En slik praksis er «Forsvar i Dybden» (Defense in Depth, DiD).

Forsvar i dybden er en strategi med røtter tilbake til middelalderen. Tenk på middelalderslott med vindebroer, grøfter, vollgraver, murer og vakttårn – lag på lag med sikkerhet. Denne flerlagsbeskyttelsen skulle gjøre det vanskeligere for angripere å innta slottet.

Denne strategien ble også brukt under første og andre verdenskrig. Militæret gravde skyttergraver, plasserte maskingevær strategisk, bygde festningsverk og brukte sperringer mot stridsvogner for å forsinke fienden, påføre skade og vinne tid til å slå tilbake.

I cybersikkerhet innebærer forsvar i dybden å bruke en lagdelt tilnærming med flere sikkerhetsprodukter og kontroller. Dette kan inkludere brannmurer, kryptering og systemer for å oppdage inntrenging, alt i kombinasjon for å beskytte nettverk og datasystemer mot angrep.

Denne flerlagsbeskyttelsen gjør systemene mer motstandsdyktige, da det er flere lag med sikkerhet som beskytter systemet selv om ett tiltak svikter. Dette forbedrer sikkerheten betraktelig.

Forsvar i dybden utnytter redundans, noe som gjør det svært effektivt. Ingen enkelt cybersikkerhetstiltak kan stoppe alle typer angrep. Denne flerlagsstrategien gir beskyttelse mot et bredt spekter av angrep, og gjør datasystemer svært vanskelige å kompromittere.

Elementer i forsvar i dybden

Forsvar i dybden er bygget opp av følgende nøkkelelementer:

Fysiske kontroller

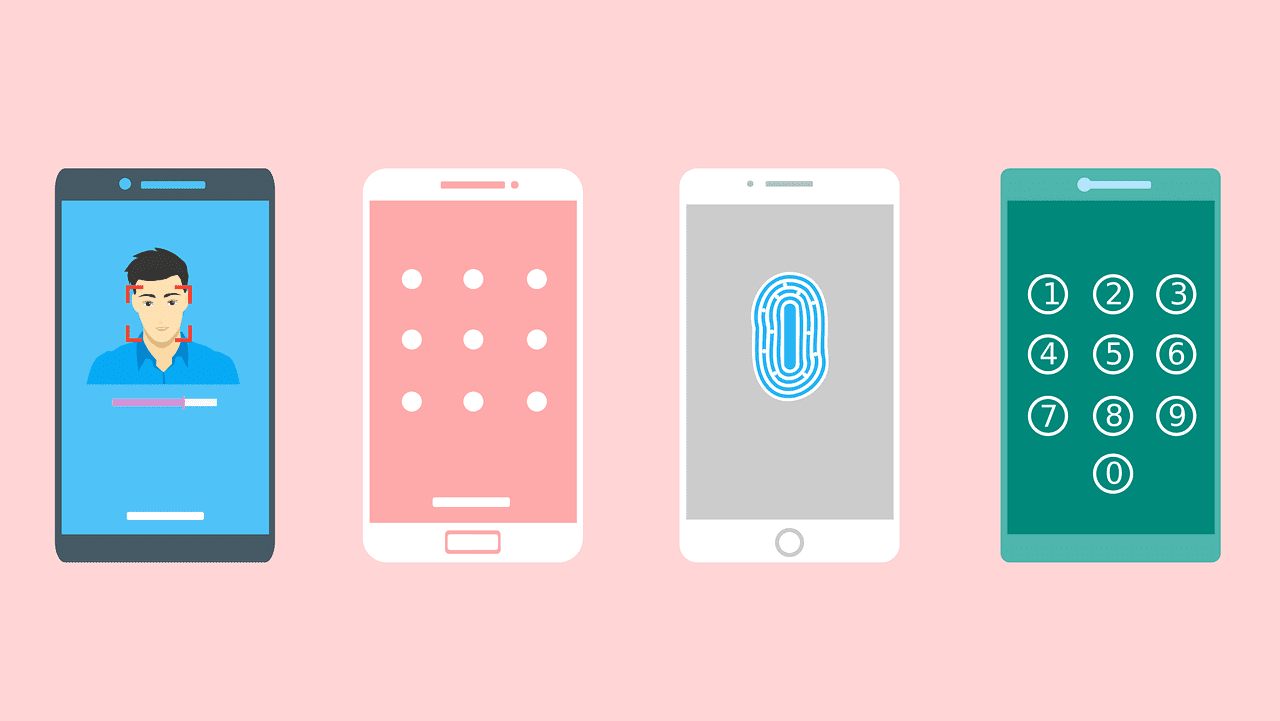

Dette omfatter sikkerhetstiltak som er iverksatt for å beskytte datasystemer og forhindre fysisk tilgang for uautoriserte personer. Dette kan inkludere fysisk infrastruktur som overvåkningskameraer, låste dører, ID-kortskannere og biometriske systemer. Vakthold i områder med kritiske systemer er også en del av dette.

Tekniske kontroller

Dette er maskinvaren og programvaren som brukes for å beskytte systemer mot angrep. Eksempler inkluderer brannmurer, flerfaktorautentisering, systemer for å oppdage eller forhindre inntrengning (IDS/IPS), antivirus og konfigurasjonsstyring, blant andre.

Administrative kontroller

Dette er organisasjonens retningslinjer og prosedyrer for ansatte. De skal kontrollere tilgangen til ressurser og veilede ansatte i god cybersikkerhetspraksis for å redusere menneskelige feil som kan føre til at systemer blir kompromittert.

Hvorfor forsvar i dybden er viktig

Kevin Mitnick, kjent hacker som en gang angrep selskaper som Sun Microsystems, Nokia og Motorola, sa: «Alt der ute er sårbart for angrep med nok tid og ressurser.»

Dette utsagnet er fortsatt like sant i dag, spesielt med de sofistikerte verktøyene som er tilgjengelige for angripere. Det finnes ingen enkelt løsning som kan garantere fullstendig cybersikkerhet. Derfor er forsvar i dybden avgjørende i en verden med avanserte trusler og resurssterke angripere.

Forsvar i dybden tvinger organisasjoner til å være proaktive i sikkerhetsarbeidet og tenke på sikkerhet selv om et sikkerhetsprodukt svikter.

Denne lagdelingen av sikkerhetsprodukter gir robust beskyttelse for kritiske ressurser og reduserer risikoen for at systemer blir kompromittert betydelig. Det gjør det rett og slett vanskeligere for angripere.

Det tvinger også organisasjoner til å ta en helhetlig tilnærming til sikkerhet og se på alle mulige måter systemene kan bli angrepet på. Akkurat som i militæret der forsvar i dybden forsinker angrep og gir tid til å svare, gjør det det samme i cybersikkerhet.

Forsvar i dybden kan bremse angripere før de får tilgang til systemer og gi administratorer tid til å identifisere og iverksette mottiltak før de klarer å bryte ned systemene.

Det begrenser også skaden som angripere kan gjøre dersom ett sikkerhetstiltak svikter, da andre sikkerhetskontroller vil begrense tilgangen og omfanget av skaden.

Hvordan forsvar i dybden fungerer

Redundans er essensielt for forsvar i dybden, noe som gjør det vanskeligere for angripere. For eksempel kan en angriper prøve å få fysisk tilgang til systemene for å installere en infisert USB-enhet.

Sikkerhetsvakter eller biometri for å kontrollere tilgang til datamaskiner kan stoppe en slik angriper.

Hvis angriperen er svært målrettet og skifter fokus til nettverket, kan et slikt angrep stoppes med en brannmur som overvåker nettverkstrafikk eller et antivirusprogram i nettverket.

Om de prøver å få tilgang med kompromittert legitimasjon, kan flerfaktorautentisering stoppe dem fra å få tilgang til systemet.

Selv om angriperen kommer seg inn, kan et system for å oppdage inntrenging fange opp og rapportere angrepet. Et system for å forhindre inntrenging kan aktivt stoppe trusler.

For å hindre at angripere utnytter sensitiv informasjon, kan data krypteres både under overføring og lagring.

Selv om angripere kan være svært målrettet og klare å omgå flere sikkerhetstiltak, gjør forsvar i dybden det vanskelig for dem å få tilgang til systemet. Dette kan demotivere dem eller gi organisasjonen tid til å svare før systemene er kompromittert.

Bruksområder for forsvar i dybden

Forsvar i dybden kan brukes i mange situasjoner, inkludert:

#1. Nettverkssikkerhet

En vanlig anvendelse er å beskytte nettverk mot angrep. Dette gjøres ved å bruke brannmurer for å overvåke nettverkstrafikk i henhold til organisasjonens policy. Systemer for å oppdage og forhindre inntrenging overvåker for skadelig aktivitet og iverksetter tiltak.

I tillegg installeres antivirusprogramvare for å hindre skadelig programvare fra å bli installert eller for å fjerne eventuelle installerte programmer.

Det siste sikkerhetslaget er kryptering av data under overføring og lagring i nettverket. Selv om angripere omgår tidligere tiltak, kan de ikke bruke krypterte data.

#2. Endepunktsikkerhet

Endepunkter er enheter som servere, datamaskiner, virtuelle maskiner og mobile enheter som kobles til organisasjonens nettverk. Endepunktsikkerhet innebærer å beskytte disse enhetene mot trusler.

En strategi for forsvar i dybden kan inkludere å sikre fysisk tilgang til der endepunktene er, bruke sterke passord og multifaktorautentisering for å kontrollere tilgang til enhetene, samt loggføre enhetenes aktiviteter. Brannmurer, antivirus og kryptering kan også brukes for ekstra sikkerhet.

#3. Applikasjonssikkerhet

Forsvar i dybden er også viktig for applikasjoner som håndterer sensitive data som bankkontoer, personnummer og adresser.

Strategien kan innebære god kodepraksis for å minimere sikkerhetsfeil, regelmessig testing for å finne sårbarheter, kryptering av data under overføring og lagring, samt multifaktorautentisering for å bekrefte brukeridentitet og loggføring av brukeraktivitet.

Lagdelt sikkerhet vs. forsvar i dybden

Begge tilnærmingene bruker flere lag med sikkerhet, men de er forskjellige i implementering og fokus. Begge er avhengige av redundans for økt sikkerhet.

Lagdelt sikkerhet innebærer å plassere flere sikkerhetsprodukter for å beskytte de mest sårbare områdene i organisasjonens sikkerhet.

I denne tilnærmingen plasseres flere sikkerhetstiltak i samme lag. For eksempel å bruke forskjellig antivirusprogramvare. Hvis ett antivirusprogram overser et virus, kan det andre fange det opp.

Et annet eksempel er bruk av flere brannmurer eller systemer for å oppdage inntrenging. Hvis ett produkt svikter, kan et annet produkt ta over.

Denne tilnærmingen sørger for at datasystemene ikke blir kompromittert selv om ett produkt svikter. Lagdelt sikkerhet kan brukes på tvers av forskjellige sikkerhetslag for å forbedre sikkerheten.

I motsetning til lagdelt sikkerhet, som bygger redundans i ett lag, bygger forsvar i dybden redundans på tvers av flere lag eller områder. Dette beskytter datasystemer mot et bredere spekter av angrep.

Et eksempel på forsvar i dybden er bruk av brannmurer, flerfaktorautentisering, systemer for å oppdage inntrenging, fysisk sikring av lokaler med datamaskiner og bruk av antivirus. Hvert sikkerhetsprodukt adresserer et annet sikkerhetsproblem, og beskytter systemet mot et bredt spekter av angrep.

Konklusjon

Tidligere angrep har vist at ondsinnede aktører prøver forskjellige angrepsvektorer når de leter etter en sårbarhet. Siden angripere kan bruke mange forskjellige angrepsmetoder, kan ikke organisasjoner stole på ett sikkerhetsprodukt for å garantere sikkerheten til sine ressurser.

Det er derfor viktig å implementere forsvar i dybden for å beskytte kritiske dataressurser mot et bredt spekter av angrep. Dette sørger for at alle mulige kanaler som ondsinnede aktører kan bruke, blir dekket.

Forsvar i dybden gir organisasjoner også en fordel ved å bremse angrep og oppdage dem tidlig, noe som gir dem tid til å motvirke trusler før de kan kompromittere systemene.

Du kan også utforske Honeypots og Honeynets innen cybersikkerhet.