I vår tidsalder med konstant oppkobling til omverdenen, er det essensielt for brukere og systemadministratorer å ha verktøy som sikrer trygg, sikker og rask fjernstyring av datamaskiner og nettverk.

Når vi diskuterer metoder for fjernstyring, er det to navn som ofte dukker opp: SSH og Telnet.

Men hvilket alternativ er best – SSH eller Telnet? Denne artikkelen dykker ned i detaljene for å avgjøre hva som er det optimale valget for fjernaksess. La oss utforske forskjeller og likheter i vår sammenligning av SSH og Telnet.

Hva er fjernaksess?

Fjernaksess gir brukere og administratorer muligheten til å koble seg til datamaskiner og enheter over et nettverk, hvor som helst i verden, ved hjelp av internett. Dette muliggjør en rekke handlinger, inkludert filoverføring, samarbeid og beskyttelse av applikasjonstrafikk.

Fjernaksess er kritisk for at organisasjoner skal kunne fungere effektivt og fortsette å vokse. Administratorer trenger tilgang til fjernstyring for å vedlikeholde servere, nettverk og applikasjoner uten å være fysisk til stede på serverlokasjoner.

Hva er SSH?

Secure Shell, ofte forkortet til SSH, er en nettverksprotokoll som legger til rette for sikker kommunikasjon mellom datamaskiner over et usikret nettverk.

Etter at en sikker tilkobling er etablert, kan brukeren logge seg inn på den eksterne maskinen, kjøre applikasjoner eller flytte filer sikkert gjennom en kryptert kanal.

SSH representerer en samling av teknologier og verktøy som implementerer SSH-protokollen. For å garantere sikkerheten til SSH, benyttes ulike metoder som offentlig nøkkelautentisering, kryptert datakommunikasjon og sterk passordautentisering.

Selskapet Netscape Communications Corporation sto bak den innledende utviklingen av SSH. Men den første designen ble skapt av den finske forskeren Tatu Ylonen, som startet utviklingen etter å ha oppdaget en passordsniffer på sitt nyopprettede nettverk.

Hvordan fungerer SSH?

SSH er designet for å erstatte eldre, usikre fjernstyringsprotokoller som Telnet, rlogin og rsh. Mens disse eldre protokollene var populære, manglet de viktig sikkerhet. SSH har vist seg å være så effektivt at det ofte brukes i stedet for tradisjonelle filoverføringsprotokoller som rcp og FTP.

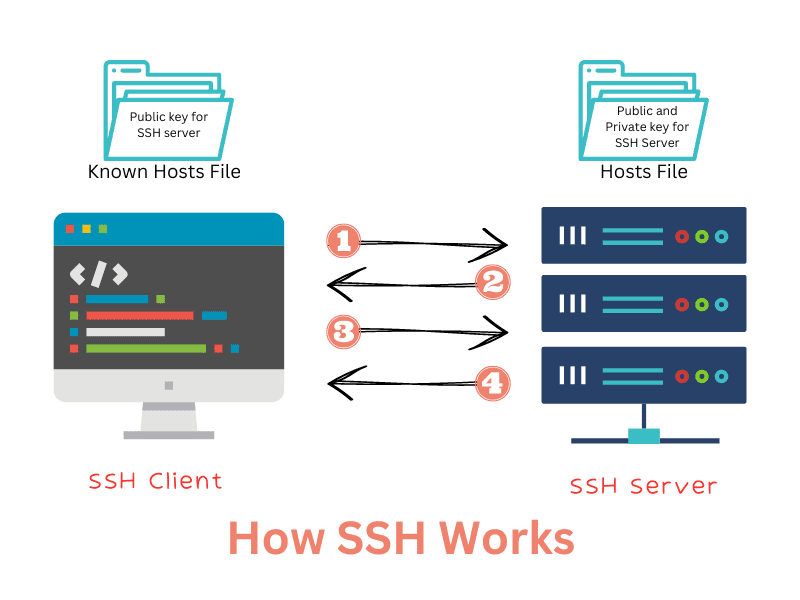

SSH fungerer etter en klient-server-modell, hvor en SSH-klient kobler seg til en SSH-server.

- En SSH-klient er et program installert på en datamaskin eller enhet som starter SSH-protokollen. Klienten sender en forespørsel til SSH-serveren og venter på en bekreftelse. For å bekrefte og sikre at den kobler seg til den riktige serveren, bruker SSH-klienten offentlig nøkkelkryptering. Denne prosedyren forhindrer at ondsinnede aktører utgir seg for å være en server og stjeler sensitiv informasjon fra klienten.

- SSH-serveren håndterer SSH-tilkoblinger og kjører tjenesten. Som standard lytter den til TCP-port 22 for å motta innkommende forespørsler. Etter at en forespørsel er mottatt, svarer serveren på den og validerer klienten ved hjelp av offentlig nøkkelautentisering. Kun etter at autentiseringen er godkjent, får klienten tilgang til vertssystemet.

Klienten og serveren bestemmer i fellesskap krypteringsmetoden og kan deaktivere svakere krypteringsalternativer. Det er også mulig å opprette flere tilkoblinger slik at man kan utføre flere oppgaver samtidig (for eksempel laste ned, redigere eller kjøre et program) gjennom en enkelt SSH-tilkobling.

SSH-syntaksen ser slik ut:

$ ssh [email protected]

Brukernavnet er den innloggingsinformasjonen du benytter for å koble deg til verten. Verten kan være en IP-adresse eller et domenenavn.

Den forenklede SSH-flyten omfatter følgende:

SSH er et solid alternativ for tilkobling, med sterk sikkerhet og databeskyttelse. Det følger også IETF-standardisering for bedre implementering og har vært i bruk i over 15 år.

Hvis du ønsker å fordype deg i SSHs tekniske detaljer, kan du sjekke ut SSH RFC 4253 standardiseringsdokument. Du kan også lese tipsbilk.net’s perspektiv på SSH.

Hva er Telnet?

Telnet, som står for Teletype Network, er en annen velkjent nettverksprotokoll som tillater fjernstyring via et kommandolinjegrensesnitt. Som med SSH, kan du bruke den for å fjernstyre enheter og utføre handlinger. Imidlertid mangler Telnet de sikkerhetsfunksjonene som tilbys av SSH.

Fraværet av sikkerhet skyldes at Telnet ble utviklet i 1969, da mesteparten av kommunikasjonen foregikk i et lokalt nettverk, som var tryggere enn det usikrede internett.

Hvordan fungerer Telnet?

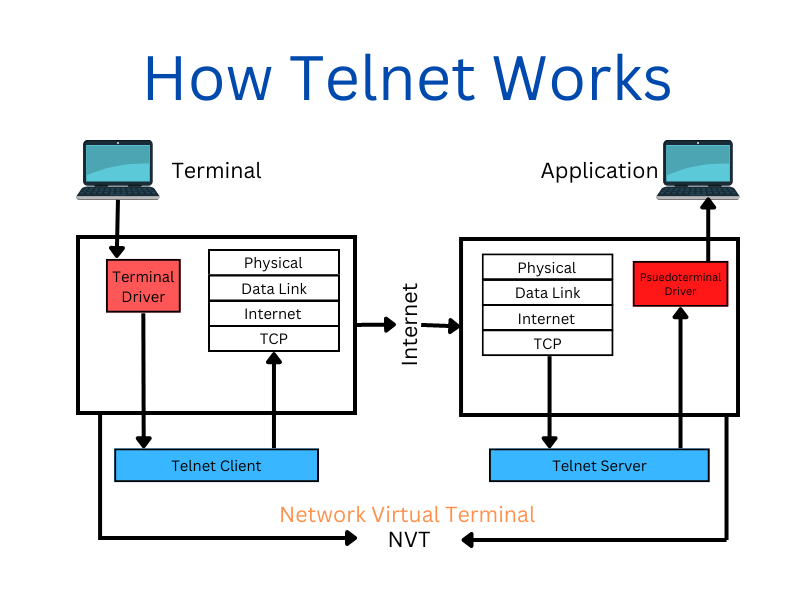

Telnet virker ved å skape en tekstbasert terminal-til-terminal-kommunikasjon mellom klient og server. Det opererer etter en klient-server-modell som bruker en åtte-bytes tilkobling.

Etter at forbindelsen er etablert, kan du utføre mange operasjoner på den eksterne datamaskinen, inkludert å undersøke åpne porter, konfigurere enheter, redigere filer og til og med kjøre programmer.

Telnet-syntaksen er som følger:

$ telnet vertnavn port

For å lære mer om Telnet, se på Telnet-kommandoer for testing og feilsøking av tilkoblingsproblemer.

Når og hvor bør du bruke SSH?

SSH er primært brukt til:

- Fjernadministrasjon av systemer

- Utførelse av eksterne kommandoer

- Sikring av applikasjonstrafikk

- Filoverføring

Administratorer kan også konfigurere automatiserte SSH-sesjoner for å håndtere repeterende oppgaver som opprettelse av sikkerhetskopiering av nettverk, innsamling av loggfiler og periodisk vedlikehold.

SSH er uunnværlig for enhver fjernstyringsoperasjon, særlig over usikrede nettverk som internett. SSH er også et utmerket valg for lokale nettverk, siden sikkerheten i disse ikke alltid kan garanteres.

Når og hvor bør du bruke Telnet?

Siden Telnet mangler sikkerhet, bør det unngås for fjernstyring over usikrede nettverk. Men dette betyr ikke at Telnet er ubrukelig.

Du kan bruke Telnet til følgende formål:

- Feilsøking av SSH (Ja, du leste riktig. 😃)

- Feilsøking av FTP, SMTP og webservere

- Sjekk om en port er åpen eller ikke

- Tilgang til pålitelige internettnettverk

SSH vs. Telnet

I denne delen sammenligner vi SSH og Telnet basert på forskjellige kriterier. Hvis du har dårlig tid, kan du raskt se på sammenligningstabellen for SSH vs. Telnet.

| SSH | Telnet | |

| Sikkerhet | Svært sikker; klient og server kan forhandle om å bruke krypteringsalgoritmer. | Usikker; det finnes ingen mekanismer for å sikre forbindelsen eller Telnet-pakker. |

| Autentisering | SSH benytter offentlig nøkkelkryptering for autentisering. | Telnet har ingen autentiseringsmekanisme. Den spør bare etter brukernavn og passord, som overføres uten beskyttelse. |

| Operasjon | SSH bruker TCP-port 22 som standard. Du kan endre den til en annen port for å hindre hackere i å få uautorisert tilgang. | Telnet bruker standard port 23 for å lytte etter innkommende tilkoblinger. Du kan konfigurere den for å beskytte mot uautorisert tilgang. |

| Modell | Klient-server-modell | Klient-server-modell |

| Dataoverføringshastighet | Teknisk sett saktere enn Telnet, men dette er knapt merkbart i praksis. | Raskere enn SSH, da den ikke bruker sikkerhetsprotokoller. |

Sikkerhet

SSH er en sikker protokoll. Den beskytter tilkoblingen din med gode krypteringsprotokoller. Derimot mangler Telnet sikkerhetstiltak helt.

Med SSH kan klienten og serveren forhandle om tilkoblingsparametere, inkludert ende-til-ende krypteringsalgoritmer. Dette gjør det mulig å utelukke svakere krypteringsalgoritmer og gjøre SSH-tilkoblingen så sikker som mulig.

Når en TCP/UDP-tilkobling er etablert mellom klienten og serveren, starter et forsøk på å etablere en sikker tilkobling.

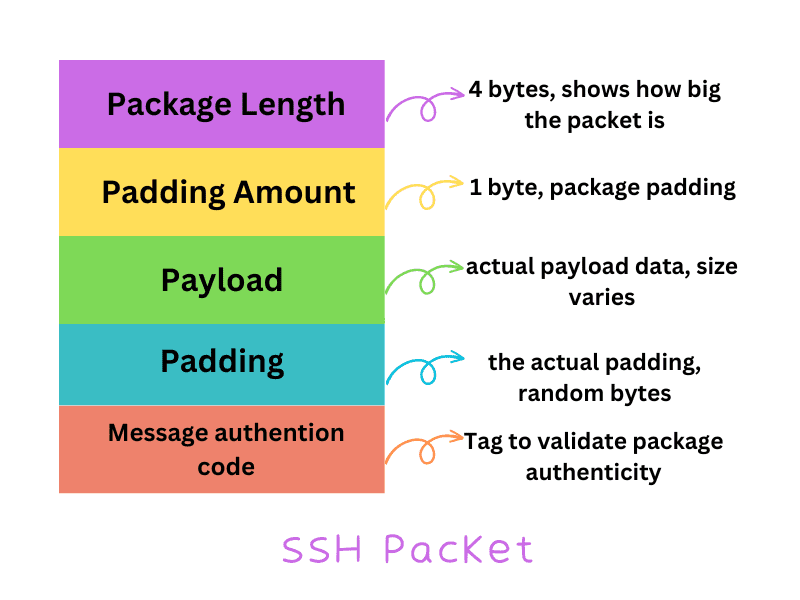

For bedre å forstå sikkerheten i SSH, la oss se på innholdet i en SSH-pakke. En SSH-pakke består av fem komponenter:

- Pakkelengde: 4 byte; viser hvor stor pakken skal være.

- Utfyllingsmengde: 1 byte; viser hvor mye utfylling pakken har.

- Nyttelast: selve dataene som overføres. Størrelsen varierer.

- Utfylling: De tilfeldige bytene som kombineres med nyttelast for å kryptere den.

- Meldingsautentiseringskode: En kode som verifiserer pakkenes autentisitet for å sikre at pakkedataene ikke endres.

Når SSH implementerer kryptering, er kun pakkelengden og meldingsautentiseringskoden tilgjengelig for lesing. Klienten og serveren forhandler tilkoblingsparameterne gjennom en meldingsautentiseringskode. SSH-pakkene kan også komprimeres med ulike komprimeringsalgoritmer.

Telnet mangler sikkerhet. Den bruker usikret autentisering for å koble klienten og serveren. Dette betyr at ondsinnede aktører kan lese Telnet-pakken og kompromittere forbindelsen.

Autentisering

SSH er en sikker protokoll. Den bruker offentlig nøkkelkryptering for å autentisere klienten og serveren. SSH kan benytte asymmetriske eller symmetriske kryptografiske algoritmer for å lage offentlige og private nøkkelpar.

Telnet har derimot ingen beskyttelse for autentisering. Autentiseringsprosessen spør etter kontonavn og passord før tilkobling. Brukernavnet og passordet sendes uten sikkerhet, noe som gjør det tilgjengelig for alle.

Operasjon

Når det gjelder drift, bruker SSH TCP-port 22 som standard, mens Telnet bruker TCP-port 23. Hvis du bruker SSH eller Telnet uten å oppgi portnummer, vil kommandoen automatisk forsøke å koble til port 22 eller 23.

Disse portene er velkjente og kan misbrukes av hackere for uautorisert tilgang.

Du kan endre SSH- og Telnet-protokollene til andre porter for å unngå dette. Det er anbefalt å stenge de vanlige portene og velge porter mellom 1024 og 65535.

I Telnet sendes kommandoene i Network Virtual Terminal (NVT) format. Telnet-serveren er i stand til å motta og forstå formatet. Det finnes ingen kryptering eller autentisering her.

Når det gjelder SSH, genereres en sesjon med en øktnøkkel etter at klient-server-tilkoblingen er etablert. Denne nøkkelen krypterer trafikken til sesjonen er avsluttet. Serveren må også bekrefte klienten, noe den gjør med SSH-nøkkelpargenerering. Etter at bekreftelsen er gjennomført, opprettes en ende-til-ende krypteringskanal for sikker dataoverføring.

Modell

Både SSH og Telnet bruker klient-server-modellen. Dette er en fordel, siden klient-server-modellen gir flere fordeler:

- Den kan skaleres horisontalt, slik at serveren kan legge til flere ressurser etter behov.

- Klienter kan optimaliseres for korrekt datainndata.

- Applikasjonsbehandling distribueres mellom klient og server.

Hastighet og overhead

For å forstå SSH og Telnet fullt ut, er det viktig å vite hva slags overhead de medfører. Generelt sett har SSH mer overhead enn Telnet, men du vil knapt merke forskjellen i reelle situasjoner.

Teknisk sett utfører både Telnet og SSH rekeying etter 1 times tilkobling eller 1 GB tilkoblingstid.

Når det gjelder båndbredde, har SSH mer overhead, men det har liten betydning for brukerne. Når det gjelder CPU-bruk for klient og server, er overhead minimal takket være hvordan AES-standarden fungerer og implementeres i SSH-tilkoblinger.

Kort sagt er det ingen merkbar forskjell i hastighet eller overhead mellom SSH og Telnet. Men ved en teknisk sammenligning vil man se at SSH har noe mer overhead enn Telnet.

Brukstilfeller for SSH og Telnet

I denne seksjonen undersøker vi bruksområdene for SSH og Telnet.

SSH bruksområder

SSH brukes til:

- Ekstern utførelse av kommandoer

- Sikker tilgang til eksterne maskinressurser

- Overføring av filer eksternt

- Levering av programvareoppdateringer eksternt

- Automatisert filoverføring eller manuell overføring

Telnet bruksområder

Telnet kan brukes til følgende:

- Feilsøking av SSH

- Feilsøking av FTP, SMTP og webservere

- Sjekk om en port er åpen eller ikke

- Tilgang til pålitelige internettnettverk

Siste tanker: Hvilken er best?

SSH er et bedre alternativ. Det er en moderne og oppdatert nettverksprotokoll som sørger for trygg fjernstyring. Det har ikke vært sikkerhetsbrudd i protokollen til nå. Den er også enkel å bruke og sette opp.

Telnet har derimot gått av moten. Den er nesten 50 år gammel. Den kan likevel brukes i visse situasjoner, som for å feilsøke SSH eller sjekke om en port er åpen. Administratorer kan bruke Telnet for å feilsøke de fleste nettverksproblemer.