Når vi snakker om ondsinnet programvare, eller virus, tenker vi ofte på programmer som er utviklet for å skade operativsystemet, stjele data eller hindre oss i å få tilgang til vår egen informasjon. Denne tankegangen overser ofte en betydelig trussel: keyloggere.

Keyloggere representerer en av de mest alvorlige formene for skadelig programvare, muligens den farligste. Deres hovedformål er å stjele brukernavn, passord og finansiell informasjon, noe som kan føre til betydelige økonomiske tap og identitetstyveri.

I tillegg til faren keyloggere utgjør, er vanlige sikkerhetstiltak som antivirusprogrammer ofte ikke tilstrekkelige for å beskytte oss mot dem.

I denne artikkelen skal vi utforske dypt inn i verden av keyloggere. Vi skal se på hva de er, og enda viktigere, hvordan du kan beskytte deg selv mot denne snikende og farlige formen for skadelig programvare.

Hva er keyloggere?

En keyloggers grunnleggende funksjon er å spore og registrere alle tastetrykk. Den lagrer typisk det du skriver inn via tastaturet i en skjult fil, og deretter sender den filen til hackeren via e-post eller laster den opp til en server eller nettside.

Hackeren kan deretter bruke disse dataene til å stjele passord du skriver inn ved pålogging, samt kredittkortinformasjon. Ved målrettede angrep kan de også stjele sensitiv informasjon og bedriftsplaner.

Det finnes to hovedtyper av keyloggere: programvarebaserte og maskinvarebaserte. Begge har som mål å stjele informasjon, men de fungerer på forskjellige måter og krever ulike beskyttelsestiltak.

#1. Programvarebaserte keyloggere

Dette er den vanligste typen keyloggere, som ofte brukes i store, ikke-målrettede angrep. Når de er installert på en datamaskin, arbeider de i bakgrunnen og registrerer og sender data uten å avsløre seg selv.

Disse keyloggerne er vanligvis utviklet for å fungere enten ved hjelp av Windows API eller Windows-kjernen. Keyloggere som er basert på Windows API opererer som vanlige programmer og skjuler seg ved å fremstå som legitime applikasjoner. De kan noen ganger finnes i Oppgavebehandling eller i listen over installerte programmer.

Keyloggere som er basert på Windows-kjernen, har høyere tilgangsrettigheter og kan gjemme seg inne i andre Windows-prosesser. De er vanskeligere for vanlige brukere å oppdage uten et antivirusprogram som er spesielt utviklet for å oppdage rootkit-lignende oppførsel. De har også bedre tilgang til informasjon, da de opererer på systemnivå, i motsetning til Windows API-baserte keyloggere som er begrenset til brukernivå.

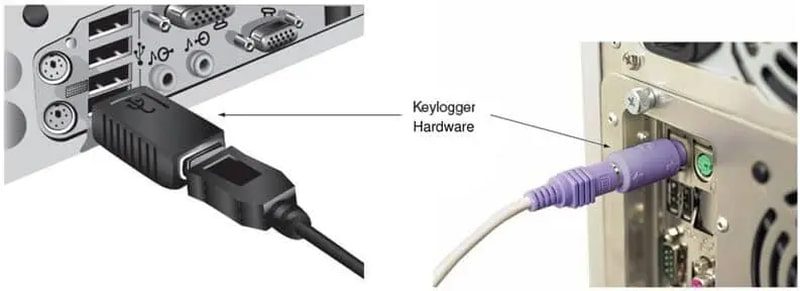

#2. Maskinvarebaserte keyloggere

En maskinvarebasert keylogger er en fysisk enhet som kobles til tastaturkabelen eller USB-porten for å stjele data. Disse enhetene har vanligvis ikke programvare knyttet til seg, og det er derfor umulig for en bruker eller et antivirusprogram å oppdage dem fra operativsystemet. Dette betyr også at de er begrenset til å registrere tastetrykk.

Noen avanserte maskinvarebaserte keyloggere kan også installere programvare eller fastvare for å registrere mer data og utføre flere oppgaver. Men da blir de også detekterbare for antivirusprogramvare. De registrerte dataene kan sendes tilbake til hackeren via en innebygd trådløs enhet eller datadeling programvare. Hackeren kan også fysisk hente enheten for å lese dataene.

Fordi det er en fysisk enhet, brukes maskinvarebaserte keyloggere vanligvis i målrettede angrep, ofte i bedrifter, for å stjele sensitiv informasjon.

Lovlig og ulovlig bruk av keyloggere

Keyloggere betraktes generelt som ulovlige eller i det minste uetiske. Imidlertid har de også lovlige bruksområder, avhengig av hensikten og landets lover.

I de fleste tilfeller anses det ikke som ulovlig å installere en keylogger på en enhet du eier. Mange applikasjoner for enhetsovervåking, som markedsføres mot foreldre og arbeidsgivere for å overvåke barn eller ansatte, inkluderer en innebygd keylogger.

Enkelte land kan imidlertid ha lover som krever individuelt samtykke på forhånd. For eksempel krever ECPA i USA og PIPEDA i Canada at arbeidsgivere innhenter samtykke fra sine ansatte. Mange land tillater imidlertid skjult overvåking, og det er grunnen til at spionprogrammer og antispyware-programmer finnes.

Selvfølgelig er enhver keylogger som installeres på en enhet du ikke eier uten samtykke, ulovlig.

Hvor farlige er keyloggere?

Keyloggere har som eneste formål å stjele sensitiv informasjon, noe som kan være svært farlig i feil hender, og de er veldig effektive til det. I motsetning til phishing-angrep, som er avhengige av at brukere legger inn informasjon på en falsk nettside, kan keyloggere direkte stjele alt som skrives inn på tastaturet.

Hackere er også svært dyktige til å filtrere store mengder stjålne data, for eksempel ved å se etter e-postadresser eller tall. Her er noen gode grunner til at keyloggere er farlige:

De er ikke alene

Mange moderne keyloggere kan gjøre mer enn bare å registrere tastetrykk. Hvis du blir utsatt for et angrep, er det stor sannsynlighet for at mer enn bare tastaturaktiviteten blir registrert. Informasjonen de kan stjele inkluderer utklippstavleinnhold, aktivitetene dine i operativsystemet, nettadressene du besøker og skjermbilder av din aktivitet.

De påvirker både PC-er og smarttelefoner

Keyloggere er en trussel mot både datamaskiner og smarttelefoner. Keyloggere for smarttelefoner kan til og med være mer sofistikerte enn deres PC-motparter. Ettersom smarttelefoner har bedre tilgang til å spore hva som skjer på telefonen, kan keyloggere enklere stjele og vise data.

De kan føre til sosial manipulasjon

De fleste sofistikerte sosial manipulasjonsangrep, og til og med phishing-angrep mot toppledere, bruker keyloggere for å lære mer om individet. Selv om de ikke får tilgang til kontoinformasjon på grunn av ekstra sikkerhet (mer om det senere), kan de likevel lære mer om individet som del av et sosialt manipulasjonsangrep.

Personvernbrudd og utpressing

Ettersom keyloggere kan registrere alt som skrives, kan de også lese meldinger du sender til andre personer på sosiale medier eller via e-post. Ved målrettede angrep kan hackere utpresse brukeren for ulovlig aktivitet som var ment å være privat.

Hvordan beskytte seg mot keyloggere?

Akkurat som med annen skadelig programvare, kan du beskytte datamaskinen din mot keyloggere ved å bruke de riktige sikkerhetsverktøyene og unngå å laste ned skadelig programvare. Du kan også ta i bruk noen tiltak som kan beskytte deg selv om datamaskinen din skulle bli infisert. Her er noen måter du kan beskytte deg mot keyloggere:

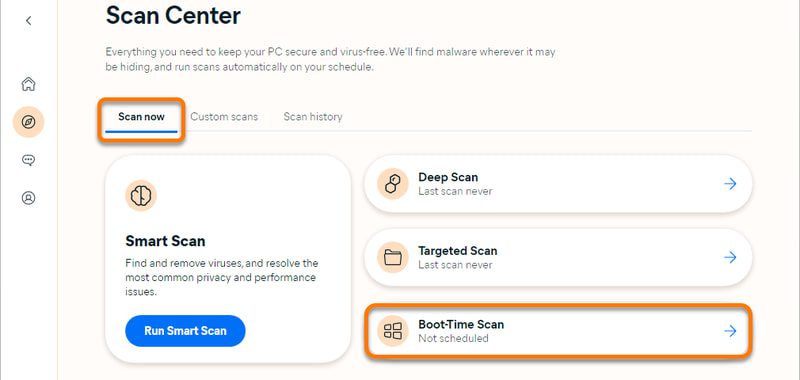

#1. Skaff deg et antivirusprogram med anti-keylogger

Et grunnleggende antivirusprogram vil ikke være særlig effektivt mot keyloggere. Du trenger en sterk sikkerhetsløsning som har både en keylogger-skanner og en rootkit-skanner. Avast One gir ikke bare god beskyttelse mot ondsinnet programvare og trusler på internett, men har også en funksjon for å fjerne keyloggere og en rootkit-skanner.

Den aktive beskyttelsen vil forhindre at de fleste keyloggere installeres, både de som er basert på Windows API og de som er basert på kjernen.

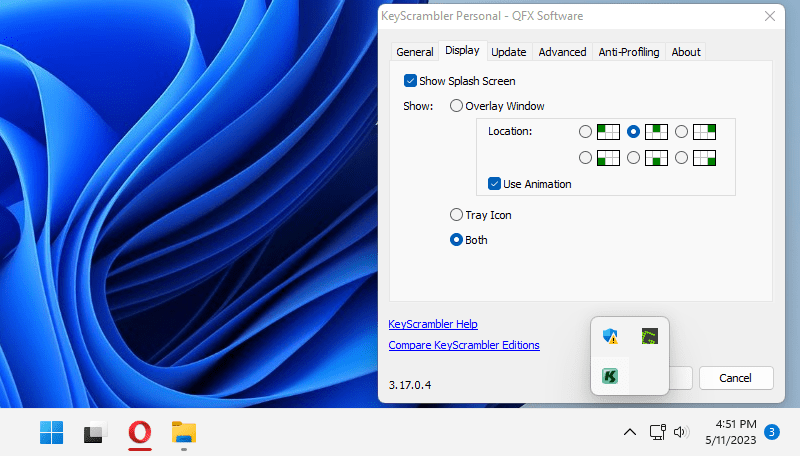

#2. Bruk programvare for tastetrykk-kryptering

Programvare for tastetrykk-kryptering vil kryptere tastetrykkene på kjernenivå for å sikre at kun applikasjonen du skriver i kan lese dataene. Dette hindrer keyloggere i å registrere dine tastetrykk. Disse applikasjonene har vanligvis en forhåndsdefinert liste over apper de kan kryptere, så sørg for at programvaren støtter de applikasjonene du bruker.

Jeg anbefaler KeyScrambler for dette formålet, da den støtter hundrevis av applikasjoner, inkludert nettlesere, frittstående applikasjoner og forretningsapplikasjoner. Det beste er at gratisversjonen i det minste beskytter dine tastetrykk i nettleseren, mens de fleste andre ikke engang har en gratisversjon.

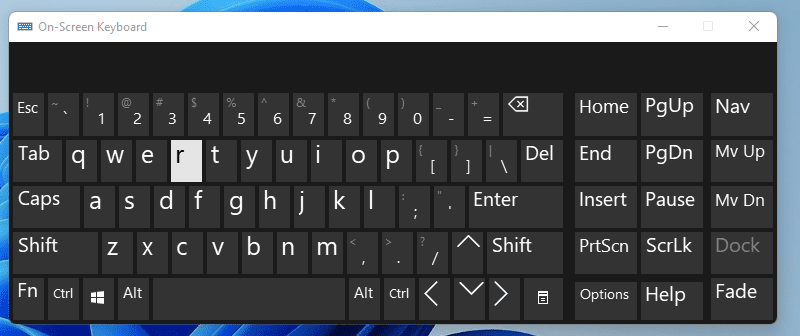

#3. Bruk et virtuelt tastatur

Mange keyloggere sporer ikke tekst som skrives inn via et virtuelt tastatur. For sensitiv informasjon som påloggingsdetaljer, kan du åpne det virtuelle tastaturet for å skrive inn ord ved hjelp av museklikk. I Windows kan du trykke på Ctrl + Windows + O for å starte det virtuelle tastaturet.

#4. Unngå mistenkelige lenker og nedlastinger

De fleste keyloggere installeres på datamaskinen din ved å utgi seg for å være legitim programvare, eller ved å følge med legitim programvare. Unngå å laste ned innhold fra upålitelige kilder, og vær forsiktig når du installerer programvare for å unngå å installere noe ekstra ved et uhell.

Ulovlig eller uetisk innhold har vanligvis større sjanse for å inneholde ondsinnet programvare som en keylogger. Så unngå å laste ned opphavsrettsbeskyttet innhold, hack, juksekoder, automatiske reparasjonsverktøy og det meste som involverer torrenting.

Mistenkelige lenker mottatt via e-post bør også unngås, da de kan føre til en nettside som automatisk laster ned en keylogger.

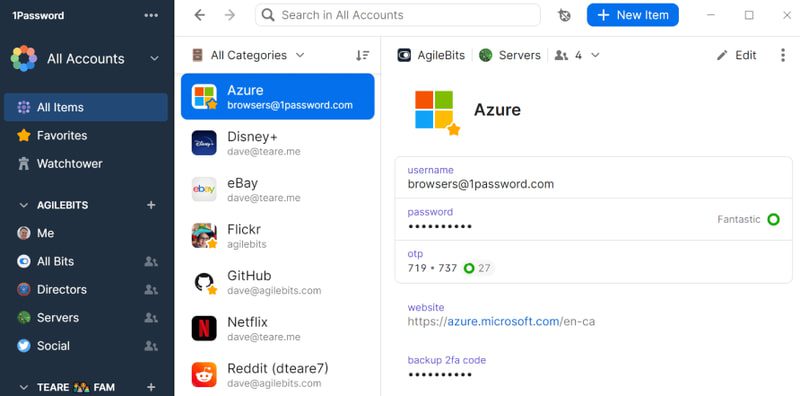

#5. Bruk en passordbehandler

En passordbehandler beskytter alle passordene dine i et kryptert hvelv, og fyller automatisk inn påloggingsinformasjon når det er nødvendig uten at du trenger å bruke tastaturet. Ettersom tastaturet ikke brukes til å skrive inn passord, kan ikke en keylogger stjele disse detaljene.

1Password er en passordbehandler som gir god plass til lagring av passord og dokumenter, og den fungerer både på datamaskiner og smarttelefoner. Dessverre må du fortsatt skrive inn hovedpassordet for å autentisere passordbehandleren, og dette passordet kan potensielt bli stjålet. Dette kan forhindres med totrinnsverifisering (mer om det i neste punkt).

#6. Aktiver totrinnsverifisering når det er mulig

Totrinnsverifisering gir et ekstra sikkerhetslag ved å kreve ytterligere autentisering, vanligvis via en sekundær enhet. Selv om passordet ditt skulle bli kompromittert, for eksempel ved hjelp av en keylogger, trenger hackeren fortsatt tilgang til den sekundære enheten.

Alle passordbehandlere og de fleste populære applikasjoner og tjenester tilbyr totrinnsverifisering. Tjenester som Google, Dropbox, Facebook, Slack, Twitter, 1Password, Zapier og Apple-kontoer, blant andre, gir totrinnsverifisering.

#7. Unngå offentlige enheter

Offentlige enheter kan være infisert med keyloggere, både programvarebaserte og maskinvarebaserte, som kan brukes til å stjele informasjon. Unngå å bruke offentlige enheter til å få tilgang til sensitiv informasjon. Hvis du må bruke en offentlig enhet, bør du i det minste endre passordene dine etterpå, fra en sikker datamaskin.

#8. Begrens programvareinstallasjon som administrator

Hvis du er ansvarlig for administrasjon av datamaskiner i et selskap, er det en god måte å hindre installasjon av keyloggere på, å begrense installasjon av programvare. Ettersom de fleste datamaskiner som brukes på jobb ikke trenger ekstra programvare for å fungere, kan du konfigurere Windows slik at brukere ikke får installere programvare.

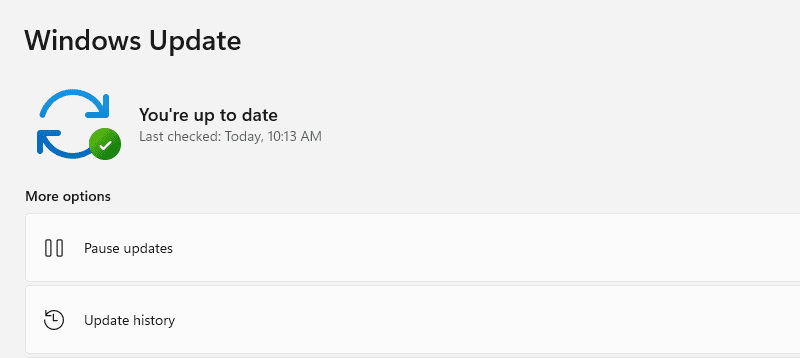

#9. Hold operativsystemet oppdatert

Et utdatert operativsystem kan ha sikkerhetshull som kan misbrukes for å installere og kjøre keyloggere. Dette gjelder både datamaskiner og smarttelefoner. Du bør alltid ha den nyeste versjonen av operativsystemet, og den må være ny nok til å motta sikkerhetsoppdateringer.

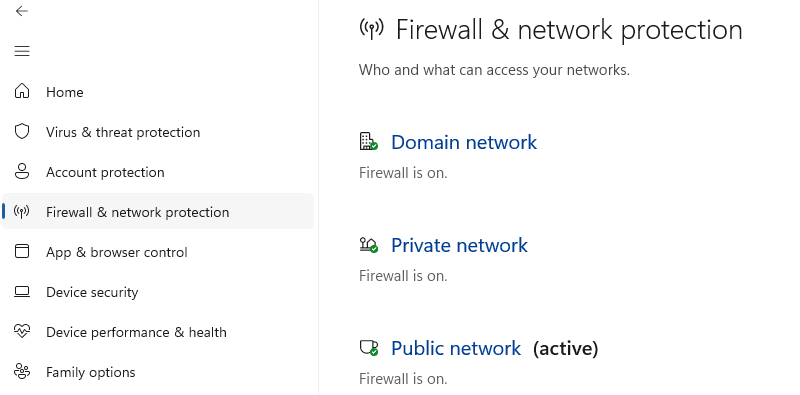

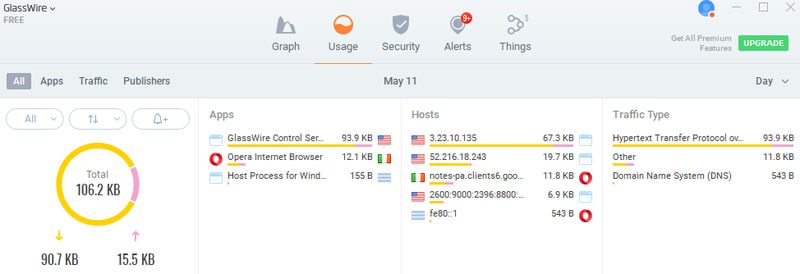

#10. Ha alltid brannmuren aktivert

Sørg for at brannmuren i Windows alltid er aktivert. Keyloggere trenger å etablere mistenkelige tilkoblinger, og disse oppdages ofte av brannmuren når de forsøker å sende data tilbake til hackeren. Du kan også prøve å bruke GlassWire, som sporer alle tilkoblinger du oppretter (mer om det senere).

Hvordan oppdage om datamaskinen din er infisert?

Hvis du mistenker at datamaskinen din er infisert, finnes det flere tegn og verktøy som kan hjelpe deg med å bekrefte det. Her er noen vanlige tegn:

#1. Plutselig dårligere ytelse på datamaskinen

Det finnes mange grunner til at en datamaskin yter dårligere, som dårlige innstillinger eller maskinvareproblemer. Men hvis ytelsen plutselig blir dårligere, kan det skyldes en keylogger. Slik programvare er ofte dårlig kodet, og noen sender også data kontinuerlig tilbake til hackeren, noe som kan påvirke datamaskinens ytelse.

Dette gjelder spesielt hvis tastatur- og musebevegelser henger. For eksempel kan alt du skriver ha en forsinkelse på 200 ms eller mer, og det samme gjelder for musebevegelser. Hvis musepekeren også forsvinner tilfeldig, kan det være en keylogger som er årsaken.

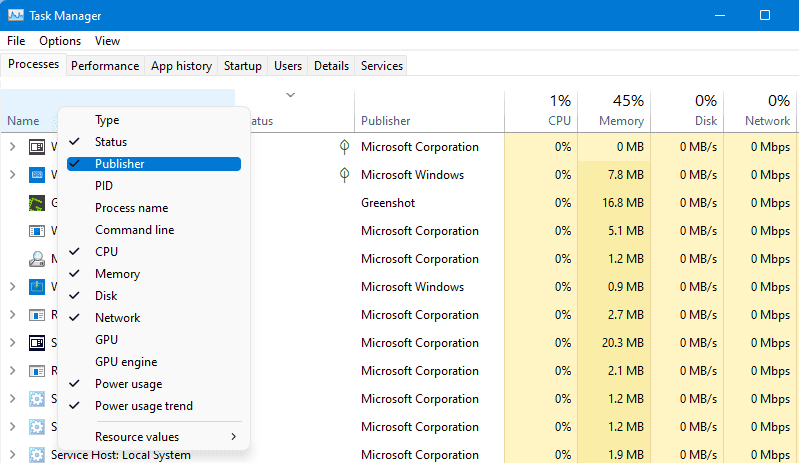

#2. Bruk Oppgavebehandling

Oppgavebehandling kan vise de nøyaktige prosessene som kjører på datamaskinen. Hvis det er en keylogger basert på Windows API, vil den vises i Oppgavebehandling. Du kan åpne Oppgavebehandling ved å trykke Ctrl+Shift+Esc.

Høyreklikk på den øverste overskriften, og aktiver «Utgiver». Dette lar deg hoppe over alle prosesser som tilhører Windows, ettersom alle disse vil ha Microsoft som utgiver. Se deretter etter prosesser som tilhører apper du ikke har installert eller ikke kjenner til. Hvis du finner noe mistenkelig, søk etter det på internett for å se om det er et legitimt program eller ikke.

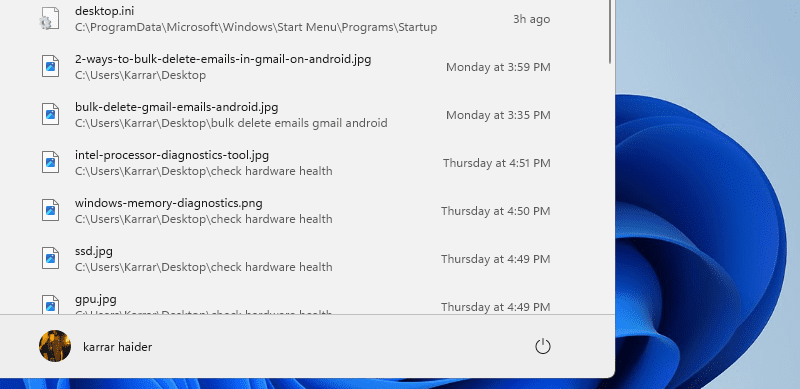

#3. Sjekk nylig åpnede filer

Ettersom keyloggere vanligvis registrerer data i en skjult fil, bør den vises i listen over nylig åpnede filer i Windows hver gang filen redigeres. Denne listen viser bare filer som nylig har blitt åpnet av brukeren, så enhver fil du ikke husker å ha åpnet, bør vekke mistanke. Du kan søke etter filen på internett eller prøve å se dataene ved å åpne den som en tekstfil.

For å få tilgang til nylig åpnede filer i Windows 11, åpne Start-menyen og klikk på «Mer» nederst til høyre. Dette vil vise alle filer som nylig har blitt åpnet eller redigert.

#4. Oppdag maskinvarebaserte keyloggere

En maskinvarebasert keylogger er vanligvis formet som en USB-enhet med en USB-port på baksiden der tastaturkabelen kobles til. Den er veldig enkel å oppdage, men det finnes også mer avanserte varianter som kan se ut som en lader eller en USB-kabel. Noen av dem kan til og med være installert inne i datamaskinen, skjult fra synet.

Hvis du mistenker at det finnes en maskinvarebasert keylogger, er det best å kontrollere alle USB-porter og tastaturkabelen. Du kan også åpne datamaskinen for å se om noe ekstra er koblet til USB-portene.

#5. Bruk en nettverksovervåker

En nettverksovervåker som GlassWire vil ikke bare fungere som en brannmur for å stoppe mistenkelige tilkoblinger, men også varsle deg om hver tilkobling. Som standard er den konfigurert for å varsle deg hver gang en tilkobling til en ny server opprettes. Du kan se nøyaktig hvilken app som har opprettet tilkoblingen og hvor den kobler seg til.

Ved å bruke denne informasjonen kan du oppdage mistenkelige tilkoblinger manuelt, selv om GlassWire ikke oppdager dem automatisk.

Hva gjør du hvis datamaskinen din er infisert?

Hvis du finner ut at datamaskinen din er infisert, og kanskje til og med finner den skyldige appen som er en keylogger, er løsningen enkel: fjern den. De fleste keyloggere basert på Windows API kan enkelt avinstalleres på samme måte som andre apper, selv om noen kan være mer motstandsdyktige.

Her er noen ting du kan gjøre for å fjerne infeksjonen, uansett om den er kjent eller ukjent:

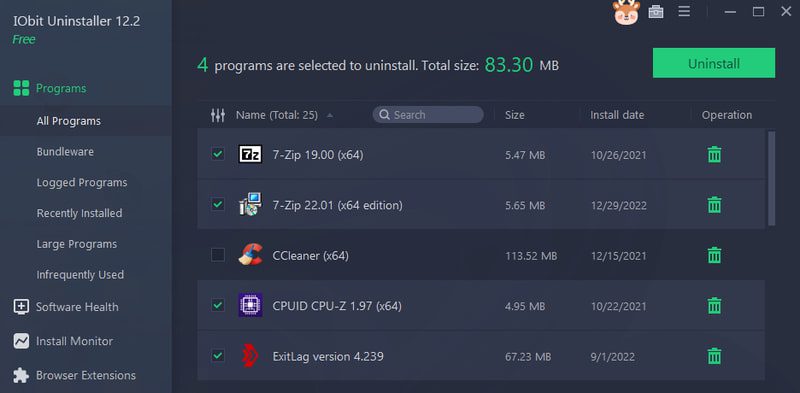

Bruk et avinstalleringsprogram

Hvis du har funnet keylogger-appen, er det best å slette den ved hjelp av et avinstalleringsprogram fra en tredjepart. Et slikt program vil ikke bare slette selve appen, men også alle tilknyttede data, inkludert registeroppføringer. Hvis appen ikke vil la seg avinstallere, vil et avinstalleringsprogram slette alt som er knyttet til den for å hindre den i å fungere.

IObit Uninstaller er en app jeg anbefaler til dette formålet. Du kan enten velge keyloggeren fra programlisten, eller bla gjennom datamaskinen for å legge til den kjørbare filen. Hvis du fortsatt ikke får slettet den, kan du prøve å starte Windows i sikker modus og slette den igjen.

Kjør en dyp skanning med et antivirusprogram

Igjen, jeg vil anbefale Avast One for dette. Den har både en dyp skanning og en oppstartstidsskanning. Den dype skanningen vil lete i alle kriker og kroker av operativsystemet ditt etter skadelig programvare. Hvis den ikke finner og sletter keyloggeren, vil oppstartstidsskanningen skanne datamaskinen før appene på operativsystemnivå og kjernenivå kan forstyrre skanningen.

Gjenopprett eller installer operativsystemet på nytt

De to metodene ovenfor burde fungere. Men hvis ingenting fungerer, har du muligheten til å tilbakestille datamaskinen i stedet for å håndtere en infisert enhet. Det finnes flere måter å gjøre dette på. Du kan gjenopprette datamaskinen til en tidligere dato før den ble infisert, tilbakestille den fullstendig, eller til og med fjerne det eksisterende operativsystemet og installere et nytt.

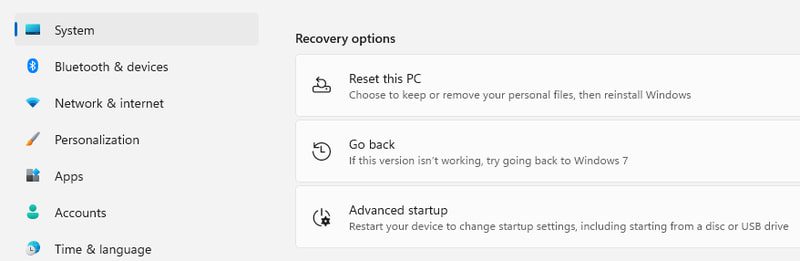

I Windows-innstillingene går du til System > Gjenoppretting for å finne disse alternativene. Hvis du velger å tilbakestille fullstendig, må du huske å sikkerhetskopiere viktige data.

Siste tanker 💭

Det å tenke seg om før man klikker på noe, og unngå ulovlig eller uetisk innhold er vanligvis nok til å beskytte seg mot de fleste angrep med skadelig programvare. Hvis du er forsiktig, er til og med den grunnleggende Windows Defender og brannmuren tilstrekkelig til å holde deg trygg. For de som er mer bevisste på sikkerhet, er Avast One og GlassWire en god kombinasjon av beskyttelse mot keyloggere og annen skadelig programvare.

Du kan også undersøke noen betalte og gratis skannere for fjerning av virus.