Du kan gjøre noen sprø hacking-ting bare ved å søke på Google! 🤯

Ja, du hørte det riktig. Det kalles Google Hacking eller Google Dorking.

Som innholdsforfatter har jeg brukt Google Dorks flere ganger for SEO og forskningsformål. Det hjelper meg med å finne spesifikke innlegg fra konkurrentene mine og låse underserverte emner for innholdsstrategien min.

På samme måte kan du bruke Google Dorking-kommandoene i henhold til dine krav.

Men før du dykker inn i Google Dorking, må du forstå ulike terminologier som Dorks, Recon og mye mer. Du må også vite hvor du skal trekke linjen.

Google Dorking er ikke ulovlig så lenge informasjonen som samles inn brukes til forskningsformål. Hvis du bruker den innsamlede informasjonen til å utpresse «målet», kan Google Dorking raskt gå inn i rikene av ulovlig aktivitet⚠️.

Og det liker ikke Google. Det straffer til og med IP-adressen der Dorking-kommandoene kommer fra. Og du kan også bli utsatt for en siktelse, så pass på.

Så i denne Google Dorking, også kjent som Google Hacking-guiden, vil jeg dele alt du trenger å vite om denne fantastiske etiske hackingsteknikken og hvordan du bruker den til din fordel.

Innholdsfortegnelse

Hva er Google Dorking?

Google Dorking er en søketeknikk for å finne informasjon som vanligvis ikke vises i Googles søkeresultater. Det gjøres ved hjelp av avanserte søkeoperatorer og strenger kalt dorks.

Med andre ord er Google Dorking en bakdør for å omgå Google-algoritmen for å finne informasjon som ikke vises i Googles søkemotorresultater – for eksempel et bestemt selskaps admin-side eller en påloggingsside.

Du kan til og med finne konfidensielle dokumenter, som PDF-er, Excel-ark osv., ved å bruke passende Google Dorking-kommandoer.

Hvis det brukes i god tro, kan Google Dorking hjelpe deg med å finne spesifikke dokumenter eller nettsider – filtrere ut irrelevante søkeresultater og spare tid.

Men hvis den brukes i ond tro, kan den hjelpe hackere med å få tilgang til data og filer fra et bestemt selskap eller en enkeltperson som er usikret eller ved et uhell lastet opp til internett.

Altså, å drite eller ikke å drite avhenger av hvor ansvarlig du også kan være!

Hvordan fungerer Google Dorking?

Enkeltpersoner som deg og meg kan bruke Google Dorking til forskningsformål. Imidlertid brukes det mest av cybersikkerhetseksperter for å forstå smutthullene i systemet. Dette er stort sett etiske hackere, også kjent som white-hat hackere.

Selv black-hat hackere bruker Google Dorking for å identifisere nettsteder med sikkerhetssårbarheter. De finner sensitive data og filer om «målene» deres og bruker dem med ondsinnethet.

(Mr. Robot-fan, noen? 😃)

Siden tidlig på 2000-tallet har søkemotorer blitt brukt som et verktøy for Google Dorking. Og Googles utbredte nettkrypingsfunksjoner letter Dorking.

Med riktig Google Dork-spørring kan angripere få tilgang til mye informasjon de ikke kunne få med enkle Google-søk. Denne informasjonen inkluderer følgende:

- Passord og brukernavn

- E-postadresselister

- Konfidensielle dokumenter

- Personlig identifiserbar informasjon – økonomisk, demografisk, plassering osv.

- Sårbarheter på nettstedet

I følge Norton statistikk, blir nesten 88 % av virksomhetene vitne til et nettsikkerhetsangrep innen et år. Dette betyr at virksomheter er målrettet nesten hver dag.

Etiske hackere bruker den innsamlede informasjonen for å fikse sårbarhetene i systemene deres, men uetiske hackere bruker den til ulovlige aktiviteter, som nettkriminalitet, nettterrorisme, industrispionasje, identitetstyveri og nettforfølgelse.

Hackere kan også selge disse dataene til andre kriminelle på det mørke nettet for store pengesummer. Her er fasene for hvordan en hacker bruker Google Dorking-metoder for å stjele personlig informasjon:

#1. Rekognosering

Den første fasen i hacking er å samle så mye informasjon som mulig om målet. Fra konfidensielle dokumenter til brukernavn og passord kan alle hackere finne. Dette stadiet er også kjent som recon, footprinting eller til og med fingeravtrykk.

Google Dorking er en måte for passiv recon, noe som betyr at hackere får tilgang til offentlig tilgjengelige filer på nettet.

De offentlig tilgjengelige filene kan ved et uhell gjøres online. For eksempel lastet de ved et uhell opp en PDF-fil som inneholder brukernavn og passord, eller la webkameraene sine åpne mot internett.

#2. Skanning

På dette stadiet har hackeren samlet inn dataene – nettadresser, PDF-er, excel-ark, e-postlister osv. Hackeren vil skanne dem ved å åpne og lese filene, rense koblingene eller bruke et skanneverktøy for å finne informasjonen ønsket.

#3. Får tilgang

På dette stadiet bruker hackeren den innsamlede informasjonen og får tilgang til systemet/databasen.

#4. Opprettholde tilgang

Hackeren etablerer en forbindelse (midlertidig eller permanent) med systemet/databasen for å koble til målet igjen, hvis og når det er nødvendig, enkelt.

Hvis forbindelsen bryter eller hackeren ønsker å gå tilbake til systemet/databasen senere, kan de gjøre det ved hjelp av denne forbindelsen.

#5. Exit

På dette stadiet rydder hackeren sporene sine og går ut av systemet/databasen uten spor. Hackeren fjerner alle utnyttelser og bakdører og tømmer loggene.

Lovligheten til Google Dorking

Som jeg nevnte, er ikke Google Dorking ulovlig hvis det bare brukes til forskningsformål.

Faktisk er det bare fase 1 (rekognosering) som faller inn under definisjonen av Google Dorking, dvs. å søke etter informasjon ved hjelp av avanserte søkestrenger og -operatorer.

I det øyeblikket du klikker på søkeresultatene, får tilgang til en URL, laster ned et dokument eller får tilgang til lenker uten riktig tillatelse, går du inn i fase 2.

Utover denne fasen kan du være ansvarlig for dataforbrytelser som er straffbare ved lov.

Så klikk med forsiktighet og god tro👍.

For Google Dork bruker du dessuten avanserte dork-spørringer og søkestrenger for å filtrere ut de irrelevante resultatene og finne akkurat det du vil ha.

Google Dork Query – Betydning og eksempler

Noen vanlige søkeoperasjoner i Google Dorking kan hjelpe deg med å finne spesifikk informasjon mens du filtrerer ut irrelevante resultater.

Jeg bruker noen av disse Google Dork-spørringene – som allintitle, inurl, filetype, osv. – hele tiden når jeg gjør SERP-analyse for et emne. Dette hjelper meg med å legge ned den nøyaktige innholdsstrategien for det aktuelle emnet.

Jeg vil dele noen av de vanligste og mest nyttige Google Dork-spørringene. Jeg vil dele søkets funksjon, resultater og hvordan du kan bruke funnene til din fordel. Her er noen av de vanligste operatorene som brukes i Google Dorking.

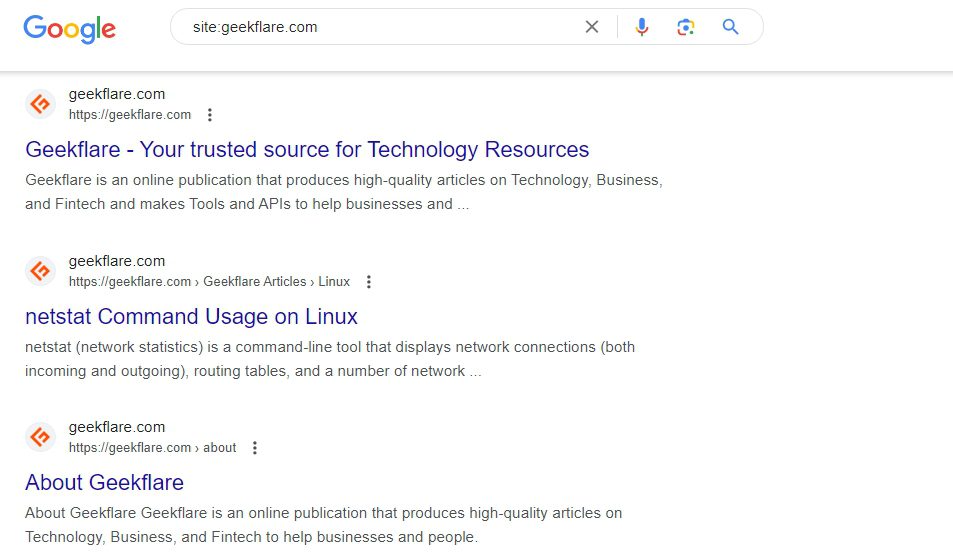

#1. Nettstedet

Hvis du ønsker å se etter nettsider på bare et bestemt nettsted, kan du bruke spørringsoperatørens nettsted:. Dette søket begrenser søket til et bestemt nettsted, toppdomene eller underdomene.

Denne spørringen vil vise deg de offentlige nettsidene til det aktuelle nettstedet, toppnivådomenet eller underdomenet. Du kan til og med kombinere dette søket med andre søk for å bli enda mer spesifikk med søkeresultatene dine.

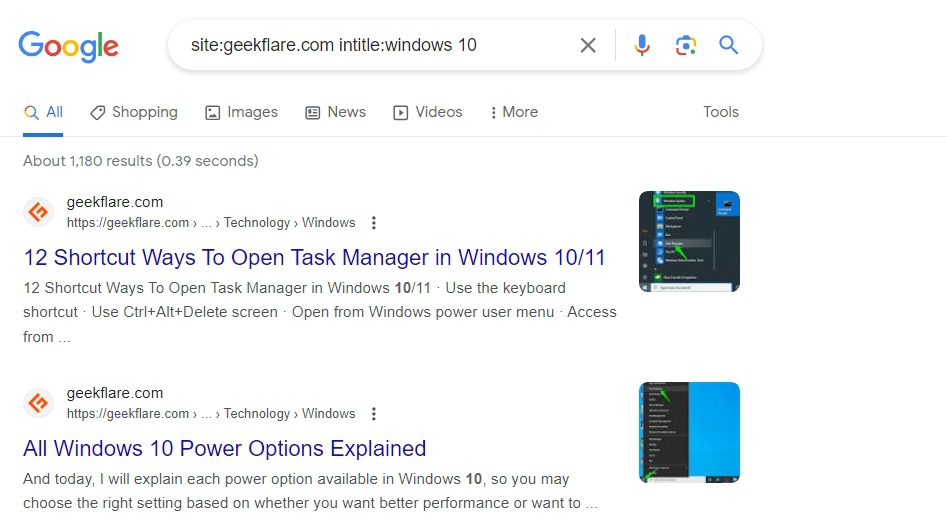

#2. Intitle/Allintitle

Å sette inn det primære søkeordet ditt i SEO-tittelen (også kalt metatittel) er en av de eldgamle og mest effektive SEO-praksisene. Så ved å bruke intitle: dork-spørringen kan du finne bestemte nettsider med søkeord i deres SEO-titler.

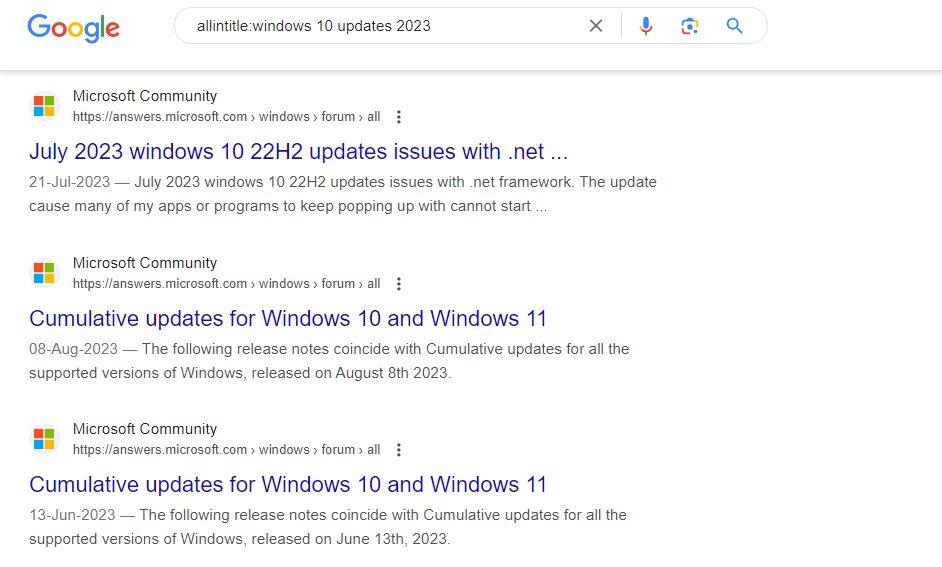

Du kan til og med kombinere det med site:-søk for å få enda spesifikke resultater. For eksempel, hvis du vil finne artikler om tipsbilk.net, men bare om Windows 10, kan du skrive inn denne dork-spørringen.

Denne Google Dorking-metoden er veldig nyttig når du vil finne resultater rundt et bestemt søkeord. Hvis du kombinerer det med andre søk, kan du drastisk forbedre SERP-analysen din.

Alternativt kan du også bruke dork-søket allintitle: hvis du har flere søkeord og vil ha alle i tittelen på resultatene. Deretter kan du bruke allintitle: query i stedet for intitle:.

#3. Inurl/Allinurl

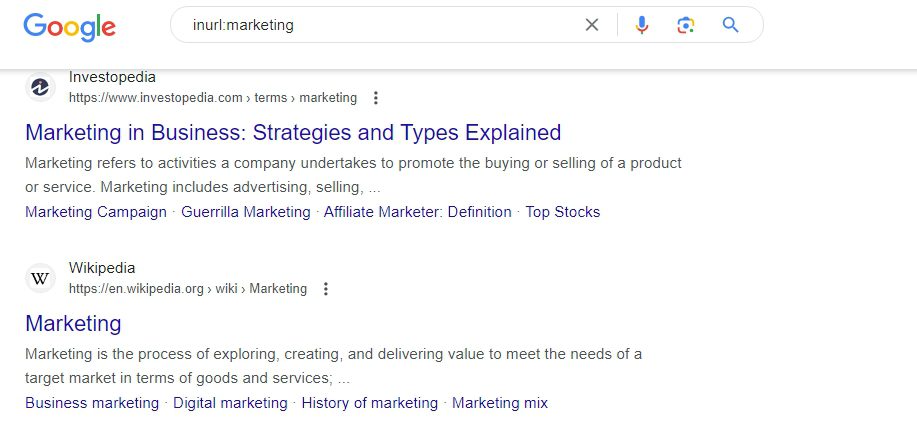

Inurl: dork-kommandoen er veldig lik intitle:-kommandoen. Den eneste forskjellen er at dette søket ser etter et bestemt søkeord i nettadressene til nettsidene.

Alternativt kan du til og med bruke allinurl: Dorking-søk for å finne nettadresser med flere søkeord. Denne spørringen vil gi deg nettadresser med alle søkeordene som finnes i den.

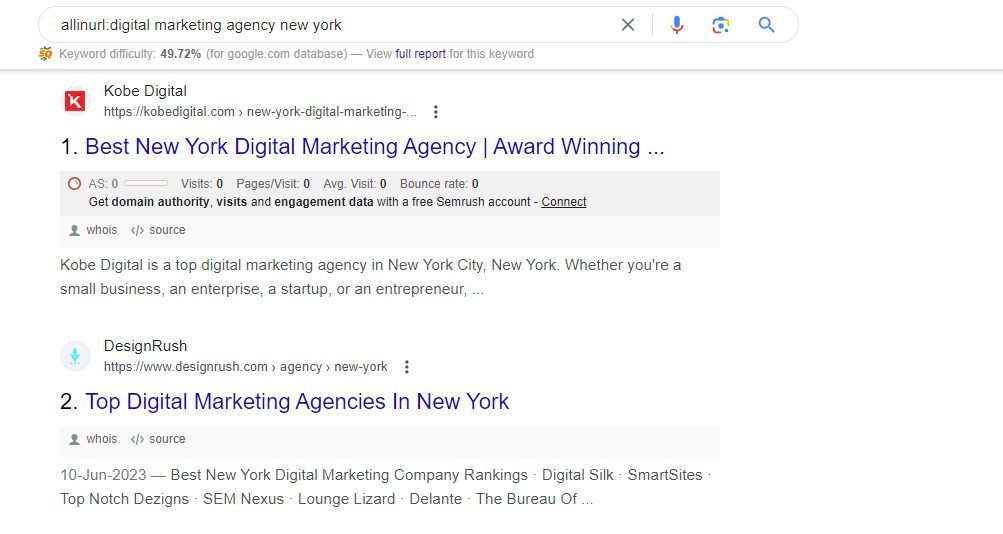

For eksempel er det primære søkeordet i URL-en og en optimalisert URL-struktur avgjørende for rangering på Google. Så hvis jeg er et nytt Digital Marketing Agency i New York og ønsker å se min lokale konkurranse, kan jeg enkelt gjøre det ved å bruke allinurl:-kommandoen.

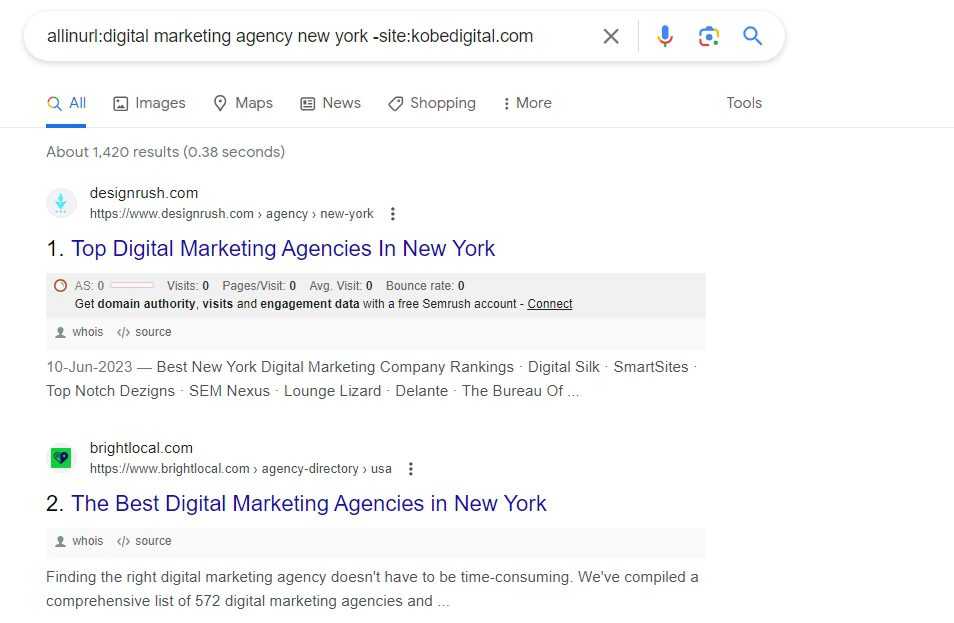

Du kan til og med inkludere en ekstra operator som «- (minus)» for å ekskludere resultater fra en bestemt kilde. Du kan gjøre det samme med allintitle: query. Her er et eksempel:

Inurl:/allinurl: dork-spørringen kan være veldig nyttig for å anslå hvor mange nettsider du vil kjempe for å rangere for det bestemte søkeordet og, viktigst av alt, domeneautoriteten du trenger for å rangere for det søkeordet.

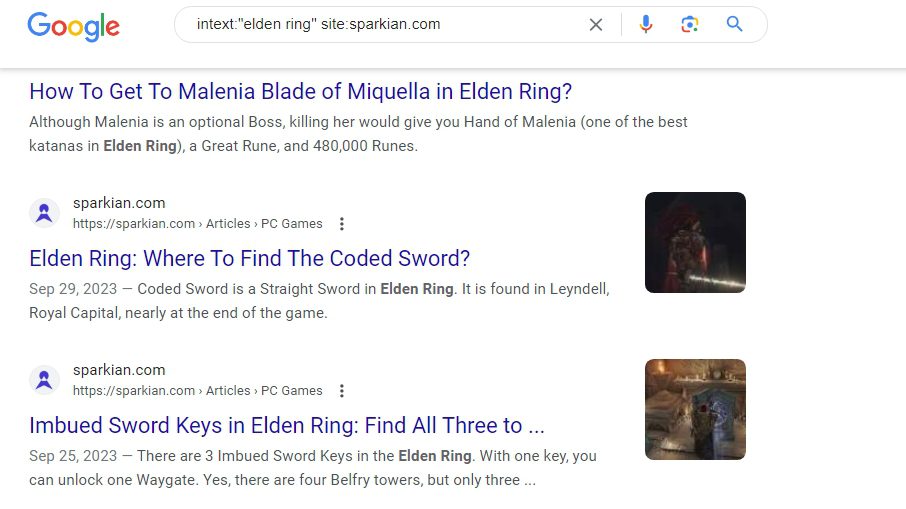

#4. Intext

Intext: Dork-søket finner nettsteder/nettsider med søkeordet i tekstene. Det er veldig nyttig for SEO-eksperter å finne konkurrentenes nettsider med søkeordet – et bestemt nøkkelord.

Du kan til og med bruke en ekstra operator som anførselstegn («») for å finne nettsidene med eksakt søkeord i brødteksten. Du kan kombinere det med site:-søket for å finne resultater for et bestemt nettsted.

Det er et av Googles søketriks som de fleste SEO-eksperter bruker. 😉

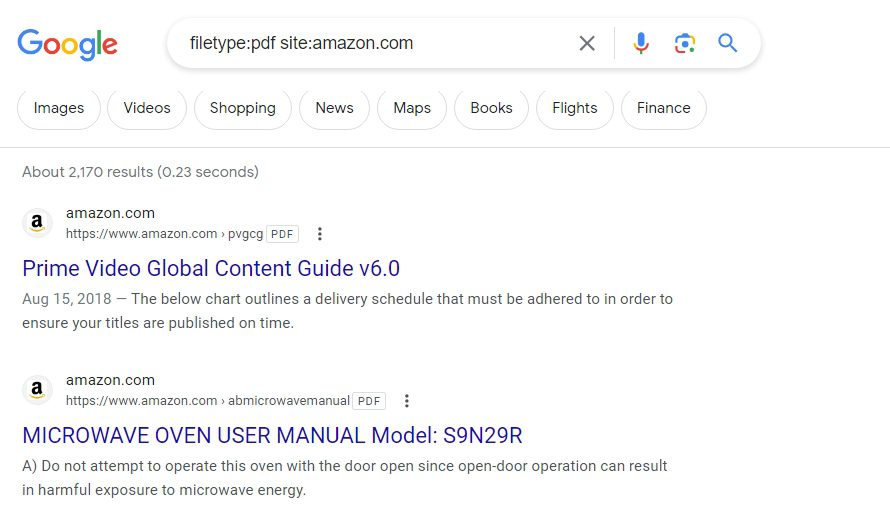

#5. Filtype

Ved å bruke filetype:-søkeoperatoren kan du finne filer som PDF-er, XLS, Doc, etc.. Dette søket er ekstremt nyttig hvis du leter etter spesifikke rapporter, manualer eller studier.

I Google Dorking er filetype: kommando en av de mest brukte kommandoene av hackere for å finne tilfeldig lekke og konfidensielle dokumenter. Disse dokumentene kan inneholde sensitiv informasjon som IP-adresser, passord osv.

Hackere bruker denne informasjonen til penetrasjonstesting (pentesting) og for å omgå betalingsmurer for å få tilgang til ressurser.

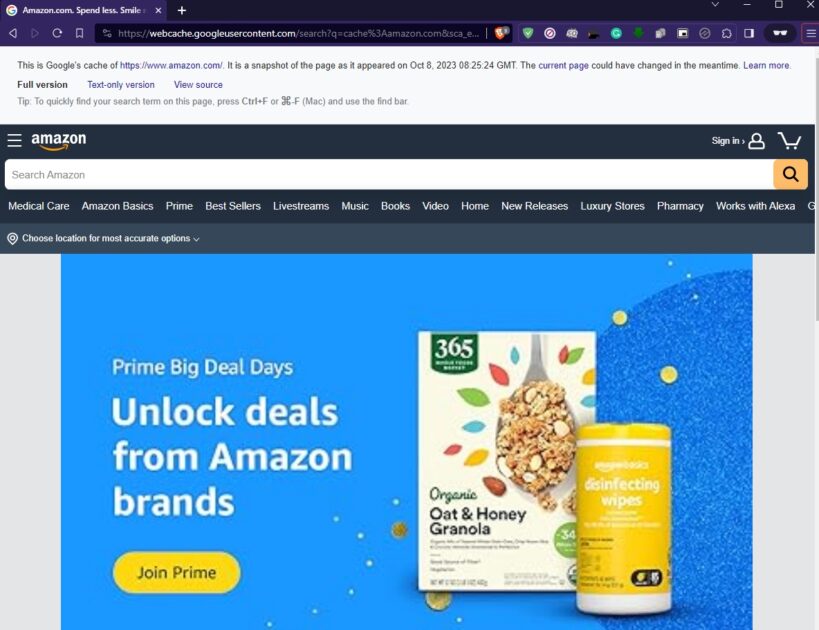

#6. Cache

Ved å bruke Cache:-kommandoen vil Google Søk hente den sist lagrede kopien av en bestemt nettside (Google-cache) hvis den eksisterer. Det er nyttig for å gjenoppdage et nettsted før nedetid eller siste oppdatering.

Når en bruker går inn på et nettsted ved hjelp av Google, opprettes en bufret versjon av den siden i Googles system. Du kan få tilgang til denne bufrede versjonen ved å bruke cache:-kommandoen hvis det opprinnelige nettstedet er midlertidig nede eller du vil se en eldre versjon av nettstedet.

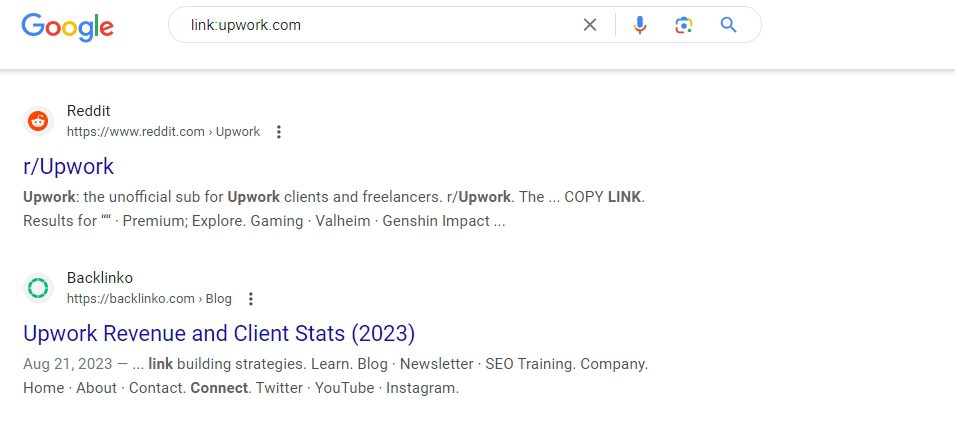

#7. Link

Linken: Google Dork-spørringen er nyttig hvis du vil finne hvilke nettsider som lenker til en bestemt URL.

Hvis du vil analysere tilbakekoblingene som peker til nettstedet ditt, kan du bruke verktøy som Semrush eller Ahrefs.

Men hvis du ikke vil investere i et analyseverktøy for tilbakekoblinger, er denne Google Dorking-metoden en gratis og nyttig måte å analysere hvor tilbakekoblingene dine kommer fra.

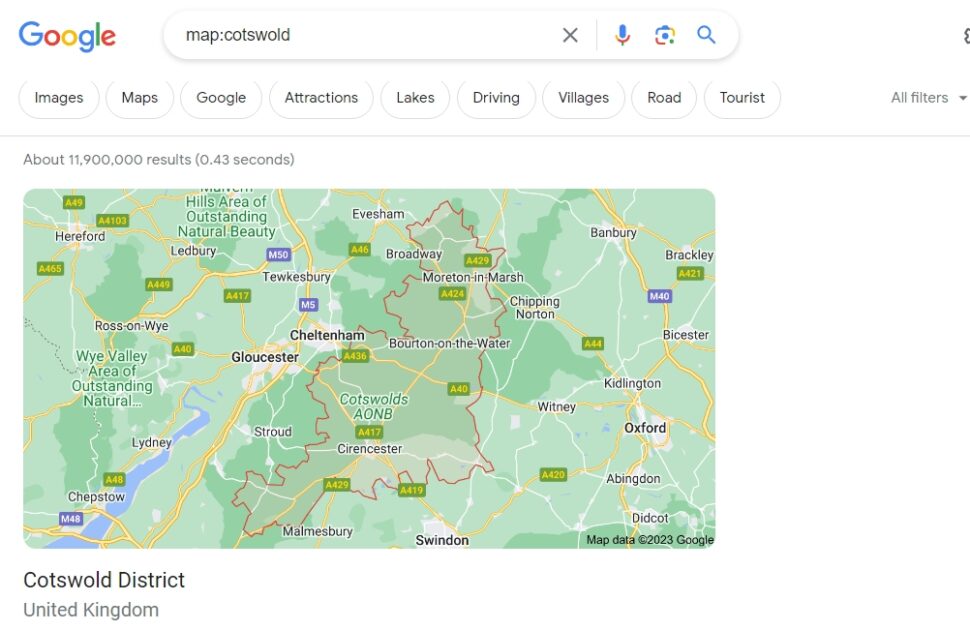

#8. Kart

Bruke kartet: Dorking-kommandoen lar deg finne et kart over den gitte plasseringen. Google Søk viser deg kartet direkte i stedet for nettsidene.

På macOS kan du se en melding om å åpne Maps-applikasjonen. Denne spørringen er nyttig for å finne kartet til en bestemt plassering raskt.

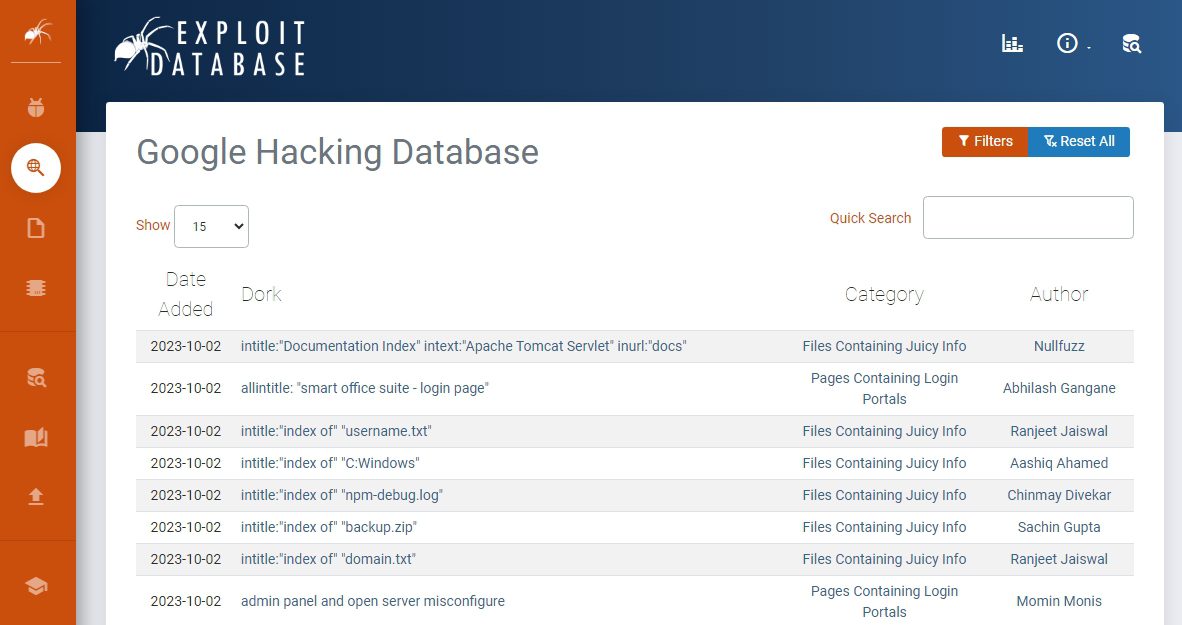

Google Hacking Database er et arkiv hvor brukere legger ut ulike søkeoperatørstrenger som du kan bruke for å komme i gang med Google Dorking.

Jeg anbefaler imidlertid at du bruker disse søkestrengene med forsiktighet fordi noen av disse strengene fører til webkameraer og bedriftspåloggingssider.

Hvordan beskytte deg mot Google Dorking?

Enten du er en privatperson eller en bedrift, må du beskytte deg mot Google Dorking. Du kan ta følgende trinn for å sikre at dataene dine på internett er trygge.

- Sørg for at de private sidene og dokumentene er passordbeskyttet.

- Implementer IP-baserte restriksjoner.

- Krypter sensitiv informasjon – brukernavn, passord, e-post-IDer, telefonnumre osv.

- Finn og deaktiver Google Dorks ved å bruke verktøy for sårbarhetsskanning.

- Gjør selv vanlige tullspørringer på nettsidene dine for å finne og fikse smutthullene før angriperne finner dem.

- Bruk Google Search Console til å fjerne sensitivt innhold fra nettstedet ditt

- Bruk robots.txt-filen til å skjule og blokkere bottilgang til sensitive filer.

Selv om 100 % internettsikkerhet er en myte, kan du implementere trinnene for å minimere sjansene for å bli offer for uetisk hacking.

Google Dorking-straff fra Google

Google Dorking kan gi deg enorm informasjon ved å filtrere ut unødvendige eller urelaterte søkeresultater. Men hvis den brukes uetisk, kan den fange oppmerksomheten til rettshåndhevelsesmyndighetene.

Mesteparten av tiden vil Google advare deg når du overdriver Dorking. Det vil begynne å bekrefte søkene dine. Hvis du fortsatt går over bord, kan Google til og med utestenge IP-adressen din.

Til Dork eller ikke til Dork?

I denne Google Dorking-guiden diskuterte vi alt om denne kraftige søketeknikken som lar deg finne spesifikk informasjon og offentlig utsatte sårbarheter. For penetrasjonstestere er det deres daglige jobb.

Med Google Hacking Database får du også en samling ferdiglagde Google Dorks. Jeg vil imidlertid igjen minne deg på å bruke Dorking etisk og med tillatelse.

Følg etiske retningslinjer og be om tillatelse når du bruker Dorking til sikkerhetsrevisjoner.

Hvis etisk hacking er på vei, bør du også sjekke ut hvordan du kan bli en bug dusørjeger i 2023?