Ni av ti ganger er det bare så vanskelig å bli kvitt kryptomalware som å oppdage dem.

Ville du være mistenksom om et plutselig fall i datamaskinens ytelse?

Mange vil ikke! På samme måte er det bare noen få som bryr seg nok om sporadisk etterslep og merker vanligvis dette som operativsystemets «standard» problemer.

Men hvis de undersøker dypere, kan det også dukke opp som et useriøst program, som spiser bort båndbredden og trekker systemets ytelse.

Innholdsfortegnelse

Hva er Crypto-Malware?

Du kan anta at kryptomalware er en digital igle injisert av en tredjepartsmottaker som tapper dataressursene dine uten at du vet det.

Imidlertid er prosessen mer kjent som krypto-jacking.

Som allerede nevnt, det som gjør det vanskelig å bli oppdaget, er dens modus operandi. Du kan ikke se forskjellen med mindre du er veldig klar over datamaskinviftens standard driftslyd, hastighet osv., og den generelle systemytelsen.

Dette vil kjøre crypto mining-applikasjoner i bakgrunnen for maskinens levetid med mindre du trykker på avinstaller.

I et nøtteskall er kryptogruvearbeidere applikasjoner som bidrar til kryptoverdenen ved å verifisere transaksjonene deres og utvinne nye mynter. Dette genererer passive inntekter for deres operatører.

Men de er kjent som kryptomalware hvis de er installert på et system uten riktig autorisasjon fra administratoren, noe som gjør det til en nettkriminalitet.

For en enklere analogi, vurder noen som bruker plenen din til å plante et frukttre, tar vann og de nødvendige ressursene fra hjemmet ditt uten ditt samtykke, og nekter deg fruktene eller pengene.

Det vil være beslektet med krypto-jacking av denne dødelige verden.

Hvordan fungerer krypto-malware?

Som de fleste malware!

Du søker ikke etter virusinfiserte nedlastinger og installerer dem for å ha det gøy.

Men de skjer med deg på de mest verdslige måter:

- Klikk på en lenke i e-posten

- Besøke HTTP-nettsteder

- Laster ned fra usikre kilder

- Klikke på en mistenkelig annonse, og sånt

I tillegg kan dårlige aktører implementere sosial teknikk for å tvinge brukere til å laste ned slik skadevare.

Når den er installert, piggybacks krypto-skadelig programvare på systemressursene dine til du oppdager og avinstallerer dem.

Noen tegn på infeksjon med krypto-malware er økt viftehastighet (støy), mer oppvarming og svak ytelse.

Krypto-skadelig programvare vs. Crypto-Ransomware

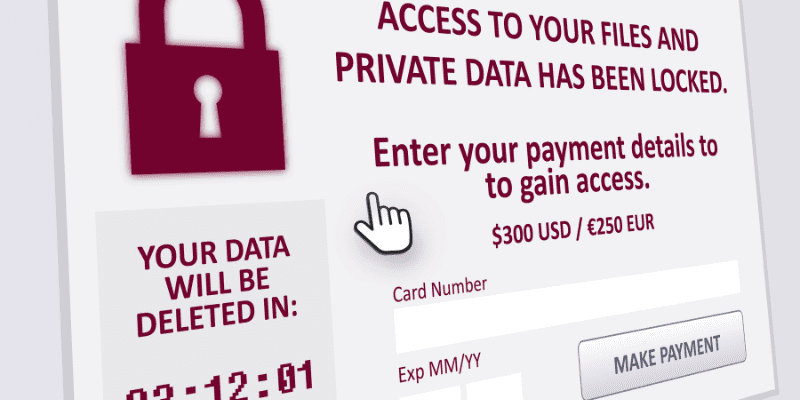

Crypto-ransomware er ikke så subtil. Når den er installert, kan den låse deg ute av systemet bare for å gi tilgang etter at du har betalt løsepengebeløpet.

Den viser vanligvis et nummer eller e-post for å komme i kontakt med eller kontodetaljer for å samarbeide med løsepengertrusselen.

Avhengig av innsatsen, følger folk noen ganger svindleren for å få den tilbake. Imidlertid er det tilfeller der det å godta slike «forespørsler» ikke ga noen lettelse eller gjorde dem til et fremtidig mål også.

Crypto-malware, derimot, utgjør ingen synlig trussel. Den fungerer stille i bakgrunnen og spiser ressursene dine for å bli en evig passiv inntektskilde for nettkriminelle.

Populære krypto-malware-angrep

Dette er noen av de dokumenterte hendelsene som rystet den digitale verden med deres sofistikerte.

#1. Graboid

Graboid ble oppdaget av Palo Alto-nettverksforskere og publisert i en 2019-rapport. Angriperen tok nesten 2000 usikre Docker-verter på en gratis tur som ikke trengte autorisasjon.

Den sendte eksterne kommandoer for å laste ned og distribuere infiserte docker-bilder til de kompromitterte vertene. «Nedlastingen» inneholdt også et verktøy for å kommunisere med og sette andre sårbare maskiner i fare.

Deretter lastet de «modifiserte» beholderne ned fire skript og utførte dem i rekkefølge.

Disse skriptene opererte tilfeldig Monero-gruvearbeidere i gjentatte 250-sekunders økter og spredte skadelig programvare gjennom nettverket.

#2. PowerGhost

PowerGhost ble avslørt av Kaspersky-laboratorier i 2018, og er en filløs krypto-skadevare primært rettet mot bedriftsnettverk.

Den er filløs, noe som betyr at den fester seg til maskiner uten å tiltrekke seg uønsket oppmerksomhet eller oppdagelse. Deretter logger den på enhetene via Windows Management Instrumentation (WMI) eller EthernalBlue-utnyttelsen som ble brukt i det beryktede WannaCry-ransomware-angrepet.

Når den var logget på, prøvde den å deaktivere andre gruvearbeidere (hvis noen) for å høste maksimalt utbytte for de ansvarlige dårlige skuespillerne.

I tillegg til å være et ressurssvin, var en PowerGhost-variant kjent for å være vert for DDoS-angrep rettet mot andre servere.

#3. BadShell

BadShell ble oppdaget av Comodo Cybersecurity-divisjonen i 2018. Det er en annen filløs kryptoorm som ikke etterlater spor på systemlagringen; i stedet opererer den gjennom CPU og RAM.

Dette festet seg til Windows PowerShell for å utføre ondsinnede kommandoer. Den lagret binær kode i Windows-registeret og kjørte kryptogruveskript med Windows Task Scheduler.

#4. Prometei Botnet

Prometei Botnet ble først oppdaget i 2020, og målrettet publiserte Microsoft Exchange-sårbarheter for å installere kryptomalware for gruvedrift av Monero.

Dette cyberangrepet brukte mange verktøy, som EternalBlue, BlueKeep, SMB og RDP-utnyttelser, etc., for å spre seg gjennom nettverket for å målrette mot usikre systemer.

Den hadde mange versjoner (som med de fleste malware), og Cybereason-forskerne merker dens opprinnelse tilbake til 2016. Dessuten har den en tilstedeværelse på tvers av plattformer som infiserer Windows- og Linux-økosystemene.

Hvordan oppdage og forhindre krypto-skadelig programvare?

Den beste måten å sjekke crypto-malware er ved å holde oversikt over systemet ditt. En økt fanstemme eller et plutselig fall i ytelse kan gi ut disse digitale ormene.

Operativsystemer er imidlertid komplekse enheter, og disse tingene skjer stadig i bakgrunnen, og vi legger vanligvis ikke merke til slike subtile endringer.

I så fall, her er noen tips som kan hjelpe deg å holde deg trygg:

- Hold systemene oppdatert. Utdatert programvare har ofte sårbarheter som utnyttes av nettkriminelle.

- Bruk et premium antivirus. Jeg kan ikke understreke nok hvordan hver enhet trenger et godt antivirus. Dessuten skjer slike angrep uavhengig av operativsystem (Mac blir også angrepet!) og enhetstype (smarttelefoner, nettbrett inkludert).

- Ikke klikk på alt. Å være nysgjerrig er menneskelig natur som ofte blir utnyttet urettferdig. Hvis det er uunngåelig, kopier og lim inn den mistenkelige koblingen i en søkemotor og se om den trenger ytterligere oppmerksomhet.

- Respekter advarsler i nettleseren. Nettlesere er langt mer avanserte enn de var for ti år siden. Prøv å ikke overstyre noen advarsler uten riktig due diligence. Hold deg i tillegg unna HTTP-nettsteder.

- Hold deg informert. Disse verktøyene får jevnlige oppdateringer fra skurkene. I tillegg utvikler deres metoder for å ofre seg også. Følgelig, fortsett å lese om nylige hacks og del dem med jevnaldrende.

Krypto-skadelig programvare er på vei opp!

Dette er på grunn av den stadig økende kryptoadopsjonen og deres tøffe gjenkjenning.

Og når de er installert, fortsetter de å gi gratis penger til kryptokriminelle med liten eller ingen innsats som trengs fra deres side.

De beste fremgangsmåtene ovenfor vil imidlertid bidra til å holde deg trygg.

Og som allerede diskutert, ville det være best å installere cybersikkerhetsprogramvare på alle enhetene dine.

Deretter kan du sjekke ut introduksjonen til grunnleggende cybersikkerhet for nybegynnere.