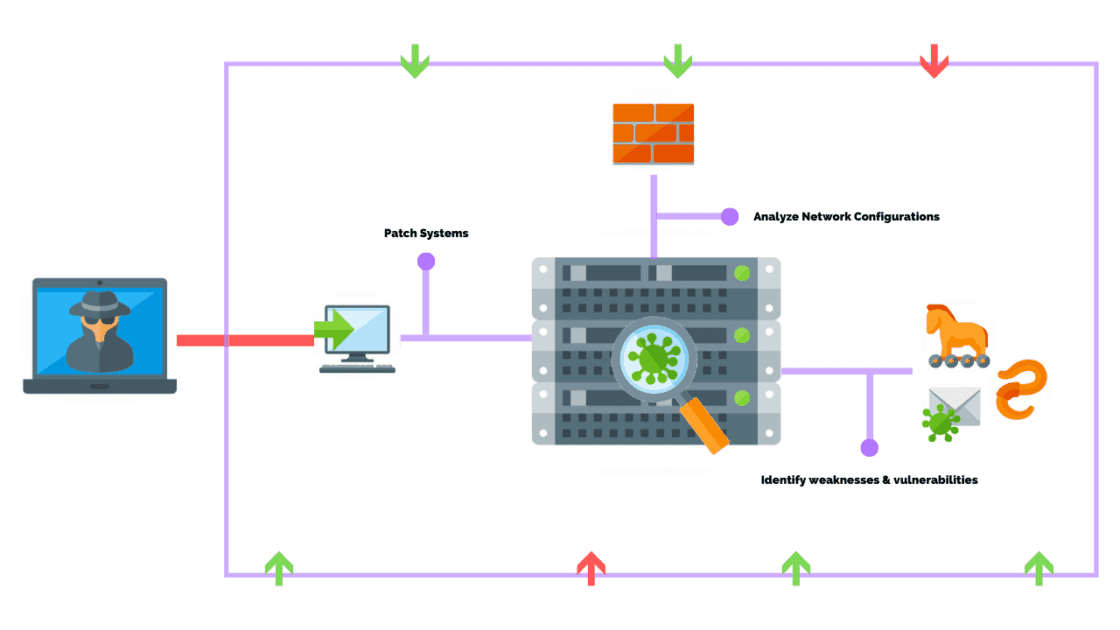

Nettverkspenetrasjonstesting er et autorisert forsøk på å hacke seg inn i et datanettverk eller infrastruktur for å identifisere sikkerhetssårbarheter og risikoer.

Vanligvis utfører sikkerhetseksperter testene for å trygt finne og utnytte nettverkssvakheter, som åpne porter, eksponerte data, svak kryptografi og passord. Penetrasjonstesting avdekker også feilkonfigurasjoner, dårlige rettighetskontroller, uopprettede operativsystemer og andre systemsårbarheter.

Ideelt sett er det viktig å regelmessig vurdere sikkerheten og få et helhetlig syn på hele nettverket, operativsystemer, applikasjoner, enheter og andre eiendeler.

Mot dette kan du utføre intern nettverkspenetrasjonstesting og ekstern nettverkspenetrasjonstesting. Dette betyr å starte angrep fra organisasjonens nettverk, intranett eller utenfor, for eksempel fra internett, andre nettverk, WI-FI og andre kilder.

Bildekreditt: Synopsys

Innholdsfortegnelse

Hvorfor er nettverkspenetrasjonstesting viktig?

Sikkerhetsvurderingen hjelper til med å identifisere feil angripere kan utnytte og kompromittere nettverket, infrastrukturen, dataene og andre ressurser. Den sjekker et bredt spekter av eiendeler og tjenester, inkludert perimetersikkerhetsoverholdelse av ulike industri- og standardforskrifter og validering av eksisterende sikkerhetsløsninger og -praksis.

Andre fordeler inkluderer:

- Identifiser og løs sikkerhetssårbarheter angripere kan utnytte på nettverkskomponenter, tjenester, konfigurasjoner, applikasjoner og andre ressurser.

- Oppdage eiendeler med flest sårbarheter – slik at organisasjonen kan prioritere dem.

- Identifisere sikkerhetsmangler og potensielle konsekvenser hvis angripere utnytter.

- Hjelper organisasjonen med å vurdere nettverket og infrastrukturen og følgelig iverksette tiltak der det er nødvendig for å oppfylle revisjons-, industri- og lovkrav.

- Få og opprettholde tilliten til brukere og kunder.

Nettverkspenetrasjonstesting – Bilde: Purplesec

Nettverkspenetrasjonstesting – Bilde: Purplesec

Nettverkspenetrasjonstesting – Bilde: Purplesec

Toppløsninger for nettverkspenetrasjonstesting

Valget av en løsning for testing av nettverkspenetrasjon varierer fra organisasjon til organisasjon, avhengig av krav, type infrastruktur, mål, interne ferdigheter og andre faktorer.

Med markedet fullt av produkter, har vi satt sammen en liste over de beste testverktøyene for nettverkspenetrasjon for å hjelpe deg med å finne det som best passer dine unike krav.

Inntrenger Vanguard

Inntrenger Vanguard er en effektiv penetrasjonstesting som gjør det mulig for team å identifisere og adressere ulike sikkerhetssvakheter. Den hybride sårbarhetsskanneren tilbyr bred dekning støttet av svært dyktige sikkerhetseksperter på forespørsel.

I tillegg gir den nettbaserte tjenesten kontinuerlig kontroll og etterretningsdrevne undersøkelser, gjør nøyaktige vurderinger og sikrer at teamene ikke går glipp av noe.

fordeler

- Gjør det mulig for organisasjoner å utføre omfattende sårbarhetsskanning av infrastrukturen. Den har også en automatisk skanning som du kan planlegge å kjøre med de foretrukne intervallene.

- Gir kontinuerlig overvåking av infrastrukturen din, slik at du kan oppdage og raskt svare på alle trusler, inkludert nulldagssårbarheter. Tjenesten støttes av svært erfarne inntrenger-fagfolk som handler raskt for å møte enhver oppdaget risiko.

- Utmerkede og svært erfarne sikkerhetseksperter på forespørsel til å svare når interne team ikke kan reagere tilstrekkelig på en trussel.

- Integrerer manuelle sårbarhetskontroller for å identifisere og fjerne rapporterte trusler som ikke kan utnyttes eller er falske positiver.

- Integrerer enkelt med produktivitetsverktøy som Microsoft Teams, Slack og andre.

Det krever forbedring i filtreringen av de oppdagede sårbarhetene. Den mangler evnen til å velge og løse en individuell sårbarhet. Det ville være flott å løse en sårbarhet og validere rettelsen uten å kjøre hele testen på nytt.

Det kan ta lang tid å fullføre skanningen, og enkelte maskiner kan også senke under testen. Den har ikke mulighet til å pause og gjenoppta skanninger, noe som kan være nyttig når servere er overbelastet.

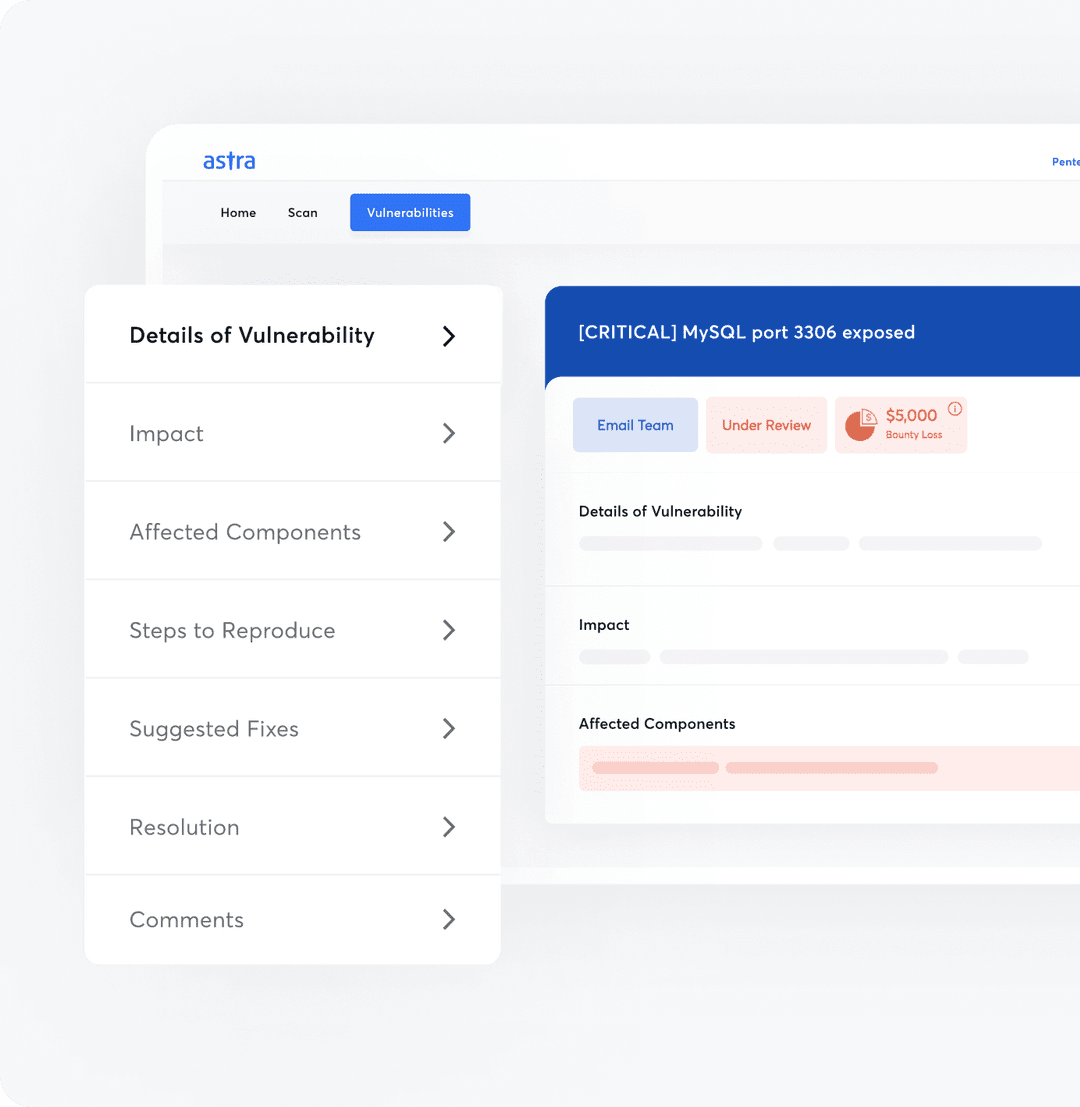

Astra Pentest

Astra Pentest er en intelligent sårbarhetsskanner støttet av svært dyktige sikkerhetseksperter. Et flott verktøy som lar deg oppdage og adressere sårbarheter ved å tilby omfattende dekning og en trinn-for-trinn-veiledning for å adressere oppdagede sikkerhetssvakheter.

I tillegg har den et brukervennlig administrasjonsdashbord som gjør det mulig for sikkerhetsteam, CXO-er, Astras sikkerhetseksperter og andre interessenter å samarbeide sømløst.

Astra Pentest sårbarhetsdetaljer Bilde: Astra

Astra Pentest sårbarhetsdetaljer Bilde: Astra

Astra Pentest sårbarhetsdetaljer Bilde: Astra

fordeler

- Tydelige og handlingsrettede trinnvise instruksjoner for å håndtere trusler som oppdages i IT-infrastrukturen din.

- Et CXO-vennlig dashbord som lar deg spore skannefremdriften, prioritere og adressere kritiske sårbarheter raskere.

- Den intelligente skanneren bruker historiske pentest-data for å bygge en profil som adresserer ditt unike IT-miljø og trusler.

- Sanntid og god støtte fra svært dyktige sikkerhetseksperter.

- Den gir automatisert og manuell sårbarhetsskanning samtidig som den lar deg skanne nettverksperimeteren og kjøre tester på nytt for å sikre at du har løst sårbarhetene tilstrekkelig.

- Gir kontinuerlig og intelligent drevet skanning og har en sikkerhetsmotor i stadig utvikling basert på nye CVE-er og hacks

- Gir et bransjeanerkjent og pålitelig sertifikat – slik at du enkelt kan oppfylle GDPR, HIPAA ISO 27001, SOC2 og andre samsvarskrav.

Omfattende skanninger kan ta lang tid å fullføre, og dette kan forsinke noen viktige tjenester i organisasjonen. Det kan være noen falske positive til tider, og disse krever mer tid for å verifisere manuelt.

Den støtter ikke eksport av en rapport for en individuell sårbarhet. Selv om det ikke er et så stort problem, ville det være bra å integrere Astra med populære direktemeldingsverktøy som Telegram, Teams, Slack og andre i stedet for bare e-post.

Målforsvar

Målforsvar er et avansert nettverks- og infrastruktur-penetrasjonstestverktøy som tilbyr både automatisert skanning og menneskelig innsikt.

fordeler

- Gir en omfattende skanning av sikkerhetssårbarheter for å hjelpe deg med å styrke sikkerhetsstillingen din. Under øvelsen simulerer Target Defense-penetrasjonstesterne ofte autoriserte angrep ved å bruke teknologier og verktøy som ligner på de som brukes av ekte angripere.

- Intern og ekstern penetrasjonstesting for å gi sikkerhetsteamene full oversikt over alle sårbarhetene

- Har fleksible betalingsplaner med konkurransedyktige priser som gjør den egnet for alle størrelser av organisasjoner

- Har et moderne, brukervennlig dashbord som gjør det mulig for team å prioritere sårbarhetsskanning og fiksing.

- Gir en kontinuerlig, automatisert skanning som er nødvendig for raskt å oppdage og adressere eventuelle oppdagede sårbarheter.

Den omfattende plattformen for penetrasjonstesting hjelper sikkerhetsteam med å oppdage og fikse et bredt spekter av sikkerhetsfeil før ekte angripere finner og utnytter dem.

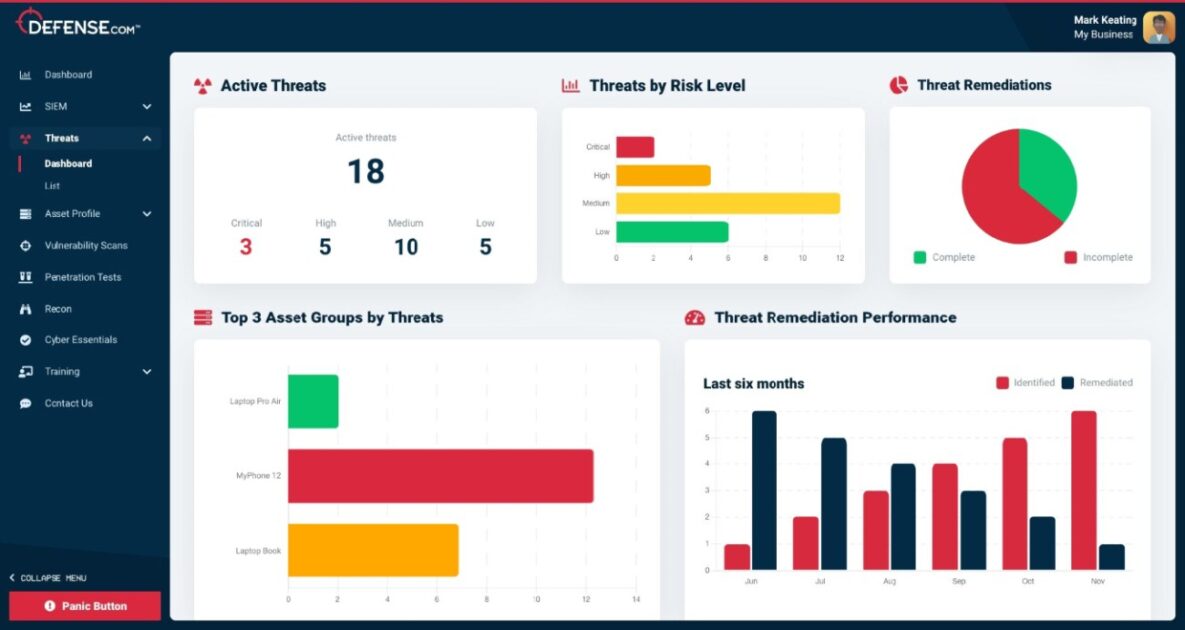

Defensecom

Defensecoms pentest trussel dashboard Bilde: Defensecom

Defensecoms pentest trussel dashboard Bilde: Defensecom

Defensecom er en omfattende testplattform for nettverkspenetrasjon som lar deg utføre sårbarhetsskanning av infrastruktur, nettverk, sky, applikasjoner og andre eiendeler. Den omfattende pentest-løsningen kombinerer ulike testpakker, og du kan tilpasse den for å møte dine nåværende behov.

fordeler

- Gjør det mulig å kjøre simulerte phishing-angrep og bestemme opplæringsbehov for sikkerhetsbevissthet for ansatte.

- Utbedringshjelp ved oppdagelse av sikkerhetssårbarheter.

- Detaljert vurderingsrapport inkludert en liste over kritiske trusler på programvare- og maskinvareressurser.

- Handlingsbare rapporter og detaljer for hver oppdaget sårbarhet.

- Trusselprioritering, loggovervåking og sanntidsdata for å forbedre sårbarhetshåndteringen.

- Utmerket støtte fra Defensecoms svært dyktige, erfarne sikkerhetseksperter.

Du kan velge spesifikke tester for infrastrukturen, applikasjonene, autentiseringen, Office 365 eller andre individuelle tjenester eller ressurser. I tillegg kan du velge målrettet penetrasjonstesting, som er en uttømmende penetrasjonstesting rettet mot organisasjonen. Dette innebærer å sette i gang ulike simulerte angrep på organisasjonens nettverk og infrastruktur.

vPenTest

vPenTest er en effektiv, funksjonsrik og rimelig løsning for automatisert penetrasjonstesting som utfører ulike hackingaktiviteter på en organisasjons nettverk.

For å demonstrere hva en ekte angriper ville gjøre, går vPenTest videre og utnytter de identifiserte sårbarhetene. For eksempel kan testere bruke det skalerbare verktøyet til å utføre man-in-the-midten-angrep, finne ubeskyttede sensitive data, knekke passord, utgi seg for brukere eller utnytte andre identifiserte sikkerhetsfeil.

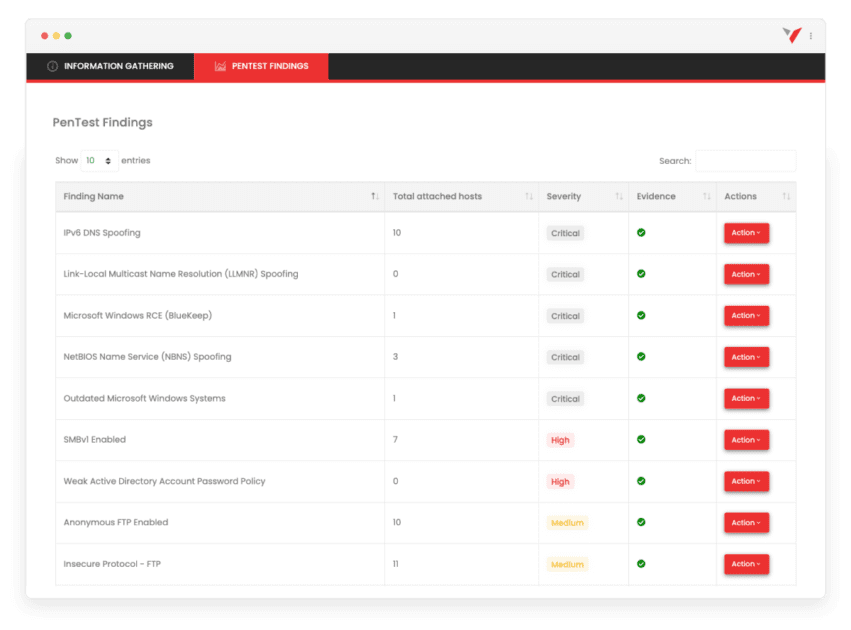

vPenTest nettverkspenetrasjonstestrapport – Bilde: Vonahi

vPenTest nettverkspenetrasjonstestrapport – Bilde: Vonahi

vPenTest nettverkspenetrasjonstestrapport – Bilde: Vonahi

Fordeler med vPenTest

- Effektivt, raskere og konsekvent penetrasjonstestverktøy basert på et proprietært rammeverk i stadig utvikling.

- Gir en rimelig og omfattende penetrasjonstest med detaljerte, handlingsrettede rapporter.

- Fleksibel månedlig eller on-demand planlegging for intern eller ekstern nettverkspenetrasjonstesting.

- Lar deg overvåke fremdriften for sårbarhetsskanning og varsler i sanntid.

- Gjennomfør simuleringer før og etter brudd enten innenfra eller utenfor nettverket.

- Tydelige, detaljerte vurderingsrapporter med trinnvise instruksjoner om hvordan du løser oppdagede sårbarheter.

- Tillater segmentert penetrasjonstesting for å vurdere sikkerheten og effektiviteten til de isolerte sensitive nettverkene.

Selv om plattformen oppfyller nesten alle behov for penetrasjonstesting for alle typer virksomheter, kan noen avanserte brukere kreve at noen problemer løses.

Varslene er hovedsakelig på e-post. Det kan være mer praktisk hvis plattformen har andre umiddelbare forretningsverktøy som Slack og Teams.

Dashbordet er enkelt og lett å bruke for alle, inkludert brukere med gjennomsnittlige tekniske ferdigheter. Den mangler imidlertid noen avanserte tilpasningsalternativer som dyktige administratorer ønsker å bruke for å skreddersy skanningen for å passe deres unike eller komplekse IT-miljøer.

BreachLock

BreachLock er en omfattende sårbarhetsskanningstjeneste som kombinerer AI og menneskelig innsikt. Den skalerbare penetrasjonstesttjenesten er tilgjengelig som en Pen Testing-as-a-Service (PTaaS).

Verktøyet kombinerer automatisering, menneskelige hackere og kunstig intelligens for å gi en omfattende og nøyaktig tjeneste for penetrasjonstesting.

Levert som Penetration Testing as a Service (PTaaS), lar Breachlock-penntestingen organisasjoner raskt og kostnadseffektivt utføre avansert sårbarhetsskanning og validere deres sikkerhets- og samsvarskrav.

fordeler

- Skalerbar med kostnadseffektive on-demand eller årlige abonnementer.

- Lar testere spore skanningsfremdriften på nettet og også oppnå resultater i sanntid

- Organisasjoner kan også velge mellom kontinuerlig eller engangs penetrasjonstesting.

- Det er en enkel å bruke og utmerket plattform for å forbedre organisasjonens IT-sikkerhet.

- Vennlig og svært erfaren støtteteam som kan hjelpe til med oppsettet og også med å løse identifiserte sårbarheter.

- BreachLock gjør det mulig for organisasjoner å få verdifull innsikt angående deres sikkerhet og sårbarheter. Pentest-verktøyet hjelper dem med å løse problemene, forhindre potensielle trusler og overholde HIPAA, PCI DSS, GDPR, SOC 2 og andre regulatoriske krav.

Automatisering av noen tester på enkelte eiendeler kan føre til noen problemer. Men når de er identifisert, kan Breachlock-ekspertene løse dem. Trenger å gi flere alternativer for å laste ned skannesårbarhetsrapporter.

Testene kommer med en gratis sårbarhetsskanning. Du kan imidlertid bare kjøre den en gang i måneden. Kostnaden kan være høy for flere lisenser.

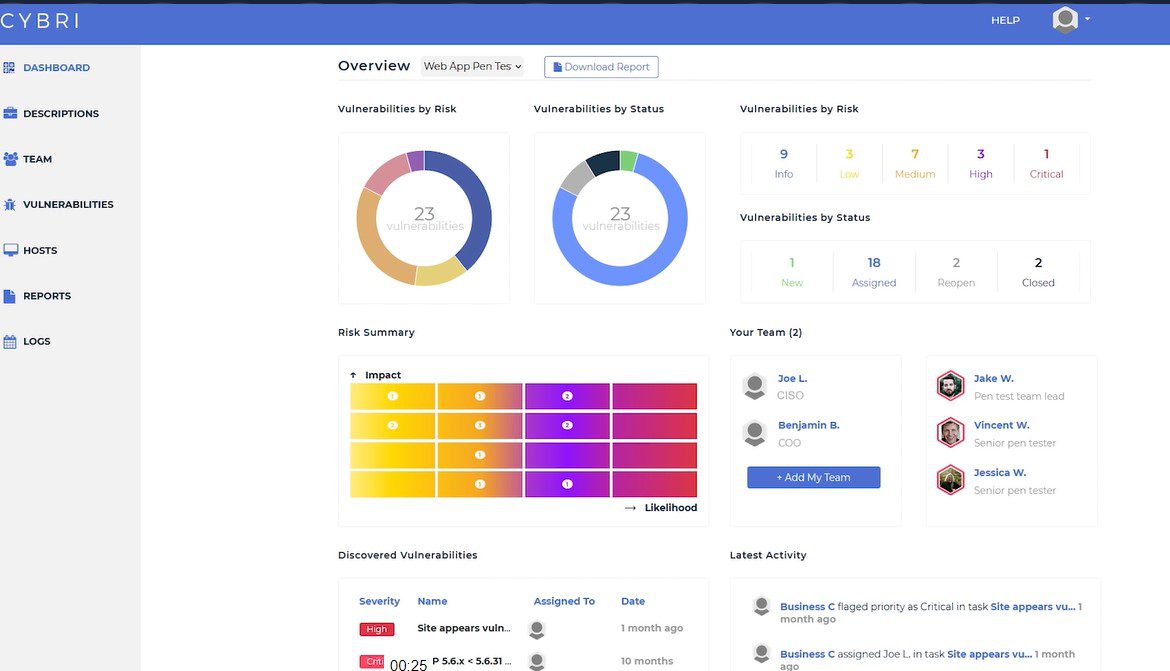

CYBRI

CYBRI plattform for testing av nettverkspenetrasjon er en effektiv løsning for nettverks- og infrastrukturtesting som skanner et bredt spekter av eiendeler.

CYBRI nettverkspenetrasjonstesting – Bilde: CYBRI

CYBRI nettverkspenetrasjonstesting – Bilde: CYBRI

CYBRI nettverkspenetrasjonstesting – Bilde: CYBRI

fordeler

- On-demand nettverks- og infrastruktur-penetrasjonstestløsning utført av CYBRIs røde teammedlemmer. I tillegg til on-demand-planene, kan organisasjoner abonnere på årsplaner eller øke frekvensen av pentestene for å sikre regelmessige vurderinger og muligheter for å oppdage nye trusler.

- Gjennomfører en oppdagelse for å sikre dekning av alle eiendeler og ressurser ved å bruke det mest passende teamet.

- Ved oppdagelse av en feil bruker CYBRIs røde team plattformen til å samarbeide raskt og sømløst med organisasjonens team om hvordan de skal løse problemene.

- Klar, lettfattelig og delbar rapport for hver fullførte test.

- Skann nettverket og infrastrukturen på nytt etter å ha utbedret oppdagede problemer.

I tillegg til nettverks- og sikkerhetsprotokollene, sjekker PTaaS-plattformen (Penetration Testing as a Service) alle andre eiendeler, inkludert generelle sikkerhetskonfigurasjoner, oppdateringer og patching av operativsystemer, webservere, apper og andre komponenter.

Packetlabs

Packetlabs er et kraftig nettverks- og infrastruktur-penetrasjonstestverktøy som nøyaktig oppdager sikkerhetssårbarheter i miljøet ditt. Den gir en omfattende sikkerhetsløsning som kombinerer Infrastructure Penetration Testing og Objective-Based Penetration Test (OBPT). Etter skanningen får du detaljerte rapporter som gjør deg i stand til å løse feilene og beskytte miljøet ditt.

fordeler

- Tilbyr penetrasjonstesting for infrastruktur som vurderer IT- og nettverkssystemene for å identifisere sikkerhetssårbarheter.

- Sjekker autentiseringssårbarheter som svake passord og retningslinjer

- Verifiser sikkerheten til alle kritiske og sensitive data og ressurser mens du sjekker den potensielle effekten av uautorisert tilgang til eksponerte eiendeler

- Utfør sårbarhetsskanning for nettverkssystemer, inkludert de eldre portene og protokollene angripere utnytter for å få uautorisert tilgang og privilegier.

- Se etter usikre konfigurasjoner i nettverksinfrastrukturen, skyen, applikasjoner og andre ressurser.

Det ville være flott å ha muligheten til å planlegge noe ressurskrevende skanning som skal kjøres etter arbeidstid. Må oppdatere klienten om skanneaktiviteter og omfanget av nettverksressursene.

Nøkkelfunksjoner til et penetrasjonstestverktøy

Verktøyene for testing av nettverkspenetrasjon som er tilgjengelige på markedet varierer i funksjoner, kostnader, støtte og andre faktorer. På den annen side krever organisasjoner visse funksjoner for å oppfylle deres unike krav og mål.

Når det er sagt, er det noen grunnleggende funksjoner du bør se etter i en løsning for testing av nettverkspenetrasjon. Foruten rimelighet, skalerbarhet, brukervennlighet og god støtte, inkluderer andre faktorer å vurdere:

- Evne til å utføre intern og ekstern penetrasjonstesting

- On-demand sårbarhetsskanningstjeneste.

- Gi rapporter om sårbarhetsskanning, fortrinnsvis handlingsrettede resultater med trinnvise instruksjoner om hvordan du løser problemer.

- Leverandører som kan tilby profesjonell støtte på forespørsel for å løse problemer internt kan ikke fikse.

- Aktivitetsovervåking, rapportering og analyse av sårbarhetsskanning i sanntid.

- Et produkt som tilbyr både automatisert og manuell penetrasjonstesting og omfattende dekning.

Hvordan fungerer penetrasjonstesting?

Under nettverkspenetrasjonstesting skanner sikkerhetseksperten eller etisk hacker IT-infrastrukturen for sikkerhetsfeil som en ekte angriper vil utnytte og få uautorisert tilgang. Etter å ha oppdaget disse, kan den etiske hackeren simulere angrep for å finne ut virkningen av et slikt reelt brudd. Etterpå genererer eksperten en rapport om vurderingen.

Nettverkspenetrasjonstestingen kan utføres av enten et internt eller eksternt tjenesteleverandørteam. I de fleste tilfeller samarbeider imidlertid begge teamene når de utfører testene, og de eksterne ekspertene kan sørge for trinnvise utbedringsprosedyrer der det er nødvendig.

I tillegg kan organisasjonen sette ut hele tjenesten, spesielt når det interne sikkerhetsteamet ikke har mye ekspertise på oppdagelse og løsning av moderne trusler.

Trinn i nettverkspenetrasjonstesting

Trinnene og metodene for å utføre nettverkspenetrasjonstestene kan variere fra organisasjon til organisasjon. Nedenfor er imidlertid noen av de vanlige aktivitetene ved testing av nettverkspenetrasjon.

Bildekreditt: getastra.com

- Planlegging: Dette innebærer å etablere omfanget og målet for penetrasjonstestingen, plattform som skal brukes, eiendeler som skal testes, suksessmålinger osv. Det innebærer også å tildele et team eller en person til å fungere som en etisk hacker eller hacker.

- Identifiser eiendeler, operativsystemer, applikasjoner og andre ressurser med kjente sårbarheter.

- Testfasen er der interne eller eksterne etiske hackere setter i gang ulike simulerte angrep ved hjelp av ulike metoder.

- Avhengig av planen vil organisasjonens sikkerhetsteam forsøke å begrense trusselen ved å stoppe den og undersøke årsaken, og tenke at det er et reelt angrep. Dette skjer hvis de ikke er klar over at det er en pentest, men det er en god måte å også teste responsen i tilfelle en reell hendelse. Selv om de var klar over det, ville sikkerhetsteamet fortsatt prøve å begrense angrepet for å bekrefte hva de kan gjøre når det er et reelt angrep.

- Deretter følger dokumentasjon som viser hvor svakhetene er og hva som må tas for å løse dem og forhindre fremtidige angrep. Rapporten inkluderer virkningen hvis de virkelige angriperne skulle utnytte svakhetene.

- Løs alle identifiserte sikkerhetssvakheter. Noen sikkerhetseksperter kan til og med gi instruksjoner om hvordan de kan løse problemene og forbedre den generelle sikkerheten.

- Organisasjonen kan gjennomføre en ny test etter å ha adressert sårbarhetene for å bekrefte at de har eliminert feilene.

Til tross for fordelene med nettverkspenetrasjonstesting, bør team være forsiktige. Ellers kan dårlig planlagt og utført testing forårsake reell skade på målaktiva, for eksempel servere, og resultere i unødvendig nedetid.

Konklusjon

Nettverkspenetrasjonstesting gjør det mulig for IT-team å identifisere og adressere sikkerhetssårbarheter før de virkelige angriperne finner og utnytter feilene. Typisk nettverkspenetrasjonstesting innebærer simulering av ekte angrep for å vurdere sikkerheten til organisasjonens infrastruktur.

Ved å utføre regelmessig sårbarhetsskanning kan organisasjoner kontinuerlig forbedre sin sikkerhetsstilling og beskytte seg mot nåværende og nye trusler.

Deretter kan du sjekke ut premium penetrasjonstestingsprogramvare for nettapplikasjoner.